制造业是国民经济的基础和主干,是经济和社会发展的重要支撑。随着两化融合的推进,离散制造企业作为制造业企业的重要组成部分之一,需要在生产过程中实现设备网络化、数据可视化、过程透明化、管理高效化等目标,急需加强工控网络防护技术研究,根据离散型制造企业的工控网络现状及问题,通过采用“纵深防御”方法策略,有效构建离散型制造企业工控网络信息系统防护系统,采用多层动态防护方式为应对网络威胁和脆弱性等问题提供有效保障。

DOI:10.19358/j.issn.2096-5133.2019.04.009

离散型制造企业工控网络防护技术应用研究

吴鹏,朱军,韩永磊

(连云港杰瑞深软科技有限公司,江苏 连云港 222002)

工控网络信息系统防护的特点和难点

随着离散型制造企业两化融合的进一步推进,尤其随着物联网技术的发展,为离散型制造企业基础设备与IT系统高速连接提供了技术实现的可能。但是,传统工业控制系统领域为控制建设成本,普遍采用IT部署和数据通信技术,大量采用IT网络的防护策略,客观上降低了工业控制系统网络的防护水平。

(1)工控网络信息系统防护意识不足。离散型制造企业长期以来从管理者到一线员工对工控网络防护的认识普遍不足,认识程度不一,实际工作中普遍存在诸如不安全连接、不规范操作、随意远程、胡乱U盘接入等现象,给工控网络信息系统带来客观隐患,而人为主观带来的威胁则更具有不确定性、隐蔽性。

(2)工控网络信息系统来自未知隐患的防护挑战。随着物联网的推广应用,信息基础设备设施的互联互通性迅速加强,给工控网络带来更多未知不可控的防护隐患。现有防护措施普遍是针对已知的攻击行为而制定的,而如何应对新型未知的工控网络攻击方式和手段,才是相关企业更应该关注也必须解决的问题。

工控网络信息系统防护技术简介

(1)检测防御技术

检测防御通过对工控网络中日志、流量等进行检测,并对可能面临的攻击行为进行有效防御。主要有分布式拒绝服务(Distributed Denial of Service,DDoS)、数据泄露防护、下一代防火墙、入侵检测与防护、工业安全网关、工业安全隔离装置、网络流量分析、威胁分析等新型技术。

(2)安全评估技术

安全评估技术通过对工控网络信息系统的漏洞挖掘和安全服务,高效、全方位地检测网络中各类脆弱性风险,并提供专业有效的安全分析、建议以及评估等。主要包括安全配置核查、工控漏洞扫描、远程安全评估、网站安全监测等相关技术。

(3)安全监管技术

安全监管集中的账号管理、运维操作访问控制和全程运维操作审计,帮助企业转变传统IT安全运维被动响应的模式,建立面向用户的集中、主动的运维安全管控模式。主要有运维安全管理、安全审计、数据库审计、工控安全审计、下一代安全云桌面等安全监管技术。

(4)安全平台

安全平台以大数据框架为基础,结合检测防御技术,基于攻防场景模型的大数据分析及可视化展示等手段,协助企业建立和完善安全态势全面监控、安全威胁实时预警、安全事故快速响应等能力,协助安全专家快速发现和分析安全问题,并通过运维手段实现工控网络问题的闭环处理。

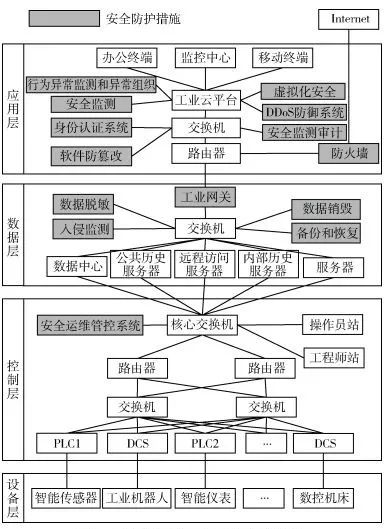

工控网络信息系统安全系统架构

采用“纵深防御”方法策略,其核心是将网络划分为不同的区域。根据离散型制造企业的实际情况及特点,将工业控制网络划分为设备、控制、应用、数据等不同层级,针对各层次制定适宜的安全防御措施,帮助企业构建有效工业控制网络纵深防御系统。

工控网络信息系统安全系统功能

(1)关键设备安全防护

关键设备安全防护主要采用安全运维管控系统措施,实现工程师站、操作员站对外部存储器(如U盘)、键盘和鼠标等使用USB接口设备的识别,对外部存储器的使用进行严格控制。

(2)数据中心安全防护

数据脱敏:在输出或共享前对数据进行脱敏处理,脱敏后不可恢复。

工业网关:基于物理隔离的白名单控制,在两个独立主机系统之间,采用完全的私有方式,进行格式化数据块的无协议“摆渡”。

入侵检测系统:具备敏感数据外发检测、服务器非法外联检测、僵尸网络检测等多项功能,同时集成了沙箱检测能力,是一种积极主动的安全防护技术,能够为用户提供深度攻击防御和内网安全保护。

数据销毁:为防止数据被恶意恢复,在对新的租户重新分配资源之前,需要对存储空间中的数据进行彻底抹除。根据不同的数据类型以及业务部署情况,采用逻辑卷清零或随机数多次覆写、消磁或物理粉碎等措施。

备份和恢复:制定数据备份策略,定期对数据进行备份。当发生数据丢失事故时,能及时恢复备份数据,保障企业生产正常运转,从而降低用户的损失。

(3)应用安全防护

应用安全主要针对工业云平台、应用程序和网络等采取的安全防御措施,并通过安全数据化、数据可视化方式,采用饼图、曲线图、态势图等可视化展示平台,使管理者可快速全面掌控企业安全状况,为快速决策与运维诊断提供支撑。

工业云平台:主要通过行为异常监测和阻止、安全监测、虚拟化安全、DDoS防御系统等安全防御措施。对工业应用程序、运行参数(如网络流量、主机资源和存储等)以及各类日志及网络监控系统的访问行为等进行实时监测与检测,当发现异常行为时,立即产生报警或阻止异常行为,同时对安全事件进行评估。同时通过采用虚拟化加固等防护措施,避免出现安全问题,影响上层平台的安全。

应用程序:主要有身份认证系统、软件防篡改、安全监测审计等安全防御措施。在使用前,采用代码测试、完整性校验、源代码加密处理及程序和数据备份等措施,防止工业控制软件发生篡改;在使用时,采用身份认证授权机制、数字签名和访问控制技术、密码技术等,实现用户、设备和数据的完整性、一致性;在使用过程中,通过漏洞扫描工具等方式探测网络设备与标识解析节点的漏洞情况,同时记录操作人员的错误和越权行为,并及时提供预警信息。

网络:主要通过防火墙系统实现IP端口的访问控制、应用层协议访问控制及流量控制等。防火墙作为静态防护手段,可与入侵检测系统共同构建动态防御体系,将一切已知的可能攻击行为进行阻断。

安全防护可视化:通过对各安全监测防护系统的集成,建立安全数据展示平台,可实时从全局掌控企业安全态势,协助工程师快速发现、定位、解决安全问题,为企业安全问题提供辅助决策能力。

实际应用案例

工控网络信息系统安全系统已在国内某大型企业管子生产加工车间实现应用,该智能管加车间项目是该领域首条集各种先进智能化系统于一体的管件制造领域高端装备。该全自动管加柔性生产线主要由自动立体仓库、自动切割下料单元、自动打磨单元、自动贴标单元、自动组对焊接单元等关键设备设施,以及仓储管理系统、企业信息空间工程系统、数据信息综合交互处理平台等软件系统融合组成。现已投入正式运行并取得良好应用效果。

主要采取的防护措施如下:

(1)现场设备与数据库的网络核心交换机处,部署安全运维管控系统。对现场工位机和机房的USB接口进行识别及控制,防止通过U盘传播病毒和拷贝数据,保障现场关键设备设施和数据信息安全。

(2)在数据库与集中管控中心的核心交换机旁,部署入侵检测系统、备份和恢复。主动进行敏感数据外发检测,服务器非法外联检测等,集成沙箱检测能力,发现异常事件时,产生报警或主动处理;同时具备备份和恢复能力,在数据丢失或恶意销毁等情况下,可快速恢复数据,保障生产正常运转。在核心交换机主干线部署工业网关,隔离内、外数据的连接,保护数据安全。

(3)在集中管控中心的接入核心交换机旁,部署身份认证系统、软件防篡改和安全监测审计。身份认证系统通过访问控制技术实现对用户的访问权限的控制,防止伪造、否认、冒充等问题;软件防篡改主要对仓储管理系统、企业信息空间工程系统、数据信息综合交互处理平台等软件系统的源代码进行加密处理及程序和数据备份;安全监测审计是记录集中管控中心操作人员的错误和越权行为,并及时报警,降低内部非恶意操作导致的安全隐患。

(4)在外网与内网的主干线处,部署防火墙系统。实现IP端口的访问控制、应用层协议访问控制及流量控制等。防火墙与入侵检测系统构建“实时动态+静态”防护策略,提升工控网络系统的未知攻击防御能力。

工控网络信息系统安全系统确保了管加车间的可靠运行,保障高端装备安全的同时,也有效保证了产线数据安全,阻止多次的内外部可疑攻击及错误操作,为该制造企业管子加工的安全生产提供了可靠保障,同时符合国家等级保护要求。

通过工控网络信息系统防护技术研究,构建适宜离散型制造企业的工控网络信息系统安全系统,实现离散型制造企业信息系统的纵深防御,并通过实际应用,验证了该系统的有效性、适宜性和可靠性。同时,该系统在离散型制造企业领域具有可复制性及推广意义,为企业带来经济效益的同时,也对其他企业的工控网络信息系统防护建设具有参考价值。

声明:本文来自信息技术与网络安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。