文│ 国家工业信息安全发展研究中心 柳彩云 陈雪鸿 杨帅锋

我国高度重视工业互联网的发展,2017年国务院印发《关于深化"互联网+先进制造业"发展工业互联网的指导意见》,将工业互联网发展上升为国家战略。

没有网络安全,就没有国家安全。同样,不注重信息安全,发展工业互联网就缺少安全感、信任感和持续性。若工业互联网安全无法得到保障,企业等用户对于平台缺乏信任,这会极大地阻碍数据上云。没有数据的支撑,工业互联网所带来的知识建模、大数据分析、微服务组件开发等优势就难以凸显,工业互联网也就成了一个没有灵魂的空壳框架。因此,保护工业信息安全应当始终伴随着工业信息系统的建设、运行过程。一步缺失,危机立现。

国产密码体系已经初步形成,但是推广应用痛点多

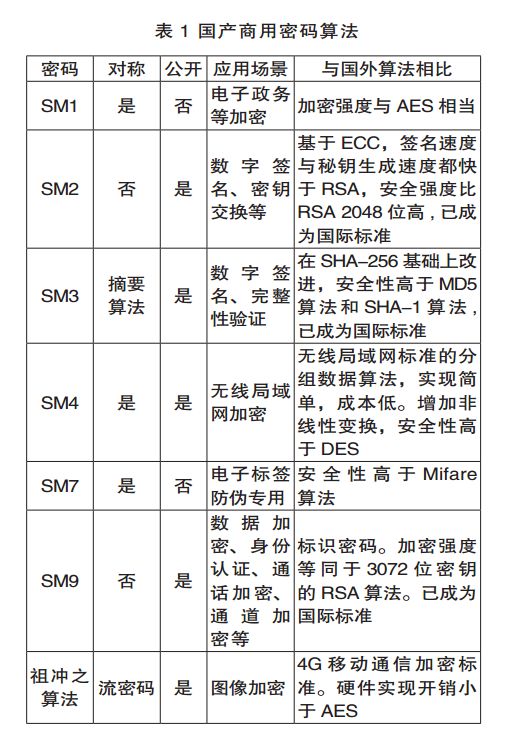

密码技术作为保障工业信息安全的基础性技术,在加强工业互联网平台账户管理、身份认证、数据传输与保护等在工业互联网平台安全防护中有着不可或缺的地位。国产商用密码算法已经形成一套完整体系。既有SM1、SSF33、SM4,SM7、祖冲之密码算法等对称密码算法,又有SM2、SM9非对称密码算法,同时还有SM3杂凑密码算法。可以满足数据加密、签名、完整性校验等常用安全功能。其安全性、加密速度等性能也比国外常用的密码算法有所提高。常见的国产商用密码见表1。

同时,国产商用密码产品方面也取得了一系列可喜的成就,截至2018年2月,已有在编商用密码产品目录1963项,支持SM2/3/4密码算法的商用密码产品目录共1123项,通过密码检测的中国电信SJT1001加密手机系统语音加密终端产品目录89项,通过密码检测的SJT1506中国移动智能加密移动终端产品目录7项。但是在国产密码的使用推广方面还存在以下痛点:

一是国外密码算法起步早,应用广,成本低。1972年,美国研制出了DES对称密码算法,以后又相继发表了RSA非对称密码算法,AES高级加密算法等,占据了国际密码算法的领头羊地位。且因早期发展的算法国际影响力高,大多数国际产品都以此为标准进行生产,其生产量大,成本相对国产密码而言更低,应用更广泛,直接限制了国产密码的应用。

二是国产密码研究起步较晚,部分推广使用的产品预先集成了国外密码算法,重新更换成本高,市场接受周期长。我国1993年才开始确定发展商用密码。彼时国外密码算法已经成熟并开始应用。密码技术产品一旦使用,其升级成本高,尤其是在工控系统中更是如此。一方面,工控系统应用程序和协议最初在设计开发时并未采用认证和加密机制以及其他安全策略来防护系统安全。另一方面,工控系统本身具有关键性和敏感性,重新升级可能导致未知危险。再者,工控系统对于实时性的要求高,集成密码算法会影响系统的功能性,消耗设备的计算能力,这也是企业积极性不高的原因。

三是国产密码算法使用管理审查较为严格,企业用脚投票现象明显。我国通过《电子签名法》《商用密码管理条例》《商用密码产品使用管理规定》等法律法规和管理规定规范国产商用密码的使用,《密码法(草案)》也已制定完成,下一步全国人大将加快推动草案审议和法律文件出台。总体上国产密码审查相较于国外密码算法而言更加严格,且使用国产密码算法会受到严格监管,企业作为利益体,用脚投票现象明显,极大制约了国产密码的发展。

国产密码技术在工业互联网平台中大有可为

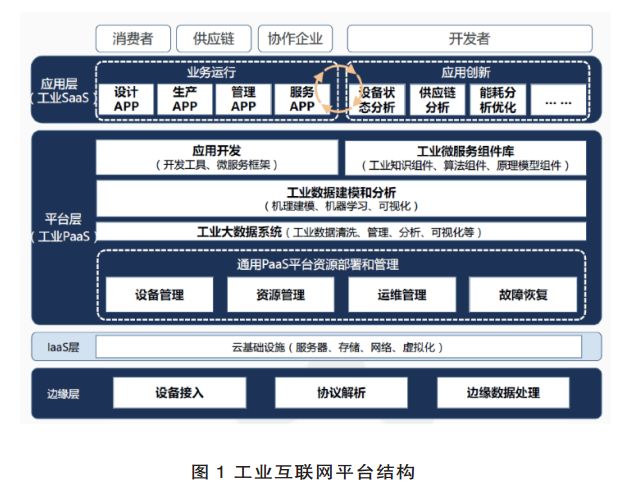

工业互联网平台是面向制造业数字化、网络化、智能化需求,构建基于海量数据采集、汇聚、分析的服务体系,支撑制造资源泛在连接、弹性供给、高效配置的工业云平台,其本质上是一个工业知识标准化生产、模块化封装的自动化流水线。作为一个处于工业控制系统上层的互联系统,工业互联网平台通过边缘终端、MES系统等实现对工业数据的采集,不直接影响工业现场的生产,实时性、稳定性需求比现场工控系统设备较低,更有利于密码技术的应用。

同时,工业互联网作为一个新兴事物,其安全边界不清晰,安全责任不明确,迫切需要密码技术注入安全基因。加诸国产密码算法理论上更加安全,此时推广国产密码算法在工业互联网平台中的使用正当其时,综合来看,主要可考虑以下几方面的应用:

一是认证与鉴别。认证与鉴别贯穿工业互联网平台各个层次。在工业互联网平台边缘接入层,有海量的设备接入平台中,使用黑名单只能抵御已知的有害的设备威胁,不能够抵御未知设备威胁,因此需要采用白名单机制对接入的设备和用户进行身份认证与鉴别,只有通过认证的实体才能允许接入并开始传输数据;在IaaS层,需要对服务器用户进行身份鉴别;在PaaS层及SaaS层,需要对登录用户进行身份认证和鉴别。我国提出的SM2椭圆曲线公钥密码算法秘钥生成速度快,安全性高,可以比RSA更好地实现身份认证和鉴别功能。在边缘设备身份认证和鉴别中使用SM2算法可本质提高设备接入安全。

二是账户管理。设备和用户账户管理贯穿工业互联网平台。只要需要进行登录和授权,就必然存在账户管理。账号和口令的安全关系到用户对于平台的信任度,一旦账户信息发生泄漏,对于平台正常开展扩大业务具有极大的负面影响。因此平台企业应该高度重视账户的加密管理。国密SM1、SM7、祖冲之加密算法即可在此场景进行大力推广,通过安全的国产加密算法对账户和用户实行加密存储,即可为用户账户和口令上锁,在被盗取的情况下也能保证账户信息“看不懂”,为用户账户安全再上一道安全防线。

三是通信保护。工业互联网平台应确保通信的保密性、完整性、不可否认和篡改性,比如在PaaS层进行数据挖掘和分析时,要保证原始数据不被篡改,完整可用,且隐私数据不被泄露,这就需要对通信过程中的数据实施保护。通常的数据保护采用AES、RSA、MD5、ECC等国际密码算法。但是,需要注意的是,工业互联网平台的一般工业数据实行关联规则挖掘等分析手段后,会形成工业知识组件、原理模型组件等汇集重要数据的微服务组件,一旦相关数据发生泄漏,千里之堤,溃于蚁穴,国家经济的咽喉就可能会被扼制。如果使用国外密码算法,其风险极其巨大,一方面,国外密码算法本身就存在脆弱性,例如MD5算法的可碰撞性攻击,RSA算法的共模攻击都表明这些算法并不是绝对安全的。 另一方面,算法中有可能会被恶意嵌入远程木马等危险程序。例如,2013年12月路透社曾爆料RSA在其软件Bsafe中嵌入了NSA开发的,被植入后门的伪随机数生成算法Dual_EC——DRBG,NSA还利用NIST认证该漏洞算法为安全加密标准,使得该算法成为大量软件产品默认使用的随机数生成器。可见,密码技术必须走自主可控之路,国产密码在平台中的应用价值由此凸显。在平台通信过程中使用SM1,SM2,SM3等国产密码算法,可确保工业互联网平台通信过程安全、可靠、可控,切实维护国家安全。

齐心协力,共创国产密码在工业互联网平台中的辉煌明天

密码技术作为一种基础的安全防护手段,贯穿工业互联网平台边缘接入层、IaaS层、PaaS层和SaaS层的加密、认证、完整性校验过程,但国产密码在其中的使用还处于起步阶段。目前国密使用要求高,产品占有率低,致使企业使用国密积极性不高,用户安全也难以保障。因此需要政府、科研院所、企业、用户四方共同努力,才能有效应用国产密码技术保障工业互联网平台安全。

政府要加强宣传和监管,确保系列国产密码鼓励政策真正落地。当前,我国已经出台了《商用密码管理条例》《关于加强重要领域密码应用的指导建议》《“十三五”国家信息化规划》《金融和重要领域密码应用与创新发展工作规划(2018-2022年)》一系列相关政策法规,通过简化流程、税收优惠等手段规范和推广国产密码应用。但是在实际应用中存在政策执行不力,监管不到位,细则规范不明晰等问题。因此,要积极制定可操作的细则,同时加强政策宣传,使国产密码政策真正落地。

科研院所要积极承担重要领域国产密码的研究和成果转化工作。国家工业信息安全发展研究中心正在不遗余力地投入密码应用安全技术研究和能力建设。一方面,正加快推动国产密码技术在handle系统中的使用。另一方面,也将积极参与国产密码的研究、标准制定、成果转化工作。中科院信工所长期以来致力于国产密码算法的研究,牵头组织编写《商用密码应用与安全性评估培训教材》,所研制的SHM1703智能移动终端安全密码模块成功通过GM/T 0028-2015《密码模块安全技术要求》安全等级第二级认证;中国电力科学研究院成为首批商用密码应用安全性测评机构试点单位,在智能电表中全面应用SM7等国产密码算法。其他科研院所也在国产密码的应用方面取得了一系列可喜的成绩。需要注意的是,不同领域对于国产密码的应用环境不一样,科研院所要结合企业实际展开调研,明确企业需求,定制开发各重要经济领域国产密码应用产品,方便企业实际应用国密产品。

企业要高度重视平台安全,积极部署国产密码等相关防护措施。平台安全事关企业业务正常运转和业务扩张,只有将安全摆在平台建设的突出位置,才能构建用户信任机制,实现良性发展。要积极根据国家相关平台安全要求对平台进行自查,扬长补缺,让平台安全真正落地。

用户要督促平台服务商提供安全资质情况。用户作为企业的利益对象,直接关系企业的生存和自身的利益。在选择平台服务时,要查看企业的相关安全资质,比如有无使用安全的加密算法对用户数据进行加密、是否兼容国产密码算法等。如果没有,可以选取有相关安全机制的企业提供服务。

结束语

对于密码产品而言,核心技术就是算法和标准。因此要大力研发、推广、使用国产密码算法,推动算法标准化,使用更多嵌入国产密码算法的设备,改变我国长期以来使用3DES、SHA-1、RSA等国际通用密码算法的习惯,推进密码算法和产品自主可控,从而从根本上保障金融、交通、工业制造、电力、石油石化等重要行业领域的密码应用安全。

(本文刊登于《中国信息安全》杂志2019年第4期)

声明:本文来自中国信息安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。