2019年6月3日,美国智库“新美国安全中心”(CNAS)发布研究报告《思想的新战争——反恐经验对于信息“打假”的借鉴》,认为信息操纵已上升为国际秩序之争的重要手段,民主制度面临着外国影响力行动的挑战。报告建议美国政府学习911事件后公私合作打击恐怖主义的经验教训,提高美国在打击假信息上的集成能力。报告主要内容如下:

一、未来世界的秩序取决于对公众的影响,外国影响力行动严重挑战“民主进程”。

当前,新兴技术正在变革“影响力”游戏。随着人工智能技术的进步,特别是机器学习的发展,信息日益被武装化以实现大规模的社会控制。外国行为体越来越倾向于针对具体目标实施精确计算过的宣传,来消减公众对于民主进程的信任,非国家行为体甚至通过传播线上假信息来加剧政治紧张局势,上述趋势隐藏着潜在的地缘政治动荡。在这场信息战中,外国影响力行动在数字工具的武装下,加剧了美国社会的脆弱性,相关行动主要包括散布假信息、扩大政治极化、信息揭露以及选举黑客行为。

二、后911反恐经验对于信息“打假”具有五点借鉴意义,塑造美国政府“工具箱”是当务之急。

报告认为,后911的反恐斗争为公共部门与私营企业应对这场新的信息战提供了五大经验:

1. 提高鉴别外国影响力活动的自动化技术手段

社交媒体企业应该首先梳理出哪些工具和方法较好地应对了恐怖活动,并积极将其转化于打击外国影响力活动中,压缩“作恶者”行动空间,如利用机器学习的方法移除假信息,减少非法内容的扩散,降低匿名性等,例如脸书利用“黑客马拉松”项目分享有关应对虚假信息的工程任务、建立原型,并寻求新的技术补丁。自动化的方法不仅扩大了监管的范围,同时提高了移除的速度。此外,一些社交媒体企业已经积累涉恐的通用词汇并建立了数据库,因此只要将社交媒体上出现的内容与数据库的词汇相比对,就可以快速删除目标内容。

2. 增强企业之间的协调能力

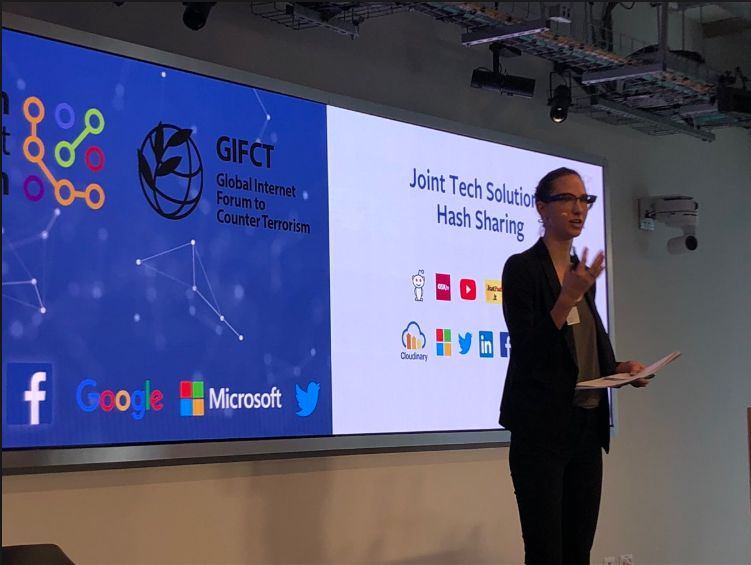

企业之间的协调在反恐斗争中发挥了非常重要作用,如Facebook,Google,YouTube,微软和Twitter 联合成立的共享哈希数据库“GIFCT”,允许科技公司分享极端主义和恐怖主义内容(如照片和视频)的数字指纹,以便一旦识别出涉恐内容,所有其他的公司网络便可以阻止其上传和传播,以便在其大规模扩散前移除。GIFCT目前已发展成为一个行业引领的反恐组织,能够集合全球科技企业共享应对网上恐怖主义的最佳实践。

3. 通过公私分析渠道加强政府与技术企业之间的合作

设立一个应对外国影响力行动的专门实体机构是非常必要的,正如在反恐战争中美国为协调公私信息共享与跨部门合作设立的NCTC(国家反恐中心)以及ODNI(国家情报总监办公室)。美国政府应该授权成立一个全权负责对抗外国影响力活动的跨部门专门机构,充分整合公私部门的分析成果;同时社交媒体应向这类机构提供长期的、具有一定保密级别的威胁情报分析。在建立类似机构之时,也要注意合作的有效性。在全球反恐战争中,低等级的、一对一的合作往往能够产生及时有效的效果,如跨部门联合特遣部队(JIATF)的机制就非常值得借鉴,该组织让社交媒体研究者与情报领域专家齐聚一堂,使分析“操作化”,联合支撑部队与作战部队,减少中间环节,既节约时间,又促进部门创新。

4. 保持高压态势,利用可利用的资源压制对手

政策制定者应该在信息“打假”中引入反恐的持续高压态势,正如美国网络司令部在2018年推行的“战术摩擦”理念,利用“持续接触”向对手施加战略代价,强迫其转入战略防御并减少攻击。这种“防御前置”在打击ISIS中取得了较好的成效,但在应对网上恐怖主义活动中仍未较好发挥作用,恐怖分子利用新手段在社交平台上持续活动。美国政府应该采取更为主动的姿态来塑造其对手的决策环境,重置网络空间威慑的条件,包括提高对手相应行动的代价,开发先发制人的技术,实施颠覆性行动,正如特朗普总统在2018年制裁俄罗斯个人、修改奥巴马2012年签署的“第20号总统政策指令”,授予国防部“前置防御”权力就是正确的方向,但还不够。私营部门也应该积极地优先安排资源来应对影响力行动,正如他们在反恐中所做的那样。

5. 加强与盟友的合作

上述这种压力驱动型战略主要取决于美国的盟友优势,正如在阿富汗反恐战争中美国联合多个盟友共享情报,联合作战,形成了在北约机制下的情报集成与共享。鉴于美国与盟友在治理和价值体系方面的相似,在打击假信息中,美国可以充分利用这种同盟优势。欧盟国家如法国和德国近来已经开始行动,美国应该加强与盟友的最佳实践以及经验共享,并建立向网络司令部提供信息共享与行动建议的常规机制。

三、美国“进攻性”网络行动泛化,“前置威慑”战略已经落地

报告呼吁行政部门应该拓展网络安全战略与网络司令部授权,以开展进攻性网络行动。近日又有美媒披露,美国已经在俄罗斯的电力网络系统中植入“进攻性”的恶意软件,可以未来美方的威慑筹码。可以看到,美国“前置威慑”已经从战略层面进入实践层面,“进攻性”网络行动已扩展到美国网络安全的方方面面,全球网络空间安全化进程陡然加剧。

声明:本文来自中国信息安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。