一、信息安全规划概述

规划是指个人或组织根据自身发展需要,对战略、需求、目标进行分析,从战略性、长远性、全局性、方向性上考量,进而形成指导一定时期内企业生存与发展的可执行方案。

不同于“计划”侧重于短期性和偏战术、执行层面,规划更多考虑的是战略层面的布局,是在“可预见的未来”条件下的行动路线(而不是行动指南)。信息安全规划作为企业战略在信息安全方面的落实和扩展,是以企业整体发展战略、信息化规划为基础,考虑外部合规、内部管控需要,诊断、分析、评估企业信息安全差距和需求,并结合信息安全最佳实践以及发展趋势,总结和提出企业信息安全建设的远景、目标、框架、任务和行动路线的过程。

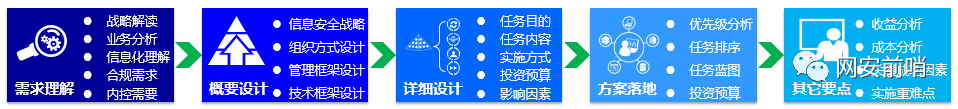

信息安全规划按照一般方法主要分为以下几个阶段:

二、需求理解:从业务、信息化到信息安全

支撑企业信息化,保障企业信息系统和网络安全、可靠,是信息安全的首要、直接目的,而信息化又是以支撑企业业务为主要目的的,企业业务服务于企业发展战略,因此,要找准信息安全的定位,就应在规划时自上而下考虑企业发展战略、业务目标、信息化建设规划、外部监管合规、内部管控对信息安全的需求,具体如表1所示。

表1 需求理解

要素 | 描述 |

解读企业战略 | 信息安全总体战略应当与企业发展战略保持高度一致,企业是否进行跨越式发展,企业业务的发展方向、经营内容是否面临转型和调整,企业未来对信息化以及信息安全的依赖程度,都可能对信息安全的建设产生一定影响 |

理解主营业务 | 把企业作为一个有机整体,根据企业发展目标、经营策略和外部环境以及企业的管理体制和管理方法,用系统的、科学的、发展的观点对企业信息安全进行规划,才能使信息安全对企业业务提供最大限度的保障 |

了解信息化进度 | 应充分考虑到业务和信息化的架构,围绕信息化建设的基础网络、数据中心、支撑平台、应用系统、信息化保障体系等建设内容的业务信息安全保护、服务安全可用来进行设计 |

考虑合规性需求 | 针对不同企业,各行业有不同的监管要求,工信部、人民银行、能源局、国资委可能有不同的保障重点和保护要求,部分企业还可能面临着多头监管,公安部可能对公众开放的系统安全有特殊要求,相关的法律法规、政策发文、规范标准都可能对信息安全工作有指导性要求 |

考虑内控需求 | 应考虑企业自身特有的管理模式和文化,考虑信息安全工作本身的现状与差距 |

三、概要设计:设计信息安全的整体架构

信息安全在规划时应首先考虑框架性设计,在总结信息安全现状、需求、工作环境、工作指导思想等影响因素之上,参考成熟信息安全模型、最佳实践框架、技术标准架构,来构建信息安全的总体边界、内容框架、思路方法。概要设计中应制定信息安全的愿景和使命、总体目标、方针、总体框架。

首先,应确定信息安全顶层设计的指导思想,上级直管部门工作要求以及高层领导战略决策都可能成为指导信息安全工作思路的重要参考;其次,应清晰信息安全建设的愿景和使命,从发展、远景战略角度阐述信息安全工作的重要意义以及应产生的积极作用;再次,应明确信息安全的总体目标与方针,从服务企业业务与保障信息化的角度阐述信息安全要起的主要保障作用和建设效果;最后,应设计信息安全的总体框架,总体框架应有模型或理论支撑,与指导思想保持一致性,和信息安全工作重点、紧迫性需求、差距短板等进行结合,逐步形成完善的思路和框架,保证其符合当前现状以及一定时期内的期望,并与前文描述的需求相匹配,突出重点,有针对性,切忌大而全,“放之四海而皆准”。

信息安全概要设计中至少应包括以下内容:

表2 概要设计

要素 | 描述 |

信息安全战略设计 | 明确信息安全愿景、使命、总体目标、方针、工作原则,指明信息安全主体方向 |

信息安全组织设计 | 明确信息安全组织体系及其运作模式,明确职责边界 |

管理框架设计 | 提供实现信息安全战略及目标的工作总体方针、策略、内容框架和体系化管理思路 |

技术框架设计 | 构建信息安全技术架构,明确物理、网络、主机、应用、数据等方面的技术要求 |

其它框架设计 | 根据信息安全分域不同,设计其它子体系框架,如运维体系框架、监督检查体系框架、考核体系框架等 |

四、详细设计:分解信息安全的主要任务

概要设计是明确了信息安全的主体思路和工作框架,如何将相关构想落实到具体工作中,调动相关的人财物等资源进行优化配置,部署相关的技术措施和管理手段,建立起规范的工作流程以进行实践并有效运转,还应将信息安全框架进行细粒度分解,形成详细的工作任务以指导实施。工作任务的来源可以是标准规范、最佳实践或者同行案例,也可以是信息安全差距分析结果或者来自于业务的需求。应将工作任务分解成相互独立的任务单元,为体现工作任务的可实施性,还应明确工作任务的目的、内容、组织实施方式、实施周期、投资预算、影响因素等,相关描述不应过细,但是也不能太模糊太笼统,应能指导项目具体实施。

表3 工作任务分解要素描述

要素 | 描述 |

任务目的 | 描述任务所要达成的目标、解决的问题、起到的作用 |

任务内容 | 描述任务涵盖的覆盖范围、内容、工作流程、主要参数/配置、等,要求能完整描述任务开展所需的关键要素并能实操 |

组织实施方式 | 描述该任务所负责的部门,相关岗位,以及配合部门,或关联影响部门(效果跟踪、评审等),描述各自职责及工作开展方式、组织形式、层级机构等 |

实施周期 | 根据企业规模、任务工作量、资源因素等对任务建设的完整时间周期进行初步评估 |

投资预算 | 根据投资规模、市场行情、已有资源等对任务可能需要的投入进行初步评估。应同步考虑外部和内部投入 |

五、方案落地:确定具体的行动路线与时间表

各工作任务导出后,要在规划时间段内将工作任务完成,还应进行优先级排序,厘清各任务间关联因素,考虑外部环境、资源调配、执行风险等各方面影响因素,将各项工作任务合理安排到规划的工作时间段中,以逐步落实各项任务的高效、有序、阶段性进行。

对任务优先级排序可能产生的影响因素总结起来可包括:

表4 工作任务优先级影响因素

分类 | 影响因素 |

紧迫性因素 | 监管、合规、认证等迫切需要因素 |

内部业务、信息化等对该任务的依赖因素 | |

隐患较大,信息安全风险的严重性因素 | |

该任务是其它信息安全任务的先决因素,须优先考虑 | |

因信息化、风控、审计等其他业务关联性、依赖性影响限制,应提前或滞后建设 | |

因企业管理模式、工作方式、结构/人员变动、海外因素等变革因素可能导致任务后置或提前 | |

实施难度因素 | 该任务投入周期长短,见效快慢因素 |

人力、物力、财力等投入、分工、调配因素 | |

解决方案成熟度、技术成熟度影响 | |

内部专业团队、技术人员能力和水平因素(内部人员参与任务) | |

执行力、配合度、推广难度等管理因素 |

任务优先级设定时可进行针对以上因素做定性分析或专家讨论,也可进行定量分析,生成影响因素矩阵图,对紧迫性高、实施难度低的任务优先进行,紧迫性低、实施难度高的滞后进行,并最终形成建设时间阶段内的任务实施蓝图。

六、其它要点:成本效益分析

在信息安全建设中,需要权衡安全、成本、效率三者的关系。实际上,信息安全是“相对的安全”,信息安全防御手段总是滞后于攻击技术的,人力、物力、财力也是有限的,信息安全投入过高则会“过度保护”,造成资源上的浪费,投入不足则导致信息安全风险不能有效管控,存在造成难以挽回的经济、声誉损失的可能。因此企业在对信息安全活动进行资源分配时必须对成本和收益进行分析比较,找到其中的平衡。

参考文献

[1] 辛玉红. 企业信息化建设中的信息安全问题[J].现代情报,2004,(11):205~207.

[2] 孙剑颖.企业信息安全投资的经济学决策模型浅析[J];东北财经大学学报;2005,(03).

[3]. 林润辉,李大辉,谢宗晓,王兴起,《信息安全管理 理论与实践》,北京:中国标准出版社,2015.

隆峰,信息安全从业13年,专注并擅长金融行业、央企的信息安全规划、信息安全管理体系咨询、等级保护、个人信息保护咨询等方向,目前参与过8家大型央企总部级信息安全咨询项目,主导实施过30多家金融机构的咨询、测评项目,在国家级期刊发表论文2篇,出版金融行业信息安全相关专著2本,参与制定金融行业信息安全标准3项。邮箱:longfeng@cfca.com.cn

声明:本文来自网安前哨,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。