美国调查记者亚夏·列文近日发布博文,分析匿名 Tor 浏览器并不“匿名”,并得出“ Tor 项目都是由美国政府”资助这一惊世骇俗的结论,这些分析均来自该记者对 Tor 的长期调查。记者得到授权曾参阅一份长达2500页的信息自由申请资料,FOI (美国信息自由法案)揭示,Tor 浏览器的巨额资金投入与开发贡献与美国政府内多个部门有关。

由 Tor 项目开发并于2002年正式推出的 Tor 浏览器支持“洋葱路由器”系统,该系统本质上通过众多其他用户的计算机反射的互联网连接请求,并最终通过“出口节点”进行实际连接。直到2010年维基解密被推上风口浪尖之前,Tor 浏览器一直没能真正引起主流用户与媒体的共鸣。反监控活动家格伦·格林瓦尔德与斯诺登在几年之后都开始使用这款“匿名”浏览器选项。

在大多数情况下,Tor 最为人所熟知的使用方式是访问各类未被谷歌及其它流行搜索引擎编入索引的网站(暗网站点)。尽管该浏览器的支持者不断宣扬这套方案的优势,但事实证明 Tor 并不像其自诩的那样属于私有网络。就连 Facebook 公司也为通过 Tor 接入的用户提供一条专用链接。

一、Tor实际上并不“匿名”

出生于俄罗斯的美国调查记者亚夏·列文曾在 科技博客 Pando Daily 担任记者一职,他同时也是新书《监视谷:互联网的秘密军事历史》的作者。他自2015年底以来就一直致力于解读 Tor 浏览器的所谓“匿名”特性。列文2018年2月28日发博文声称,Tor 2011年以前向大众隐瞒漏洞,Tor 私下向美国政府透露其机制存在的漏洞,时隔四年才公之于众。

Tor流量只是看起来像 Tor 流量,并非真如其宣称的不可追踪,这使得阻止/审查或识别用户变得更加容易。多年以来,Tor添加了不少功能使其流量看起来更像普通流量,这类似于 Facebook、谷歌和苹果使用的加密流量。除了使用网站流量,Tor 总会留下一些标志性的签名。

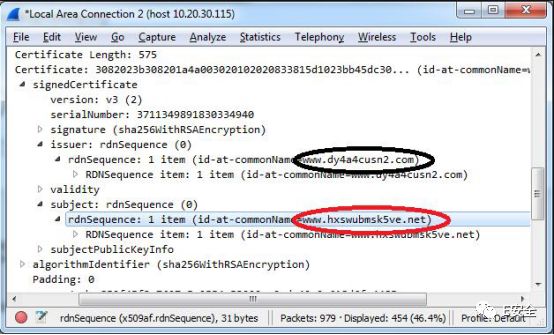

谷歌和 Facebook 这类网站的域名为 www.xxx.com 或“ xxx.com ”,即使有自签名证书,域名仍能被识别。然而,Tor会创建带有字母和数字的随机域名,从而显得与众不同,因此难以自动检测,但是,如果将其与流量模式进行比较,仍能发现 Tor 流量。

下图例证表明,区分 Tor 流量的关键在于下图的数据包:

Tor向CIA报告“漏洞”

2007年,Tor 的开发人员史蒂文·默多克撰写了一份报告,提到Tor的互联网连接加密方式存在漏洞。Tor 实际上以非常独特的方式实现了互联网连接,从而使得Tor 流量较为突出,并降低了识别 Tor 用户的难度。这种加密方式不仅使得美国以外的国家更易阻止 Tor,并从理论上让监控和破解Tor流量变得更加容易,这样NSA、FBI或GCHQ更易于识别目标。

默多克通过电子邮件向 Tor 的创建者罗杰·丁戈达恩建议,为了防止攻击者利用这个漏洞,在修复问题之前可暂时向公众保密。

丁戈达恩听取了默多克的建议。虽然未公开披露漏洞,但他并未保密,相反,他向支持者美国广播理事会(BBG)汇报了情况,而BBG是从 CIA 分离出来的机构。Dingledine 向 BBG 转发了这封邮件,这样一来,BBG非常清楚Tor不会在短期内解决问题,而公众却被蒙在鼓励。格雷厄姆称,丁戈达恩与BBG的邮件交流只是讨论功能的正常互动,并非私下“泄密”。

二、“美国政府”支持论来源于记者长期调查

作为 Tor 用户眼中的大敌,列文以真名对抗,并坚持曝光“Tor 浏览器与美国国家安全体系内各分支机构间的冲突历史与关系”。Tor 浏览器所使用的技术至少在一定程度上接受了由美国军方及政府合同所提供的资金。政府方面希望通过这种方式对特工人员及其共享的信息进行保护。

不过列文在最新的 FOI 申请当中(在新书撰写过程中发布)进一步揭示了 Tor 浏览器因此受到的实际影响。他表示,Tor 项目的资助 “几乎100%”来自美国海军、美国国务院以及美国广播理事会(简称BBG,其负责监督美国政府对各媒体的资助行为)。

他指出,他所收集到的信息显示,“美国联邦政府、Tor 项目以及隐私与互联网自动运行各主要成员之间的合作关系达到了难以想象的水平。”

Tor 上的黑客工具可能是美国政府放的

不过列文坦言,他所收集到的信息中并没有证据表明 Tor 员工正在与美国政府机构共享用户活动资料。但他指出,Tor 在向公众发布警告之前,会首先向联邦政府发出安全漏洞警报,这种作法使得联邦政府有机会在这一时间空档之内针对 Tor 用户利用特定安全漏洞。

另外,此次发布的文件亦提到,有证据表明 Tor 项目可能计划向中国、俄罗斯及伊朗等国家提供工具,以作为美国政府破坏这些国家社会稳定的手段。

列文在一篇相关博文中提到,“美国政府为什么会资助一种限制自身力量的工具?正如我所发现的结论一样,这是因为 Tor 并不会威胁到美国的力量。相反,其带来的是增强。”

声明:本文来自E安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。