我觉得有必要开个帖子把这个新的杀伤链概念“认知攻击循环(Cognitive Attack Loop)”着重体现一下,那咱们给它起个名字,就叫它“杀伤环”吧。

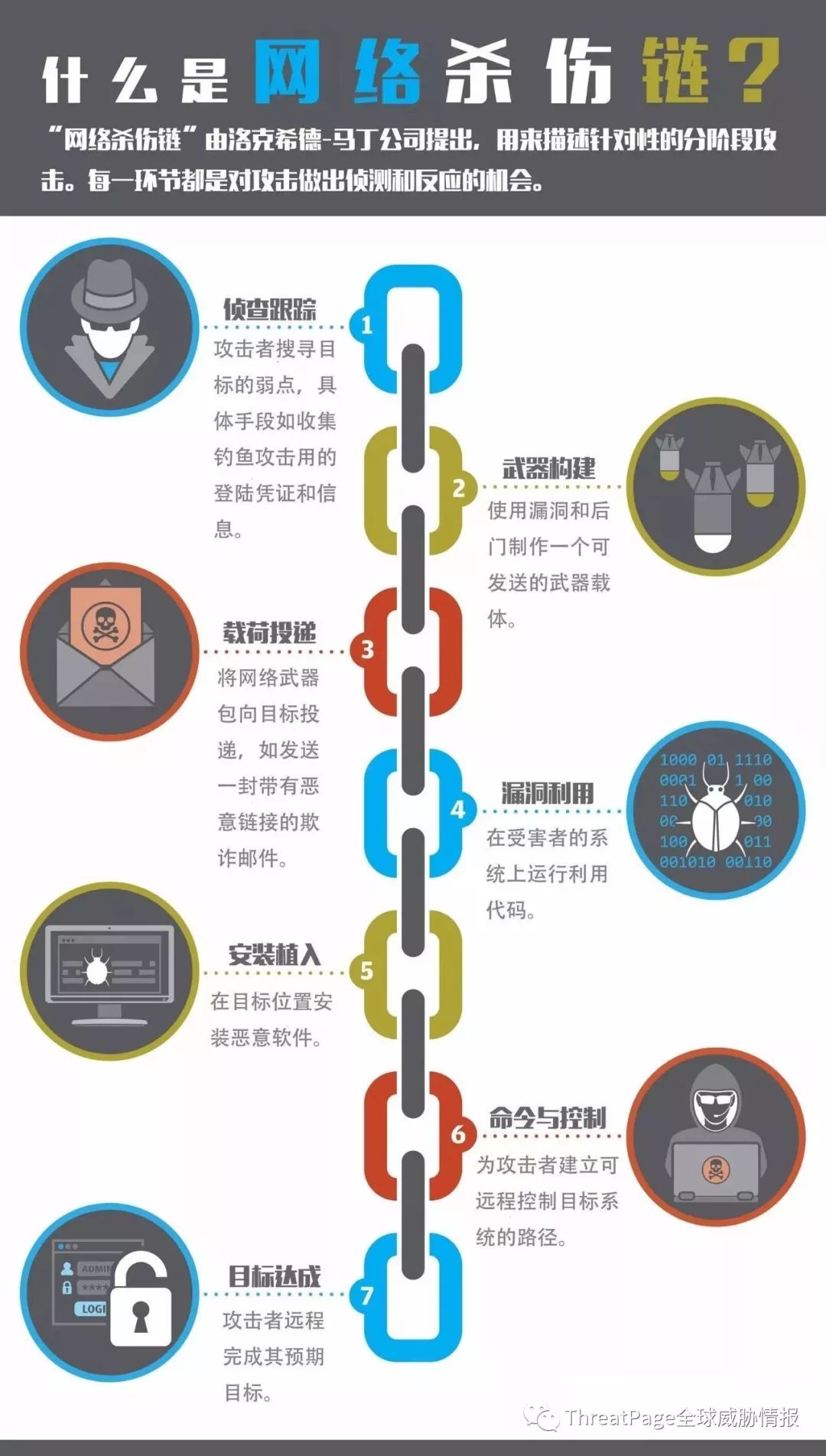

下图是洛克希德马丁的“Cyber Kill Chain”,这个杀伤链概念被国内国外用了好多年,其实大家特别是搞APT对抗、红蓝对抗、威胁情报等行业的老哥都十分清楚,每一个有效攻击、有效打击,从来不是打完就跑、偷完就溜,而是利用各种技巧做后门持久化。根据战略需求,一旦需要重启对该目标的攻击,持久化的后门是一个十分有效的手段再次对目标发起攻击。但是洛克希德马丁的杀伤链模型并不能体现这一点:持久化和攻击循环。如果不将攻击者彻底清除出去,那么杀伤链的概念还是需要杀伤环来表述更为合适,或者两者结合来表达。

在大洋彼岸的川建国同志的哓哓声中,“网络战”的概念将互联网安全提到了一个更高的层次。在APT攻击或者更高级的网络攻击中,持久化和循环攻击是一个非常重要的战法,国内持续不断爆“海莲花”又对某某发起了攻击、“白象”又对某某发起了攻击。国外APT28又对某某发起了攻击等等攻击事件不断,这些持久化的攻击肯定不是按照洛克希德马丁的杀伤链模型描述的,更应该是用“杀伤环”或“杀伤循环Cognitive Attack Loop”来描述。在波涛汹涌的网络战斗中,而我们对攻击者的认知也从IOC层级上升到了对攻击者战略、战术的和TTP的认知,理解攻击行为和攻击背景会帮助防守方认识到攻击者的战略意图,而这种认知在网络战中也会愈加明显。非军事手段在实现政治目标和战略目标方面的作用已经增强,战争不再是武器问题,而是战略问题(建议多加思考这句话)。

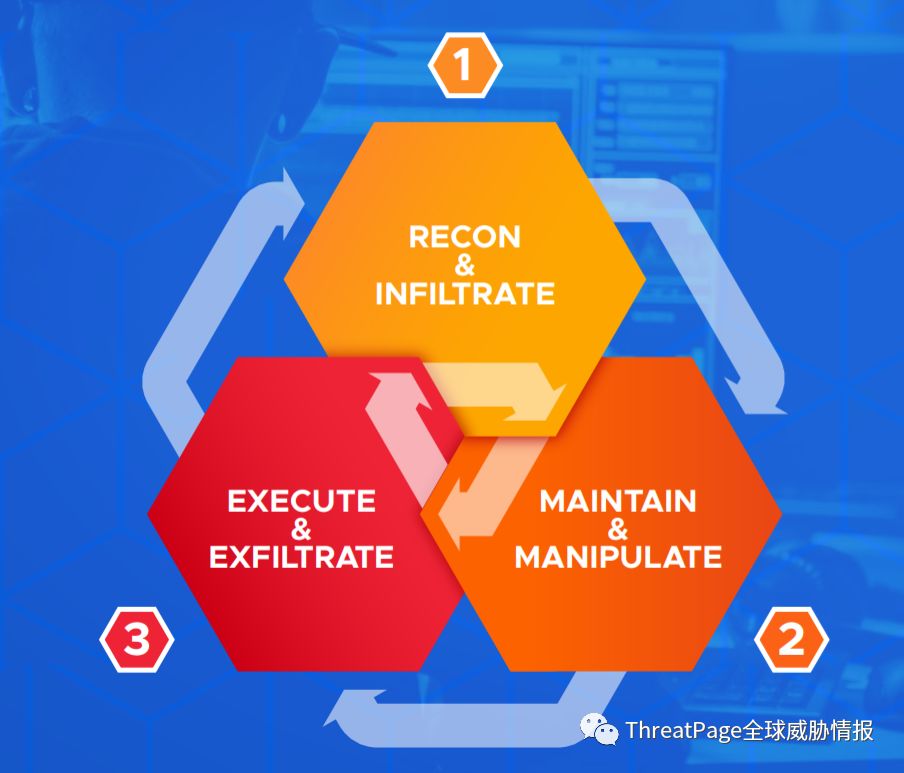

网络空间的防守方应该意识到,网络攻击是一个循环(认知攻击循环Cognitive Attack Loop)而不是一个链。这个循环有三个主要阶段:侦察和渗透; 维持和操纵; 执行和数据窃取(渗出)。这三个主要阶段中的每一个都有许多子阶段,例如维持和操纵阶段中的权限问题,持久化和规避逃逸检测等,但这个循环没有尽头。如果没有检测到攻击者,攻击方将继续存在网络中。攻击方的行动隐秘且持久,防守方也需要采取类似的立场,不动声色且持续关注。防御方不易粗暴阻断,一旦攻击者发现他们已经被检测到,攻击方会隐藏下来,等待防守方放松警惕的机会,他们可以在未来的某个时刻重新开始网络入侵活动。

1、RECON&INFILTRATE(侦察和渗透)

收集情报:

攻击方研究目标,收集相关信息,如漏洞、网络信息、第三方交互、员工等。初始攻击:

攻击方使用一个有效攻击载荷,目的是通过识别或发现的漏洞获得对目标的初始访问权。(渗透攻击)

社会工程学:

使用水坑攻击、网络钓鱼或鱼叉式网络钓鱼等攻击。

交付:

一旦攻击方者获取权限,攻击者会将将攻击的初始阶段部署到环境中,工具植入等。

2、MAINTAIN&MANIPULATE (维持和操纵)

执行: 在交付初始有效载荷之后,攻击方使用其他工具或模块扩展他们的命令和控制能力。

权限提升: 攻击方提升目标系统或网络上的权限。与此策略相关的技术包括进一步利用以获得系统或管理员权限窃取凭据从而进行横向移动、纵向拓展。

持久化: 攻击方对目标及安装的后门工具进行持续访问,以便目标重新启动或面对高阶防御能力时可以保持访问权限。

逃逸: 攻击方通过调整自己的攻击行为来减少防御者和防御工具的限制,从而在面对障碍时继续执行任务。规避行为可能涉及关闭安全控制、调整命令和控制协议以混合到典型的网络流量中或在文件系统上隐藏工具等。

通信控制: 攻击方指挥和控制(C2)能力。这种基于网络的通信允许攻击者与目标系统进行交互,并可以实时引入新的工具包。

3、执行和数据窃取(渗出)

捕获信息: 攻击方需要收集目标关键信息。这可能包括文件访问、键盘记录、截屏、摄像机或麦克风等,从目标系统提取的不同的数据。

数据回传: 攻击者将数据通过C2移出目标环境。

破坏: 一些攻击者包括为了达到目标而进行破坏或者影响目标的运行。

伪造和清理痕迹: 攻击方为隐瞒其真实意图或行为的性质和规模而采取的各种虚假行为,比如为反取证,攻击者清理日志等痕迹。

最后,MITRE ATT&CK矩阵非常符合描述这样的“认知攻击循环”Cognitive Attack Loop。希望在不久的将来,看到Cognitive Attack Loop引用在各个安全厂商的PPT中,更希望厂商能用更全面的攻击模型来描述“网络战”中的各种攻击。

参考链接:

https://www.carbonblack.com/wp-content/uploads/2019/06/CB-WP-Cognitions-of-a-Cybercriminal.pdf

声明:本文来自ThreatPage全球威胁情报,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。