2019年6月,Ponemon发表了一份题为《提升SOC有效性》的调研报告,重点对当前SOC面临的挑战进行了调研,揭示了SOC发挥实际作用所面对的诸多障碍。报告认为,SOC的重要性已经得到认可,但SOC的有效性依然距离期望值较远。

Ponemon对SOC的定义是:SOC是一支专业的团队及其支撑这支团队工作的相关设施,这支团队的工作是对安全事件进行阻断、检测、分析与响应。(A SOC is defined as a team of expert individuals and the facility in which they work to prevent, detect, analyze and respond to cybersecurity incidents.)

Ponemon认为SOC成功的关键因素在于来自组织高层领导的支持、对技术的投资,以及招募并维持一支富有战斗力和激情的团队的能力。

报告整理了554份受访者的问卷回复,对24个问题的答复进行了统计。以下笔者摘录部分重要调研结果。

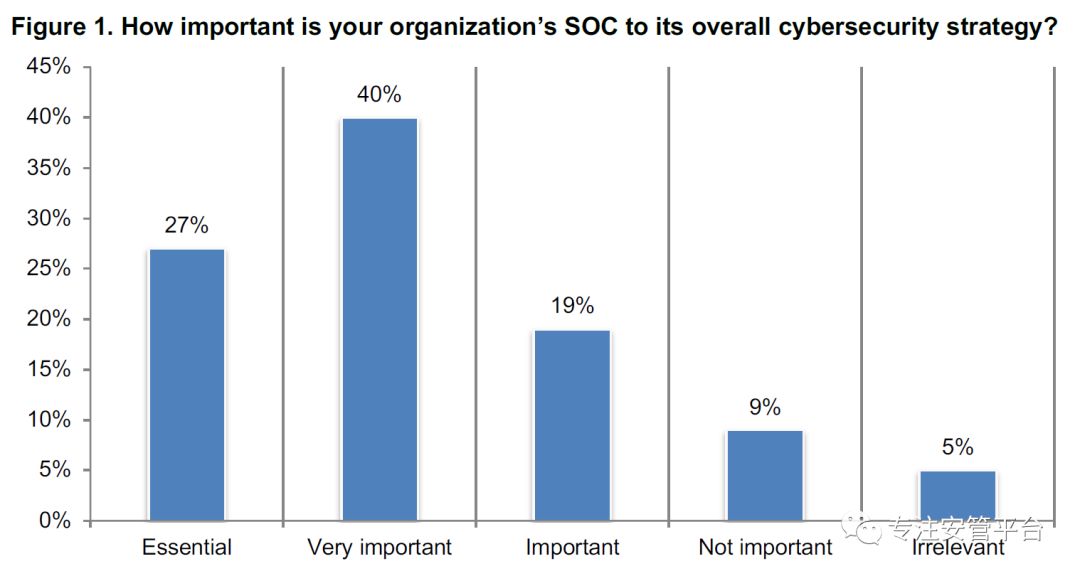

一、SOC的重要性

86%的受访者都表示SOC对他们是网络安全战略中重要的组成部分。

二、SOC的现状

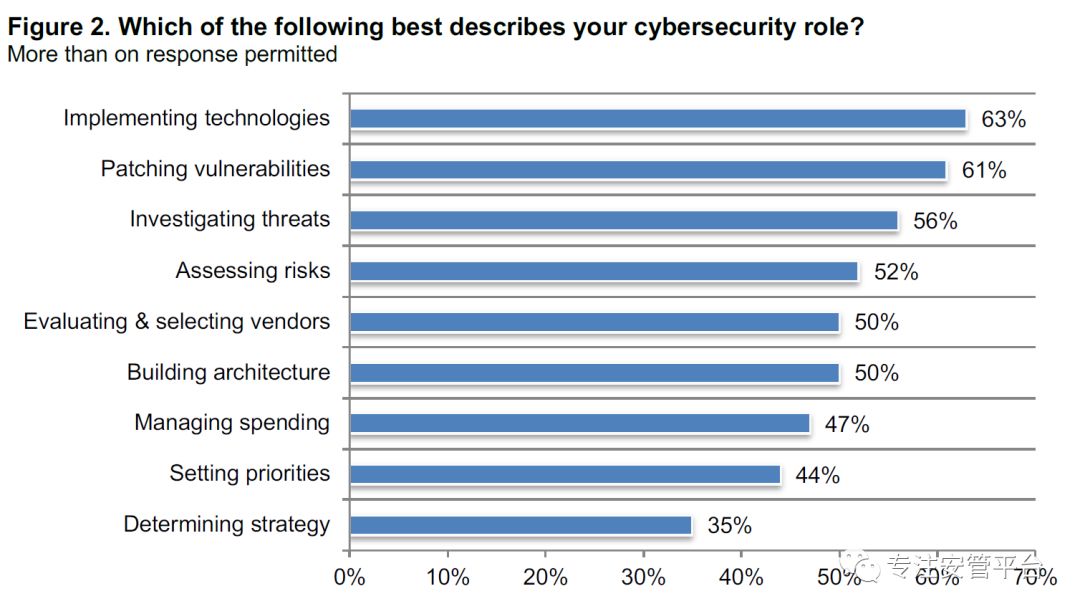

1)SOC团队主要从事的工作:排名前三的是技术实现、打补丁和威胁调查,都是战术层面的事情为主,而战略层面的工作则相对较少。

上图也列举了Ponemon认为的SOC应该包括的主要工作内容分类。

2)SOC的部署模式:以本地建设为主,其次是上云(共有云),还有一些是混合模式。

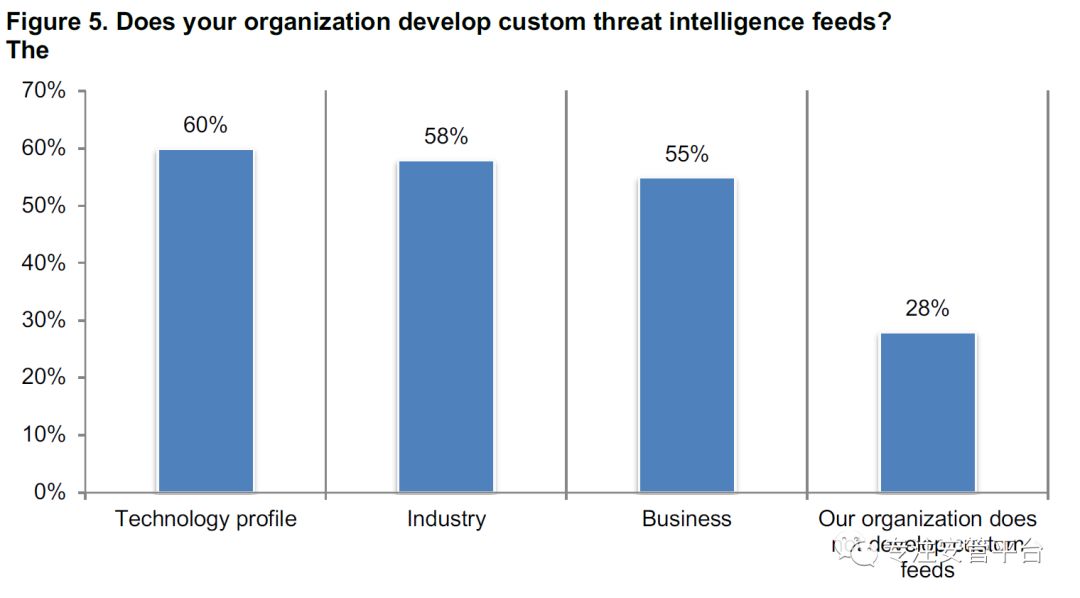

3)SOC中对TI(威胁情报)的应用:51%的受访者表示他们应用了TI。这些用了TI的受访者中有54%表示TI来源是混合了开源和商业的,并且仅有28%的TI使用者表示他们没有开发自己的TI。这就是说,大部分应用了TI的用户大都在接受外部TI的基础上定制自己TI,定制的方式包括基于技术的、基于行业的和基于业务的。

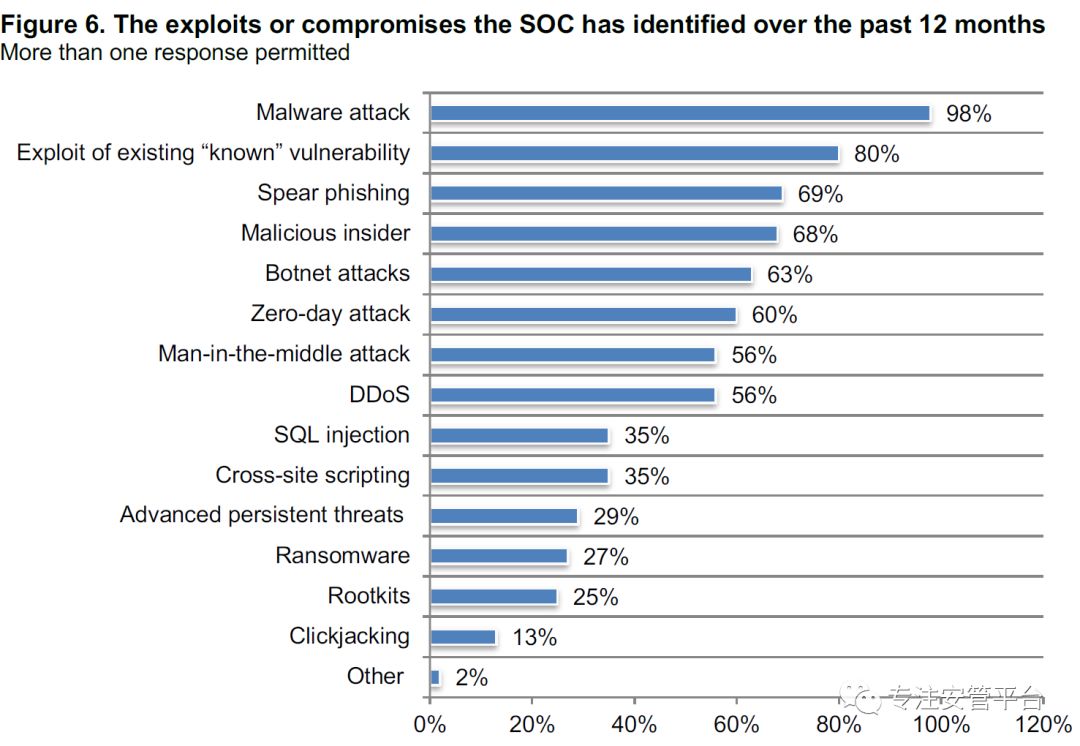

4)SOC识别到的威胁类型:最主要的是恶意代码攻击,其次是已知漏洞和钓鱼攻击。

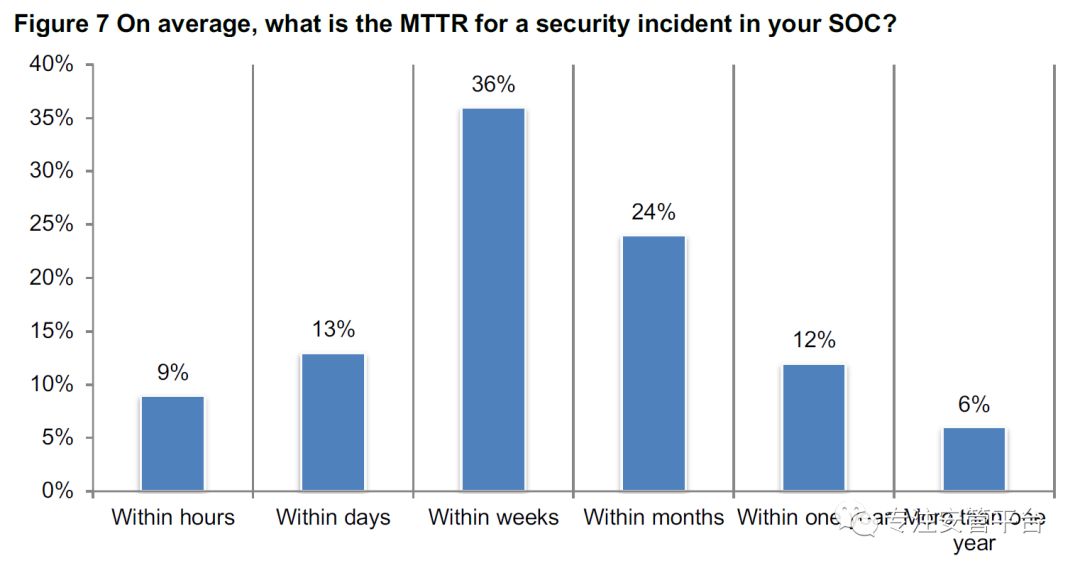

5)SOC对安全事件的MTTR(平均消除时间,mean time to resolution):主要集中的数周的时间内,持续数月乃至数年也不稀奇。

三、SOC面临的挑战

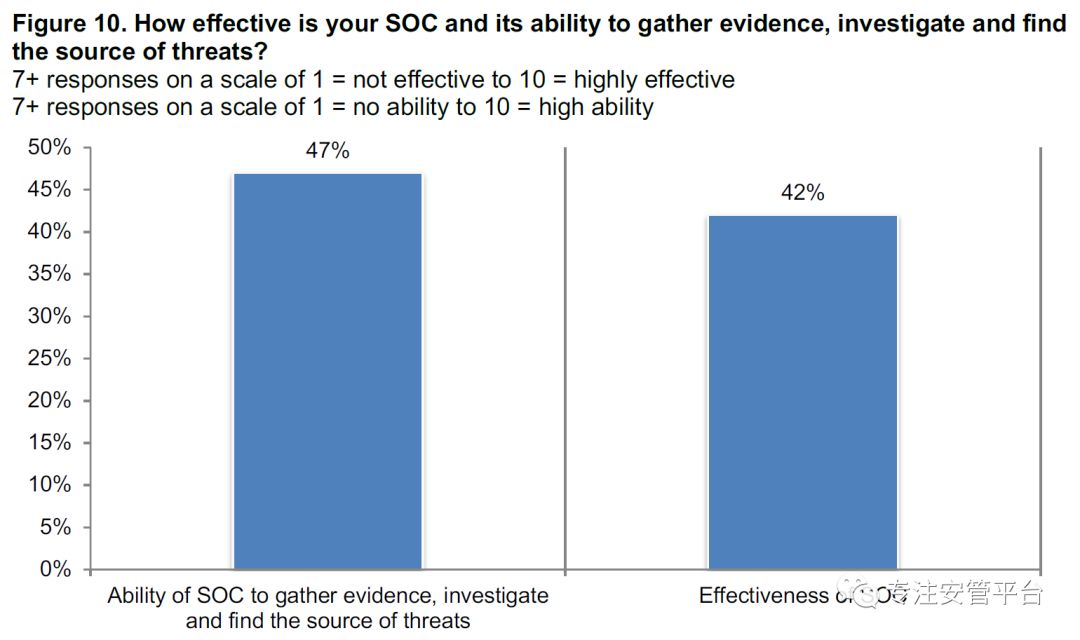

1)SOC的有效性和SOC收集信息识别威胁的能力水平:42%的受访者认为SOC是有效的(评分在7~10分之间),意即58%的人给出的评分是1~6分,也就是说SOC的有效性总体不够。另一方面,SOC在采集信息、分析和识别威胁方面的能力水平也不够,认为这个水平OK的受访者比例不到一半,为47%。

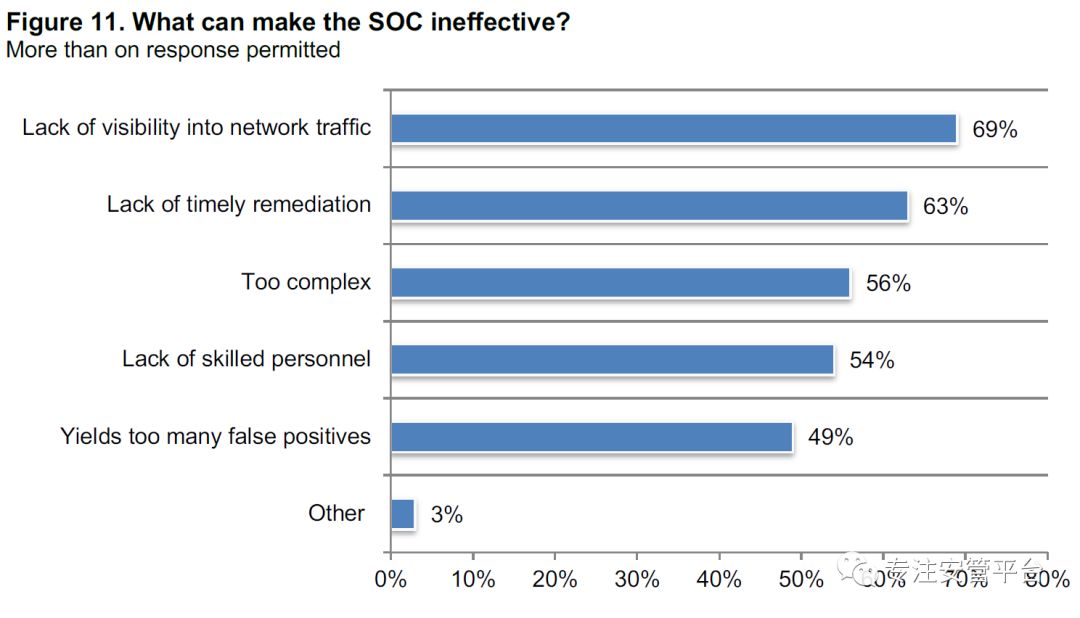

2)导致SOC有效性不足的原因:首要原因是缺乏对网络流量的可见性,其次是不能及时修复,SOC过于复杂,缺乏人手和误报太多。

3)预算不足。

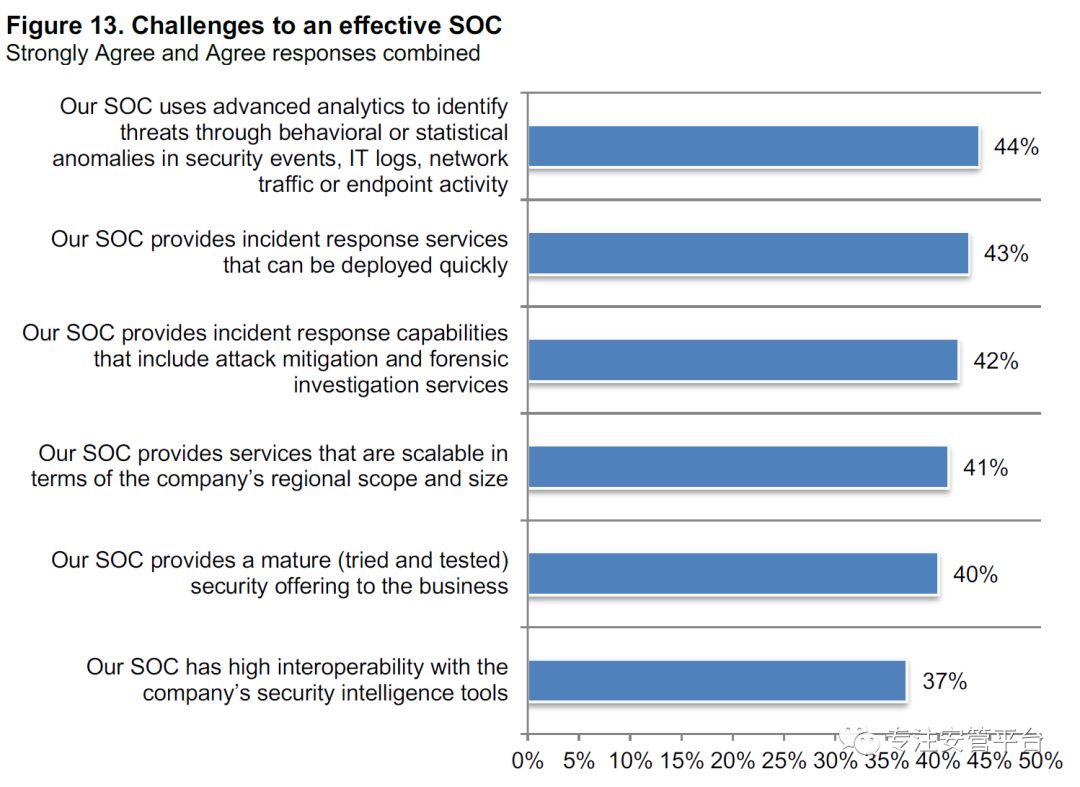

4)影响SOC有效性的技术:Ponemon列举的6种对SOC有效性至关重要的技术的应用水平都不高,包括:高级分析能力(行为分析/统计异常分析)、可以快速部署的事件响应能力、包含攻击缓解和取证调查的事件响应能力、根据企业区域和规模而变的服务可伸缩性、面向业务的安全能力、与企业其它安全智能工具的互操作性。

5)SOC与业务目标的一致性还不足。只有19%的受访者认为一致,而高达49%的人认为不一致。

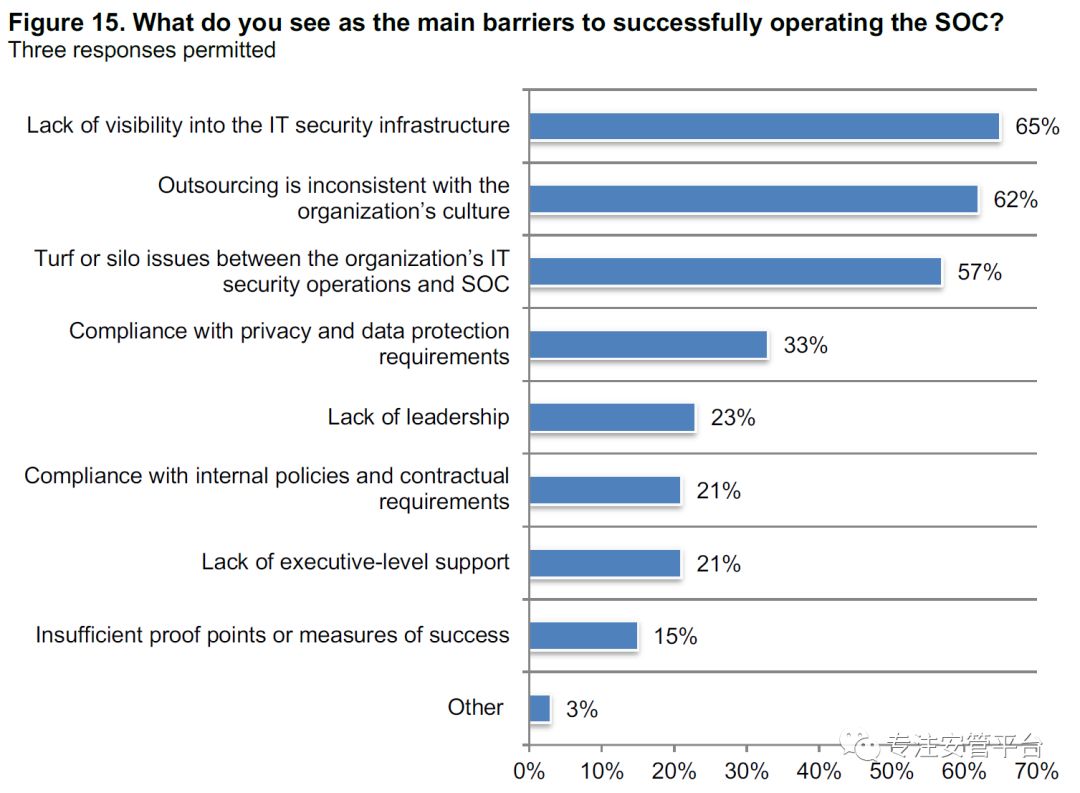

6)成功运营SOC的主要障碍(非技术层面):最主要的三个障碍是:缺乏对IT安全基础设施的可见性、外包人员与组织自身文化不一致、组织的IT安全运营之间存在地盘问题或孤岛问题。

四、SOC团队的运维疲劳和告警疲劳问题

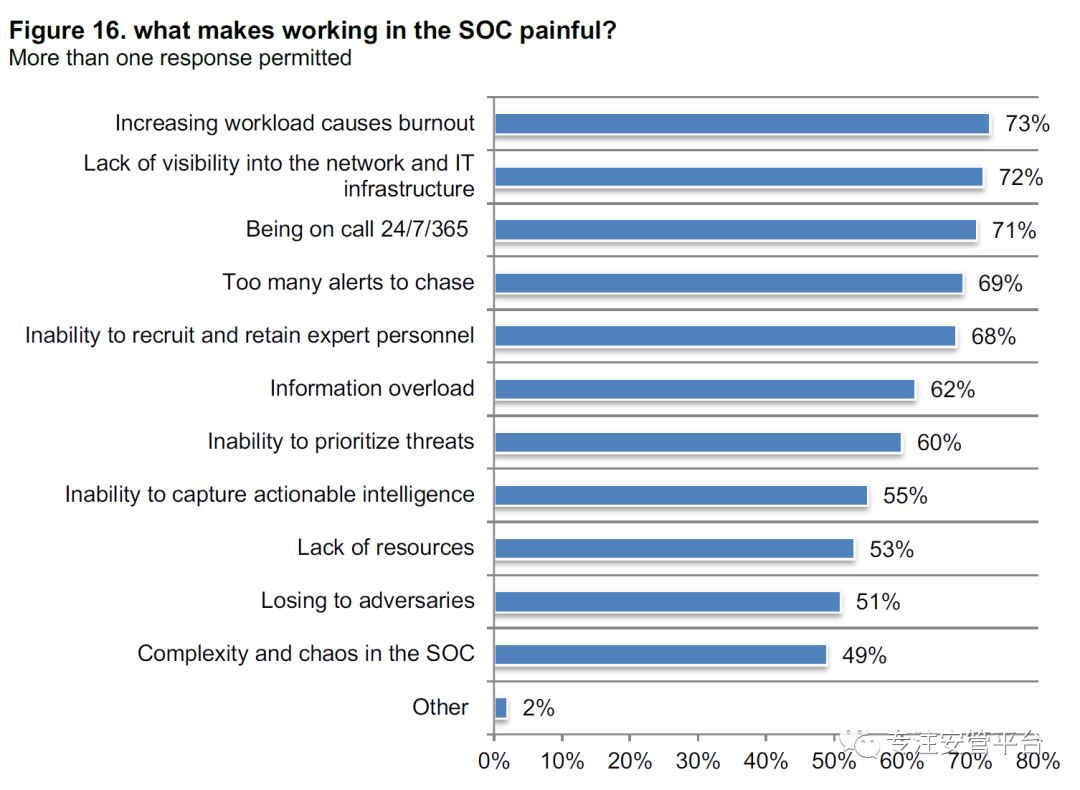

1)SOC运维工作中最为痛苦的事情:排名前4位的是:不断增加的工作负担、缺乏对网络和IT基础设施的可见性、7*24*365的不间断工作、太多误报。

2)正因为上面提及的痛苦,导致招募和维持一支富有经验的SOC团队十分困难,人员流动性居高不下。

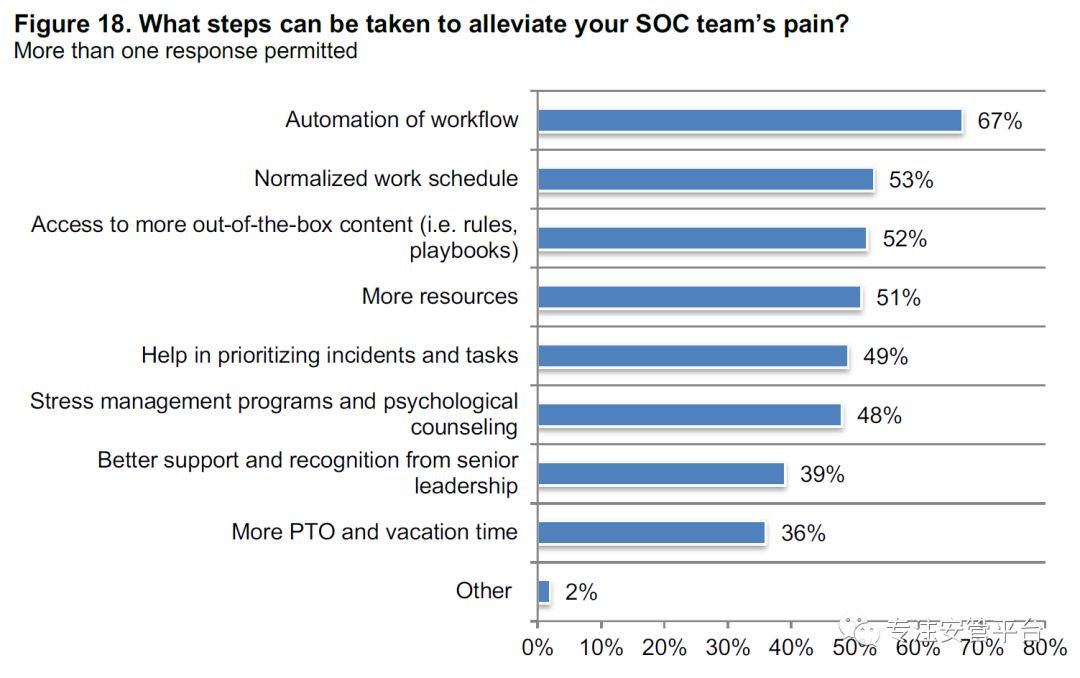

3)缓解痛苦的途径:首当其中的就是工作流程的自动化,其次是工作安排的例行化、更多开箱即用的安全内容(譬如分析规则、剧本等),等。

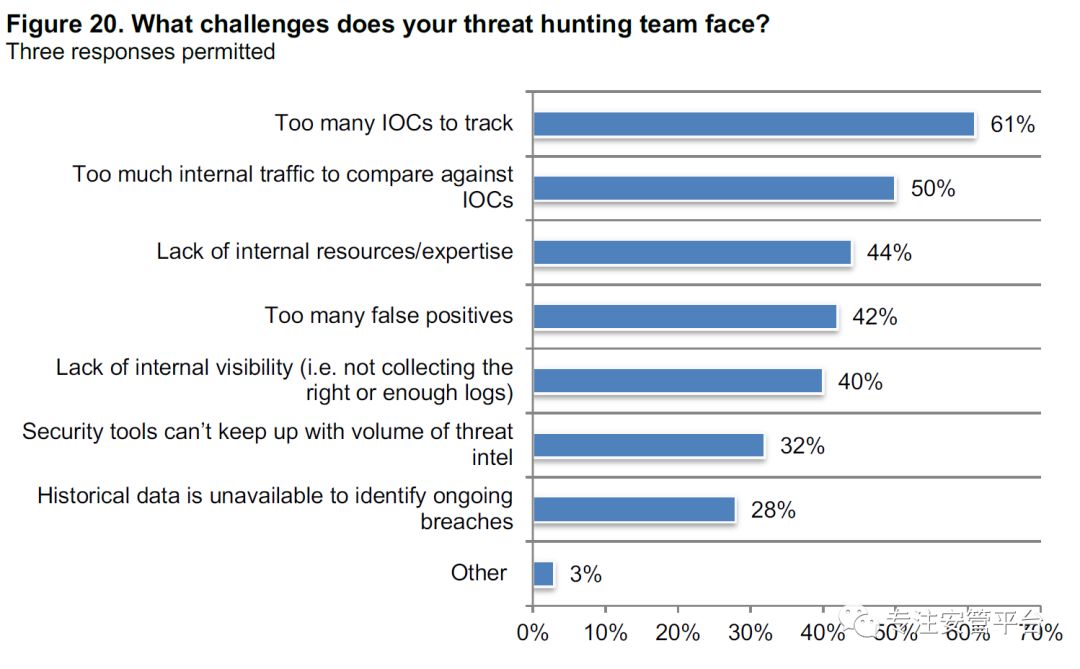

4)威胁猎捕团队面临的挑战。调查显示54%的受访者表示他们有威胁猎捕团队,但其中45%的人表示他们并未有效利用威胁猎捕去阻断威胁。而威胁猎捕团队面临的最大三个挑战分别是:太多的IOC需要跟踪、太多的内部流量要去跟IOC比对、缺乏内部资源/专家。

调研报告最后给出了三条建议:

1)妥善解决分析师疲劳问题;

2)更好地将SOC与业务对齐(保持一致);

3)为安全团队提供称手的工具。

声明:本文来自专注安管平台,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。