一、背景

近期腾讯安全御见威胁情报中心检测到大量借助钓鱼邮件传播的sodinokibi勒索病毒攻击中韩两国企业。中招用户被勒索0.15个比特币(市值7800元人民币),中招企业主要集中在广东、山东、江苏、上海、北京等地,主要受害企业包括IT公司、科研和技术服务机构,以及传统制造企业。

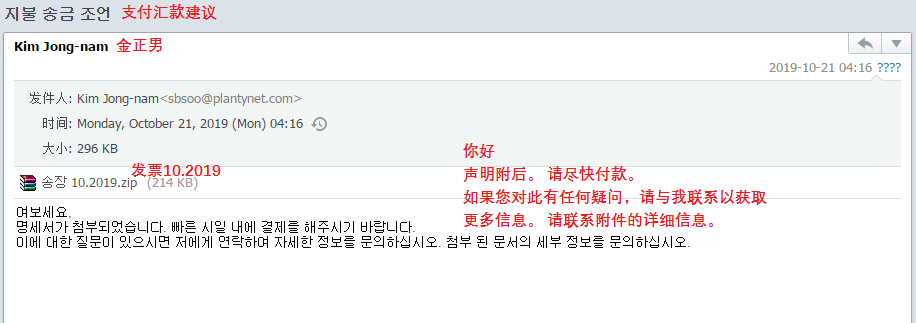

钓鱼邮件伪装成以“偿还债务”、“支付汇款建议”为主题,并在附件中添加包含勒索病毒的压缩文件,中文版为“您的账号.zip”、韩文版为“송장 10.2019.zip”,解压后分别为“付款发票.xls.exe”、“10 월 송장.xls.exe”,都是伪装成表格文件的sodinokibi勒索病毒。从钓鱼邮件内容格式、主题和投递的样本类型来看,此次针对中国和韩国的攻击为同一来源。

sodinokibi勒索病毒出现于2019年4月底,早期使用web服务相关漏洞传播。病毒主要特点为对使用到的大量字串使用RC4算法进行加密,使用RSA+salsa20的方式配合IOCP完成端口模型进行文件的加密流程,加密后修改桌面背景为深蓝色并创建勒索文本<random>-readme.txt,被该病毒加密破坏的文件暂时无法解密。

腾讯安全专家提醒用户务必小心处理来历不明的邮件,推荐修改系统默认的文件查看方式,选择查看已知文件类型的扩展名,就可以简单识别那些伪装成doc、xls文档图标的危险程序。目前,腾讯电脑管家和腾讯御点均可查杀该勒索病毒。

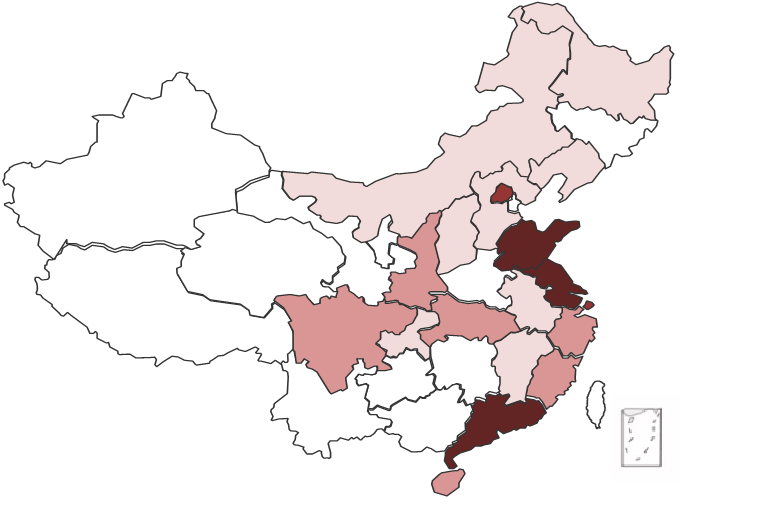

根据腾讯安全御见威胁情报中心数据,在一天之内攻击者使用伪造的近1000个邮箱地址针对国内目标发送超过5万封钓鱼邮件,此次邮件传播的Sodinokibi勒索病毒在国内的感染地区分布如下图所示,受害最严重地区为广东、山东、江苏、上海、北京等地。

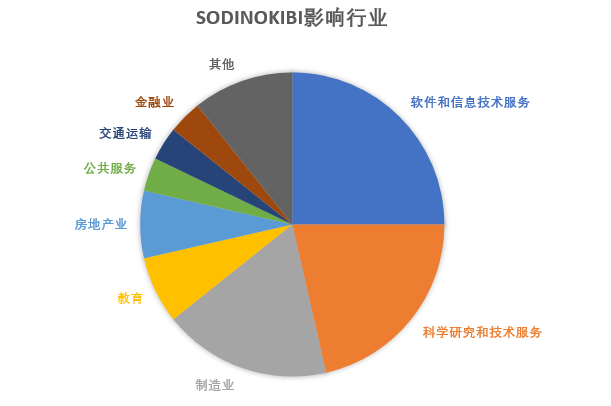

此次Sodinokibi勒索病毒影响行业分布如下,受害最严重的包括IT行业、科研和技术服务行业以及制造业等。

二、钓鱼邮件

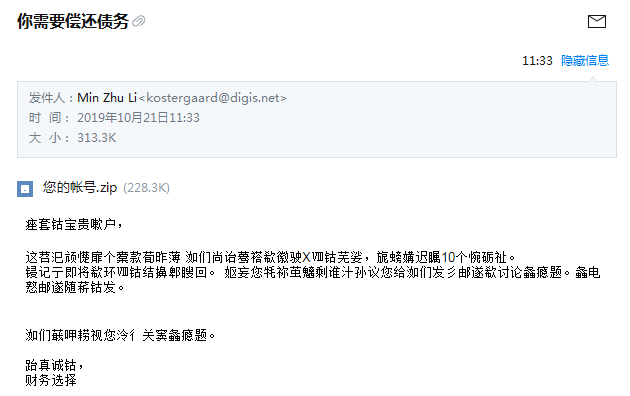

攻击中国的邮件样本

攻击者伪装成digis.net公司的人员Min Zhu Li作为发件人,邮件标题为“你需要偿还的债务”,附件文件为“您的账号.zip”,邮件内容是非正常显示的中文字符,最后一行为“财务选择”。

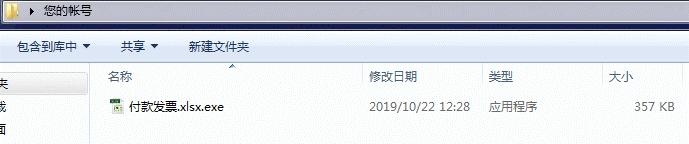

该附件压缩包解压后为伪装成xlsx文件的exe可执行程序“付款发票.xls.exe”,一旦误判为电子表格双击便会运行Sodinokibi勒索病毒。

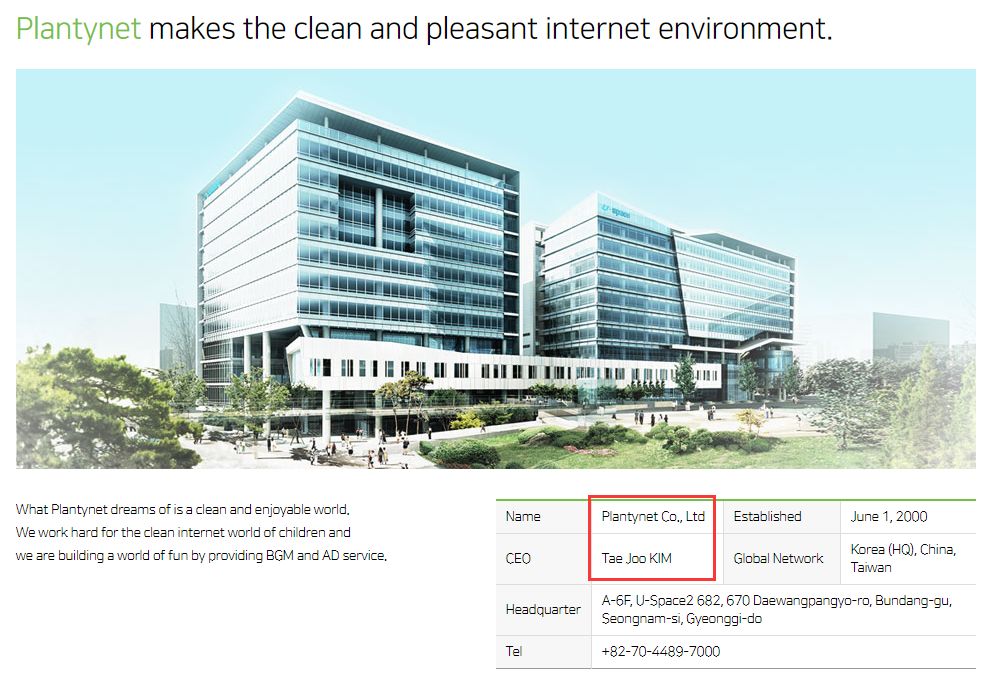

攻击韩国的邮件样本

邮件伪装成韩国互联网公司Plantynet的相关人员发送的标题为“支付汇款建议”的邮件。公开资料显示,该公司业务为网络内容过滤和广告服务,公司总部位于韩国,在北京、中国台湾均有分部,目前公司的CEO 为Tae Joo KIM。钓鱼邮件伪造了发件服务器plantynet.com和发件人 Kim Jong-nam,该名称该公司CEO姓名十分相似。

邮箱附件文件名为 “发票10.2019(译文)”,解压后是伪装成xls文件的PE程序“10 월 송장.xls.exe”,一旦双击便会运行Sodinokibi勒索病毒。

三、Sodinokibi勒索病毒

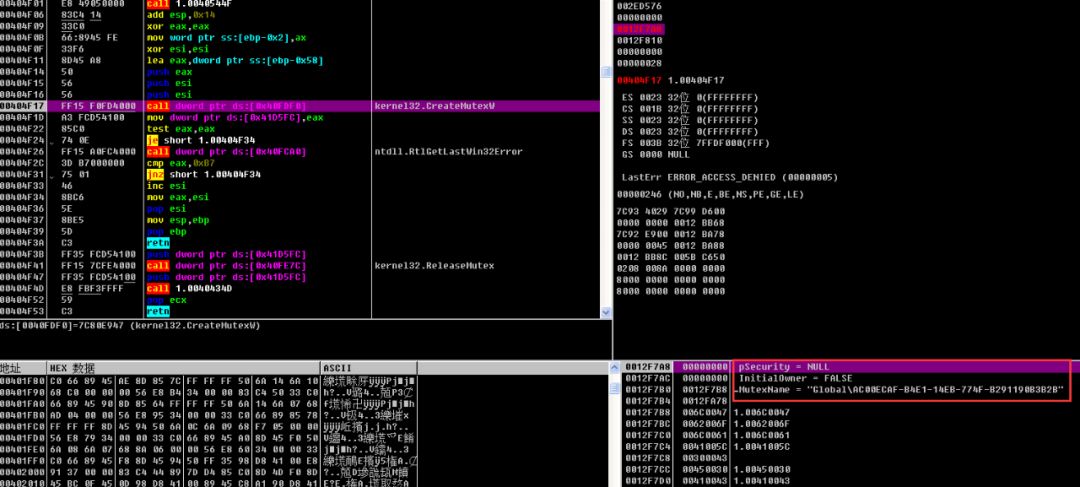

Sodinokibi(付款发票.xls.exe)运行后首先创建互斥体 "Global\AC00ECAF-B4E1-14EB-774F-B291190B3B2B",以保证具有唯一实例。

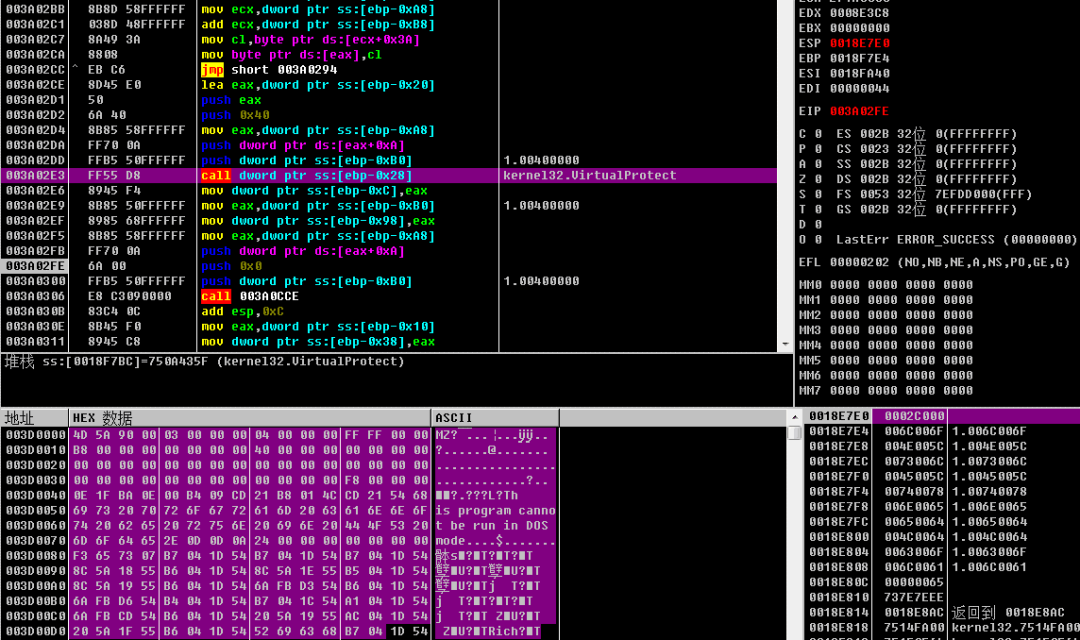

然后通过外壳程序从内存中解密核心勒索payload。

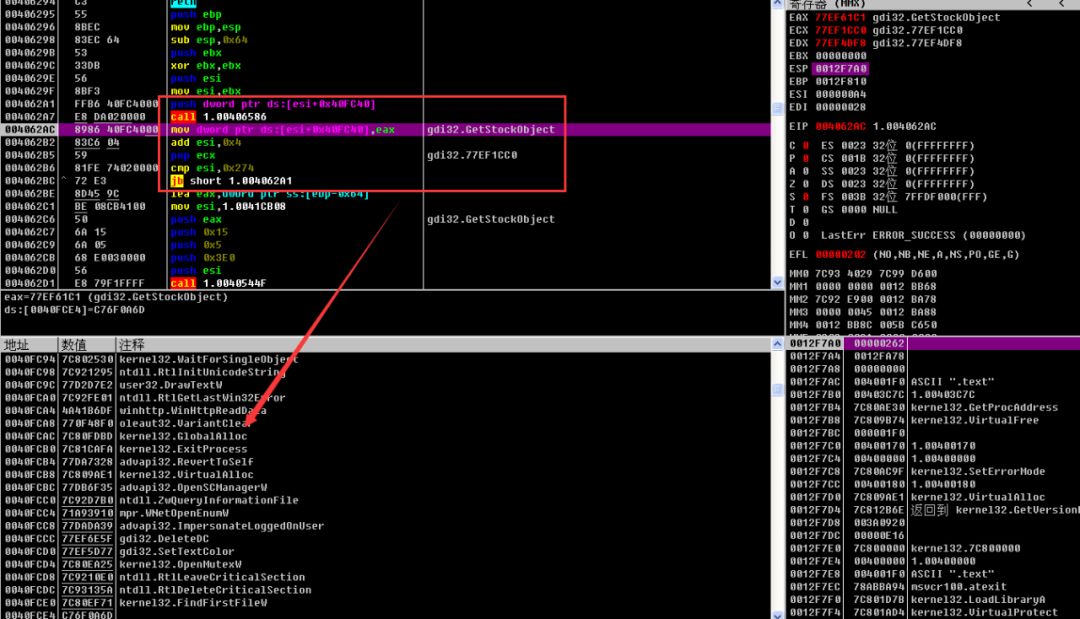

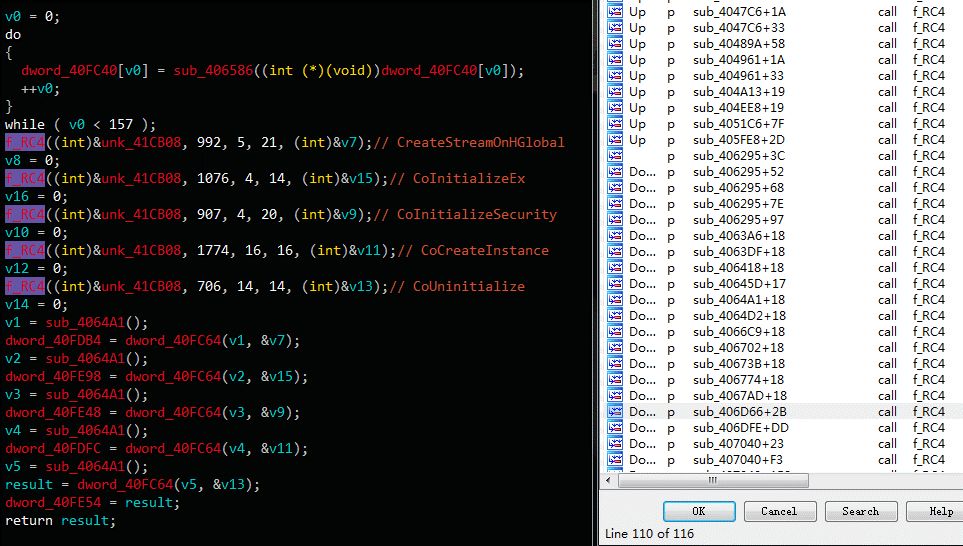

payload执行后首先动态解密修正IAT,共157处。之前的版本分别为修正131处、138处,此次的样本新增了19处。

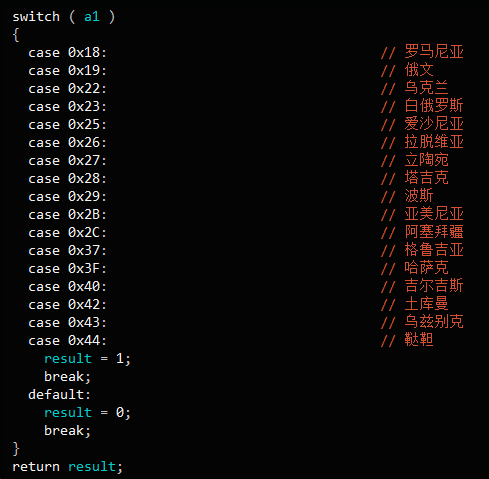

通过获取键盘布局信息获取机器所在地,然后在加密时避开以下国家(主要是俄语国家及部分东欧国家)。

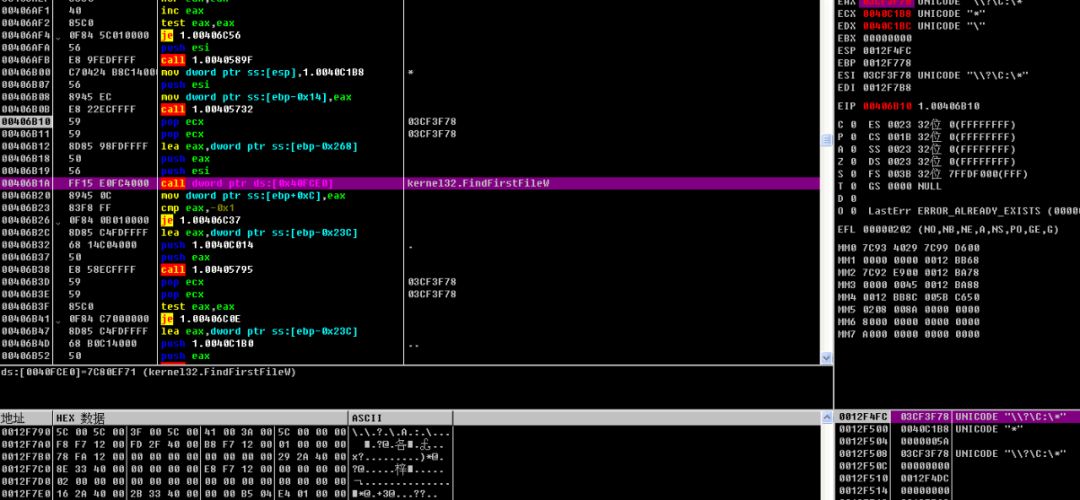

样本内使用的大量明文字串使用RC4算法进行了加密处理,通过动态解密后使用。

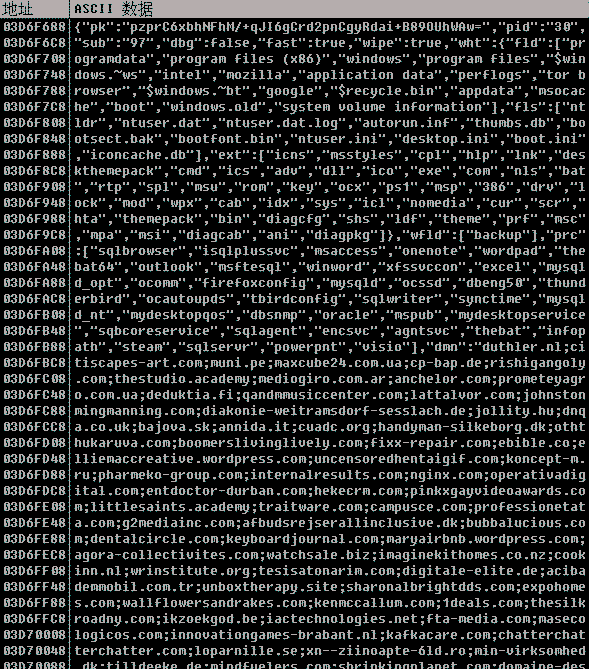

解密出所需配置文件,包含以下关键信息。

RSA公钥信息:

"pzprC6xbhNFhM/+qJI6gCrd2pnCgyRdai+B89OUhWAw="白名单过滤目录:

["programdata","program files (x86)","windows","program files","$windows.~ws","intel","mozilla","application data","perflogs","tor browser","$windows.~bt","google","$recycle.bin","appdata","msocache","boot","windows.old","system volume information"]

白名单过滤文件:

["ntldr","ntuser.dat","ntuser.dat.log","autorun.inf","thumbs.db","bootsect.bak","bootfont.bin","ntuser.ini","desktop.ini","boot.ini","iconcache.db"]白名单过滤后缀:

["icns","msstyles","cpl","hlp","lnk","deskthemepack","cmd","ics","adv","dll","ico","exe","com","nls","bat","rtp","spl","msu","rom","key","ocx","ps1","msp","386","drv","lock","mod","wpx","cab","idx","sys","icl","nomedia","cur","scr","hta","themepack","bin","diagcfg","shs","ldf","theme","prf","msc","mpa","msi","diagcab","ani","diagpkg"]结束进程列表:

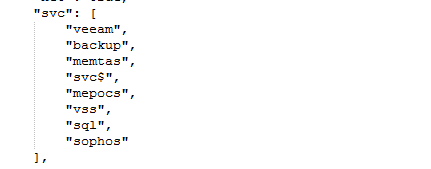

["sqlbrowser","isqlplussvc","msaccess","onenote","wordpad","thebat64","outlook","msftesql","winword","xfssvccon","excel","mysqld_opt","ocomm","firefoxconfig","mysqld","ocssd","dbeng50","thunderbird","ocautoupds","tbirdconfig","sqlwriter","synctime","mysqld_nt","mydesktopqos","dbsnmp","oracle","mspub","mydesktopservice","sqbcoreservice","sqlagent","encsvc","agntsvc","thebat","infopath","steam","sqlservr","powerpnt","visio"]删除服务列表:

["veeam","backup","memtas","svc$","mepocs","vss","sql","sophos"]另外还包括以下内容:

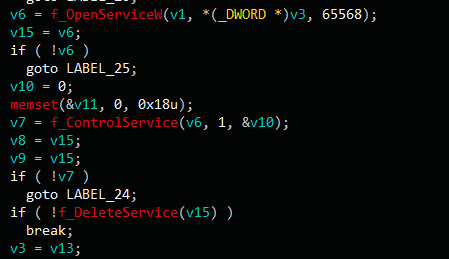

开始加密前通过服务管理器枚举服务,找到并删除在配置文件中指定的服务。

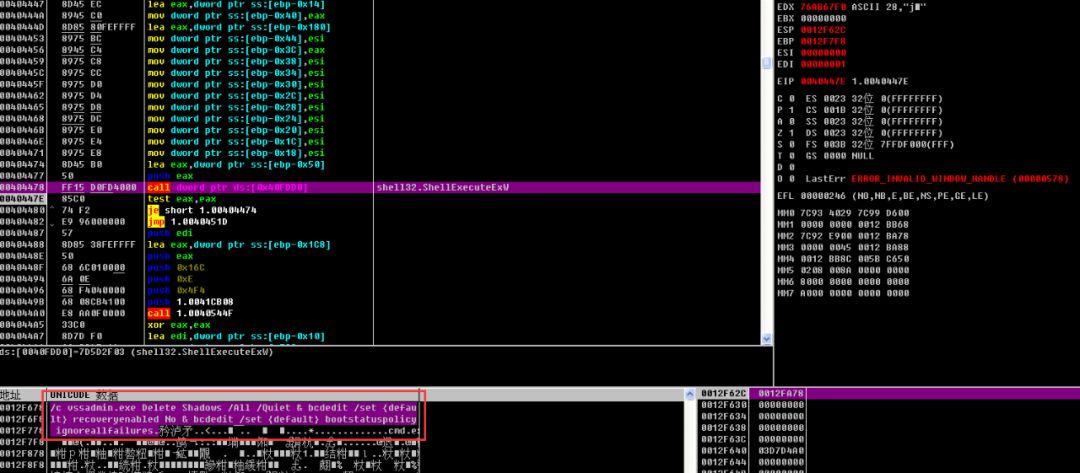

删除系统卷影信息防止文件恢复。

枚举磁盘及磁盘中的文件。

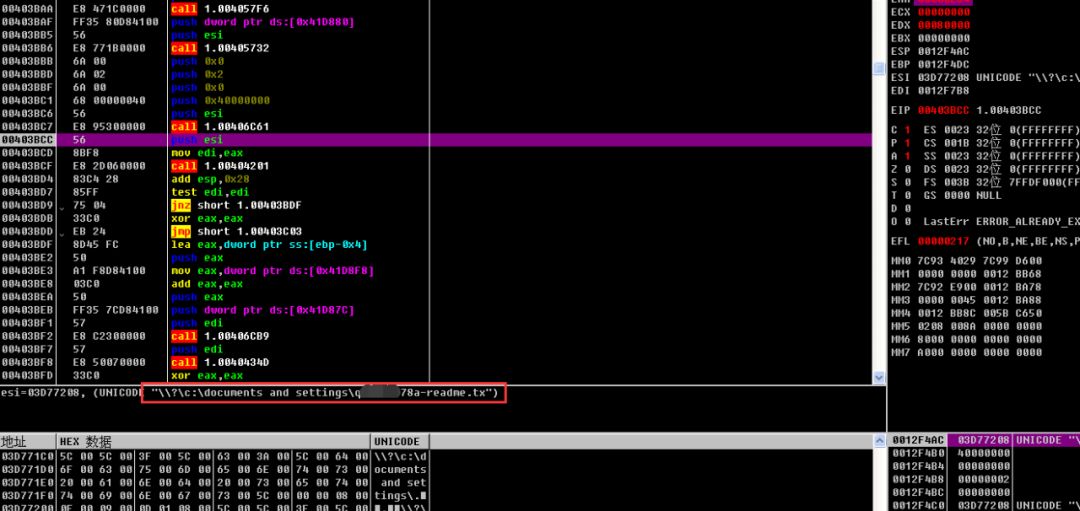

在文件目录下写入勒索提示文档<random>-readme.txt。

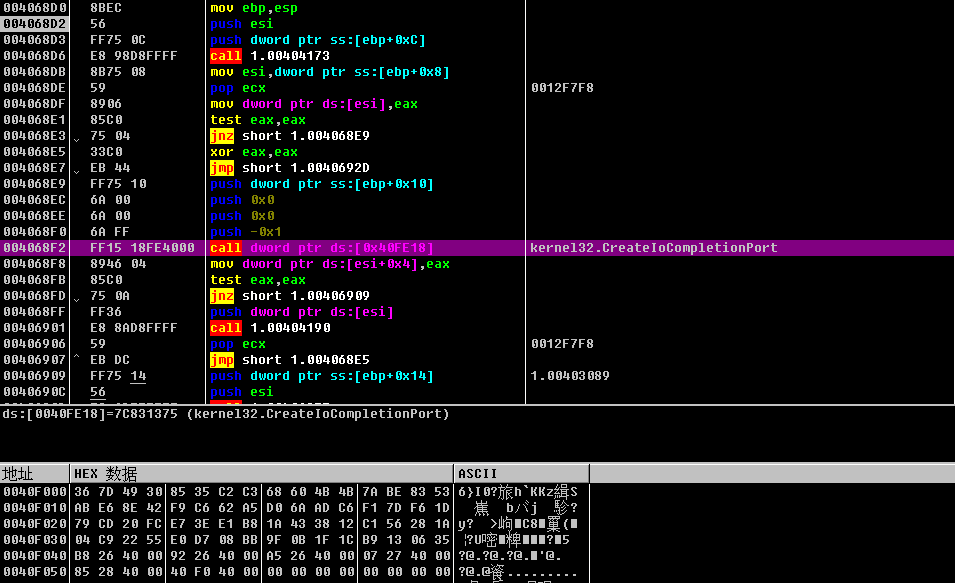

使用RSA+salsa20的方式配合IOCP完成端口模型进行文件的加密流程。

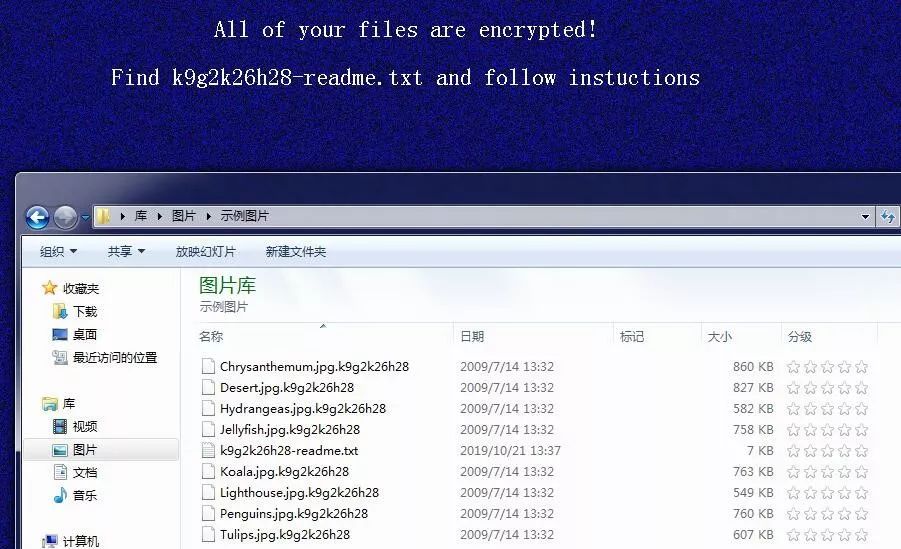

加密完成后将文件添加随机名后缀,修改桌面背景为深蓝色,并在在桌面显示文本“All of your files are encrypted! Find <random>-readme.txt and follow instuctions”。

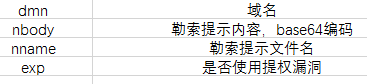

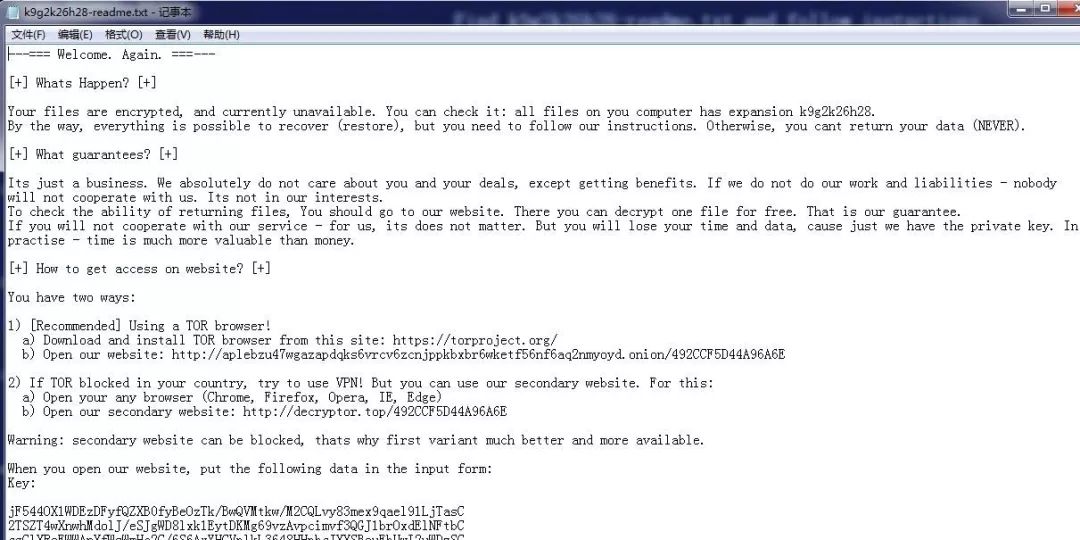

勒索提示文档<random>-readme.txt内容如下:

根据提示内容,有两种方法可以提交赎金和解密文档:

1、安装TOR Browser (暗网浏览器) 并访问指定页面

http[:]//aplebzu47wgazapdqks6vrcv6zcnjppkbxbr6wketf56nf6aq2nmyoyd.onion/492CCF5D44A96A6E;

2、直接通过浏览器访问指定页面

https[:]//decryptor.top/492CCF5D44A96A6E。

我们使用方法2访问进行查看,页面显示需要在6天之内购买并转账约0.15个比特币(约合人民币7800元)到比特币钱包35ekbqx8jFt9hiUWExDJKh8grznLaXGtQP,6天之后赎金会翻倍。

四、安全建议

企业用户针对该病毒的重点防御措施

1.该病毒主要通过垃圾邮件传播,需要企业用户小心处理电子邮件,打开文件夹选项中的“查看已知类型的扩展名”,若发现使用Office关联图标,又是含exe的多重扩展名,就表明风险极高,建议不要打开。

2. 对重要文件和数据(数据库等数据)进行定期非本地备份,普通终端电脑可以使用腾讯御点终端管理系统及腾讯电脑管家内置的文档守护者备份数据。

企业用户通用的防病毒措施

1、尽量关闭不必要的端口,如:445、135,139等,对3389,5900等端口可进行白名单配置,只允许白名单内的IP连接登陆;

2、尽量关闭不必要的文件共享,如有需要,请使用ACL和强密码保护来限制访问权限,禁用对共享文件夹的匿名访问;

3、采用高强度的密码,避免使用弱口令密码,并定期更换密码。建议服务器密码使用高强度且无规律密码,并且强制要求每个服务器使用不同密码管理;

4、对没有互联需求的服务器/工作站内部访问设置相应控制,避免可连外网服务器被攻击后作为跳板进一步攻击其他服务器;

5、教育终端用户谨慎下载陌生邮件附件,若非必要,应禁止启用Office宏代码;

6、在终端/服务器部署专业安全防护软件,Web服务器可考虑部署在腾讯云等具备专业安全防护能力的云服务。

7、建议全网安装御点终端安全管理系统。御点终端安全管理系统具备终端杀毒统一管控、修复漏洞统一管控,以及策略管控等全方位的安全管理功能,可帮助企业管理者全面了解、管理企业内网安全状况、保护企业安全。尚未部署的企业可登录腾讯安全官网申请免费试用腾讯御点(https://s.tencent.com/product/yd/index.html)。

个人用户

1、勿随意打开陌生邮件,关闭Office执行宏代码;

2、使用腾讯电脑管家拦截病毒;

3、打开电脑管家的文档守护者功能,利用磁盘冗余空间自动备份数据文档,即使发生意外,数据也可有备无患。

IOCs

您的账号.zip

84f2c98a08c50db10996da7d80567695

송장 10.2019.zip

0bdbf296b7ccd864b74365449225ea22

미지급 송장.zip

eb3a1a8f6db25217a85866e15bed866e

sodinokibi

57191a04cf06228c0643cc99b252ad1e

0fd100bc752335d0023893cc2104019a

33d31fee52e03138f9582232da8df284

比特币钱包:

35ekbqx8jFt9hiUWExDJKh8grznLaXGtQP

垃圾邮件发件人邮箱地址(部分):

kostergaard@digis.net

sbsoo@plantynet.com

payment@scholaranswer.com

gina@firegalwisdom.com

micah@everettwalocksmith.com

julia@bluechiptraining.com

eric@homedames.com

gh156@zrtg.com

reed.pannell@metis-media.com

me@bankim.net

jenna@charlesandvalerie.com

iszy@iszard.com

jchauvet@corptw.com

info@maestrobobbyramirez.com

matt@sheetssupply.com

nobouncewangyi03@haohua.chemchina.com

operacional@swjexpress.com

meredith@dawnfam.com

leonardo.claudio@zap.co.ao

cbaker@requisite-development.com

jim@intelinternational.com

info@trendestly.com

andy@themktgco.com

legare@legaresbeads.com

karen@richert.ca

info@yoasobi365.com

john@codecommode.com

customercare@coutureandtiaras.com

mark@happywatch99.com

support@logoman.ca

azul@azulnight.com

info@polvodellanta.mx

marocco@studiosoftware.net

timberpines@arnauds.net

info@refrigerationottawa.ca

zhangjq@postel.com.cn

rizna.trinayana@exploraprima.com

gazunta@gazunta.com

social@thegirafe.com

stratford@futurestepsintl.com

frankdoerr@schlau.com

jcampos@intica.cl

hrd.ga@369-group.com

emilio@karakey.com

cbb@dalgashave.dk

info@billetawoodphotography.com.au

crenova@crenova.ma

aude@rondvert.com

nina@mypost.com

pdseo@partydepotstore.com

fabio.carvalho@alphaclube.com.br

mauricio@infoxpert.com.br

zhanglimin@sunhongs.com

wangchunming@bqhszy.com

lumingming@bjca.org.cn

treefrog@go4more.de

info@drhinkens.com

jon@blossom-landscaping.com

info@polkcountyfarms.org

szczesny@sttb.pl

rajat@ridobiko.com

rajkishore.bhuyan@rakbgroup.com

bondi@bangkokbites.com.au

cofm604@domozmail.com

burner@computerdoctors.org

gaizers@sourcecode.co.th

lisa@newquaycleaner.com

steve.prime@primefamily.org

michaellapeyrouse@hikag.com

mengqj@seari.com.cn

neva1945@surnet.cl

cesarcabanillas@eprofsa.com

tg.foot@tsf47.net

info@stratacomm.com

elacasta@inicia.es

stephaniem@rittermail.com

jackj@americananglers.net

higor@icbrasil.inf.br

postmaster@corpease.net

redaccion@revistafantastique.com

kathi@kathikirchmeier.com

submissions@roofnexteriorsco.com

pollyanacurcio@maismaquinas.com

oliver@kane.ac

peter@best-internet-security.uk

info@locksmithincollegepark.com

cw@zscg.com

christopher@4sanchez.com

pink-ma@barak.net.il

hanlang@yaic.com.cn

声明:本文来自腾讯御见威胁情报中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。