Hi同路人,这里是是青骥信息安全公益小组,很高兴又与您见面了。后台我们收到了许多小伙伴的消息,表示对汽车信息安全有非常浓厚兴趣,但是苦于无从入手。感谢大家的热烈反馈也希望大家继续多多提出宝贵建议,正是基于大家的共性问题,我们决定从今天开始将按计划持续发布中文版本的《Auto-ISAC汽车信息安全最佳实践》原创编译系列作品共计8篇,今天我们非常荣幸与您分享的是开篇概览,本期统筹为公益翻译团成员@龚桓毅同学,让我们为他通宵校稿的执着与努力点赞。

-- 主理人:李强 @Keellee

开篇概述

Auto-ISAC是由国外OEM于2015年8月成立的一个全球信息共享社区以促进汽车网络安全。旨在针对围绕智能网联汽车的网络攻击和潜在威胁,构建安全无忧的共享、追踪和分析智能平台。

作为一个共享中心枢纽,跟踪和分析潜在的网络威胁、漏洞和相关网联车辆事故的情报而运作,其安全情报共享门户允许成员以匿名方式提交和接收信息以帮助他们更有效地应对网络威胁

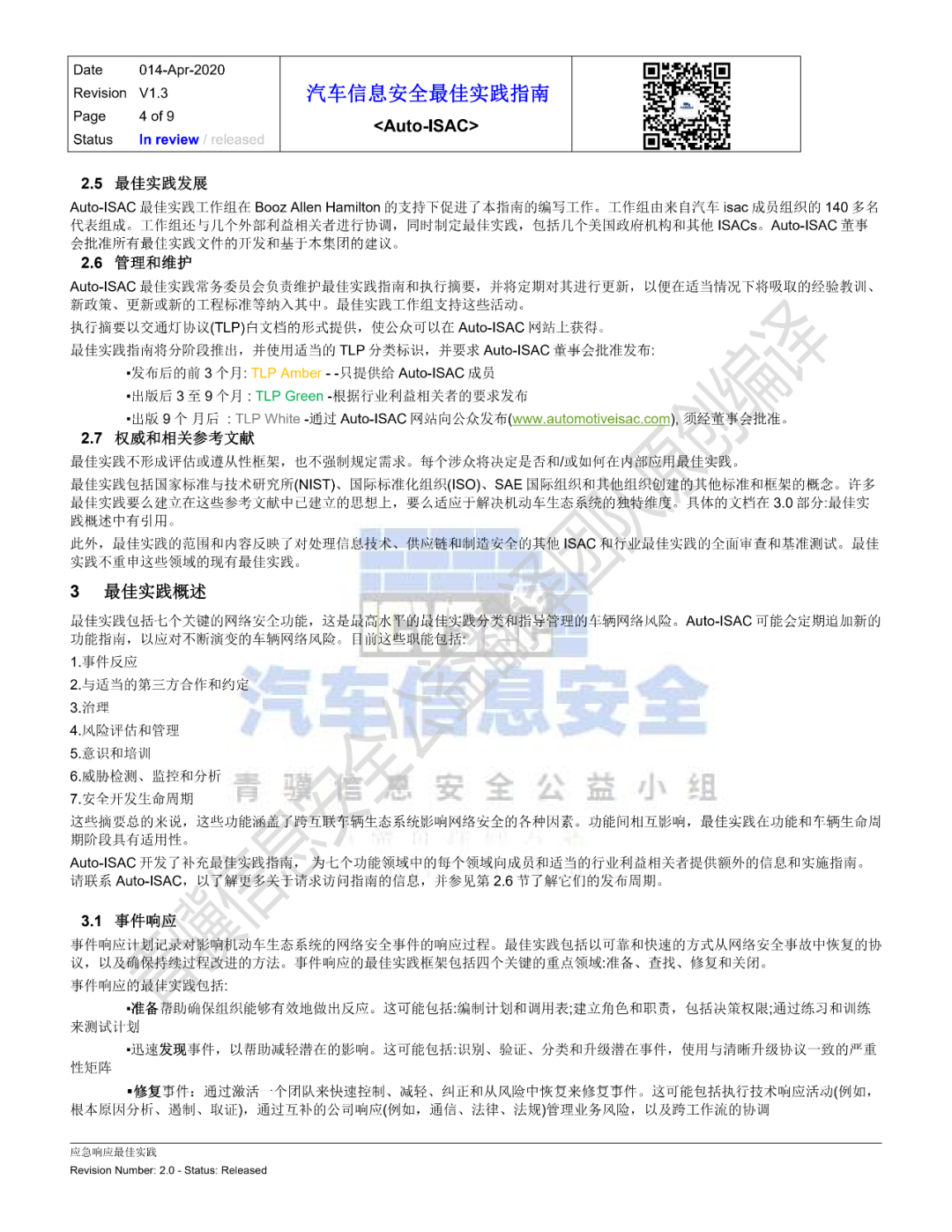

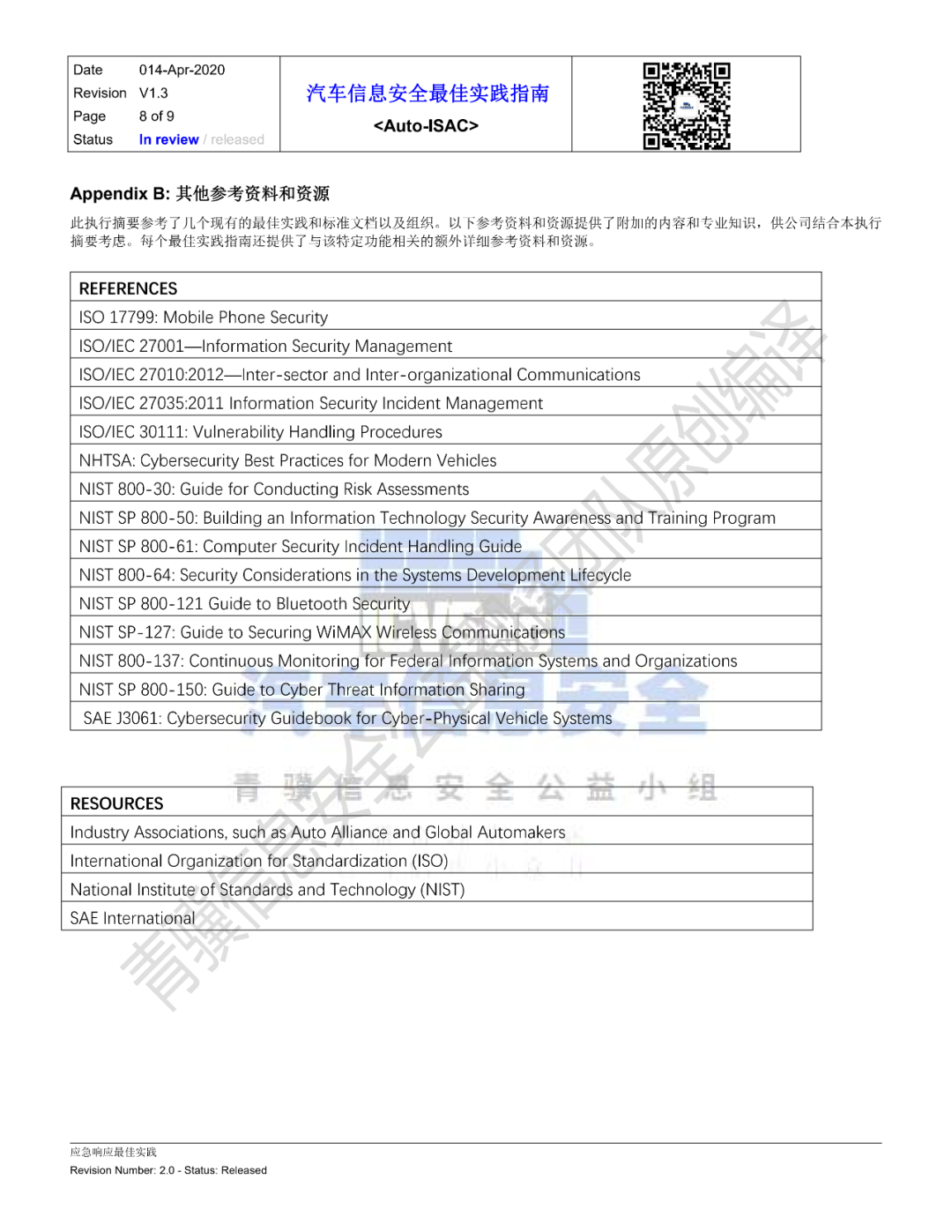

2016年,Auto-ISAC首次发布了《汽车信息安全最佳实践执行摘要》,其中概述了Auto-ISAC的开发信息指南,涉及车辆网络安全的组织和技术方面,包括应急响应、与适当的第三方协同与合作、治理、风险评估和管理、意识和培训、威胁检测、监控和分析、安全开发生命周期。

截止到2020年2月份,目前最新版已经完整发布,按照汽车网络安全最佳摘要的规划,包括规划在内总计有8份文档。AUTO-ISAC作为国外汽车信息安全产业领先的联盟组织,其发布的文档及内容对于整个行业都有非常重要的参考意义。通过联系相关资源,您目前看到的版本为该系列最新的英文文档。为了方便大家的阅读,我们也组织了专业技术人士,对该系列文档进行了编译。此后两周针对其中核心内容,我们会逐一分享给大家,也请大家期待。

那么今天我们先介绍AUTO-ISAC发布的汽车网络安全最佳摘要,这是份纲要性文档,简单的介绍其它部分的核心内容,通过此系列的分享,希望大家对AUTO-ISAC以及BP系列有整体的认识,在此特别感谢龚恒毅同学的翻译支持。

最佳实践包含七个关键的网络安全功能,这是最佳实践分类和指导车辆网络安全的最高级别。Auto-ISAC可能会定期更新的功能指南,以应对不断演变的车辆安全风险问题。接下来,我们针对七个关键安全功能进行基础性介绍,后续再以专题文章的形式深入讲解其中的内容。

1. 应急响应

应急响应计划记录对影响机动车生态系统的网络安全事件的响应过程。最佳实践包括以可靠和快速的方式从网络安全事故中恢复的协议,以及确保持续过程改进的方法。事件响应的最佳实践框架包括四个关键的重点领域:准备、查找、修复、关闭。

2. 与适当的第三方协同合作

防范网络攻击通常需要多个利益相关者之间的合作,以增强网络威胁意识和网络攻击响应。当面临网络安全挑战时,行业致力于与第三方进行适当的合作,包括行业合作伙伴、行业组织、政府、学术界、研究人员和媒体。此功能的最佳实践框架概述了第三方协作和参与(3PCE)活动通常属于的三个核心方法:信息共享、事件和程序。

▪信息共享: 致力于威胁情报共享、漏洞研究和最佳实践。信息共享活动主要在于确定识别合适的分享信息,以及让合适的内部各方参与、设置明确的流程来接收和处理信息,同样也包括将信息推给第三方的流程

▪事件: 通过重点活动与第三方互动,以聚集各种专家(例如桌面,黑客马拉松,会议)。组织可以通过识别和参与各种事件类型,设计与第三方合作的事件或参与外部主导的事件来最大程度地利用3PCE事件的收益

▪程序: 确定将资源集中用于特定目标的长期计划(例如,协调披露,标准制定,专业交流和认证)。组织可以通过识别和参与各种计划类型,设计与第三方合作的计划或参加由外部领导的计划来最大化3PCE计划的收益

3. 治理

有效的治理使汽车网络安全项目与组织的使命和目标保持一致。此外,强有力的治理有助于培养和维护网络安全文化。最佳实践并不规定车辆网络安全治理的特定模型,而是为组织设计提供考虑,以使职能角色和职责保持一致。治理的最佳实践框架围绕三个关键元素:设计、构建和操作。虽然这些优先级对于所有的项目都很重要,但是当它们被定制以满足每个公司的独特需求时,特定的活动是最有效的。

4. 风险评估与管理

风险评估和管理策略可降低网络安全漏洞的潜在影响。最佳实践侧重于识别、分类、确定优先级和处理可能导致安全和数据安全问题的网络安全风险的过程。风险管理过程可以帮助汽车制造商识别和保护关键资产,帮助制定保护措施,并支持操作风险决策。

5. 意识与培训

培训和意识项目有助于培养安全文化,加强车辆的网络安全责任。最佳实践强调整个组织的培训和意识规划,以加强利益相关者对网络安全风险的理解。这个功能通常包括四个基本活动:设计、开发、实施和改进。这四个活动提供了一个框架,公司可以利用该框架设计自己的程序。

6. 威胁检测、监控和分析

通过检测威胁、漏洞和事故的前瞻性网络安全,使汽车制造商能够减轻相关风险和后果。威胁检测过程提高了对可疑活动的认识,使主动补救和恢复活动成为可能。

▪通过了解汽车威胁环境、开发威胁团队结构和操作模型、定义涉众角色和职责来定义威胁检测和分析过程。

▪定义威胁情报需求,以帮助识别来源和收集过程。

▪通过确定优先级和识别各种技术和方法来建立威胁监测过程

▪定义威胁分析方法,包括威胁事件识别、验证和验证,以及需要采取的必要行动

▪建立流程,开发或获取正确的工具集来组织、存储和共享信息,以获得最大的效率

7. 安全开发生命周期(SDL)

安全汽车设计涉及到产品开发过程中软硬件安全特性的集成。汽车安全开发生命周期(SDL)的原则有助于确保在设计的早期阶段确定适当的网络安全保护(例如,在车辆电气架构规划期间),当实施成本较低,且有时间考虑可能影响网络安全的设计交互时。SDL适用于设计和开发车辆或车辆部件(包括硬件和软件)的实体。这包括使用传统瀑布(“V-model”)开发周期的组织,更多迭代的敏捷方法,和/或混合模型。

最后在AUTO-ISA在执行摘要里,针对具体的方法实施做了申明:最佳实践无意也不应解释为迫使任何人采取具体行动或措施。每个利益相关者在网络安全方面都有独特的需求和能力。因此,最佳实践可能不适用于某些组织或组织的一部分。因此,这些最佳实践提供了建议的措施。

网络安全是Auto-ISAC会员和利益相关者在互联汽车生态系统中的首要任务。这些最佳实践可以指导有效的风险管理,并进一步增强汽车行业的安全性和弹性。

以上,在执行摘要里面,AUTO-ISAC从七个关键功能模块做了基础性介绍,从技术和管理角度出发基本囊括了我们汽车信息安全工作的核心领域,如果你对汽车信息安全缺乏整体的认识,那么通过以上七个模块的基础性介绍,大概了解到汽车信息安全从业工作人员的基本面,如果你对某一块感兴趣,深挖下去都很有可能成为该细分领域的专家。

最后,希望我们的编译对您有所帮助,同时也请关注后续该系列的深入分析和解读。

下为全文预览

青骥信息安全公益翻译团本期成员

特别贡献:@龚桓毅

责编:@Vincent Yang

主理人:@Keellee

声明:本文来自汽车信息安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。