为什么需要实战化能力?

当前网络空间面临的安全问题与过去不同,从原来只攻击传统的网络设施和应用系统,到开始面向“云大物移工”等新技术领域的应用系统,攻击的目标系统逐步转向核心业务数据和承载核心数据的业务应用;从普通的个人网络犯罪,到有组织的攻击甚至有境外背景的国家级对抗,攻击工具的武器化、攻击手段的战术化,均对防守者提出了更高要求。

在2017年6月颁布的网络安全法中,明确提出“应定期组织关键信息基础设施的运营者进行网络安全应急演练,提高关键信息基础设施应对网络安全事件的水平和协同配合能力”。正所谓讲一百遍不如打一遍,为了能有效检测行业或本单位的网络安全事件应对状态,应急演练必须向常态化与实战化迈进。

网络安全的建设不是单纯的业务系统是否安全,也不是安全设备是否全面,面对错综复杂、不断进化的网络空间攻防战,如何才能真实、有效的检验实战化监测、响应、处置能力呢?一场安全、可靠、有效的实战攻防演习检验的并不是单纯的业务系统是否安全,更重要的是以人为核心的安全意识和抗风险的能力。奇安信结合数百场组织实战攻防演习的经验,总结分析如何协助各单位组织一场实战攻防演习。

什么是实战攻防演习?

实战攻防演习通常以实际运行的信息系统作为演习目标,通过有监督的攻防对抗,最大限度地模拟真实的网络攻击,以检验信息系统的安全性和运维保障的有效性。演习在保障业务系统安全性的前提下,明确目标系统,不限制攻击路径,以提权、控制业务、获取数据为演习目的。

实战攻防演习包含攻击方(红队)、防守方(蓝队)、组织方(紫队)三方,并配备实战攻防演习平台。

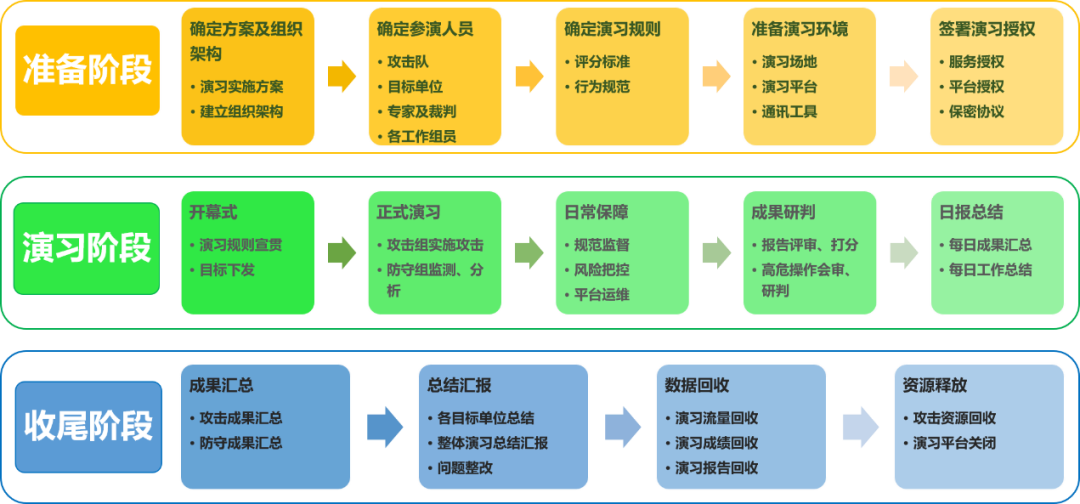

组织方(紫队)负责演习整体工作的组织协调,主要包括以下几个部分:演习组织、演习过程监控、演习技术指导、应急保障、演习总结、防守技术措施与策略优化建议等。实战攻防演习一般可分为准备、演习、收尾三个阶段。

核心点一、明确的组织架构与职责分工

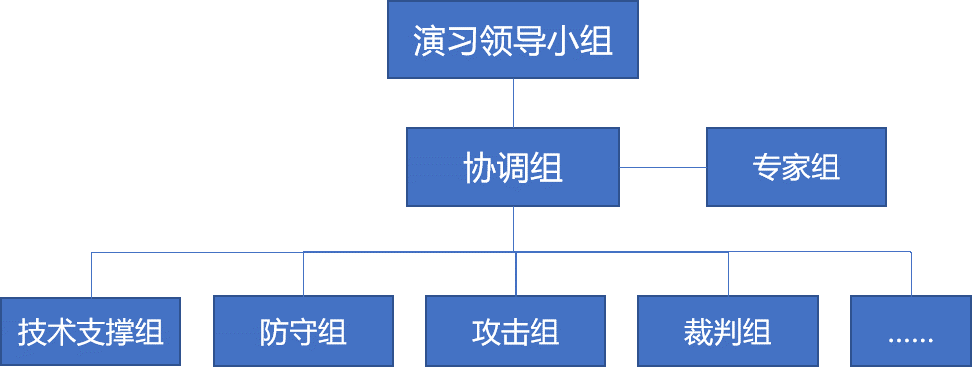

在正式演习开始之前,应以监管(主办)单位为核心,成立演习指挥部,下设演习组织机构,形成相应的工作组,如领导组、协调组、专家组、裁判组、应急组、技术支撑组等,并明确各组职责分工,做到工作到组、责任到人、分工有序、密切配合。

核心点二、攻防演习环境准备

为保证演习顺利开展,各工作组应以指挥部为中心,集中办公,为各工作组准备单独的场地,各场地应具备电力、网络、办公桌椅等基础设备及后勤保障资源。

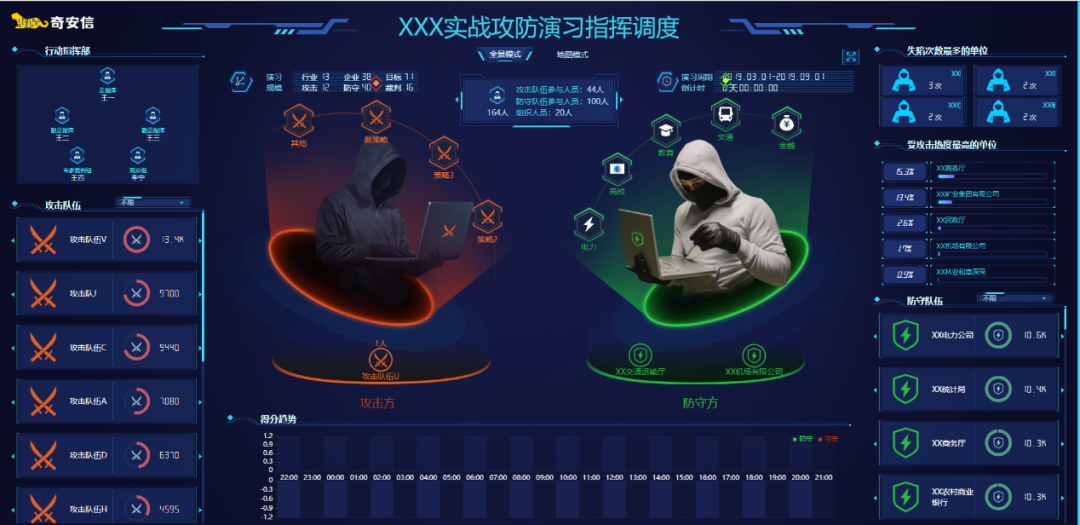

演习指挥大厅应有大屏展示设备,用来动态展示演习过程和结果,并进行演习风险管控。攻击人员使用专用笔记本电脑,系统环境统一初始化,安装录屏、终端管控软件。

奇安信提供可视化演习平台,对攻击行为全程监控全程审计,对演习态势与成果进行大屏展示,对演习过程和成果进行长期持续管理,实现演习的全程监控、全程审计、全程可视、全程管理。所有参演人员如有攻击操作、防守成果提交、裁判评分等动作都须在实战攻防演习平台上进行,便于事中事后的审计。

核心点三、演习过程风险管控

可控是实战攻防演习任务应该遵循的的基本原则,演习过程应做到人员可控、过程可控、环境可控及成果可控。例如,在演习开始之前,需向攻击人员明确提出禁止使用和谨慎使用的攻击方式,并在演习过程中通过终端录屏、终端管控、现场录像、平台流量审计等技术手段进行监控溯源;对于突破重要边界及核心业务系统的行为,需要有专家组及用户予以研判和审核,关注业务状态决定是否可以进行下一步突破。

核心点四、演习总结与问题整改

攻击队上报的攻击报告除包括攻击成果外,需要包含完整的攻击路径、木马及恶意程序上传位置、代码修改情况等信息。在演习结束后,通过平台记录的流量信息对攻击队提交成果的真实性进行审计;同时,组织方应及时通知各防守单位清理战场。避免已有攻击线索及遗留风险造成二次伤害。

演习的目的是为了掌握安全状态,指导防守单位后续开展针对性安全整改,因此需要组织方对本次演习的成果做好总结、汇报,防守方需根据演习暴露出的问题及时进行整改、加固和复测,问题比较突出的单位,需要采用实战化的方式审视现有安全体系的有效性,开展专项安全规划、设计,将已有安全体系升级为可抵御实战化攻击的安全体系。

组织一场安全、可靠、有效的实战攻防演习依托于人员配合和技术支撑,奇安信实战攻防演习服务可以有效的将人员与技术融合,在每一场演习开始之前都能做到心中有数。奇安信于2019年起,正式推出实战攻防演习服务,采用演习组织服务+演习平台的形式,为客户提供“全流程保障、全环境支撑、全风险可控”的全程管家式服务,保障演习的顺利进行。

声明:本文来自奇安信安全服务,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。