关键信息基础设施对国家安全、经济安全、社会稳定、公众健康等至关重要,为此,国家互联网信息办公室、国家发改委等12个部门近日联合发布了《网络安全审查办法》(以下简称“办法”),目的是通过网络安全审查这一举措,及早发现并避免采购产品和服务给关键信息基础设施运行带来风险和危害,保障关键信息基础设施供应链安全,维护国家安全。办法第一条就明确指出:“为了确保关键信息基础设施供应链安全...制定本办法”。由此可见,关键信息基础设施供应链安全对于数字经济的发展、数字中国的构建具有重要意义。

关键信息基础设施包括:面向公众提供网络信息服务或支撑能源、通信、金融、交通、公共事业等重要行业运行的信息系统或工业控制系统。主要审查对象包括:核心网络设备、高性能计算机和服务器、大容量存储设备、大型数据库和应用软件、网络安全设备、云计算服务,以及其他对关键信息基础设施安全有重要影响的网络产品和服务。主要风险涉及:产品和服务使用后带来的关键信息基础设施被非法控制、遭受干扰或破坏,以及重要数据被窃取、泄露、毁损的风险;产品和服务供应中断对关键信息基础设施业务连续性的危害等。由此可见,关键信息基础设施供应链安全涉及范围广、管理难度大,需要引入创新技术和管理机制。

ICT供应链安全风险管理指南剖析

2018年10月,国家市场监督管理总局发布了国家标准GB/T 36637-2018《信息安全技术 ICT供应链安全风险管理指南》(以下简称“指南”),主要面向我国信息通信技术(以下简称“ICT”)供应链安全,旨在提高网络运营者ICT供应链安全管理水平,切实保障我国重要信息系统和关键信息基础设施的ICT供应链安全。由于国内供应链安全要求大多分散在不同标准中,因此指南作为我国第一个ICT领域的供应链安全国家标准,对于推动ICT及其他关键信息基础设施供应链安全管理工作具有重要意义。

指南列出了ICT供应链可能面临的多种安全威胁,如恶意篡改、假冒伪劣、信息泄露等,对ICT供应链安全脆弱性进行了详细剖析,指南指出:供应链中的产品和服务不能实现数字签名、数字证书、TPM等安全验证技术,可能导致产品的防植入、防篡改和可追溯的能力不足,不能保证产品在生命周期中的完整性、一致性和可追溯性的风险。可信计算技术作为一种创新的硬件级安全验证技术,在保护ICT供应链产品的生命周期完整性和防篡改方面具有优势。

指南指出了ICT供应链的四个安全目标,包括完整性、保密性、可用性和可控性四方面,也提出了可用于应对ICT供应链安全风险的具体安全措施,包括标识与鉴别、供应链完整性保护等技术安全措施,以及制度和人员管理、供应链生命周期管理等管理安全措施。可信计算技术所具备的数据完整性校验、数据安全存储和平台远程证明三项核心功能互为补充,能够有效支撑指南要求的ICT供应链完整性保护和生命周期管理等需求。

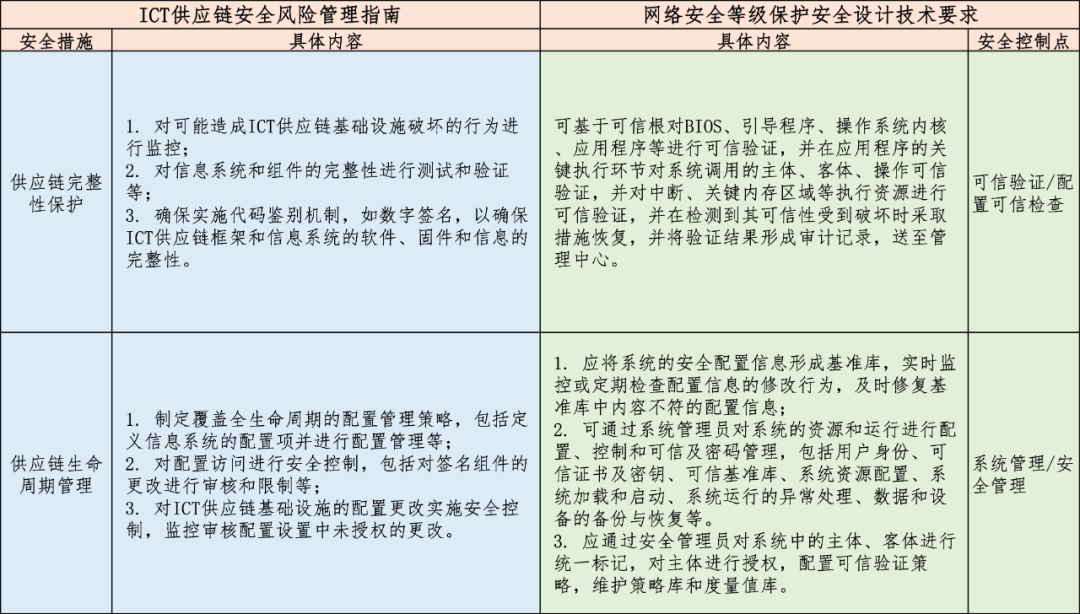

另外,将指南提及的部分安全措施与GB/T 25070-2019 《信息安全技术 网络安全等级保护安全设计技术要求》(以下简称“要求”)相关安全控制点内容进行对照比较,不难发现两者之间诸多相似和相通之处。可以看出,基于可信计算技术,结合等保2.0要求的可信验证、配置可信检查等功能,以及系统管理、安全管理等措施,对ICT供应链进行完整性保护和生命周期管理是可行的,也能够一举多得,同时满足等保合规性要求和供应链安全管理需要。

部分政企应用可信技术实现供应链安全管理

目前,部分外国政府机构和国际ICT领军企业已经开始采用可信计算技术来协助实现供应链安全管理的目标。

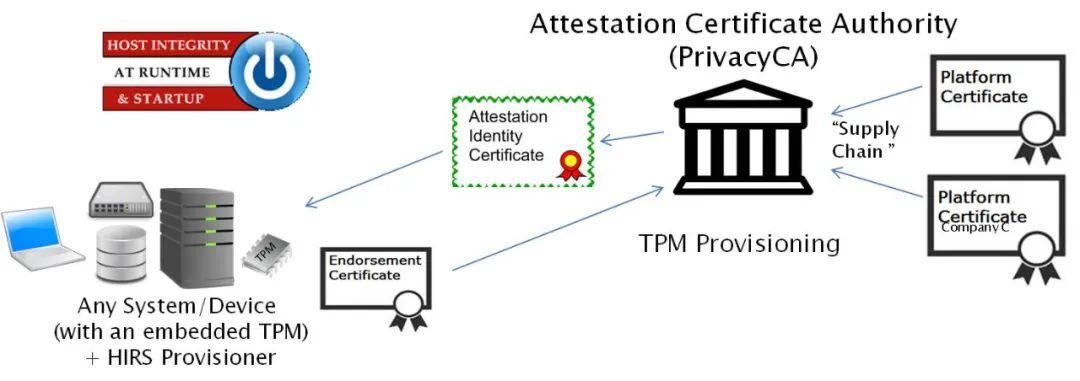

2019年3月,美国国家安全局(NSA)表示,已经与可信计算组织(TCG)合作来为供应链验证过程开发软件和标准,其主机启动和运行完整性验证软件(HIRS)会利用可信平台模块存储的信息来验证组件来源,并将其链接到制造商。NSA首席信息安全官Peg Mitchell表示:供应链安全是目前政府系统面临的最大网络风险之一,为基于可信计算的供应链验证开发开源工具,将使美国政府对关键任务系统的安全更有信心。将所有设备绑定到可信平台制造商的加密可验证证书,将有助于减少供应链威胁。这项技术将增强NSA、国防部和商业实体的安全。

图片来源:https://github.com/nsacyber/hirs

2020年2月,在RSA 2020大会上英特尔®介绍了透明供应链(Intel Transparent Supply Chain)计划,其主要目的是通过让平台制造商使用可信计算模块进行完整性度量和绑定平台信息,使得客户可获取详细至组件级的报告,以掌握平台的完整性和可追溯性信息。TCG市场营销工作组主席 Thorsten Stremlau 表示,这种信任链过程提供了基于可信计算模块的基本可追溯性,将组件级的可追溯性引入平台和系统,既增加了信任又降低了电子部件伪造风险,同时也促进了采购标准的制定,将是行业发展的正确方向。

图片来源:www.intel.com

2019年11月,在腾讯全球数字生态大会上海峰会上,腾讯副总裁丁珂表示,面对云数据时代的全新安全挑战,腾讯构建起多层次全栈安全基础架构体系、可信计算与供应链安全保障体系、端到端的云数据全生命周期安全体系以及自顶向下设计的安全合规和运营体系,同时从企业经营的战略视角出发,在情报、攻防、管理和规划四大维度规划安全能力,全方位助力产业互联网安全升级。通过可信计算与供应链安全保障体系,可确保主机里面所有的硬件、固件、代码完全经过腾讯的审核。

可信计算助力关键信息基础设施供应链安全

ICT作为关键信息基础设施的典型代表,其供应链安全方面的指导文件、应用技术和实践经验可为其他关键信息基础设施供应链安全工作提供借鉴和参考。“网络安全法”规定:关键信息基础设施在网络安全等级保护制度的基础上,实行重点保护,因此关键信息基础设施需要符合等保2.0(三级或以上)要求;另一方面,等保2.0标准强化了可信计算技术使用要求,把可信验证功能要求列入各个级别并逐级提出各个环节的具体要求。这两方面的要求就保证了关键信息基础设施应该具备的可信验证能力,也为应用可信计算技术保障供应链安全提供了基础和可能。

总之,可信计算技术作为一种创新的网络安全技术,在等保2.0标准全面实施的背景下,既能够通过“可信验证”等功能为关键信息基础设施提供完整性保护,也能够通过“生命周期管理”等功能为关键信息基础设施供应链安全提供有力支撑。大唐高鸿信安作为可信计算技术的使能者,期望以相关的技术、产品和实践经验,为客户供应链安全管理提供支持,为国家关键信息基础设施供应链安全保护提供助力!

参考资料:

[1]https://www.intel.com/content/www/us/en/products/docs/servers/transparent-supply-chain.html

[2]http://www.xinhuanet.com/tech/2019-11/22/c_1125262749.htm

[3]https://www.secrss.com/articles/15271

[4]https://www.tmtpost.com/4220143.html

声明:本文来自大唐高鸿信安,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。