7月3日,国际标准组织3GPP宣布5G标准的第一个演进版本(Release 16,简称R16)规范正式冻结。在此次3GPP发布的R16标准中,由其安全与隐私工作组(SA3)负责制定的一系列5G安全标准也同时发布,为5G安全发展保驾护航。如果说5G R16标准总体上较R15实现了从“能用”到“好用”的升级,那么聚焦其中的安全标准,可以称之为实现了从“重点保护”到“全面保障”。

今天,小编就邀请到了3GPP SA3的副主席齐旻鹏等中国移动通信安全领域的一线专家,带领大家一起来看看5G R16标准都有哪些安全增强吧。

传统的移动通信网络安全依赖于设备、网络连接、部署环境、运营商关系等多方面的安全基础假设,因此安全体系是建立在这些部件和逻辑均可信任的基础上。从一方面看,随着移动通信网络的演变,相关基础技术、网络架构、业务需求也在不断地发生变化:通用的基础技术代表着攻击者可以掌握更多的基础细节,对系统的了解会更加深入,网络架构越开放意味着给攻击者的暴露面就越来越大,业务需求越来越丰富意味着对安全服务能力的要求越来越高。同时,从另一个方面看,终端和网络设备的运算能力越来越强,也给更安全的防护机制的实施提供了基础条件。因此,5G移动通信网络在设计时,总的理念是:假设系统处于一个开放、非信任的环境中,需要解决如何在非可信的条件下搭建出一个可信赖的通信网络、提供更多安全服务的问题。

3GPP于2018年6月冻结的Release 15标准首先解决的就是搭建安全网络的问题。针对信令和用户状态在不可信的拜访网络和归属网络之间的传输,以及用户身份以及数据在不可信空口的传输等问题,在5G安全上实现了更丰富的认证机制支持、更全面的数据安全保护、更严密的用户隐私保护和更灵活的网间信息保护等设计。5G安全一阶段的设计填补了4G系统在安全上的漏洞,并确保已有的保护机制在5G网络新空口和新架构中的安全可用,形成了5G安全基础架构,进而解决了5G通信网络的基础安全问题,实现了对用户接入5G网络的基础通信协议的重点保护。

从2018年中开始的5G Release 16阶段,3GPP SA3启动了5G第二阶段的安全标准制定工作,聚焦提供更多安全服务的问题。除了继续讨论5G网络的自身安全加固外,更重要的是为各种应用及相关技提供安全保护能力,包括切片、边缘计算、垂直行业(cIoT、uRLLC、Vertical_LAN、车联网等),实现对5G系统的全面保障。

从Release15到Release16的过程中,为了实现对网络自身安全的安全评估机制,3GPP SA3持续进行安全保障系列标准(SeCurity Assurance Specification,SCAS)的制定,并与GSMA联动形成了网络设备安全评估体系(Network Equipment Security Assurance Scheme,NESAS)机制。

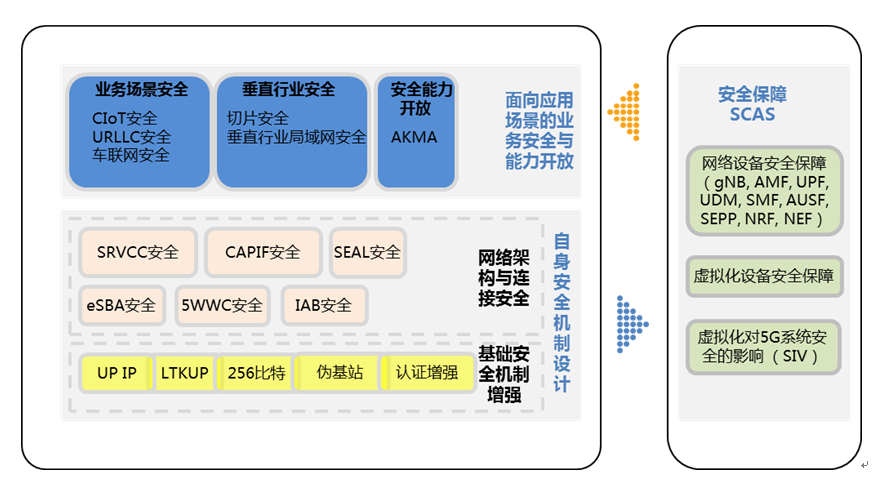

归纳来说,3GPP的安全标准分为三条主线:自身安全设计、业务安全能力、安全保障要求。

图1 R16 5G安全标准概览

具体来说,3GPP在R16阶段重点从如下方面进行了安全增强:

5G R16进一步扩展到不同场景下向垂直行业提供业务的能力,新能力引入的新接口与功能处于不可信的环境下,因此R16安全面向应用场景的业务安全与能力开放制定安全解决方案,制定了诸如CIoT安全,URLLC安全,车联网安全,切片安全,垂直行业安全,以及认证与密钥管理安全能力开放等;

5G R16进一步对网络架构进行完善和扩展,引入新的连接方式与通信接口,原有基础安全机制也变得不再可靠,因此R16安全针对网络自身的安全机制也进行了增强,制定了包括SRVCC安全,eSBA安全,CAPIF安全,SEAL安全,5WWC安全,IAB安全,以及全速率完整性保护,长期密钥更新等相关安全机制;

5G网络设备部署面临从设计到实现的落地,实现过程缺乏可信赖的评判原则,因此5G R16制定5G设备安全保障要求,确保网络设备具备良好的安全保障能力,包括UDM,AUSF,NRF,UPF,AMF,SMF,SEPP,gNB,NEF等多个网元的安全保障要求和测试方法。

声明:本文来自禾云安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。