趋势科技在本周二(5月2日)发表博文称,他们最近发现了BlackRouter勒索软件的一个新变种(由趋势科技检测为RANSOM_BLACKHEART.THDBCAH),该变种正将其恶意负载通过合法的远程控制软件AnyDesk下载并执行。

值得注意的是,这并非首次BlackRouter勒索软件利用类似的工具进行传播。根据相关报道显示,之前的BlackRouter变种与TeamViewer捆绑在一起,这是一款拥有超过2亿用户的远程控制软件。

尽管新的Blackheart变种是如何进入系统的具体细节目前尚不清楚,但趋势科技的研究人员表示,他们的确可以肯定受害者在访问某些恶意网站时可能会不知不觉地下载到该勒索软件。

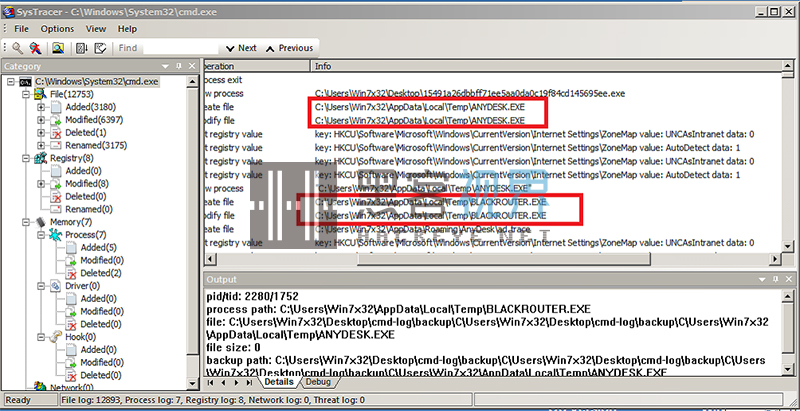

一旦下载完成,勒索软件将下载两个文件(ANYDESK.exe和BLACKROUTER.exe)并它们保存到用户临时文件夹(User Temp),然后执行。

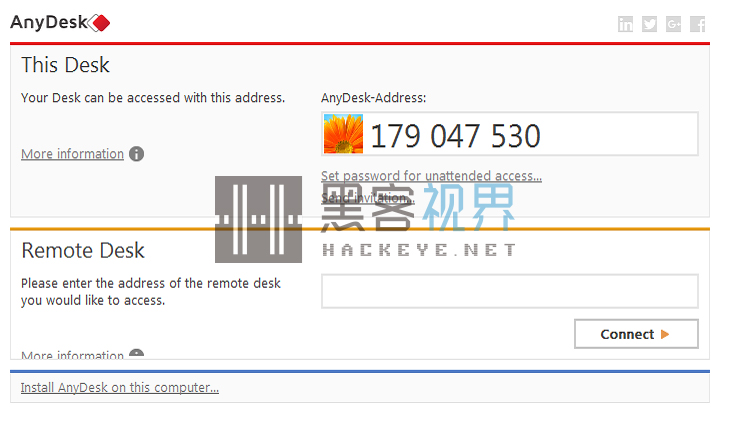

第一个文件便包含了AnyDesk,这是一个功能强大的应用程序,可在不同桌面操作系统(包括Windows、MacOS、Linux和FreeBSD)之间进行双向远程控制,并可在Android和iOS上单向访问。另外,它还可以执行文件传输、充当聊天客户端以及记录会话。

需要提出的是,攻击者利用的是AnyDesk的旧版本,而不是当前版本。在执行时,它将通过CMD命令(“cmd.exe” /c vssadmin.exe delete shadows /all /quiet)来删除卷影副本。

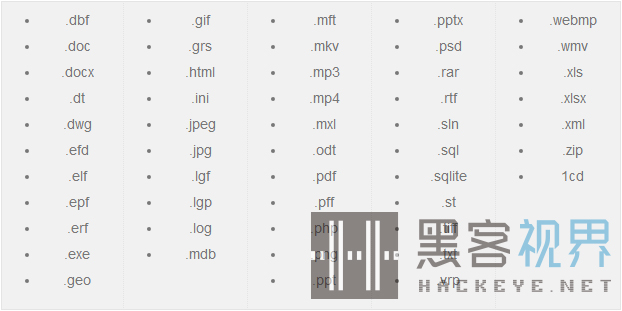

第二个文件则是实质上的勒索软件恶意负载。根据趋势科技的分析,它会加密各种不同扩展名的文件,完整列表如下所示:

它将在以下文件夹中搜索并对以上提到的扩展名文件进行加密:

- %Desktop%

- %Application Data%

- %AppDataLocal%

- %Program Data%

- %User Profile%

- %System Root%\Users\All Users

- %System Root%\Users\Default

- %System Root%\Users\Public

- 以及除%System Root%之外的所有驱动器

一旦它找到并加密了一个文件,它就会将.BlackRouter扩展名附加到被加密的文件。当它完成加密进程后,将在所有驱动器和桌面上放置一个命名为“ReadME-BlackRouter.txt”的赎金票据。根据赎金票据展示的信息来看,攻击者要求受害者支付50美元或0.006164 BTC作为用于解密文件的赎金。

趋势科技认为,与AnyDesk捆绑在一起似乎是为了逃避安全检测所使用的一种策略。一旦下载BlackRouter勒索软件,AnyDesk就会开始在受感染系统的后台运行,这会掩盖勒索软件执行的加密过程。

之所以攻击者会选用AnyDesk,很大可能来自于它成为了Teamviewer的替代方案,因为在被报道之后,Teamviewer团队已经采用了一些工具来提供反恶意软件保护。另外,趋势科技还发现了另一个类似的示例,攻击者将一个键盘记录程序(由趋势科技检测为TSPY_KEYLOGGER.THDBEAH)与AnyDesk捆绑在一起。

目前,AnyDesk团队已经承认了勒索软件的存在,并表示他们将讨论可能采取的措施。

声明:本文来自黑客视界,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。