Intel芯片相关代码被泄露后,注释中的“后门”字样引发广泛关注。安天CERT通过对泄露数据的全面梳理,提出初步判断结果并给出关联风险防范建议。

1.概述

北京时间2020年8月7日,瑞士软件工程师蒂尔·科特曼(Till Kottmann)发布了英特尔内部文件被泄露的信息[1]。约有20GB的被泄露文件已上传至文件共享网站MEGA,其中部分文件带有“机密”或“受限制的机密”字样的标记。据蒂尔·科特曼称,该信息是由一位匿名黑客提供,此次泄露的文件是一系列文件中的第一部分。这些文件包含各种CPU芯片的设计数据,以及与各种芯片组(可追溯至2016年的CPU的技术规格)的内部设计有关的英特尔知识产权(设计资料)、产品指南和手册[2]。据TillieKottmann的Twitter配图显示,一处源码的注释中有“backdoor”字样,再次引发了对Intel芯片是否存在后门问题的关注。

图1‑1 Twitter内容

针对此次数据泄露事件,安天CERT第一时间取得该数据,对相关文件进行了梳理与分析。

2.泄露文件梳理

以下是提供的部分泄露文件夹或文件描述和截图,详细文件夹或文件描述见附录一:

● 英特尔ME Bringup指南 +工具 +各平台示例

● Kabylake(Purley平台)BIOS参考代码和示例代码+初始化代码

●英特尔CEDFK(消费电子固件开发套件)

● 适用于各种平台的芯片/ FSP源代码包

● 各种英特尔开发和调试工具

● 针对Rocket Lake S和其他平台的Simics仿真器

● 各种路线图和其他文件

● 英特尔为SpaceX制造的相机驱动程序的二进制文件

● 未发布的Tiger Lake平台的原理图、文档、工具+固件

● Kabylake FDK培训视频

● 适用于各种Intel ME版本的Intel TraceHub +解码器文件

● Elkhart Lake芯片参考和平台示例代码

● 各种Xeon平台的Verilog内容

● 用于各种平台的BIOS/TXE调试工具

● Bootguard SDK(加密zip压缩包)

● 英特尔Snowridge/Snowfish进程模拟器ADK

● 各种原理图

● 英特尔营销材料模板(InDesign)

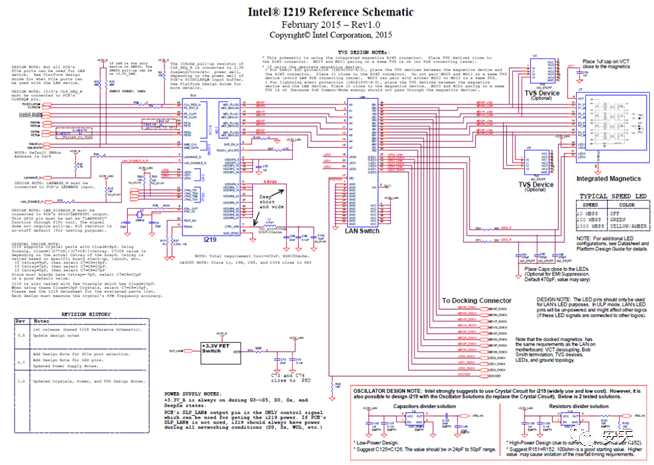

图2-1 泄露文件中包括了Intel@1219原理图

3.带有“backdoor”字样注释的文件的初步分析

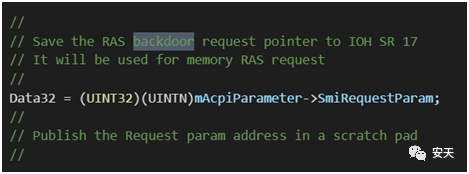

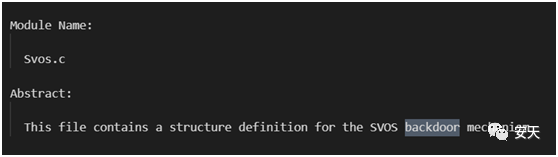

相关泄露数据被解压缩后,在文件Intel Restricted Secret\purleyrefresh_rc_.zip中存在一个git存储库dcpae_uefi_firmware-purley.git。在该库存储的文件中,“Svos.aslc”和“MemoryRas.c”中都出现了backdoor的字样,如下图所示:

图3‑1 Svos.aslc文件中带有“backdoor”注释

图3‑2 MemoryRas.c文件中带有“backdoor”注释

3.1 Svos.aslc分析

相关文件中的注释内容为“Save the RAS backdoor requeset pointer to IOH SR 17”,直译为“将RAS后门请求集指针保存到IOHSR 17”。RAS三个字母容易被联想到RSA算法,但安天工程师从场景和经验判断,此处的RAS更可能是Reliability、Availability和Serviceability三个单词的首字母,意为“可靠性、可用性、可服务性”。

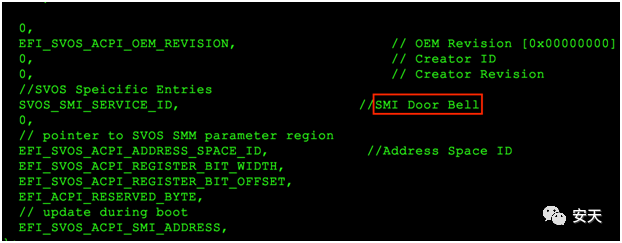

Svos.aslc文件用于定义一个结构,使得ACPI(Advanced Configuration and Power Interface)可以访问SVOS(Storage Virtualization OperatingSystem )的一些数据。该结构名称EFI_SVOS_ACPI_DESCRIPTION_TABLE,包含成员如下表所示:

成员信息 | 备注 |

EFI_SVOS_ACPI_TABLE_SIGNATURE | 签名 |

EFI_SVOS_ACPI_DESCRIPTION_TABLE_SIZE | 结构体大小 |

EFI_SVOS_ACPI_DESCRIPTION_TABLE_REVISION | Revision [01] |

Checksum | 校验和 |

未知 | 长度 12bytes |

reserve | 0 |

EFI_SVOS_ACPI_OEM_REVISION | OEM Revision [0x00000000] |

Creator ID | 0 |

Creator Revision | 0 |

SVOS_SMI_SERVICE_ID | SMI Door Bell |

Reserve | 0 |

EFI_SVOS_ACPI_ADDRESS_SPACE_ID | Address Space ID |

EFI_SVOS_ACPI_REGISTER_BIT_WIDTH | 寄存器位宽度 |

EFI_SVOS_ACPI_REGISTER_BIT_OFFSET | 寄存器位偏移 |

EFI_ACPI_RESERVED_BYTE | 保留字节 |

EFI_SVOS_ACPI_SMI_ADDRESS | SMI地址 |

ReferenceAcpiTable | 成员函数 |

由于该结构体在泄露的文件中并未被使用,并且该结构体没有给出控制函数,只给出成员函数ReferenceAcpiTable用于返回成员变量。可供分析的佐证较少,暂时没有明确指向。

3.2 MemoryRas.c分析

相关文件中的注释内容为“This file contains a structure definition for the SVOS backdoormechanism”,直译为“此文件包含SVOS后门机制的结构定义”。MemRas模块提供的接口为内存热添加/删除实现内存RAS流控制。注释“backdoor”涉及语句作用是存储结构BIOS_ACPI_PARAM的一个成员变量,存储变量Data32未发现在随后进行使用。

表 1 BIOS_ACPI_PARAM[3]

typedefstruct { // IOAPIC Start UINT32 PlatformId; UINT32 IoApicEnable; UINT8 ApicIdOverrided :1; UINT8 RES0 :7; // IOAPIC End // Power Management Start UINT8 Rsvd_Pms_0 :1; UINT8 CStateEnable :1; UINT8 C3Enable :1; UINT8 C6Enable :1; UINT8 C7Enable :1; UINT8 MonitorMwaitEnable :1; UINT8 PStateEnable :1; UINT8 EmcaEn :1; UINT8 HWAllEnable :2; UINT8 KBPresent :1; UINT8 MousePresent :1; UINT8 TStateEnable :1; UINT8 TStateFineGrained: 1; UINT8 OSCX :1; UINT8 RESX :1; // Power Management End // RAS Start UINT8 CpuChangeMask; UINT8 IioChangeMask; UINT64 IioPresentBitMask; UINT32 SocketBitMask; //make sure this is at 4byte boundary UINT32 ProcessorApicIdBase[8]; UINT64 ProcessorBitMask[8]; UINT16 MemoryBoardBitMask; UINT16 MemoryBoardChgEvent; UINT32 MmCfg; UINT32 TsegSize; UINT64 MemoryBoardBase[8]; UINT64 MemoryBoardRange[8]; UINT32 SmiRequestParam[4]; UINT32 SciRequestParam[4]; UINT64 MigrationActionRegionAddress; UINT8 Cpu0Uuid[16]; UINT8 Cpu1Uuid[16]; UINT8 Cpu2Uuid[16]; UINT8 Cpu3Uuid[16]; UINT8 Cpu4Uuid[16]; UINT8 Cpu5Uuid[16]; UINT8 Cpu6Uuid[16]; UINT8 Cpu7Uuid[16]; UINT8 CpuSpareMask; UINT8 Mem0Uuid[16]; UINT8 Mem1Uuid[16]; UINT8 Mem2Uuid[16]; UINT8 Mem3Uuid[16]; UINT8 Mem4Uuid[16]; UINT8 Mem5Uuid[16]; UINT8 Mem6Uuid[16]; UINT8 Mem7Uuid[16]; UINT8 Mem8Uuid[16]; UINT8 Mem9Uuid[16]; UINT8 Mem10Uuid[16]; UINT8 Mem11Uuid[16]; UINT8 Mem12Uuid[16]; UINT8 Mem13Uuid[16]; UINT8 Mem14Uuid[16]; UINT8 Mem15Uuid[16]; UINT16 MemSpareMask; UINT64 EmcaL1DirAddr; UINT32 ProcessorId; UINT8 PcieAcpiHotPlugEnable; // RAS End // VTD Start UINT64 DrhdAddr[3]; UINT64 AtsrAddr[3]; UINT64 RhsaAddr[3]; // VTD End // BIOS Guard Start UINT8 CpuSkuNumOfBitShift; // BIOS Guard End // USB3 Start UINT8 XhciMode; UINT8 HostAlertVector1; UINT8 HostAlertVector2; // USB3 End // HWPM Start UINT8 HWPMEnable:2; //HWPM UINT8 AutoCstate:1; //HWPM UINT8 HwpInterrupt:1; //HWP Interrupt UINT8 RES1:4; //reserved bits // HWPM End // PCIe Multi-Seg Start // for 8S support needs max 32 IIO IOxAPIC being enabled! UINT8 BusBase[48]; // MAX_SOCKET * MAX_IIO_STACK. Note: hardcode due to ASL constraint. UINT8 PCIe_MultiSeg_Support; // Enable /Disable switch // for 8S support needs matching to MAX_SOCKET! UINT8 PcieSegNum[8]; // Segment number array. Must match MAX_SOCKET. Note: hardcode due to ASL constraint. // PCIe Multi-seg end // Performance Start UINT8 SncAnd2Cluster; //1=SncEn and NumCluster=2, otherwise 0 // Performance End } BIOS_ACPI_PARAM; |

3.3 对“backdoor”的初步猜测

对于Intel CPU是否存在后门问题,一直有广泛的猜测,特别是其强化了固件系统(包括提供了远程管理的支持)后,但本次泄露数据是否能形成实证,从相关分析来看,支撑力尚不足。

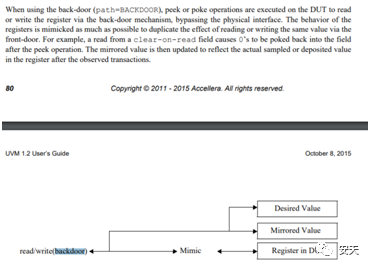

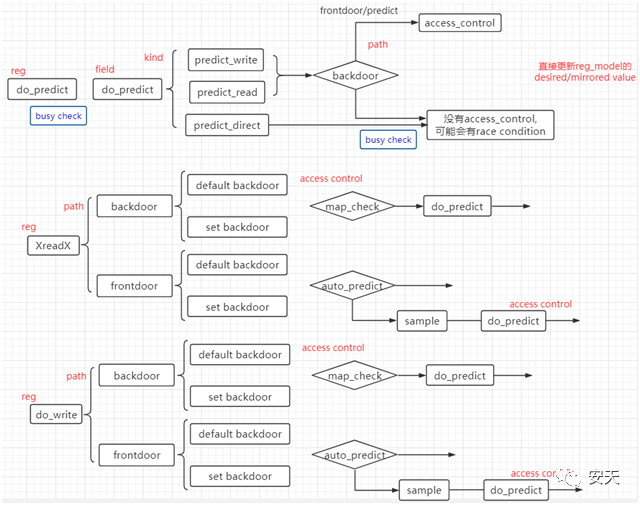

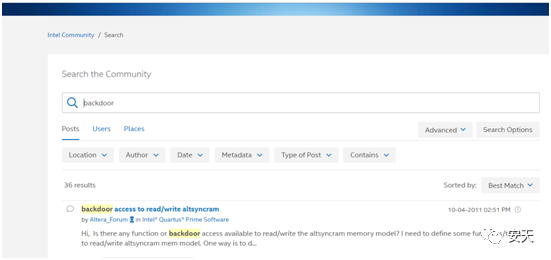

“backdoor”一词在网络安全领域被定义为“可被用于未经授权地秘密访问数据的计算机功能或缺陷”,其来源包括主观恶意预设、调试接口在正式产品未关闭等情况,但预设后门是应谋求高度隐蔽和难以发现的。根据目前网络上未经证实的讨论信息,相关泄露数据英特尔对核心生态伙伴在签订了保密协议后,是可以获得分享的。在定向对外共享的资料中,把后门用注释形式标识出来,是不太符合逻辑的。从另一角度看,但在硬件领域、包括UEFI/BIOS相关领域中“backdoor”一词与网络安全中的含义并不完全一致,如UVM用户指南中有提到寄存器读写“后门”机制[4],对应也存在“前门”(frontdoor)机制。如下图所示:

图3‑3 UVM用户指南中关于寄存器读写"后门"机制

图3‑4 frontdoor和backdoor的操作示意图[5]

图3‑5 Intel社区关于backdoor访问技术的提问

另外,在Svos.aslc文件的数据结构定义中,对于SVOS_SMI_SERVICE_ID字段的注释文字出现了“Door Bell”(门铃)的字样。由于时间关系,我们尚未跟进分析。

图3‑6 源码中出现的“门铃”字样

4.初步判断和关联风险建议

从目前对于带有“backdoor”字样注释的两个文件代码分析来看,尚不能形成指向Intel存在后门的实证。通过领域内文献检索和相关功能对比来看,存在相关代码是一种正常的工作机制,但注释内容带来了歧义和质疑的可能性。由于相关内容信息量极为庞大,加之芯片本身依然黑箱化,还需要更进一步的大量分析工作,才能形成谨慎、负责的判断。同时,作为全球最大的芯片提供者,作为全球IT产业链的最核心上游企业之一,英特尔公司有义务作出负责任的信息说明,来面对相关质疑。此事也说明了核心芯片和外围机制的机理复杂性和验证安全性的难度,更从安全性的角度,说明了避免核心技术受制于人的关键意义。

这一事件可能引发关联风险和次生灾害。相关信息快速扩张了全球攻击组织对Intel芯片的研究分析能力,一些未公开接口和仅在核心开发生态中使用的接口会暴露在攻击者面前,导致一些底层漏洞、机制缺陷被发现,其内置的测试证书也可能被攻击者用于固件预置,从而导致更具有隐蔽性的Rootkit、UEFIkit甚至芯片固件级木马出现,包括可能导致一些更富有想象力的新型攻击方式。从攻击侧,核心软硬件源码或核心技术泄露,都会导致一个漫长的多方机会窗口期。这种风险影响预计会长期存在,需要相关机构、客户、安全厂商予以持续关注,需要极度的提升重视。

从企业核心知识资产风险到信息资产泄露形成大面积次生灾害角度看,这一事件为国内核心软硬件和高科技产品研发生产方面提供了前车之鉴。

附录一:泄露文件梳理

文件或文件夹 | 描述 |

Intel ME | 英特尔ME Bringup指南 + 工具 + 各平台示例 |

Intel Restricted Secret | 英特尔限制秘密 |

081516 intel layout tmplts.zip | 081516英特尔布局图压缩包,内含多个布局说明文档和布局文件。 |

20170823_HDCP_EB-1.0_MEDIA_Eng_release.tar.gz | 高带宽数字内容保护技术(HDCP)媒体引擎设计软件1.0发行版 |

22010443256_UpiWaForQU9B_BasedOnRC15D62.zip | 非核心进程启动的汇编代码和库文件 |

367228-367228-rev-1-5.pdf | 因特尔的Menlow平台 Crown Beach技术文档 |

482486-crystal-forest-gladden-stargo-schematic-design-files-rev2-1.zip | crystal forest gladden stargo原理图设计文件 |

544767-intel-ethernet-connection-i219-reference-schematic-rev1-0.pdf | 544767英特尔i219以太网连接参考示意图rev1-0 |

555146-kipsbay2-archive.zip | kipsbay2存档文件 |

555388-purley-platform-power-delivery-schematic-layout-checklist-rev1-1.xlsx | 555388 Purley平台电源交付示意图布局清单rev1-1 |

563767-intel-bluetooth-software-installation-guide-rev1-3.pdf | 563767-英特尔蓝牙软件安装指南-rev1-3 |

576931-potter-city-576931-v1-0-schem.pdf | POTTER CITY CRB 芯片示意图文档 |

607872-tgl-up3-up4-pdg-schchk-rev1-2.zip | 英特尔Tiger Lake处理器-up3-up4-pdg-schchk-rev1-2.zip |

615188-wilson-city-schematic-walkthrough-bmc.zip | wilson city schematic walkthrough 基板管理控制器(bmc),压缩包内含一个控制器电力示意图说明视频 |

618525-tigerlake-up3-tsn-aic.zip | 英特尔Tiger Lake处理器-up3-时间敏感型网络(tsn)- |

618730-ehl-mcl-hierarchical-schematic-lp4x-0-7.zip | 英特尔Elkhart Lake处理器-mcl-分层示意图-lp4x |

621487-cml-itbmt3-ta-ww14-2020.pdf | 英特尔Comet Lake平台处理器Turbo boost Max 技术文档3.0 |

adk_patch_2.0.11.09_p2.patch | adk_2.0.11.09_补丁包 |

adk_source.2.0.11.09.standalone.snowridge_transportip.tar.gz | adk_2.0.11.09_补丁程序源代码 |

aml_cfl_s_kbl_skl-vbios_9.0.1062.zip | 英特尔Amber Lake处理器-cfl-s_kbl_skl的9.0.1062版本 |

aml_cfl_s_kbl_skl_9.0.1062_vbios_release_notes.pdf | 英特尔Amber Lake处理器-cfl-s_kbl_skl的9.0.1062版本bios发行说明文档 |

aml_ec_release_notes_ww14-2020.pdf | 英特尔Amber Lake处理器RVP EC发行说明文档 |

apl-i_sic_1.1.1_v227_51_d20190502.zip | api-i_碳化硅_1.1.1_v227_51_d20190502 |

apollo lake_platform_intel(r)_txe_3.1.75.2351_mr.pdf | Apollo Lake平台-英特尔®可信执行引擎(英特尔®TXE)3.1固件发行文档 |

Apollo_Lake_I_Platform_Intel?_TXE_3.1.70.2334_IPU_2019.2_PV_RN_Link.pdf | 英特尔®可信执行引擎(Intel®TXE)3.1适用于IntelAtom®的固件处理器E3900系列平台文档(只有一页封面,无实质内容) |

biosupdatecapsule_14d31_14d32.zip | bios更新压缩包 |

bluetooth_debug_tools.zip | 蓝牙调试工具包 |

bootguardinfo_v1.0.25_20190625.7z | Boot Guard资料包 Intel Boot Guard(BG)- 一种基于硬件协助的BIOS完整性验证机制。 |

Boot_Guard_KBL_ACM_3698_SDK_ES_QS_PV_Rev1_0.zip | Boot Guard_Kabylake处理器_汇编3698_软件开发工具包 ES-Engineering Sample 工程样品QS-Qualification Sample 质量认证样品 |

brickland_bdx_releasenotes_rev_400.pdf | Brickland平台/ Broadwell-EX参考和示例代码发行说明文档 |

BVT_Package_10.0.0.1086.exe | 内部的版本验证测试程序(BVT)版本验证测试 |

c-state-test-case-intel-soc-watch-bkc-626226-rev0-5.pdf | 英特尔® SoC Watch 的C-State测试用例报告 英特尔® SoC Watch 是一款命令行工具 |

CCHWAPIExt_4.5.0.zip | 英特尔CC处理器硬件超频API |

ccl link to intel(r) csmefw 13.0.35.1508 icl release notes.pdf | 英特尔®融合安全性和管理引擎Ice Lake平台的固件13.0版本文档(只有一页封面,无实质内容) |

ccl link to intel(r) csmefw 14.0.35.1147_ release notes.pdf | 英特尔®融合安全性和管理引擎文档 适用于Comet Lake平台的固件14.0版本 |

CFL_S_CNPH_62_U0_42_B0_82_P0_R0_IFWI_Release_WW18_02_20.7z | Coffee Lake处理器_S_CNPH_62_U0_42_B0_82_P0_R0_IFWI_Release_WW18_02_20.7z |

CFL_S_CNP_42_B0_82_R0_IFWI_Release_WW17_05_20.7z | Coffee Lake处理器S_CNP_42_B0_82_R0_IFWI_Release_WW17_05_20.7z |

cfl_s_h_ec-01.44_6_7_2019.zip | Coffee Lake处理器_s_h_ec-01.44_6_7_2019.zip |

cfl_whl_cml_u_v1_v2_h_acm_kit_ww11_2020.zip | Coffee Lake处理器 Whiskey Lake处理器Comet Lake处理器 汇编工具 |

CGM2_IFWI_IA32_R_BSTEP_407114_BIOS.uimg | CGM2_IFWI_IA32芯片的R_B-STEP版本BIOS |

chipset-10.1.18383.8213-public-server-mup.zip | 芯片集-10.1.18383.8213-公共服务器-mup |

choco.zip | 英特尔choco工具包 |

client_rkl_icat_rkl_v0p9.zip | 客户端_英特尔Rocket Lake处理器 |

client_txt_debug_toolkit_20200102.zip | 客户端可信任执行技术调试工具包 |

client_vtinfo_tool_v1.1.33_20191030.zip | 客户端硬件虚拟化技术信息工具(v1.1.33_20191030),内涵发行文档、说明文档和可扩展固件接口文件 |

client_vtinfo_tool_v1.1.35_20200428.zip | 客户端硬件虚拟化技术信息工具(v1.1.35_20200428),内涵发行文档、说明文档和可扩展固件接口文件 |

cmls102-prq-report-rev0.pdf | 英特尔酷睿和至强系列处理器生产发行资格报告 |

cmlu_dg1_ec-v0.5_17_10_2019.zip | 英特尔10核处理器CometLake_dg1-ec_v0.5 |

cml_bios_release_notes.pdf | 英特尔10核处理器CometLake(彗星湖)BIOS发行说明文档 |

cml_ec-01.12_11_6_2019.zip | 英特尔10核CML处理器的相关发布更新内容 |

cml_s_ec-01.01_5_1_2019.zip | 英特尔10核CML-S旗舰处理器V01.00-V01.01版本发行说明 |

cml_s_txt_btg_acms_1.13.19.zip | 英特尔10核CML-S旗舰处理器V1.13.19 BIOS AC和V1.13.19 SINIT AC概述和技术文档平台发行说明 |

cnl_ec-81.39_5_21_2019_lpc_enabled.zip | 英特尔CNL处理器V00.01-01.39版本发行说明 |

compliance guide.zip | 英特尔LakeField处理器融合安全引擎和传感器集线器固件合规指南 |

configs.zip | 英特尔DOL和TestFlow配置文件 |

core 10x00k 10x00kf v 1.0.5.zip | 英特尔自动超频工具Performance Maximizer安装包及V1.0.5版本用户指南和发行说明 |

cpld_seamless_poc_with_hsbp_fix.pof | 英特尔cpld(复杂可编程逻辑器件)_seamless(无缝)_poc(测试)_hsbp(电缆)_fix(驱动) |

cpld_ww06_20.7z | 英特尔cpld(复杂可编程逻辑器件)调试模块及主模块等源码 |

cpld_ww48.7z | 英特尔cpld(复杂可编程逻辑器件)PFR源码 |

Driver_Release_Change_Notification_20ww19.pdf | 英特尔graphics(集成显卡)驱动程序版本更改通知 |

dsdk_yocto-2.0.0.40-160810_p7_data-npcpu-appcpu.uimg | dsdk(软件开发程序包))_yocto(项目)-2.0.0.40-160810-p7_data-npcpu-appcpu |

dsdk_yocto-2.0.0.40-160811_p7_data_itsBackComp-npcpu-appcpu.uimg | dsdk(软件开发程序包))_yocto(项目)-2.0.0.40-160811-p7_data_itsBackComp-npcpu-appcpu |

ehl-ip-rev1p15-ext-crb-01-orcad.zip | ehl(英特尔Elkhart Lake系列处理器)-ip-rev1p15-ext(参数)-crb-01-orcad |

elkhartlake_silicon_and_platformsamplecode_v1.0.0.zip | 英特尔Elkhart Lake系列处理器平台Silicon Initialization Code发行说明 |

esxi_1.0.5.vib.zip | 英特尔内存和StorageTool安装指南 |

ETL_Trace Tool.zip | 内容包含GfxEvents,GfxEvents是英特尔graphics(集成显卡)提供程序注册工具及其帮助程序脚本 |

FMC+Loopback_schematic.zip | FMC+Loopback原理图 |

FMX.Data.Flows.Training.v1.0_2020-02-11_AVM.pdf | FMX数据流训练 |

geminilake_sic_2_2_1_1.7z | 英特尔Gemini Lake 处理器SiliconPkg源码 |

glk_iafw_releasenotes_ww02_2020.pdf | 英特尔Gemini Lake 处理器平台Silicon Initialization Code历史版本信息及发行说明 |

glk_platform_intel(r)_txe_4.0.25.1324_mr.pdf | 英特尔Gemini Lake 处理器平台可信执行引擎接口驱动固件4.0.25.1324版本 |

glk_platform_intel(r)_txe_4.0.26.1334_hf.pdf | 英特尔Gemini Lake 处理器平台可信执行引擎接口驱动固件 4.0.26.1334版本 |

GRX350-550_html_registers.encr.7z | 加密 |

HDAReferenceDriver_For10.29.00.3709-TGL.zip | 加密 |

hideventfilterdriver-2.2.1.372_rs4certified.zip | Intel HID Event Filter Driver V2.2.1.372驱动安装程序 |

how to obtain intel system debugger nda.pdf | 获取英特尔系统调试器NDA说明 |

icl_14.0.1003_vbios_release_notes_prealpha.pdf | 英特尔Icelake V14.0.1003处理器Video Bios发行说明 |

ICL_FSPWRAPPER_4154_00_R.rom | 英特尔Icelake 处理器FspWrapper |

icl_vbios_14.0.1003.zip | 英特尔Icelake V14.0.1003处理器Video Bios源码 |

ignition_01.00.02.043.0.zip | 英特尔ignition发行说明包含一个许可证文件,配置文件,工具包等 |

ilvss-3-6-23-tar.gz | 英特尔ilvss安装说明及源码 |

image002.gif | 英特尔命名约定定义 |

Intel (R) Modern Standby PEP Checker v2.2.0.2.zip | 英特尔Modern Standby PEP检查程序 |

intel compliance kit content - 13 0 2013 5.pdf | 英特尔合规套件内容文件 |

intel obl commercial use license.pdf | 英特尔obl商业使用许可证 |

intel oblsdk and tools license [01.24.2017].pdf | Intel obl SDK和工具许可证 |

intel trace hub & intel me 13.30 decoder file.zip | 适用于Intel 13.30ME版本的Intel Trace Hub +解码器文件 |

intel trace hub intel me13 decoder file.zip | 适用于Intel ME13版本的Intel Trace Hub +解码器文件 |

intel trace hub intel me14 decoder file.zip | 适用于各种Intel ME14版本的Intel Trace Hub +解码器文件 |

intel trace hub intel me15 decoder file.zip | 适用于各种Intel ME15版本的Intel Trace Hub +解码器文件 |

intel(r) pchchipset_init kit - tglpchlp_z0v5_a0v11.zip | TGL PCH-LP Chipset_Init Format 2.0 封装 |

Intel(R) PPIN Status Utility-1.2.0504.zip | 英特尔PPIN状态实用程序 |

intel(r) serial io - bring up guide and release note rev1.3.pdf | 英特尔V1.3 Serial IO Driver驱动历史版本及说明 |

intel(r) serial io - bring up guide and release note rev1p1.pdf | 英特尔V1.1 Serial IO Driver驱动历史版本及说明 |

intel(r)powerandthermaldesignstudio_ext_2.1.1.zip | 英特尔powerandthermaldesignstudio_ext安装程序 |

intel(r)systemscopetool_3.4.1007.zip | 英特尔systemscopetool V3.4.1007安装程序 |

intel(r)systemscope_3.4.1006.zip | 英特尔systemscopetool V3.4.1006安装程序 |

intel(r)_sgx_windows_x64_psw_2.7.100.2.zip | Intel SGX是Intel架构新的扩展, 在原有架构上增加了一组新的指令集和内存访问机制 |

intel(r)_trace_hub_62164 .zip | 英特尔(R)跟踪集线器(TH)是一组硬件模块,可通过系统跟踪协议(MIPI STPv2)编码的几种类型的跟踪输出端口,从多个硬件和软件源生成,交换和输出跟踪数据。它由跟踪源,跟踪目标(输出)和一个开关(Global Trace Hub,GTH)组成。这些设备放置在自己的总线(“ intel_th”)上,可以通过sysfs属性对其进行发现和配置。 |

IntelCE-CEFDK_RESTRICTED_SRC-4.5.14421.347211.tar.gz | 消费电子固件开发工具包(引导程序) |

intel_proset_wireless_bt_software_21.90.1.1_uart_pv_phbtw7337_release_note - g layout.pdf | 无线WIFI软件和驱动(英特尔专业版-无线蓝牙技术 用于uart-g布局的热修复光伏释放软件)使用说明 |

Intel_R2.0_GA_BackComp-Signed_09_14_2016.uimg | 芯片-ARM开发板相关工程文件 |

Intel_R2.0_GA_dsdk-Signed_09_14_2016.uimg | 芯片-ARM开发板相关工程文件 |

intel? devie protection with bootguard txtbtginfo.zip | 启动设备保护功能,可以为我们的设备提供更安全的工作环境,如系统启动盘及移动设备,免受恶意应用及恶意文件的攻击 |

Intel? Quartus? Prime Pro Edition Help version 20.1 - Schematic Tab (View Menu) (Platform Designer).pdf | 英特尔Quartus Prime标准版20.1版软件和设备支持发行说明,是英特尔公司的一套多平台设计环境,它包含了设计FPGA、SoC 和CPLD 所需的一切 |

IPU5.5 Driver SW Package Release 50.18362.4.1327 - Win10 for Space-X.7z | IPU5.5驱动程序(相机驱动) |

kabylakesiliconpkg_3_7_6.zip | KabyLakeSilicon初始化代码,Kaby Lake是Intel发布的14纳米处理器架构代号,接替Skylake微架构 |

kabylakesiliconpkg_3_7_9.zip | KabyLakeSilicon初始化代码,Kaby Lake是Intel发布的14纳米处理器架构代号,接替Skylake微架构 |

kabylakesiliconpkg_3_8_0.zip | KabyLakeSilicon初始化代码,Kaby Lake是Intel发布的14纳米处理器架构代号,接替Skylake微架构 |

KBL SST FDK training session 2.1.zip | KBL SST FDK 芯片技术相关培训课程 |

KBL SST FDK training session 2.2.zip | KBL SST FDK 芯片技术相关培训课程 |

KBL SST FDK training session 4.1.zip | KBL SST FDK 芯片技术相关培训课程 |

KBL SST FDK training session 4.2.zip | KBL SST FDK 芯片技术相关培训课程 |

KBL_S_IFWI_Release_WW17_05_20.7z | KBL芯片固件图像升级文件 |

lauterbach trace32 installation.pdf | lauterbach 劳特巴赫仿真器安装说明 |

main_pld_adr_engineering_release_ww19.zip | 主要可编程逻辑器件替代争议解决方案工程文件 |

MDDSDoc_56642_1.0.pdf | 材料数据申报单 |

MDDSDoc_58609_1.0.pdf | 材料数据申报单 |

mehlowrefreshservercfl-generic-sic-7.0.58.44.zip | Mehlow平台工作站更新服务 |

MoonlightSigned.zip | MoonLight芯片设计程序 |

m_87_606a4_8b000018.zip | 芯片配置文件 |

obl_with_centerm_information_for_tc_20200302_both_signed.pdf | OBI芯片前期生产软件许可协议 |

openipcpluginsnothirdparty.7z | OPEN IPC 第三方插件,通过python调用其他文件 |

p7_partitions_normal | 安卓分区文件 |

p7_partitions_rdk | 安卓分区文件 |

phbtw7337_21.90.1.1g.zip | WIN10 UWD驱动 |

platform_power_management_7.52.zip | 处理器电源管理文件 |

PPSampleApp_intel123.zip | 英特尔PPSample手机应用程序工程文件 |

prq-prq-customer-report-skl-2-2-lga-dt-rev0.pdf | 生产许可报告 |

PUMA7_BIOS-563556.zip | 英特尔PUMA7型家庭网关转换连接配置文件 |

qts-qpp-5v1-17-1.pdf | 英特尔quartus prime pro edition手册第1卷 |

R5MR_DT_Firmware_Release_(8C2C17_8C1C12).zip | DT桌面型机器固件配置文件 |

rev5.zip | 英特尔雷电接口配置文件 |

RockHopper_drop_ww43.7z | Liunx平台rockhopper文件 |

RST_PV_17.9.0.1007.zip | 英特尔快速存储技术驱动 |

seamless update whitleybkc 2020 ww18.pdf | 英特尔宣布发布无缝更新最知名配置(BKC)包 |

SeamlessUpdate_CapsuleGenerationEnv_v0.5.2.zip | 英特尔宣布发布无缝更新最知名配置(BKC)包 |

SeamlessUpdate_CapsuleGeneration_UserGuide_v0.5.2.pdf | 英特尔宣布发布无缝更新最知名配置(BKC)包 |

serialio_30.100.1943.2_pv_cmp-v_20h1.zip | 英特尔Serial 驱动 |

serialio_30.100.2010.1_pv_icl_20h1.zip | 英特尔Serial 驱动 |

server_bp1221-00_cp331_bricklandbdx-4.00.git.zip | brickland平台服务 |

server_bp1221_cp331_grantleybdx-ep_2019p2_ipu.zip | Grantley平台服务 |

shc_tools.v1.0.5_beta.tar.gz | SHC芯片编程工具 |

simicseaglestream_v0.6.00_linux64.tar.zip | eaglestream平台Linux版 |

simicseaglestream_v0.6.00_win64.zip | eaglestream平台WIN64版 |

simicsmodellibrary_eaglestream_rn_v0_6_00.pdf | eaglestream平台 模块库文件文档 |

SKL_S_IFWI_Release_WW18_04_20.7z | SKL芯片固件图像升级文件 |

sourcerelease.atscale.1.1840.3256.200.x64.tar.gz | 包含Cmake源代码、OPenIPC、IPC源代码 |

Space-X_Test_driver_for_HDR_on.7z | l 英特尔为SpaceX制造的相机驱动程序的二进制文件 |

Space-X_Test_driver_product_signed_for_HDR_on.7z | Space-X测试驱动程序产品已为HDR签署 |

sps_soc-x_05.00.00.048.0.zip | Intel®服务器平台服务可管理性引擎固件lcelake |

sps_tools_4.2.97.185.zip | 英特尔开发和调试工具 |

ss-quartus-comparison.pdf | 英特尔的Quartus Prime软件说明 |

tbeem_1.0.1.4.zip | Thunderbolt错误监视器 |

tc_1910_preproduction_src-r10238.tar.gz | 英特尔®透明计算软件解决方案系统安装和操作说明手册 |

TGL-UP3 Cons Acceleration Workshop Pre-Work - Rev2.xlsx | TigerLake平台-UP3加速工作坊前期工作-版本2 |

TGL-UP4 Cons Acceleration Workshop Pre-Work - Rev1.xlsx | TigerLake平台-UP4加速工作坊前期工作-版本1 |

TGL_3175_01_282_Engineering_Release.zip | TigerLake平台 3175 01 282工程发布 |

tgl_bios_release_notes_v3163.01.pdf | TigerLake平台 bios发布说明v3163.01 |

tgl_bios_ww17_2020.zip | TigerLake平台_bios_ww17_2020版本 |

tgl_ec-01.15_11_17_2019.zip | TigerLake平台固件01.15_11_17_2019版本 |

tgl_ec-01.16_12_9_2019.zip | TigerLake平台固件01.16_12_9_2019版本 |

tgl_ec-01.19_2_10_2020.zip | TigerLake平台固件01.19_2_10_2020.版本 |

tgl_ec-01.21_3_10_2020.zip | TigerLake平台固件01.21_3_10_2020版本 |

tgl_ec_release_notes_ww02-2020.pdf | TigerLake平台发布说明ww02-2020 |

tgl_ec_release_notes_ww10-2020.pdf | TigerLake平台发布说明ww10-2020 |

tgl_ec_release_notes_ww12-2020.pdf | TigerLake平台发布说明ww12-2020 |

tgl_ec_release_notes_ww51-19.pdf | TigerLake平台发布说明ww51-2020 |

TGL_UP3_cons_corp_dashboard.pptx | TigerLake平台UP3研发计划表 |

TGL_V2527_10_IPCM_Sample_Code_V1.0.0.zip | TigerLake平台V2527 10 IPCM示例代码V1.0.0 |

THCBase-3.0.0.140.zip | THC驱动调试器 |

txtbtginfo_v0.7.38.zip | txtbtg调试器 |

ucodeupdatecapsule_0x30_0x31.zip | ucode更新简要 |

UGW-8.4.2-10GPON-1.6.7.b3r18-SW-patch.zip | UGW-8.4.2-10GPON-1.6.7。b3r18-SW补丁 |

UGW-8.x_master-10GPON-1.7.1-SW-CD.zip | UGW-8.4.2-10GPON-1.6.7。b3r18-SW通用 |

videocalling_eng_release_0328.zip | 这是一个工程发布,以评估英特尔优化WebRTC为UWP堆栈视频呼叫功能 |

VRTool_V1.0.0.zip | VR工具版本V1.0.0在BIOS设置中检查VR相关设置 |

wav_fw_src_06.01.00_er7.87_20191226040022.zip | 固件平台调试源代码06.01.00 |

whiskeylake-u-ddr4-zuken-schematic-files.7z | whiskeylake-u-ddr4-zuken-原理图文件 |

whitley-mow-575523-ww19-2020.pdf | whitley-mow-575523-ww19-2020版本 |

WHL_V0_IFWI_Release_WW17_05_20.7z | WHL V0 IFWI发布WW17 05 20 |

windows_1.0.5.exe.zip | windows 1.0.5英特尔内存与存储工具 |

WLYDCRB.86B.WR.64.2019.48.2.02.1938_0013.D98_P8000d_LBG_SPS_CPX.bin | WLYDCRB.86B.WR.64.2019.48.2.02.1938_0013.D98_P8000d_LBG_SPS_CPX |

wlydcrb.sys.wr.64.2020.15.2.02.1507_0014.d32_p80006_lbg_sps_smls.bin | wlydcrb.sys.wr.64.2020.15.2.02.1507_0014.d32_p80006_lbg_sps_smls |

WW04"20_Ext_RKL_S_VP_PPR.zip | 用于Intel®平台的Simics模型库代号为火箭湖的模拟环境 |

WW11"20_Ext_TGL_H_VP_PPR.zip | 未发布的TigerLake平台的原理图、文档、工具+固件 |

WW18"20_Ext_ADL_S_VP_PPR.zip | 针对AlderLak_S和其他平台的Simics_仿真器 |

WW18"20_Ext_RKL_S_VP_PPR.zip | l 针对Rocket Lake S和其他平台的Simics仿真器 |

ww18-20-intel-mobile-business-5q-nda-roadmap-with-wm.pptm | 英特尔移动商业指南 |

WW32_FAQs_for_IGCC.pdf | 英特尔显卡相关问题 |

xtu-6.5.1.371-vip.zip | Intel®极端调优实用软件开发工具包 |

附录二:参考资料

[1]Twitter:英特尔机密的Lake Platform版本泄露20GB版本

https://twitter.com/deletescape/status/1291405688204402689

[2]ZDNet:英特尔调查20GB内部文件在线泄露后的违规行为

https://www.zdnet.com/article/intel-investigating-breach-after-20gb-of-internal-documents-leak-online/

[3]BIOS_ACPI_PARAM

https://www.mail-archive.com/devel@edk2.groups.io/msg10771.html

[4]UVM用户指南中关于寄存器读写"后门"机制

https://www.accellera.org/images/downloads/standards/uvm/uvm_users_guide_1.2.pdf

[5]uvm设计分析

https://www.cnblogs.com/-9-8/p/8534430.html

声明:本文来自安天,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。