作者:何跃鹰 孙中豪

摘 要:随着5G网络的高速发展,在推进物联网各类应用场景发展、增加物联网设备接入数量级的同时,也带来更多的安全威胁。本文从基于5G的物联网应用场景面临的实际威胁出发,结合海量设备接入面临的挑战,研究了针对5G场景下的物联设备安全接入技术,以满足海联物联设备的安全接入需求,降低相关网络安全风险。

关键词:5G、物联网、安全接入

一、引言

5G技术的发展不仅可以为人提供更加便捷的移动互联服务,也依靠其高速率、大容量和低时延高可靠等特点,成为万物互联的关键技术。根据IoT Analytics咨询机构预测,当前运营商物联网连接数呈指数级增长,预计2021年全球的物联网连接数将超过人联网连接数。据国际数据公司(IDC)预测,到2025年,全球物联网设备数将超过400亿台。随着5G网络中海量物联设备的持续高速接入,各种网络安全问题成为摆在政府监管和企业面前的一道难题[1]。

二、5G场景下物联网设备接入面临的问题

现阶段物联网的应用方式多以数据采集为主,受限于3G/4G网络的延迟、数据负载与单基站容量限制,应用模式主要为环境监测、设备状态监测、异常告警等方式为主,包括电力、燃气自动抄表,智能城市路灯,环境监控等应用场景[3]。5G通信技术带来的毫秒级延迟与理论峰值达到10Gb/s的数据带宽,促进了物联网应用方式的变革,推动了智慧医疗、工业控制、车联网、智慧生活等新型物联网应用场景的发展,但也带来更大的安全风险[2]。

2.1智慧医疗

目前我国的医疗水平发展分布不均,远程医疗技术已经从最初的视频监护、电话远程诊断发展到利用高速网络进行数据、图像、语音的综合传输,随着5G网络的普及,医生与患者不仅可实现无延时互动,诊断和治疗也将突破原有的地域限制,将进一步提高智慧医疗中的诊断与医疗水平、降低医疗开支、减少看病花费的时间,平衡医疗资源分配不均的现象,甚至远程手术都将成为可能。

智慧医疗的应用直接关系人民群众的人身安全,一旦网络遭受恶意攻击或破坏,导致远程医疗服务异常,出现应急治疗指导或远程手术的延迟或中断,将造成无法挽回的损失。因此,如何保障网络的可用性成为智慧医疗发展的关键。

2.2工业领域

作为新一代移动通信技术,5G技术切合了传统工业企业智能转型对无线网络的应用需求,能满足工业环境下设备互联和远程交互应用需求。在满足工业企业传统的状态监测需求的同时,5G技术还可支撑工业企业对于自动化控制、物流追踪、工业AR、云化机器人等工业应用领域,5G技术起着支撑作用。

近年来,震网病毒之类的安全事件,引起了政府与相关企业对于工业控制中控制数据可信问题的高度重视,在缺乏完备的安全防护措施情况下,严重制约威胁工业企业在物联网的发展。

2.3车联网

目前,车联网的发展基于导航与车体传感为主,无法实现车与行人、车与路、车与基础设施(信号灯等)、车与网络、车与云的实时互动。其中主要原因还是传输效率不够,因为不能实时传输信息,所以不能实时更新信息。而随着5G技术在车联网中的应用,将实现车与乘客、行人、其他车辆、自行车、交通灯、收费站和其他城市基础设施的实时互联,并依靠其毫秒级的延迟,把路况、车辆四周状况、红绿灯、堵塞程度等数据实时交互,任何车辆可实时了解周边车况,从而提高了无人驾驶与自动驾驶的安全性。

但是车联网的发展也使得自身安全面临更加严峻的挑战,一旦车联网中的传输数据发生被篡改的情况,将直接导致用户或自动驾驶系统对于周边车况的误判,严重威胁用户的财产及生命安全,因此,在车联网场景中,需要厂商和研究人员更加深入的合作才能设计出更加全面实用的安全防御措施,保障物联网设备接入数据的完整性。

2.4智慧生活

智能家居已经是物联网的主要应用场景,人们可以利用手机控制家中的门禁、电视、冰箱、空调等设备,随时随地享受智能家居服务,在5G场景下,厂商可以利用智能设备收集更多的生活信息,例如用户喜爱室温、居家时间等生活习惯,并依靠大数据技术分析用户生活状态,自动为用户推荐或设定生活环境的状态,从而更加便利用户生活。

但是智慧生活的场景中,智能设备收集的数据中包含大量的用户隐私,这些隐私信息不仅包含传统意义上那些银行卡、手机号等身份信息,还包含用户日常生活的行为隐私信息,如温度传感器记录了家中内各个房间的实时温度信息,网络摄像头可以直接远程实时查看家中的状况,网络攻击者可以通过控制这些智能家居设备,从而实现对用户隐私行为的监控。因此,如何保证智能家居设备接入数据的保密性是行业后续发展的关键问题。

三、海量物联网设备接入面临的挑战

由于物联网设备本身存在类型繁杂和数量众多的特点,随着5G网络的高速发展,在增加物联网设备接入的数量级的同时,也提升了物联网设备安全问题的危害广泛性与传播能力,存在多方面的挑战。

( 1 ) 物联网设备包含传感器、工业PLC、智能摄像头等多种类型各样架构的设备,难以通过统一的措施实现设备的安全管控。目前多数企业通过设备ID来实现对物联网设备的全生命周期管理,但是由于设备自身资源有限,无法对ID的篡改与伪造提供保护功能,使得物联网中仿冒终端、伪造数据、中间人攻击的安全事件频繁发生,必须通过更安全的标识手段,实现对物联设备的统一标识管理。

( 2 ) 海量物联设备的接入使得传统的安全接入措施显得过于复杂,将给中心的安全接入防护系统带来难以承载的计算负担。传统的边界安全接入防护系统通常基于IPSec VPN或SSL VPN技术提供远端设备接入过程中的身份双向认证、传输数据加密、访问控制等安全接入功能,但是面对5G场景下海量物联设备的安全接入需求,由于设备自身资源有限,经典的加密、认证以及其他密码算法直接部署在传感器等小型嵌入式设备上会严重降低设备处理效率,必须采用更高效精简的认证加密方案,以减少自身的安全接入压力。

四、安全接入防护技术

面对5G场景下新型物联网应用场景带来的海量设备接入的可用性、完整性、保密性、可鉴别性问题,并结合海量物联网设备接入面临的设备识别简单及自身资源不足等挑战,本文梳理出以下针对5G场景下物联网海量设备的安全接入防护关键技术:

4.1物联设备入侵检测技术

物联网设备和通信协议种类繁多,传统的入侵检测系统适应能力低,容易产生高误报的问题,无法满足物联网对于设备接入网络可用性的需求,需要适用范围更广的入侵检测与防御系统。应用基于机器学习的算法模型对网络中的攻击进行检测是一种高效率、广覆盖、强泛化、易移植的入侵检测方法,适用于网络通信协议种类繁多并不断增加的物联网场景中。

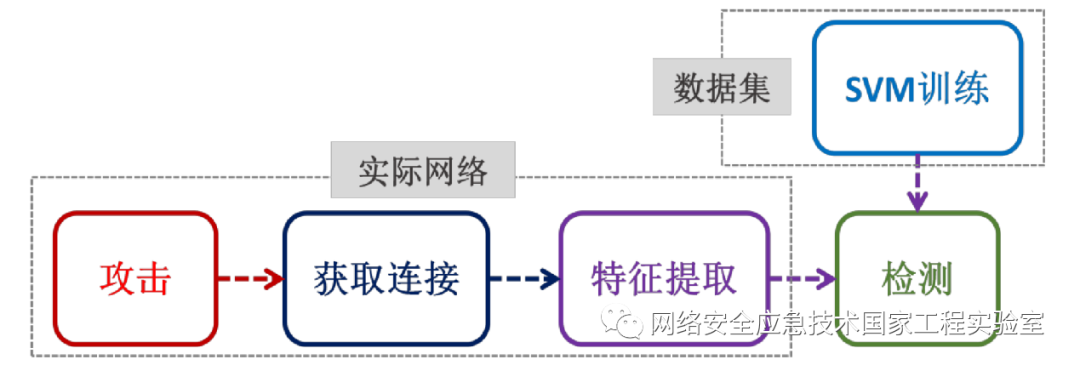

针对物联设备接入过程中的入侵检测,应在正常地处理信息的情况下(即有正常网络连接)遭受入侵攻击时,将往来连接事件抓取并记录,再对这些记录数据进行特征提取并向量化,然后将该向量输入到检测模型获得判别结果。特征的提取过程也应将企业相关系统的信息 (如主机特征信息 )与网络检测结果相融合,从而减少误警。如系统的脆弱性信息需要包括特定的操作系统以及主机上运行的服务。

4.2物联设备智能识别技术

物联网如果接入未经认证的终端会形成巨大的安全隐患,现有基于设备ID的物联网身份认证方案,存在身份泄露、身份仿冒、终端捕获等安全威胁,需要找到一种不可仿冒的身份标识,与设备进行严格的绑定。

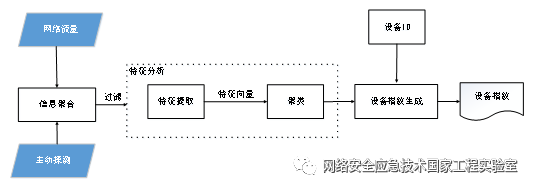

针对物联设备的识别技术可以以设备指纹作为其身份标识,设备指纹在物联设备第一次上线时自动生成,由一组设备目标的特征组成,包含了设备ID、设备开放端口情况、运行服务类别和操作系统类型等信息,其中设备ID为出厂预置,设备开放端口情况、运行服务类别和操作系统类型等信息则在设备初次上线时,由中心通过主动探测生成。设备目标的特征可以经过哈希后,生成固定长度的设备指纹,作为物联设备的唯一标识用于中心节点后续的匹配认证及溯源。

4.3轻量级安全认证技术

目前主流的安全认证技术主要基于公钥基础设施(Public Key Infrastructure, PKI),PKI是以非对称加密技术为基础,提供一系列支持公开密钥密码应用(加密与解密、签名与验证签名)的基础服务,被广泛应用于IPSec VPN、SSL VPN等主流安全接入防护系统中。但是PKI体系包含了数字证书、签发证书的机构(Certification Authority,CA)、密钥管理中心、在线证书状态查询系统、证书撤销系统等系统,面向5G场景下的海联物联设备接入,密钥分发和管理成本较高。基于标识的密码系统(Identity-Based Cryptograph,IBC)是在传统的PKI基础上发展而来,将设备的唯一标识用作公钥,从而极大降低了证书和密钥管理的复杂性。

物联网设备接入应采用基于SM9算法的轻量级IBC安全架构,并可结合物联设备指纹完成设备的接入认证,省去证书认证等繁琐的过程,使用私钥签名和公钥验签的方式,再结合挑战应答的机制,从根本上解决了海量物联设备的安全接入问题。在IBC安全架构中,每个物联设备均有相关联的一对公钥和私钥,其中设备指纹作为公钥,对应的私钥由密钥生成中心( Key Generation Center,KGC) 根据主密钥和设备指纹计算出。

物联设备将自身ID作为请求认证请求提交给上级平台。上级平台利用设备指纹产生的SM9密码标识作为公钥,并利用KGC计算出物联设备的SM9算法私钥,共同随挑战值下发。后续上级平台收到下级终端的签名后,通过设备指纹验证该签名,如果验证一致则代表对下级终端的身份认证通过,反之如果验证不一致,则代表对下级终端的身份认证不通过。当物联设备发生固件升级等可能导致指纹变更的操作时,上级平台需要删除设备指纹,使得物联设备的SM9密码标识重新产生。

4.4基于国密算法的数据加密技术

密码是信息安全的核心支撑技术,利用密码可以有效满足5G场景下物联网的发展需求。国密算法(国家密码局认定的国产密码算法)是指对不涉及国家秘密内容的信息进行加密保护或者安全认证所使用的密码技术和密码产品,其应用领域十分广泛,主要用于对不涉及国家秘密内容但又具有敏感性的内部信息、行政事务信息、经济信息等进行加密保护。比如:商用密码可用于企业内部的各类敏感信息的传输加密、存储加密,防止非法第三方获取信息内容;也可用于各种安全认证、网上银行、数字签名等。

物联网设备接入过程中的传输数据可通过国密算法中的SM1或SM4算法进行加密,实现对数据的保密性,并可在关键数据(例如用户隐私数据、工业控制指令等)过程中,利用国密算法中的SM3算法对数据进行签名,实现对数据的可鉴别性[4]。

五、结语

本文从5G场景下的智慧医疗、工业控制、车联网以及智慧生活等物联网应用场景面临的实际威胁出发,结合海量设备接入面临的挑战,总结了针对可对5G场景下的物联设备入侵检测、智能识别、安全认证、数据加密技术,利用以上技术,可为物联网设备接入的数据提供可用性、完整性、保密性、可鉴别性身份认证全方面的防护,有效抵降低物联网中的网络安全风险,推进基于5G通信技术的物联网发展,具有一定的实用价值。

参考文献:

1、张玉清. 物联网安全综述[J]. 计算机研究与发展, 2017, 54(10): 2130-2143.

2、张涛. 面向5G的物联网大数据分析方法体系研究[J].邮电设计技术,2020,(05):13-17.

3、吴金宇. 泛在电力物联网可信安全接入方案[J]. 计算机与现代化, 2020(4).

4、刘杰. 基于国产密码算法的物联网安全体系架构研究[J]. 中国金属通报, 2014(11):41-43.

声明:本文来自网络安全应急技术国家工程实验室,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。