文/柯善学

作为美国国防部的IT提供商,DISA(国防信息系统局)于2019年7月发布了《DISA战略计划(2019-2022财年)》(即1.0版)。

约一年半后的2020年11月25日(圣诞节),DISA发布了更新版《DISA战略计划 v2.0(2019-2022财年)》(DISA Strategic Plan v2.0 FY2019-2022)。

本文主要从战略框架和技术路线图两个方面,对2.0版与1.0版进行了粗略对比,发现几点显著变化:1)技术路线图发生明显变化,反映了DISA工作的优先级调整;2)大幅抬高零信任架构的地位,升至使能活动;3)强调了“在购买之前采用、在创造之前购买”的购置策略。

图1-《DISA战略计划 v2.0》封面

注:图中右下角的60,表示2020年是DISA成立60周年纪念日。DISA前身是1960年5月12日成立的国防通信局(Defense Communications Agency)。

关于DISA(国防信息系统局)的职责,可参见《 美军网络安全 | 我们需要自己的DISA》。

01 DISA战略计划之战略框架

图2-战略框架(2.0版)

该战略框架实际上就是该战略计划的目录结构。笔者对其汉化如下:

1.0 运行与防御

1.1 现代化基础设施

1.1.1 网络增强

1.1.2 IPv6

1.1.3 网络运营

1.1.4 频谱

1.2 最终用户支持

1.2.1 第四产业网络优化(4ENO)

1.2.2 五角大楼和国家首都地区支持

1.2.3 国家领导指挥能力

1.3 计算

1.4 DCO-IDM

2.0 先用后买和先买后造

2.1 为企业优化

2.1.1 云

2.1.2 国防企业办公解决方案(DEOS)

2.1.3 移动服务

2.1.4 测试

2.2 加强网络安全

2.2.1 边界防御

2.2.2 区域防御

2.2.3 端点安全

2.3 驱动创新

2.3.1 自动化

2.3.2 开发、安全、运行/敏捷软件开发

2.3.3 业界参与

2.3.4 革新采购

2.3.5 可靠身份

2.3.6 移动/桌面融合

2.3.7 通用网关

3.0 使能人员和改革机构

3.1 使能人员

3.1.1 信任和问责框架

3.1.2 招聘/雇佣

3.1.3 留用

3.1.4 培训

3.1.5 网络例外服务

3.2 改革机构

3.2.1 业务流程系统现代化

3.2.2 数据管理

3.2.3 客户服务

毫无疑问,2.0版战略框架的需要和1.0版战略框架进行比较:

图3-战略框架(1.0版)

简单对比可知:

1)在战略目的(第1级标题)层面:两者完全一致,仍然是三大战略目的。但是,1.0版中的第2个战略目的的名称“采用、购买、创建解决方案”,在2.0版中改成了“在购买之前采用、在创造之前购买”(Adopt Before We Buy And Buy Before We Create)。笔者觉得这个修改很个性!并且可以再简化为“先用再买、先买再造”。

2)在战略目标(第2级标题)层面:2.0版本有了不大的变化。变化主要发生在第1个战略目的(即运行和防御)之下:1.0版的战略目标是2项,即1.1现代化基础设施、1.2提升运行能力;而2.0版战略目标是4项,即1.1现代化基础设施、1.2最终用户支持、1.3计算、1.4 DCO-IDM。但其实可以认为,2.0版的1.2、1.3、1.4是由1.0版的1.2拆分出来的。

3)在战术(第3级标题)层面:变化就太多了,不再枚举。由于这个层面都是DISA职责范围内的具体工作,既然职责不会在一年内有大变化,那么具体工作也就不会有大变化。因此,总体上可以认为,发生的变化只是具体工作层面的重新归类或增、删、改。但是,毕竟一年的时间已经过去,有些小目标已经完成,有些工作的优先级需要变化。而这些工作优先级的变化才是重点,它们正好反映在下面要介绍的技术路线图中。

02 DISA战略计划之技术路线图

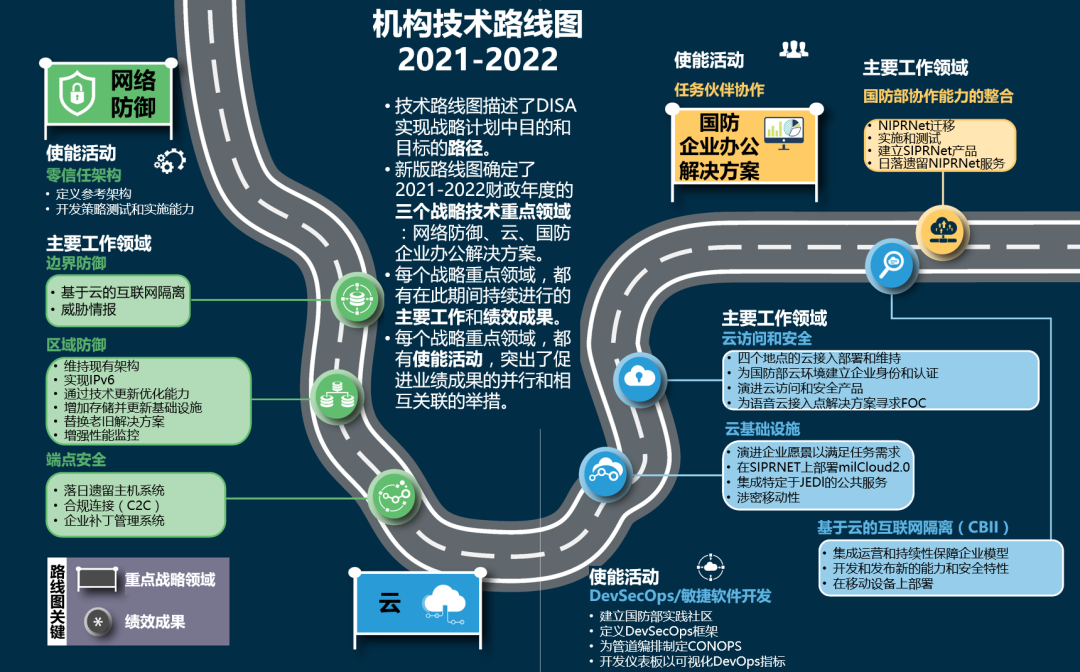

图4-技术路线图(2.0版)

由于笔者已经做了汉化,不再逐一介绍具体内容。但是同样地,我们需要观察2.0版技术路线图和1.0版技术路线图的差异:

图5-技术路线图(1.0版)

一看便知:技术路线图的风格大变,看起来已经完全不是一回事了。但形式上的不同,是否反映了更加深刻的变化呢?我们还是需要更进一步,观察内容的变化。

注意,技术路线图反映了DISA的各条技术路线的成熟速度。

在1.0版中:

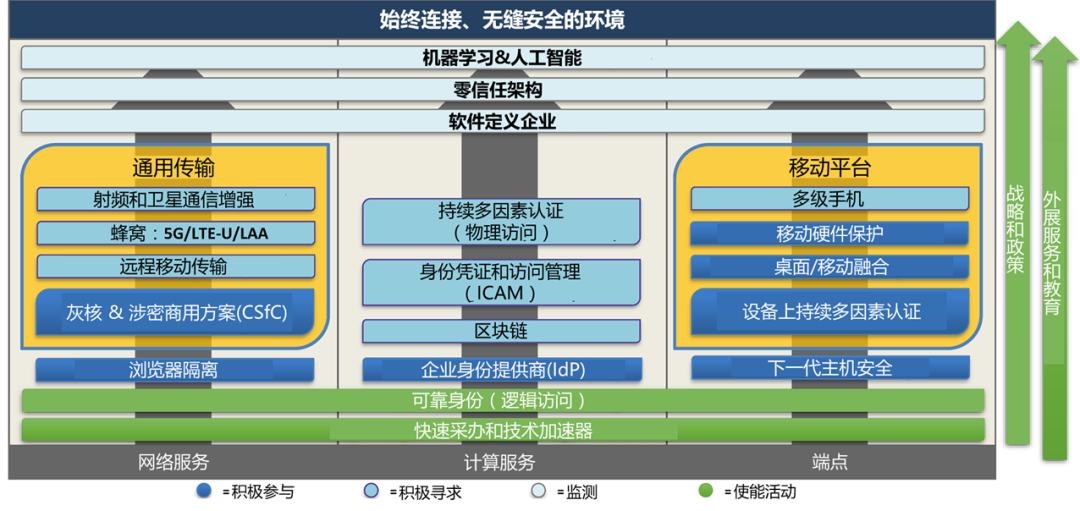

通过4种颜色的条框(即:深蓝色-积极参与、浅蓝色-积极寻求、淡蓝色-检测、绿色-使能活动)反映了3大类技术(即:左-网络服务、中-计算服务、右-端点)的技术成熟度。

其中,笔者最关注的零信任架构,被设置为淡蓝色,也就是“监测”状态,即需要跟踪观察的技术,甚至都算不上“积极寻求”,更别说“积极参与”了,距离“使能”的基础性地位就更加遥远了。

在2.0版中:

通过一条“道路”,直观反映了路线图的走向;

通过三面方旗,反映了三大战略技术领域:1)网络防御;2)云;3)国防企业办公解决方案;

注意到,DISA是国防部的IT提供商,并非纯碎的网络安全提供商。所以其业务范围非常广泛,绝不仅仅只是网络安全。简单地说,其业务涵盖了IT+安全。那么,在三面大旗中,把网络防御作为第一面大旗,就更加凸显了网络安全对于DISA乃至对于美国国防部IT建设的第一位的重要性。

网络防御方面:零信任架构的地位也被直线抬升。零信任架构被定位为网络防御方面的使能活动,可以说地位被连升3级(从第4级升至第1级)。

云方面:云技术领域的使能活动是DevSecOps。这反映了敏捷软件开发已经被视为DISA的创新速度之源。这也是安全内置(或安全内生)的直接要求。

国防企业办公解决方案(DEOS)方面:DEOS在新版路线图中作为一个方面军被提出,显然是反映了DISA对办公效率的高度重视。笔者认为,大部分人会对此非常不解。所以,计划在后期专门介绍这套方案,此处不再赘述。

综上,笔者认为技术路线图的变化是2.0版的最大变化。新版的技术路线图明确了DISA具体工作的优先级,更加清晰明了,也更具可操作性。

03 总结与发现

前面从战略框架和技术路线图两个方面,对2.0版与1.0版进行了粗略对比。稍微结合战略计划报告原文,还可以有以下发现:

1)DISA工作的优先级调整

这恰恰是技术路线图的变化所反映出来的。(参见第2节)

2)大幅抬高零信任架构的地位

从技术路线图中可见,将零信任从虚无缥缈的监测技术,升至网络防御方面的使能活动。(参见第2节)

从战略计划报告的文字内容看,也有显著变化:

在1.0版中:你会惊讶地发现,在文字内容中找不到“零信任”字样。唯一的“零信任”文字,仅仅出现在技术路线图中。

在2.0版中:专门有一段文字,用来阐述零信任的地位和进展:“我们追求一个健壮的防御架构的方法之一是通过我们的“零信任”架构计划,该计划充当一个使能属性,将所有安全解决方案集绑定在一起。DISA正与国家安全局、美国网络司令部、国防部首席信息官合作,开发一个动态的零信任实验室环境,能够复制现有的和接近实际的技术,以测试零信任能力。”

3)强调了“先用再买,先买再造”的技术采用策略

先用再买:要求买之前就已经采用/试用过了,可以保证买来之后是可以发挥实际效用的。

先买再造:能买的尽量够买,尽量不要自己创造和研发。使用商业产品和创新能力,避免反复造轮子。这本质上是为了加快创新步伐。

4)对人才的重视

这里只想强调,DISA之所以秉持开放性(比如对外发布其战略计划),很大一个原因就是:需要让外部人员了解DISA究竟在做些什么,从而可以吸引到更加优秀的人才加入DISA。下面从两个方面来佐证这一点:

在第2.3.3节(业界参与)中,DISA强调了保持与业界的伙伴关系:

DISA为业界提供了与DISA领导层、高级管理人员、项目经理全年会面的机会。

DISA在每年一次、为期一天的年度会议“Forecast to Industry(业界预测)”上亲自或虚拟地接待行业代表。

DISA还参与全年性的AFCEA活动。

DISA的资深人员和项目经理向业界通报DISA的未来计划,并提供一份全面的签约机会清单(每半年更新一次)。

在整个3.1节(使能人员)中,竟然用了5个小节、共计2700字(译文)的篇幅,来说明如何招人和用人。比如DISA为了网罗人才,在招聘方面提到几种有趣的方法:

就业品牌和营销:DISA寻求制定一个全面的就业品牌战略,要在政府、业界、学术界推广自己。加强DISA的社会媒体存在感,扩大DISA的劳动力市场影响力。

使用自动化招聘技术:利用虚拟征聘,应对无法面谈的场景。利用社交媒体平台LinkedIn、Facebook、Twitter,为招聘会和活动做广告。

DISA的大使计划:培训DISA的员工成为宣传大使,宣传DISA是首选雇主,使他们成为推广DISA品牌的力量倍增器,从而吸引有才华、高素质的专业人士加入DISA。

笔者想说,DISA在招人方面也算绞尽脑汁。这算不算是——以人为本?

5)该战略计划的更新

本战略计划中提到,DISA将在每个财年开始时审查和更新战略计划。而美国财政年度是指上一年的10月1日至当年的9月30日为一个。所以,在每年的年底,我们都可以期待获得一份更新版的DISA战略计划。

声明:本文来自网络安全观,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。