当前,美国一部分决策者、学者和分析人士非常关注量子计算对国家安全的影响。他们认为量子计算的科学进步是一场具有重大国家安全后果的竞赛,也是正在形成的美中对抗的一部分。据称,这场对抗的获胜者将能够以比当前加密技术更高的安全性来保护自己的秘密。本文认为量子计算的优势被高估了,在现代密码的保护下,如何保证秘密信息的长期安全性,使其不受未来量子计算机的攻击,是当前需要关注的主要挑战。

内容目录:

0 引 言

1 主要关注领域

1.1 主题:争夺量子霸权

1.2 主题:量子计算使当前的加密过时

1.3 主题:量子计算使新的加密比当前的加密更安全

2 政策关切与技术现实之间的矛盾

2.1 量子计算不会使加密过时

2.2 量子计算没有提供明显的新加密功能

2.3 量子霸权竞争主要是一场经济竞争

3 更紧迫的国家安全问题

4 决策建议

4.1 NIST 标准建议

4.2 NSA 标准建议

4.3 降低风险的建议

5 结 论

00 引 言

一些有影响力的美国决策者、学者和分析人士非常关注量子计算对国家安全的影响。与冷战时期美苏对抗背景下对空间技术的看法类似,他们认为量子计算的科学进步是一场具有重大国家安全后果的竞赛,也是正在形成的美中对抗的一部分。据称,这场竞赛的获胜者能够破解失败者的所有加密工作,并可以不受限制地访问失败者的任何国家机密。此外,获胜者能够以比当前加密技术更高的安全性来保护自己的秘密。本文认为这三个主张被高估了,决策者和学者应该将重点转移到量子计算将影响另一个国家安全的问题上。在现代密码的保护下,如何保证秘密信息的长期安全性,使其不受未来量子计算机的攻击,是当前需要关注的主要挑战。

本文针对此问题采用了技术上可行的方法。首先,列出了有关量子计算的当前大多数讨论中预想的国家安全问题。其次,它将评估量子计算机在密码学领域比传统计算机具有的技术优势。第三,它将解释量子计算的技术现实与主要关注领域不一致的具体方式。第四,它将突出显示大多数情况下未公开讨论的量子计算带来的更为紧迫的国家安全问题。第五,本文最后将提供有关如何缓解此问题的建议。

01 主要关注领域

当前围绕量子计算的一些政策论述围绕以下三个相关主题展开:

(1)美国和中国争夺量子霸权的竞赛。

(2)由于量子计算,密码方案失败。

(3)通过启用量子计算的加密方案来提高安全性。

更广泛地说,许多人断言,美国与中国正在争夺量子计算领域的霸主地位,这场竞赛对国家安全具有重大影响。这些观点来自科学界的评估,即量子计算将在解密对手的加密消息方面提供优势,并且量子计算将允许使用量子加密方案发送消息,与当前的加密方案相比,量子加密方案可提供更高的安全性。此外,他们担心首先拥有量子计算能力的国家将获得超过其对手的优势。

1.1 主题:争夺量子霸权

量子至上是科学界人士设定的一个人工基准,它标志着量子计算机比传统计算机能更有效地计算出一个定义明确的问题答案。尽管这在很大程度上是一个科学目标,但许多作家和分析家已将该术语作为共同目标,并将其设定为美国应迅速向前迈进和首先实现的目标。事实上,他们将实现量子霸权与美苏在太空和导弹技术领域争夺霸权的历史性竞争联系起来。例如,《华盛顿邮报》称量子计算是“自太空竞赛以来最重要的科技竞赛”,而外交关系委员会(Council on Foreign Relations)称之为“美国输不起的量子竞赛”。另外,类似于上世纪五六十年代与苏联在导弹技术上的竞争,以及人们普遍认为美国正在追赶的评价。当前有人说“中国科学家走在这场技术竞赛的前列”,美中之间存在着“量子鸿沟”,而且美国处于劣势。

这些分析具有实际的政策含义。美国政策界的一些人,如约翰·科斯特洛(John Costello)十分担心,如果中国首先实现量子霸权,将对美国的国家安全产生直接的负面影响。科斯特洛的报告表明,如果中国实现量子霸权,中国将通过“破坏美国的网络间谍活动和信号情报能力”以及“将美国敏感信息系统置于危险之中”获得重大战略优势。此外,国会议员威尔赫德(R-TX)称量子计算是“下一个巨大的安全风险”。

共和党和民主党的关键人物都认同这些观点。2018 年,白宫发布了一份政策备忘录,概述了美国政府的研发重点,其中将量子计算列为“保持美国在战略计算领域的领导地位”的关键领域。此外,特朗普总统签署了《国家量子倡议法案》,并发布了《量子信息科学国家战略概述》,作为加速美国量子计算科学进步努力的一部分。同样在 2018 年,参议员卡马拉·哈里斯(D-CA)提出了《量子计算研究法案》,其目的是“建立一个国防部量子计算研究联盟,以促进美国在量子计算领域的竞争优势和发展”。参议员哈里斯还发表了推文,以支持她提出的立法“量子计算将是改变世界的下一个技术前沿,我们不能承受落后”。

政策界支持这样的观点:量子霸权的竞赛正在进行,美国正在输掉,美国科学界正在迅速向技术优势迈进,就像美国在太空竞赛中所做的那样,这对国家安全战略至关重要。

1.2 主题:量子计算使当前的加密过时

一些分析人士和学者在查阅了技术文献后发现,量子计算机将能够运行允许对加密信息进行解密的算法,而无须访问解密密钥。根据他们的说法,这些量子算法将使“当前的加密方法变得微不足道”。破坏这些算法后,它将使受害者面临重大的战略和安全风险,并允许美国的对手阅读军事通信、外交电报和其他敏感信息。可以将这种情况与第二次世界大战中英国和美国打破德国的谜码和日本的紫码,使同盟国在战略上超过了轴心国的事件相提并论。

围绕这一问题的一些政策讨论受到以下建议的影响:在对手取得量子霸权后,美国本身可能成为破译密码既成事实的受害者。例如,量子产业联盟执行董事保罗·斯蒂默斯(Paul Stimers)特别指出,“破解加密”的能力是一种“改变游戏规则的军事应用”。有人指出,如果美国失去与中国争夺量子霸权的竞争,这是美国可能面临的主要战略风险之一。

1.3 主题:量子计算使新的加密比当前的加密更安全

回顾了技术文献的分析家和学者们还发现,量子计算机能够使用不依赖于数学假设的密码方案。“量子通信……这个新概念试图利用量子物理学的规则来保证安全性,以实现新的密码协议”。诸如此类的陈述暗示着量子物理学的安全保证远大于数学假设的安全保证。这导致了政策界的一种观点,即量子通信比经典密码学安全得多。

美国国会已经提出了这样一种观点,即量子通信将提供比基于经典计算的加密更高级别的安全性。众议院科学、空间和技术委员会的詹姆斯·F·黑泽斯(James F. Kurose)博士在国会的证词甚至暗示,量子通信“提供了……绝对安全通信的承诺”。

02 政策关切与技术现实之间的矛盾

2.1 量子计算不会使加密过时

量子计算确实威胁到了当前加密系统RSA、ECDH 和更小密钥 AES 的生存能力。但这在某种程度上过分夸大了这个问题,使人觉得这个迫在眉睫的问题似乎没有解决办法,而事实上,却有解决办法。

对于对称加密,AES 的 256 位模式对所有已知的攻击仍然是安全的。虽然值得注意的是,它处于不安全的边缘,但它仍然可以抵御那些有大量时间和资源投入的对手的攻击。此外,通过 AES 的多个应用构造一个安全级别更高的方案,就像 DES 和 3DES 那样,将是一个简单易行的扩展,可以创建一个更安全的密码系统。

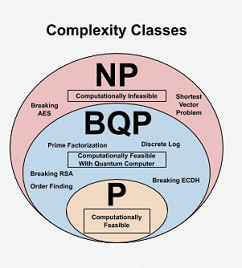

对于非对称加密,目前密码学领域正在研究后量子密码学。这一研究的目的是寻找有效的非对称方案,用新的量子安全加密方案取代RSA和ECDH。这些新提出的方案基于NP中不存在于P或BQP中的新问题,例如最短向量问题或校验子解码问题。

图1 复杂度分类

实际上,NIST目前正在对量子安全公钥加密系统进行标准化,该系统将于2024年完成。美国国家安全局(NSA)紧随其后,发布了CNSA加密套件,该套件旨在成为量子安全之前的过渡加密标准,使量子安全加密标准化。这些新算法可以使用传统计算机运行。在未来,将会出现与传统计算机的加密方案相同安全级别的针对量子计算机的加密方案。

2.2 量子计算没有提供明显的新加密功能

QKD 确实解决了窃听者的检测问题。正因为如此,政策学者们声称,“接收者和发送者确定消息是否被截获”的能力是经典密码学的一个“主要优势”。虽然这在技术上是一个有趣的进步,但它实际上并没有在安全通信中提供相对于经典密码学的安全优势,因为最初窃听检测并不是安全通信中的问题。

当Alice和Bob使用QKD时,Eve不能得到密文,因此不能得到任何对应的明文。当Alice和Bob使用经典密码学时,Eve可以得到密文。但是,Eve无法解决在没有解密密钥的情况下解密密文所需的底层NP问题,因此Eve无法获得任何相应的明文。虽然QKD和经典密码学使用完全不同的方法,但在这两种方法中,提供给Alice和Bob的安全级别毫无区别。无法窃听的窃听者与无法从恢复的密文中获取有效信息的窃听者之间的操作差异可以忽略不计。由此得出的结论是,量子计算并不能提供比经典计算更高级别的安全性。

2.3 量子霸权竞争主要是一场经济竞争

在后量子加密方案标准化之后,量子计算将不会对通过密码学保证的安全通信构成威胁。未来的美国通信将获得与当前加密技术所提供的计算机安全相同的级别。敌方情报机构仍将受到美国加密方案的挑战。同样的道理,通过使用量子辅助密码技术,对手也不会获得更高级别的安全,以对抗美国的情报工作。虽然美国有可能像今天一样陷入困境,但情况不会更糟。从本质上讲,美国及其对手的情报收集和信息保护能力将保持不变。在后量子加密标准化之后,从密码学家的角度来看,这些领域没有国家安全风险。

这就引发了一个问题,为什么“争夺量子霸权”的焦点似乎集中在了量子计算对密码学的影响上。与中国的“量子霸权之争”与其说关系到国家安全,不如说关系到经济优势和技术声望。量子技术确实有许多非常有价值的商业应用,发展最快的国家将可能获得先发制人的经济优势。虽然经济能力无疑是国家权力的延伸,但这种“量子霸权之争”并没有通过太空竞赛上演的导弹技术霸权之争那么紧迫。

03 更紧迫的国家安全问题

尽管量子计算的技术现状表明,量子计算不存在完全永久的安全隐患,但存在一个值得注意的长期国家安全问题。问题在于,通过现代加密方案确保了具有长期情报价值的机密信息的安全,这种加密方案将来可能被量子计算机打破。

04 决策建议

有许多短期预防措施可以缓解这一问题。尽管美国无法收回敌方情报机构已经拥有的任何加密数据,但美国可以制定一些短期改革措施,通过阻止未来数据流向敌方,使这一现实的影响不至于成为安全问题。

4.1 NIST 标准建议

尽管已经认识到需要能够抵抗量子计算机攻击的加密方案,并且当前的一些加密方案不能提供这种保护,但是NIST的官方标准目前并不支持这一立场。具体来说,NIST仍然规定,允许在2031年之后使用AES加密方案的128位和192位模式为联邦政府数据提供加密保护。这些算法不能抵抗Grover算法的攻击。NIST应该使FIPS 197的各方面失效,FIPS 197是AES的官方NIST规范,允许使用AES-128和AES-192。虽然必须认识到,“IT最佳实践”建议无论如何都只能使用AES-256,但政府机构或政府承包商仍然可以使用较弱的加密方案来遵守联邦法规。这是一个安全风险,可以通过AES-128和AES-192作为2031年后的失效的加密安全方案来轻松解决。

此外,由于量子计算的发展,美国国家安全局已经撤销了对AES-128和AES-192的支持,它们是加密安全的长期加密方案。美国国家安全局只允许在计划逐步淘汰的遗留系统上使用这些方案,而且只能在特殊情况下使用。通过撤销对AES-128和AES-192的支持,NIST将在美国密码学标准的制定方式上与其对应方保持一致。

需要重点关注的是,即使在量子霸权实现之后,实际攻击也可能不会在很长时间内实现,但没有理由冒攻击可能提前实现的风险。使AES-128和AES-192作为加密安全方案在2031年以后失效的弊端是,迫使政府机构和承包商在10年内更新其加密方案会产生经济成本。与现状的不利因素相比,这根本算不上什么。现状的不利因素是将敏感的或机密的联邦政府信息暴露给对手会造成国家安全成本。即使预测来自该领域最重要的专家,也几乎无法预测技术的发展。

此外,NIST还可以开发和标准化密钥长度更长的AES版本。与3DES(三重DES)通过多次使用不同密钥应用同一加密方案来取代DES的方式类似,NIST可以开发和标准化3AES,该3AES使用不同密钥多次应用AES以获得更高级别的安全性。

4.2 NSA 标准建议

如前所述,国家安全局指出,在国家安全系统中全面部署任何加密算法大约需要20年。鉴于量子计算对长期安全的威胁,这应该被认为是不可接受的。全面部署新的密码算法将直接转化为额外的20年长期情报漏洞,这可能会导致国家安全受到损害。跨NSS完全部署加密算法的时间应降低到尽可能短的范围内。至少,它应该大大低于20年,这对于实施加密标准来说时间过长。即使这段时间不能大大缩短,美国国家安全局也应该采取措施,对现代化工作进行分类,确保最敏感的系统和信息首先用量子安全加密方案进行更新。

4.3 降低风险的建议

幸运的是,对于保密信息的捍卫者来说,使用加密仍然具有可以放大的优势。虽然使用量子计算机的攻击者可以在合理的时间范围内成功破解大量加密方案,但执行此类攻击仍可能需要大量的时间和资源。即使目前使用的加密方案最终可能会被破坏,但仍然可以采取降低风险的措施,使解密信息的时间更长。

这可以通过设置蜜罐来实现,蜜罐被伪装成仅包含无用的加密数据的易受攻击的机密网络,并允许它们被美国对手利用。这将迫使对手使用宝贵的计算机周期来解密无用的信息,从而浪费大量时间。根据执行此操作的程度,这可能使对手解密有用的情报信息所需的平均时间和资源增加一倍或两倍。此类操作将被归类为“通过欺骗进行防御”,这是一种成熟的策略,可以阻止想要窃取敏感信息的黑客。该策略只是旧的反情报策略的应用,但可以解决新问题。

05 结 论

量子计算将对国家安全产生影响,只是不会像政策界宣称的那样。量子计算不会显著减少或增强加密技术在为通过不安全通道发送的消息提供机密性保证方面的内在效用。此外,尽管美国可能在量子计算领域与近于平等的经济竞争对手展开经济和技术竞争,但这种竞争的结果不会从根本上改变大国之间军事和情报优势的分配。

在这种情况下,美国需要警惕受到当代加密方案保护的敏感信息的保密性受到的长期威胁。这些威胁可以通过更新 NIST 的建议以与NSA 的建议保持一致,对传输和存储敏感和机密信息的系统进行加密更新,并采取对策,大大增加对手窃取加密信息所需的时间和资源。

尽管有些人认为量子计算对保密构成了威胁,但实际上,只要美国的管理机构实施一些简单的常识性改革,量子计算的威胁就可以控制。

(此报告内容由编辑部翻译整理)

作者简介

杰克·蒂贝茨(Jake Tibbetts)毕业于加州大学伯克利分校(University of California,Berkeley)计算机科学和全球研究专业。他曾担任劳伦斯·利弗莫尔国家实验室全球安全研究中心的研究助理,也是伯克利核政策工作组的成员。他从技术和政策两个角度对网络安全和国家安全开展工作。

选自《信息安全与通信保密》2021年第1期(为便于排版,已省去原文参考文献)

声明:本文来自信息安全与通信保密杂志社,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。