谷歌安全团队指出,某神秘组织在2020年至少部署了11个 0day,并攻击安卓、iOS 和 Windows 用户等。

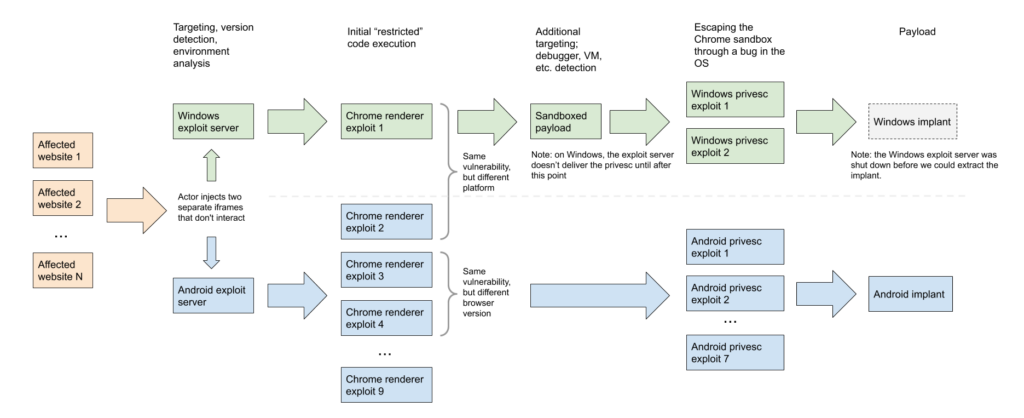

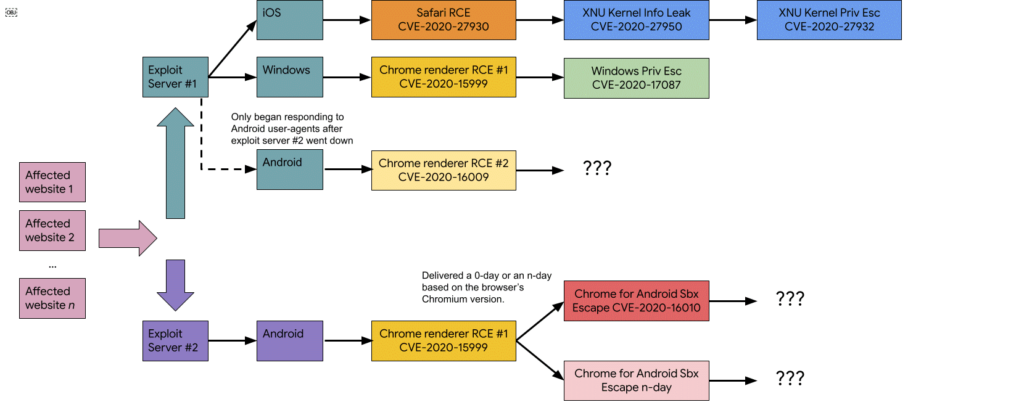

这些攻击活动发生在两个时间窗口:分别发生在2020年2月和10月,依靠诱骗用户访问恶意网站而将受害者重定向至 exploit 服务器。

这些 exploit 服务器中包含由多个漏洞组成的利用链,链条上的不同漏洞可使攻击者在用户设备上获得初始的临时立足点,逃逸浏览器的沙箱安全容器,之后提升在底层操作系统上的权限获得永久性。

攻击者并非仅依赖 0day 漏洞,还结合利用已打补丁的老旧漏洞。无论如何,该黑客组织能够在 0day 被检测修复后替换这些漏洞的能力。

11个0day 部署于不同的两起攻击活动中

谷歌 Project Zero 安全团队详述了这两起攻击活动,报告分别发布于今年1月份和今天。

2020年2月遭利用的0day如下:

CVE-2020-6418:TurboFan 中的 Chrome 漏洞(2020年2月修复)

CVE-2020-0938:Windows 上的 Font 漏洞(2020年4月修复)

CVE-2020-1020:Windows上的 Font 漏洞(2020年4月修复)

CVE-2020-1027:Windows CSRSS 漏洞(2020年4月修复)

2020年10月份的攻击活动中利用了如下 0day:

CVE-2020-15999:Chrome Freetype 堆缓冲区溢出(2020年10月修复)

CVE-2020-17087:cng.sys 中的 Windows 对缓冲区溢出(2020年11月修复)

CVE-2020-16009:TurboFan 无法优化代码导致的Chrome类型混淆漏洞(2020年11月修复)

CVE-2020-16010:安卓版 Chrome 中的对缓冲区溢出漏洞(2020年11月修复)

CVE-2020-27930:经由 Type 1 字体的Safari 任意栈读/写漏洞(2020年11月修复)

CVE-2020-27950:mach 消息trailer中的Ios xnu 内核信息泄露漏洞(2020年11月修复)

CVE-2020-27932:闸机 (turnstiles)中的 iOS 内核类型混淆漏洞(2020年11月修复)

APT 还是黑客雇佣公司?

谷歌安全专家尚未正式将这些攻击活动归因于任何特定组织,可能有多种可能性,如APT 组织或黑客雇佣公司。

然而,毋庸置疑的是,黑恶看展示出非常高阶的能力,使其能够在多种平台和软件中发现并部署 0day。

谷歌 Project Zero 团队的研究员 Maddie Stone 指出,“这些漏洞涵盖的漏洞范围广泛:既包含现代的 JIT 漏洞,又不乏字体漏洞。这些 exploit 本身就展现出黑客对 exploit 及所利用的漏洞的专业理解能力。”

参考链接

https://therecord.media/a-mysterious-hacking-group-used-11-different-zero-days-in-2020/

声明:本文来自代码卫士,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。