编者按

美国燃油管道运营商Colonial Pipeline于5月7日遭受网络犯罪团伙DarkSide的勒索软件攻击,导致该公司被迫关停其主要输油管道。

从网络攻击背景来看,此次攻击肇事者DarkSide是一个网络犯罪组织。该组织开发了用于加密和窃取公司数据的勒索软件,然后提供给其“分支机构”,并从分支机构获得成功攻击的赎金分成。从目前已经知情来看,该组织并不具有政治性的,没有国家背景,主要目标是获取经济利益。

从网络攻击手法来看,DarkSide可能已经购买了TeamViewer和Microsoft Remote Desktop等远程桌面软件的账户登录详细信息,其中包括工程师用来访问管道控制系统的账户信息,进而利用恶意软件窃取并挟持了Colonial Pipeline公司近100 GB的数据。

从网络攻击影响上来看,此次攻击导致使美国主要的燃油管道关停,该管道每天输送250万桶石油,占东海岸柴油、汽油和喷气燃料供应量的45%。尽管美国政府放宽了公路运输燃料的规定,以最大程度地减少供应中断,但仍然无法弥补管道供应的空缺。如果管道不能迅速恢复,部分地区将受到燃油紧缺影响,甚至产生多米诺骨牌效应。攻击已经导致美国油价上升,价格正在逼近2014年以来的最高水平。

从网络攻击启示来看,此次事件再次凸显了勒索软件可能给关键的国家工业基础设施带来的风险。虽然此次攻击肇事者并不具有国家背景,所用手法也并不高明,但攻击的影响却极为广泛。说明勒索软件仍然是网络安全最大的威胁,成为作案范围最广、造成经济损失最严重的网络犯罪形式。同时也预示着未来网络攻击将在国家冲突中发挥日益重要的角色和作用。此外,美国网络司令部同时也肩负着保护国家关键基础设施的责任,其是否会在此次网络攻击中的开展相关行动还有待观察。

奇安网情局编译有关情况,供读者参考。

网络犯罪团伙DarkSide在上周末导致使美国主要的燃油管道关停,该团伙通过公开声明承认对事件负责。DarkSide在其网站上声称,“我们的目标是赚钱,而不是给社会制造麻烦。”在Colonial Pipeline遭到勒索软件网络攻击后,美国于5月9日发布了紧急立法。该管道每天输送250万桶石油,占东海岸柴油、汽油和喷气燃料供应量的45%。网络攻击后,管道运营商于5月7日关停管道。恢复服务的工作仍在继续。

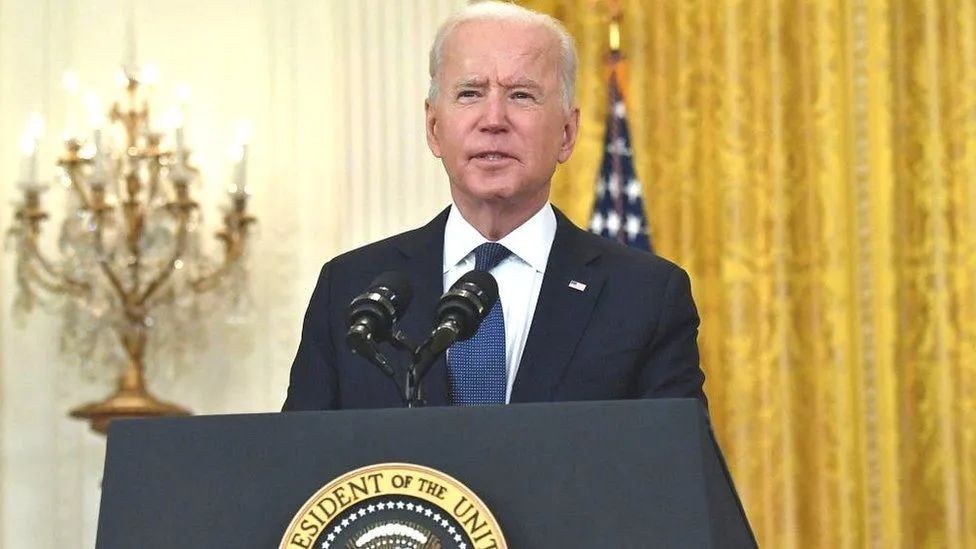

美国联邦调查局5月10日正式确认DarkSide对入侵Colonial Pipeline网络负责,并表示将继续与该公司和其他政府机构合作开展调查。美国总统拜登当日在白宫发表有关经济的演讲时称,他每天都在接收关于管道状况的“个人简报”。

美国总统拜登在白宫回应Colonial Pipeline网络攻击问题

他表示,“政府各机构已迅速采取行动,减轻了对我们燃料供应的任何影响。具体取决于该公司能够多快恢复其管道的产能,我们准备采取更多措施。”

许多网络安全研究人员和公司都推测网络犯罪团伙可能具有俄语背景,因为他们的软件避免加密任何将语言设置为俄语的计算机系统。

拜登表示,美国政府对网络攻击的这一方面感到担忧。他表示,“我将与普京总统会面,到目前为止,根据我们的情报人员,没有证据表明俄罗斯参与其中。尽管有证据表明,行动者的勒索软件在俄罗斯——他们对此负有一定责任。”

DarkSide于5月10日在其网站上发布了一份声明,自称是“非政治的”。该组织称,“我们不参加地缘政治,不需要将我们与一个明确的政府联系起来并寻找...…我们的动机。”该组织还表示,它并未意识到Colonial成为其分支机构的攻击目标,并表示“从今天开始,我们将引入审核并检查每家我们合作伙伴想要加密的公司,以免将来产生社会后果。”

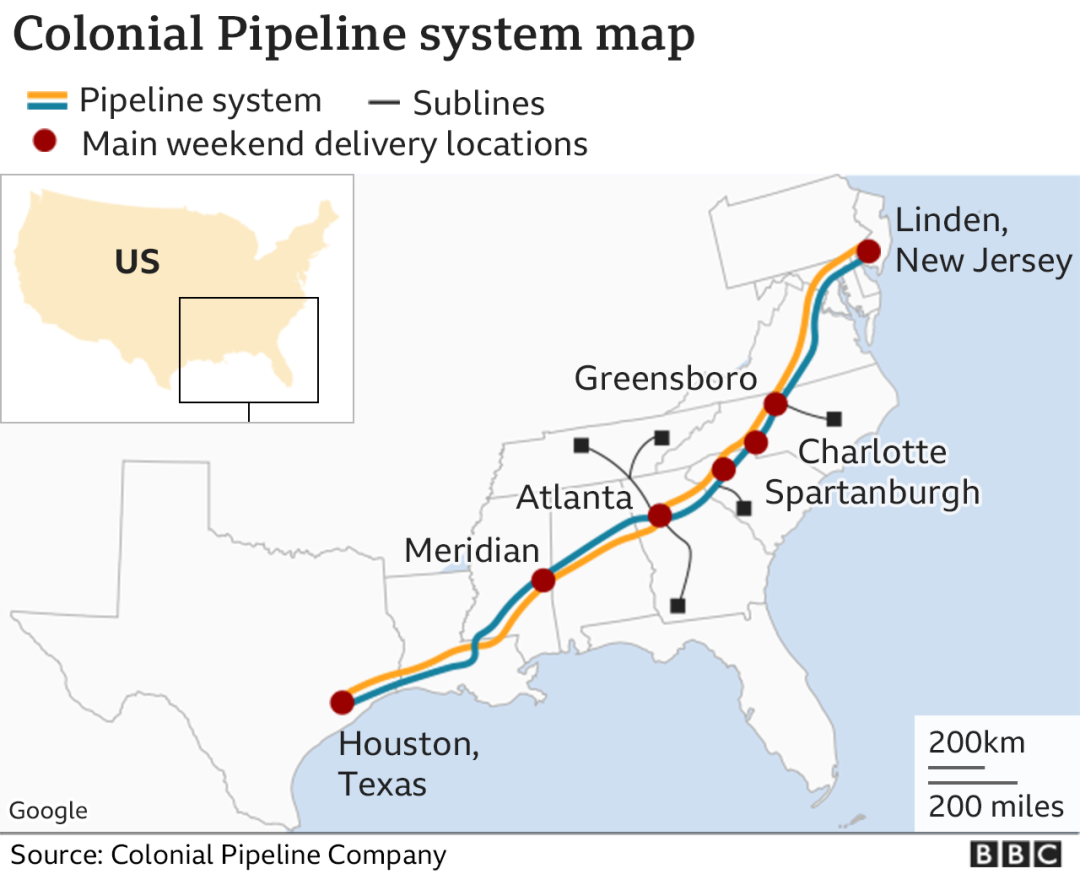

Colonial Pipeline每天运送250万桶石油

一、对燃油价格的影响

美国汽车协会(AAA)5月10日表示,美国汽油价格本周上涨了6美分至每加仑2.967美元,美国华尔街在美国能源公司的股票上涨了1.5%。AAA称,油价正在逼近2014年以来的最高水平。

美国政府5月9日放宽了公路运输燃料的规定,以最大程度地减少供应中断。这使18个州的驾驶员在运输精炼石油产品时可以额外工作或更加灵活地工作。但是,有人担心,如果管道关闭时间延长,情况可能会改变。

独立石油市场分析师高拉夫·夏尔马表示,许多燃料现在被困在得克萨斯州的炼油厂。夏尔马称,“除非在5月11日前解决问题,否则他们将陷入大麻烦。首先受到冲击的地区将是亚特兰大和田纳西,然后多米诺骨牌效应将延伸至纽约。”他称,在美国库存下降之际,石油期货交易员现在正在“争先恐后”地满足需求。随着消费者重回正轨以及经济复苏,需求(尤其是汽车燃料需求)正在上升。夏尔马警告称,美国运输部发布的临时豁免令使得石油产品可以用油罐车运输到纽约,但这远远不足以与管道的容量相匹配。

Colonial Pipeline系统图

消息人士称,勒索软件攻击可能是由一个名为DarkSide的网络犯罪团伙造成的,该团伙渗透进Colonial网络并锁定了某些计算机和服务器上的数据,于5月7日勒索赎金。该团伙窃取并挟持了将近100 GB的数据,威胁要将其泄漏到互联网上。美国联邦调查局和其他政府机构与私人公司合作以做出回应。有报道称,黑客用来获取被盗数据的云计算系统已于5月8日离线。

Colonial公司5月9日表示,尽管其四个主要管道仍处于关停状态,但终点站和交货地之间的一些较小的管道现在仍在运行。该公司表示,“在知悉攻击后,Colonial迅速主动地关停了某些系统以遏制威胁。这些行动暂时停止所有管道作业,并影响了一些IT系统,我们正在积极恢复的过程中。”它补充称,“只有在我们认为这样做安全且完全符合所有联邦法规批准的情况下”,才会让整个系统重新上线。

二、勒索软件即服务

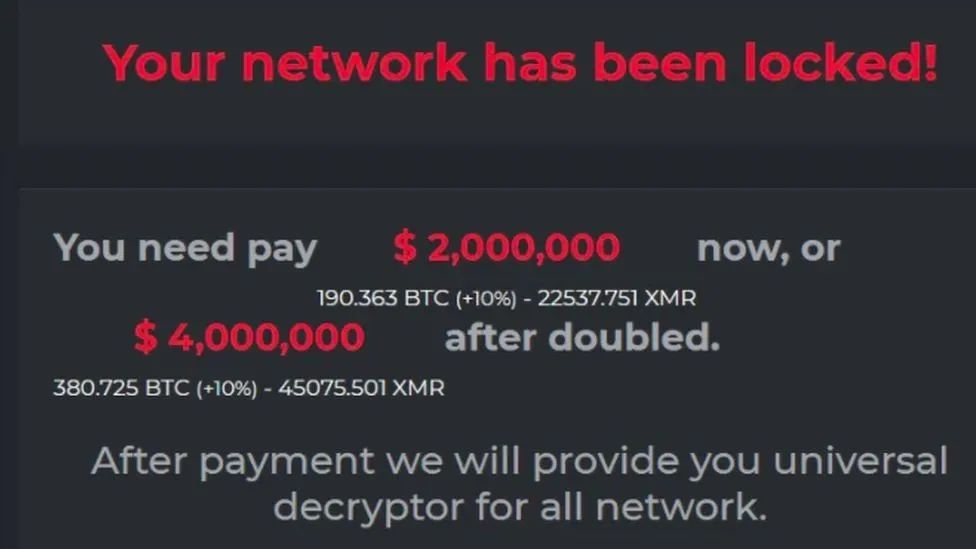

受害者计算机屏幕上出现的DarkSide勒索软件通知示例

该事件凸显了勒索软件可能给关键的国家工业基础架构(不仅仅是企业)带来的风险。除了在计算机屏幕上的通知外,DarkSide攻击受害者还会收到一个信息包,通知他们其计算机和服务器已加密。该团伙会列出其已窃取的所有数据类型,并向受害者发送了“个人泄漏页面”的URL,该页面上已加载了数据,如果公司或机构在截止日期前不付赎金的情况下会自动发布。DarkSide还告诉受害者它将提供其已获取数据的证据,并准备从受害者的网络中删除所有数据。根据英国网络安全公司Digital Shadows的说法,DarkSide的运作就像一家企业。

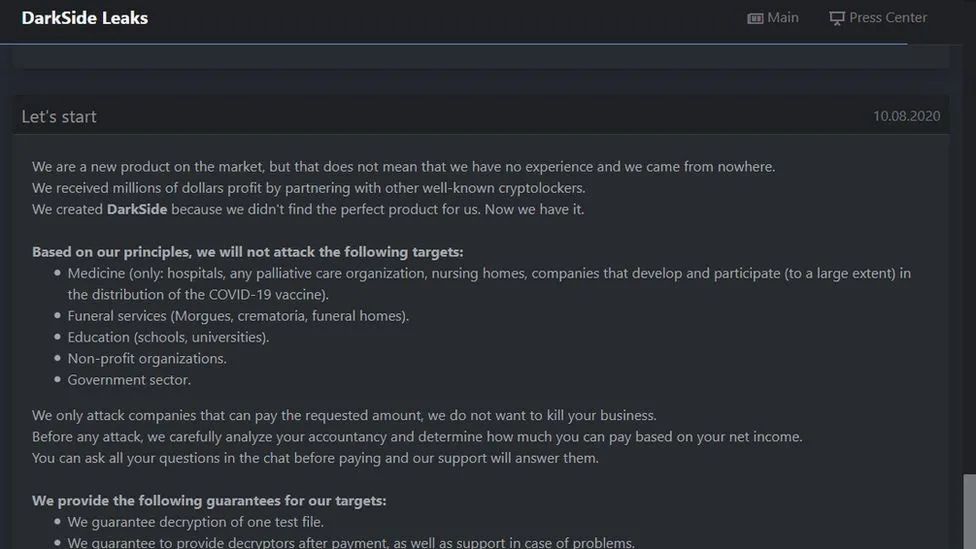

DarkSide在“暗网”网站上一个编辑过的屏幕截图详细说明了其成功攻击了一家大型美国制造商

该团伙开发用于加密和窃取公司数据的软件。然后,它向“分支机构”提供勒索软件,这些分支机构向DarkSide支付一定比例的成功攻击收入。当该组织在3月份发布了可以比以前更快地加密数据的新软件时,该团伙发布了新闻稿,并邀请记者采访。它甚至在“暗网”上都有一个网站,上面列出了它入侵的所有公司以及被盗的内容,还有一个“道德”页面,上面列出了它不会攻击的机构。

DarkSide还与“访问权限代理人”(邪恶黑客)合作,上述黑客设法尽可能多地获取各种服务上的工作用户账户的登录详细信息。这些代理人并未入侵这些账户并警告用户或服务提供商,而是坐拥用户名和密码,然后将其出售给出价最高者,即希望利用它们来开展更大犯罪的网络犯罪团伙。

三、攻击是如何发生的?

英国网络安全公司Digital Shadows认为,此次新冠疫情助长了此次Colonial袭击,越来越多的工程师在家中远程访问管道的控制系统。Digital Shadows的联合创始人詹姆士·查佩尔认为DarkSide可能已经购买了TeamViewer和Microsoft Remote Desktop等远程桌面软件的账户登录详细信息。他表示,任何人都有可能在诸如Shodan之类的搜索引擎上查找连接到互联网的计算机的登录门户,然后“试一试”黑客不停地试用用户名和密码,直到他们找到可用的用户名和密码为止。詹姆士·查佩尔称,“我们现在看到很多受害者,这是一个严重的大问题。成为这种受害者的小企业的数据……这正成为全球经济的一个大问题。”

DarkSide在“暗网”网站上详细介绍了其成就并列出了各种“道德”

Digital Shadows的研究表明,该网络犯罪团伙可能位于讲俄语的国家,因为它避免了攻击后苏联国家的公司,包括俄罗斯、乌克兰、白俄罗斯、格鲁吉亚、亚美尼亚、摩尔多瓦、阿塞拜疆、哈萨克斯坦、吉尔吉斯斯坦、塔吉克斯坦、土库曼斯坦和乌兹别克斯坦。

声明:本文来自奇安网情局,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。