据外媒ZDnet报道,位于加拿大安大略省的PumpUp公司在上周发布声明称,旗下同名社交健康追踪应用无意中暴露了用户的隐私和敏感数据,包括用户之间发送的健康信息和私人消息。

PumpUp公司将自己描述为一个健康与健身社区,由其开发的社交健康追踪应用PumpUp支持Android和iOS平台,并声称在全球拥有超过600万用户。通过该应用,用户可以分享自拍和健康秘诀、制定和保存定制式锻炼计划以及从健身教练和其他用户那里获取建议。另一方面,它也可以被用来追踪用户活动,如消耗的热量、锻炼时间、锻炼进展等。

以上所有这些数据都被存储在一个核心的后端服务器,并托管在亚马逊的云端。然而,安全研究员Oliver Hough发现,该服务器并没有设置密码,这使得任何人都能够查看都有谁在进行登录、谁在实时发送消息以及消息的内容。

根据PumpUp公司的声明内容来看,该服务器被用于充当消息传递代理,负责将用户请求和私人消息发送给其他PumpUp应用用户。该代理使用了鲜为人知的MQTT协议,通常被开发人员用于物联网设备和手机应用之间的通信。

同时,该协议也是一种低带宽协议,从而能够降低服务器成本和数据开销。但由于它也属于一种临时协议,因此允许任何人都能够查看实时数据流,而不是访问大量的集中式数据存储。这也就是说,每当某个用户向其他用户发送消息时,PumpUp应用都会暴露该用户的个人资料和会话消息内容。

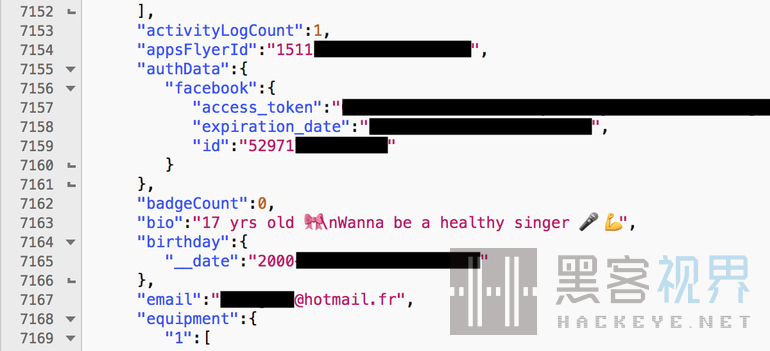

ZDnet指出,暴露的数据主要包括用户的电子邮箱地址、出生日期、性别和用户所在位置的地理信息,以及用户的生物特征、锻炼和活动目标、用户头像,还有用户是否已经被屏蔽、是否对应用进行了评分。此外,该应用还暴露了用户提交的健康信息,如身高、体重、咖啡因和酒精摄入量、吸烟频率、健康问题、药物和受伤处等。

在暴露的数据中还包括一些设备数据,例如iOS和Android广告标识符、用户的IP地址以及应用的会话令牌,这些令牌可用于访问用户的帐户而无需密码。

使用Facebook账户登录的用户同样也会暴露他们的访问令牌,并使他们的Facebook账户处于危险之中。

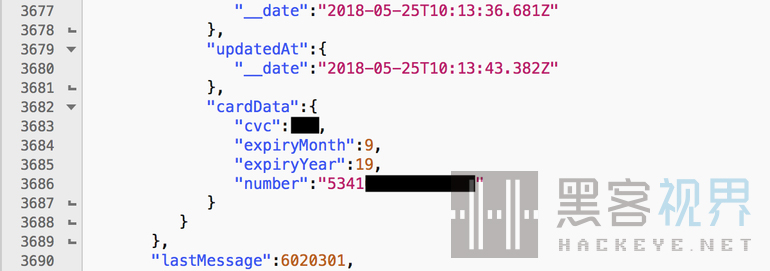

在某些情况下,可能遭到暴露的还包括未加密的用户信用卡数据,如卡号、到期日期和信用卡验证值(Card Verification Value,CVV)。

ZDnet表示,他们花了一周多的时间来与PumpUp公司取得联系,但都没有得到PumpUp公司的任何回应。好消息是,该服务器已经在上周早些时候得到了密码保护,但目前并不清楚这台服务器已经暴露了多长时间。

声明:本文来自黑客视界,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。