2018年第一季度,CNCERT继续对联网智能设备安全情况开展跟踪监测和数据分析,发现联网智能设备(以下简称“智能设备”或“IOT设备”)在安全漏洞、恶意代码攻击活动等方面主要表现出如下特点:

1、在安全漏洞方面,智能设备漏洞数量继续大幅增加。国家信息安全漏洞共享平台(CNVD)2018年第一季度公开收录智能设备通用型漏洞644个,较去年同期增长76%。按漏洞类型统计,权限绕过、信息泄露、命令执行漏洞数量位列前三,分别占公开收录漏洞总数的20%、17%、16%。手机设备、路由器、网络摄像头、智能监控平台、防火墙等类型设备漏洞数量较多,是漏洞利用的重要目标。

2、在恶意代码攻击活动方面,境外控制服务器控制了我国境内大量智能设备,每日活跃受控设备IP地址和控制服务器IP地址的数量较2017年下半年有所上升。CNCERT抽样监测发现2018年第一季度我国境内感染恶意代码的智能设备IP地址数量约52.7万,位于浙江、河南、山东、江苏、河北的IP地址占比较大。控制我国智能设备的境外控制服务器IP地址数量约1.08万个,位于美国、俄罗斯、日本的IP地址占比较大。受控设备规模在1万以上的智能设备僵尸网络有13个,受控设备规模在5万以上的僵尸网络有3个。每日活跃的受控智能设备IP地址平均数量约2.8万个、控制服务器IP地址平均数量288个,分别较2017年下半年有所上升。

智能设备漏洞收录情况

智能设备存在的软硬件漏洞可能导致设备数据和用户信息泄露、设备瘫痪、感染木马僵尸网络恶意代码、被用作跳板攻击内网主机或其他信息基础设施等安全风险。2018年第一季度,CNVD持续对智能设备(IOT设备)漏洞开展跟踪、收录和通报处置。

一、通用型漏洞收录情况

通用型漏洞一般是指对某类软硬件产品都会构成安全威胁的漏洞。2018年第一季度CNVD收录通用型IOT设备漏洞644个,与去年同期的366个相比增长76%。按收录漏洞所涉及厂商、漏洞的类型、影响的设备类型统计如下:

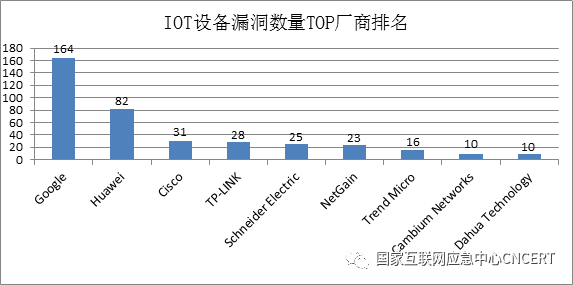

漏洞涉及厂商包括谷歌、华为、思科、普联、施耐德等厂商。其中,收录谷歌IOT设备漏洞164条,占全季度IOT设备漏洞的25%;华为位列第二,共收录82条;思科和普联分列第三和第四,如图1所示。

图 1 IOT设备漏洞数量TOP厂商排名

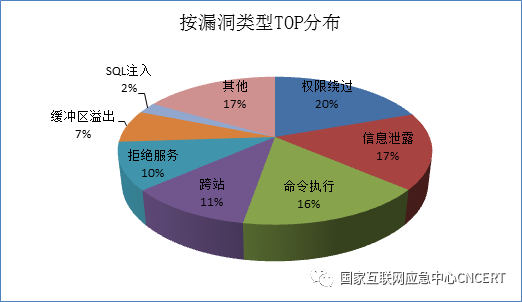

漏洞类型包括权限绕过、信息泄露、命令执行、跨站、拒绝服务、缓冲区溢出、SQL注入、文件上传、设计缺陷等漏洞。其中,权限绕过、信息泄露、命令执行漏洞数量位列前三,分别占公开收录漏洞总数的20%、17%、16%,如图2所示。

图2按漏洞类型TOP分布

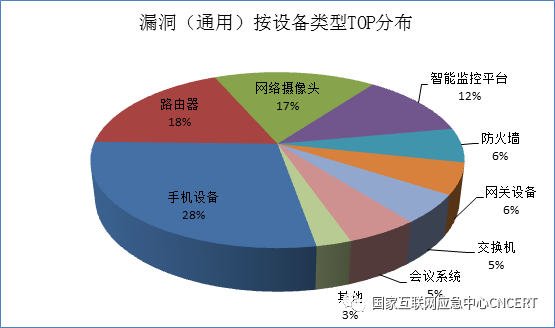

漏洞影响的设备类型包括手机设备、路由器、网络摄像头、智能监控平台、防火墙、网关设备、交换机、会议系统等。其中,手机设备、路由器、网络摄像头的数量位列前三,分别占公开收录漏洞总数的28%、18%、17%,如图3所示。

二、事件型漏洞收录情况

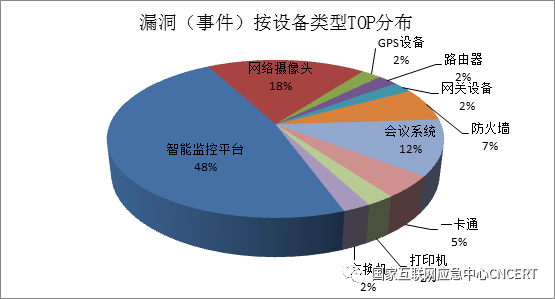

事件型漏洞一般是指对一个具体应用构成安全威胁的漏洞。2018年第一季度CNVD收录IOT设备事件型漏洞44个,影响的设备包括智能监控平台、网络摄像头、GPS设备、路由器、网关设备、防火墙、会议系统、一卡通、打印机、交换机等。其中,智能监控平台、网络摄像头、会议系统漏洞数量位列前三,分别占公开收录漏洞总数的27%,18%,15%,如图4所示。

图4漏洞(事件型)按设备类型TOP分布

智能设备恶意代码攻击活动情况

2018年第一季度,CNCERT继续对智能设备相关的Gafgyt、MrBlack、Tsunami、Mirai、Reaper、Ddostf、Satori、TheMoon等流行恶意代码的网络攻击活动开展抽样监测,详细情况如下。

1、恶意代码控制服务器数量及分布情况

2018年第一季度CNCERT抽样监测发现智能设备恶意代码控制服务器IP地址累计数量约1.23万个,位于境外的控制服务器IP地址约占88.1%,该比例较去年有所上升,其中位于美国(3696个)、俄罗斯(740个)和日本(725个)的IP地址位列前三,详细分布如图5所示。位于我国境内的控制服务器IP地址数量为1467个,排名前三的省市依次是河南273个、北京156个、广东130个。

图5 2018年第一季度IOT恶意代码控制服务器IP地址分布

2、受控设备数量及分布情况

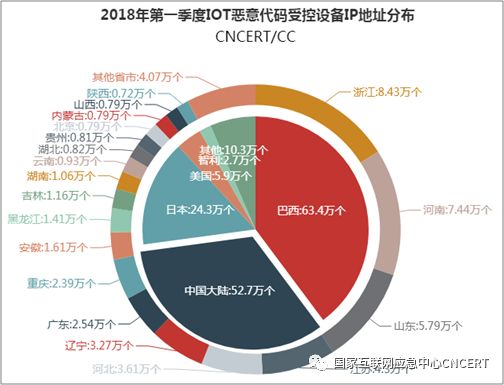

2018年第一季度,CNCERT抽样监测发现的受控智能设备IP地址累计数量为159.5万个,位于我国境内的受控IP数量为52.7万,占比约33.1%,其中受控IP地址数量在2万以上的地区依次是浙江、河南、山东、江苏、河北、辽宁、广东、重庆, 详细分布如图6所示。

图6 2018年第一季度IOT恶意代码受控设备IP地址分布

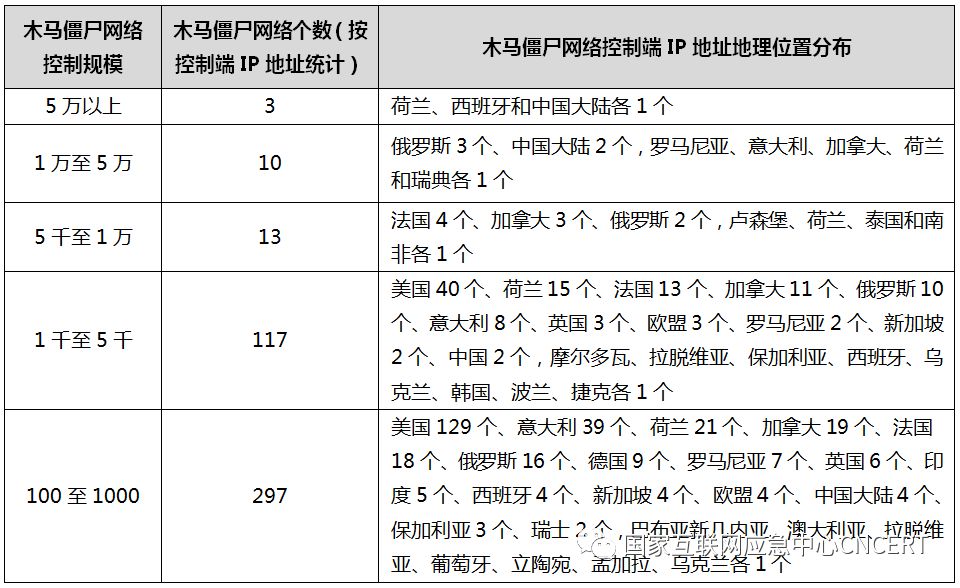

3、木马僵尸网络规模统计分析

CNCERT对智能设备木马僵尸网络规模进行分析,2018年第一季度智能设备木马僵尸网络控制规模(单个控制服务器所控制的受控设备IP地址的累计数量)在1千以上的僵尸网络有143个,在1万以上的僵尸网络有13个,在5万以上的僵尸网络有3个。规模较大的僵尸网络控制端主要分布在荷兰、西班牙、俄罗斯、美国、法国、加拿大、意大利、中国大陆等国家或地区,详细情况见表1。

表1 2018年第一季度智能设备木马僵尸网络控制规模统计情况

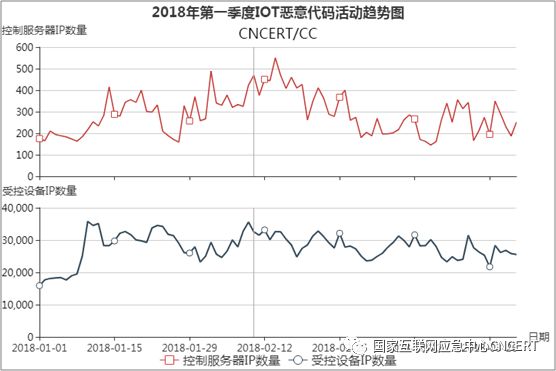

4、恶意代码攻击活动变化趋势

2018年第一季度,CNCERT抽样监测发现每日活跃的受控智能设备IP地址平均数量约2.8万个、控制服务器IP地址平均数量288个,分别较2017年下半年有所上升。恶意代码攻击活动处于持续活跃态势,1月10日至1月12日、1月22日至1月24日、2月8日至2月15日恶意代码攻击活动更加频繁,其中1月10日的单日活跃受控IP地址数量达到峰值35731个、2月14日的单日活跃控制服务器IP地址数量达到峰值550个,如图7所示。

图7 2018年第一季度IOT恶意代码攻击活动变化趋势

二、典型恶意代码活动的监测情况

以下是在境内感染量较大的Gafgyt、Mirai等典型恶意代码的网络攻击监测情况。

1、Gafgyt恶意代码监测情况

Gafgyt恶意代码的通用命名为Backdoor.Linux.Gafgyt。2018年第一季度,CNCERT对Gafgyt僵尸网络攻击活动开展抽样监测,共发现活跃控制服务器IP地址990个,疑似被控IP地址27.32万个。这些控制服务器向疑似被控IP地址发送DDoS攻击指令,分别对境内外约3.8万个IP地址实施UDP Flood(占比89.7%)、TCP SYN Flood(占比10.2%)等类型分布式拒绝服务攻击。

CNCERT抽样监测数据显示, Gafgyt木马僵尸网络的受控端IP地址绝大多数位于境内,约27万个(占比高达98.8%),其中位于山东、河南、浙江、辽宁、河北等省受控端IP地址规模都在2万以上,国内各省(市、区)具体分布如图8所示。

图8 2018年第一季度IOT恶意代码Gafgyt受控设备IP地址分布

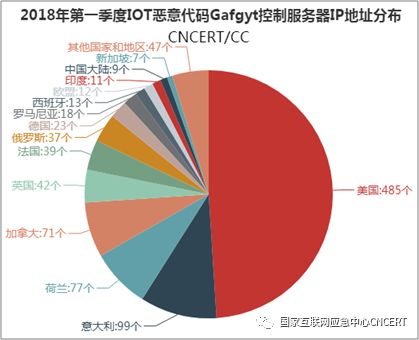

Gafgyt木马僵尸网络控制服务器IP地址绝大多数位于境外,主要分布在美国、意大利、荷兰、加拿大等国家或地区,主要分布情况与2017年下半年大致相同,详细数据见图9。

图9 2018年第一季度IOT恶意代码Gafgyt控制服务器IP地址按国家或地区分布

2、Mirai恶意代码监测情况

Mirai恶意代码的通用命名为Trojan[DDoS]/Linux.Mi-rai。2018年第一季度,CNCERT对Linux.Mirai木马僵尸程序网络攻击情况进行抽样监测,共发现控制服务器IP地址10520个,疑似被控智能设备IP地址约18.8万个,主要恶意代码下载服务器IP地址260个。恶意代码下载方式主要为telnet远程执行wget或tftp下载,下载文件恶意代码文件名主要是mirai.arm7、mirai.arm、mirai.mips、mirai.x86和mirai.ppc,恶意代码下载后启动名称主要包括dvrHelper(占比47.5%)、dvrpelper(占比44.5%)、Wordmemy(占比6.7%)、WsGA4@F6F(<1%)、mcluvin(<1%)、zxcvbnm(<1%)。从mirai源代码和恶意代码文件名上可以看出mirai支持多种硬件平台。< span="">

CNCERT监测发现的Mirai木马僵尸受控端IP地址绝大多数位于境内,如图10所示,受控端IP地址数量最多的是位于浙江、河南、重庆、江苏、广东、河北等省市,受控端IP地址数量均在1万以上,其中位于河南受控端数量增长趋势明显。境外受控端IP地址数量相对较多的是位于美国(2642个)、日本(390个)和英国(215个)。

图10 2018年第一季度Mirai恶意代码受控设备IP地址分布

Mirai木马僵尸程序控制端IP地址主要位于境外,排名前三的是美国3066个、日本716个、俄罗斯696个, 如图11所示。位于中国大陆控制端IP地址1084个,主要分布在北京、广东、江苏、浙江、上海、山东、辽宁等省市。

图11 2018年第一季度Mirai恶意代码控制服务器IP地址分布图

声明:本文来自国家互联网应急中心CNCERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。