摘 要:全面、准确地发现不同维度、不同类型安全威胁或风险之间的关联和因果关系,准确认知攻击链各类恶意行为和安全威胁或风险之间的映射关系,是智能安全分析领域的难点问题。因此,提出了针对攻击链的安全大数据多维融合分析架构,规范了逻辑层次和总体框架,设计了单维融合分析、多维融合分析和迭代融合分析等运行机制,并说明了其对威胁图谱构建和攻击链复盘分析的支撑力。

内容目录

0引 言

1 相关工作

2 总体模型设计

3 总体框架设计

3.1 逻辑层次设计

3.2 融合分析流程

3.3 标准化设计

4 运行机制设计

4.1 单维融合分析机制设计

4.2 多维融合分析机制设计

4.3 迭代融合分析机制设计

5 实例分析

0引言

近年来,利用安全大数据分析技术发现网络攻击链中的各类恶意行为及其关联关系,逐步实现攻击链的复盘分析,一直是网络安全领域的难点问题。针对上述问题,本文提出如何构建一个层次清晰、机制完善的安全大数据融合分析架构,支持不同维度、不同类型安全数据的融合分析,通过各类安全大数据分析模型能够发现安全威胁或风险之间的关联和因果关系,进一步实现威胁图谱构建和攻击链复盘分析等能力。

1 相关工作

近年来,学术界和工业界提出了多种类型的网络攻击模型。业界一般采用攻击链模型,也称为杀伤链模型(Cyber-Kill-Chain)。它是一种基于网络攻击全生命周期的模型[1],将网络攻击划分为目标侦察、武器化、交付和投递、外部利用、安装、命令和控制以及恶意活动7个阶段[2]。

针对攻击链的复盘分析,平国楼等人提出了网络攻击模型生命线的分析机制[3],刘文彦等人提出了针对网络攻击链的关联分析机制[4]。但上述机制均没有涉及安全大数据分析架构和运行机制方面的设计,未提出不同维度、不同类型安全数据的融合分析机制,也没有提出安全大数据融合分析机制和攻击链复盘分析机制的支撑关系。

2 总体模型设计

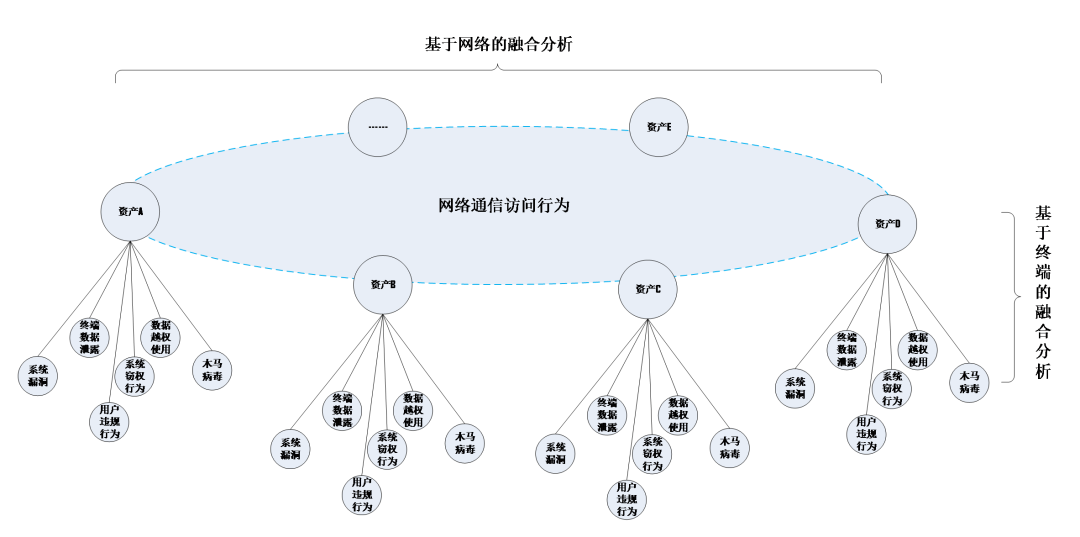

为了解决针对广域化、复杂化、组合性网络攻击链的分析和复盘问题,本文提出了一种安全大数据多维融合分析模型。首先,从病毒木马、系统漏洞、系统窃权、数据泄露、用户违规行为、网络攻击行为以及网络异常行为等维度进行独立分析,发现各个维度存在的安全威胁或安全风险;其次,以此为基础采用“终端+网络”的双线融合分析方法,其中终端融合分析以终端资产为主线,对上述多个维度的数据进行融合分析,全面发现多种安全威胁或安全风险在同一类型终端资产中的关联关系;再次,网络融合分析以网络行为为主线,对上述多个维度的数据进行融合分析,全面发现多种安全威胁或安全风险在同一网络行为中的关联关系;最后,进一步分析终端资产和网络行为中的安全威胁或安全风险之间的关联关系,以此为基础实现整个网络攻击链的智能化分析和复盘。安全大数据多维融合分析模型,如图1所示。

图1 安全大数据多维融合分析模型

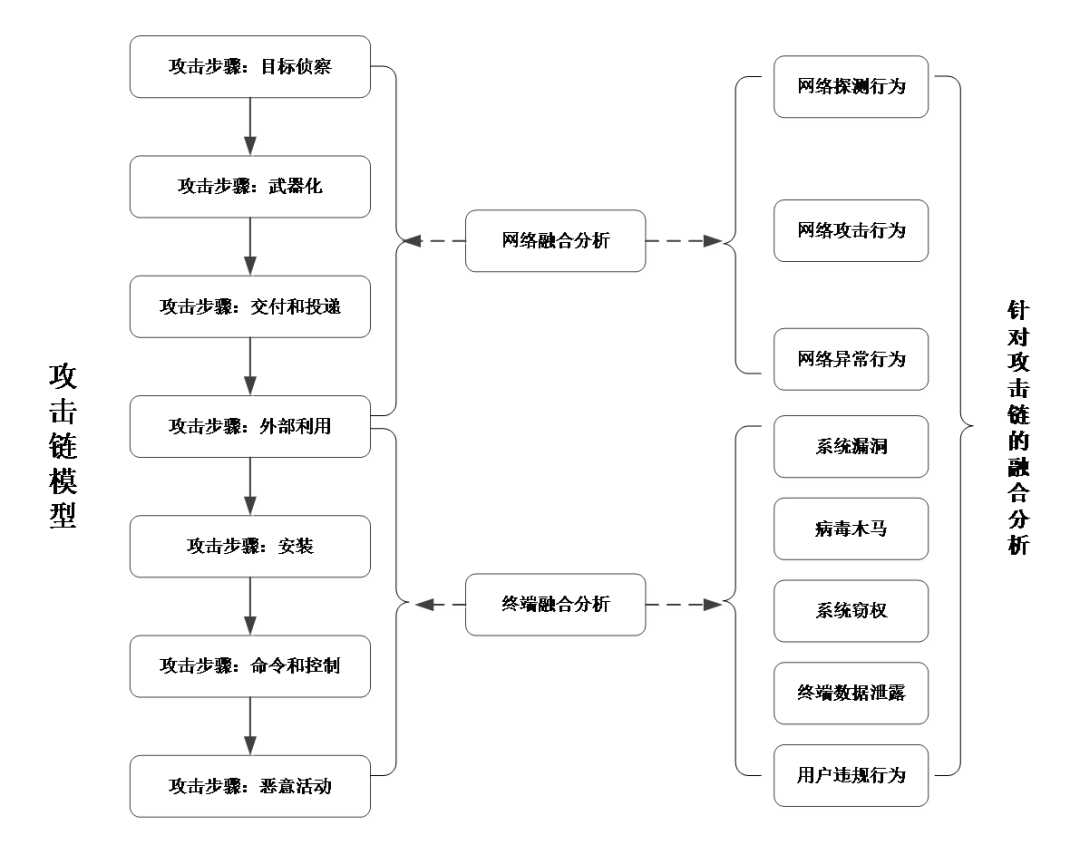

对比攻击链模型[5]、安全大数据融合分析模型和攻击链之间的对应关系。网络融合分析以网络行为为主线,对网络探测行为、网络攻击行为、网络异常行为等进行融合分析,主要发现分析网络攻击链在目标侦察、武器化、交付和投递、外部利用等步骤中的威胁特征或行为特征。终端融合分析以终端资产为主线,对包括木马病毒、系统漏洞、系统窃权、终端数据泄露以及用户违规行为等进行融合分析,用于发现网络攻击链在外部利用、安装、命令和控制、恶意活动等步骤中的威胁特征或行为特征。对“终端+网络”双线分析结果进一步融合分析,以时间和因果关系发现各种安全威胁或风险之间的关联关系,逐段迭代还原网络攻击链。多维融合分析模型和攻击链之间的对应关系如图2所示。

图2 安全大数据多维融合分析模型和攻击链之间的对应关系

3 总体框架设计

3.1 逻辑层次设计

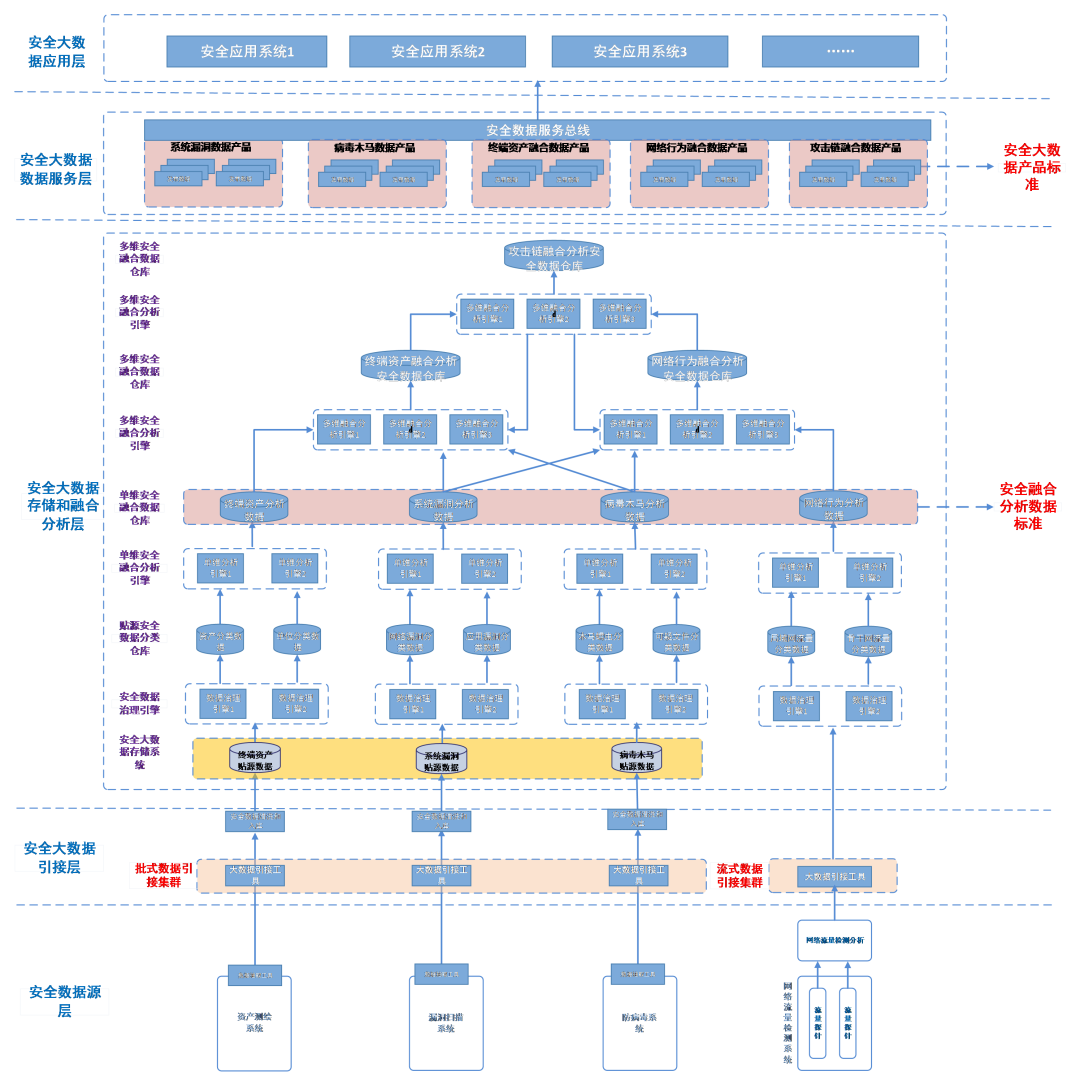

为了支撑针对攻击链的追踪和复盘分析,本文有针对性地提出了安全大数据多维融合分析架构。该架构从逻辑层次上可划分为安全数据源层、安全大数据引接层、安全大数据融合分析层、安全大数据服务层和安全大数据应用层5个层次。

3.1.1 安全数据源层和安全大数据引接层

不同维度的原始安全数据来自于不同的外部系统,如终端资产数据来自于资产测绘系统,系统漏洞数据来自于漏洞扫描系统、病毒木马数据来自于防病毒系统。因此,需要为不同维度的原始安全数据构建独立的引接传输通道,提供专用的数据抽取、数据引接、数据清洗和数据入库机制,并提供专门的空间用于存储通过数据标签标识的贴源数据,实现数据资源的可回溯性。

3.1.2 安全大数据融合分析层

针对同一维度的安全数据实施分类治理。例如:终端资产数据可划分为资产、单位、人员等类型;系统漏洞数据可划分为网络漏洞、应用漏洞等类型;病毒木马数据可划分为木马蠕虫、恶意代码、可疑文件等类型。不同类型的安全数据通过数据去重、降噪和合并等数据治理处理,全面提升原始安全数据的可用性和准确性,并分别存储不同的数据仓库。以此为基础,采用单维融合分析和多维融合分析两种方式持续输出相应的融合分析数据,同时为不同的融合分析数据构建相应的数据仓库,实现数据资源的快速检索和利用。

3.1.3 安全大数据服务层

安全大数据服务层负责衔接融合分析层的各个融合数据仓库,基于统一的数据格式和服务接口构建标准化的安全数据产品,并形成统一的数据服务目录全网发布。

3.1.4 安全大数据应用层

按需获取各类安全数据产品,实现安全数据和安全应用的衔接,驱动安全业务应用的实施。安全大数据多维融合分析架构如图3所示

图3 安全大数据融合分析架构

3.2 融合分析流程

各类安全数据通过数据清洗和入库后,采用单维融合分析、多维融合分析以及迭代融合分析3类机制逐步完成针对攻击链的分析和复盘。

3.2.1 单维融合分析

单维融合分析负责对某一维度中的各类贴源安全数据进行融合分析,用于形成某一维度全面、准确的数据信息。例如:终端资产需要对资产、单位等进行融合分析;系统漏洞需要对网络漏洞、应用漏洞等进行融合分析,形成终端资产、系统漏洞、病毒木马、网络行为等维度,从而全面、准确地分析数据。

3.2.2 多维融合分析

多维融合分析负责以某一主线融合多个维度安全数据进行分析,用于构建某一方面的威胁图谱。本文以终端资产、网络行为为主线,分别融合系统漏洞、病毒木马等进行分析,构建终端资产内部和网络行为关系两类威胁图谱。

3.2.3 迭代融合分析

迭代融合分析负责对多个威胁图谱进行关联分析,通过某一威胁关联因子反向驱动单维/多维的融合分析,同时基于融合分析结果进一步发现不同威胁之间的关联性。本文重点分析终端资产和网络行为两类威胁图谱关联性,一旦发现终端资产、网络行为在系统漏洞、病毒木马之间存在相关性,则以此为关联因子再次驱动单维融合分析和多维融合分析的分析机制,或者借助历史安全分析数据,以验证威胁图谱之间的关联性,以此逐段实现攻击链行为的逐段分析和复盘。

3.3 标准化设计

在安全大数据融合分析层实现融合分析数据格式和接口的标准化,确保各类数据仓库中数据语法语义的一致性,以支撑后续的二次融合分析能力。

在安全大数据服务层实现安全数据服务格式和接口的标准化,并形成统一的数据服务目录面向全网发布。各个安全业务系统能够基于权限按需获取相应的安全数据服务,并实现安全业务和安全数据之间的标准化对接。

4 运行机制设计

4.1 单维融合分析机制设计

针对终端资产、系统漏洞、木马病毒以及网络行为等某一维度治理后的安全数据资源,将不同类型的安全数据进行融合分析,重点解决以下方面问题。一是通过多类数据的对比、归并和纠错等机制,全面提升分析数据的准确性。二是增加安全数据相关的属性信息和关联信息,形成新的安全数据,以支持后续的进一步融合。

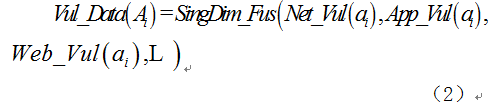

终端资产融合分析数据为:

系统漏洞融合分析数据为:

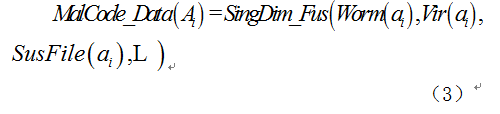

病毒木马融合分析数据为:

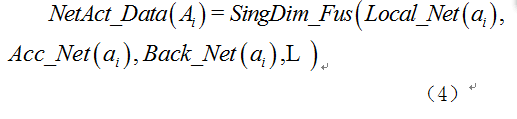

网络行为融合分析数据为:

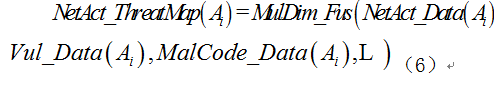

4.2 多维融合分析机制设计

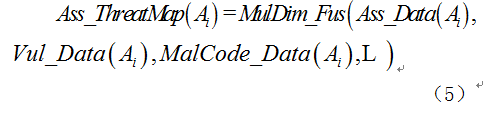

分别以终端资产和网络行为为主线,融合多个维度安全数据资源进行分析。其中,以终端资产为主线,融合系统漏洞、病毒木马等维度的安全数据,发现上述威胁在同一终端资产上的关联关系,形成以终端资产为主线的威胁谱图。

以网络行为为主线,融合系统漏洞、病毒木马等维度的安全数据,发现上述威胁在同一网络行为上的关联关系,形成以网络行为为主线的威胁谱图。

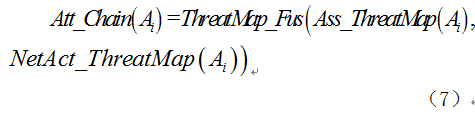

4.3 迭代融合分析机制设计

之后,对终端资产威胁图谱、网络行为威胁谱图进行融合分析,以时间和因果为序对威胁图谱进行筛选和整合,形成攻击链威胁图谱。

终端资产、网络行为的威胁图谱融合是一个多次迭代的过程,一旦发现不同威胁图谱中的安全威胁或风险的相关性较弱或者存在问题,可再次运行式(5)和式(6)的分析过程,之后重新对威胁图谱进行迭代融合分析。

5 实例分析

本文在某试验网络中选择2 000个终端/服务器进行测试,通过网络扫描系统发现各类系统漏洞数据,通过防病毒系统发现终端/服务器上的病毒木马数据,通过网络全息流量探针分析形成各类网络行为,通过资产探针和资产整编系统形成终端资产数据,各个系统独立部署、自成体系运行,并通过独立的数据引接和传输通道融合到安全大数据平台中。安全大数据平台依据本文提出的融合分析架构进行构建,并已研制相应的安全大数据分析模型。

对一个月的数据进行融合分析,并结合安全专家的进一步分析和确认,已发现3个以上的网络攻击链,包括一个基于“永恒之蓝”的网络攻击链。

6 结 语

本文从安全数据源、安全大数据引接、安全大数据融合分析、安全大数据服务以及安全大数据应用等5个层次规范了针对攻击链的安全大数据多维融合分析架构,以此为基础设计了单维融合分析、多维融合分析、迭代融合分析3类联合的运行机制,形成基于多条主线的威胁图谱,并通过威胁图谱之间的因果关系分析对网络攻击链进行逐级复盘和还原。

但是,由于针对攻击链的安全大数据分析模型尚处于发展阶段,基于威胁图谱的攻击链分析模型和算法很少,导致本文提出的基于威胁图谱之间因果关系分析的攻击链复盘和还原机制很多步骤尚需要安全专家的人工判断。如何在安全大数据多维融合分析架构上更好地实现威胁图谱的关联分析,是该架构后续研究的重点。

万抒,冯中华,余文杰,等.针对攻击链的安全大数据多维融合分析架构和机制研究[J].通信技术,2021,54(8):1975-1980

作者简介

万抒(1982—),男,硕士,高级工程师,主要研究方向为信息安全;

冯中华(1980—),男,硕士,高级工程师,主要研究方向为信息安全;

余文杰(1988—),男,硕士,工程师,主要研究方向为信息安全;

裴华(1985—),男,硕士,工程师,主要研究方向为信息安全。

选自《通信技术》2021年8期(为便于排版,已省去原文参考文献)

声明:本文来自信息安全与通信保密杂志社,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。