8月30日,奇安信集团正式发布“数据安全能力框架”(简称:能力框架)及“数据安全运行构想图”(数据安全ConOps),将抽象的数据安全体系具象化、可视化,受到业内广泛关注。本文应广大客户要求,详解数据安全运行构想图,以飨读者。

我国首部与数据安全相关的法律《数据安全法》已于9月1日正式实施,随着数字经济的蓬勃发展,数字化程度的不断加深,数据安全直接关乎国家安全,也成为企业安全经营的生命线。筑牢数据安全防线成为维护国家安全和国家竞争力的战略需要,也成为全社会各行业组织、企业、机构必须承担的责任和义务。

《数据安全法》明确了几个关键:一是国家建立数据分类分级保护制度;二是开展数据处理活动以及研究开发数据新技术,应当有利于促进经济社会发展,增进人民福祉,符合社会公德和伦理;三是建立健全数据交易管理制度,规范数据交易行为,培育数据交易市场;四是不得窃取或以其他非法方式获取数据;数据交易中介服务机构应要求数据提供方说明数据来源、审核交易双方身份;五是建立健全数据安全管理制度,保障政务数据安全。

奇安信发布的数据安全能力框架、数据安全运行构想图及配套举措建议,为客户完整地提供了数据安全全局治理的体系建设方法论,以及落地思路与工具。能够帮助用户设计和构建业务场景的数据安全体系和解决方案,全景展现了数据安全治理到技术体系落地的贯穿过程,以及安全能力在数据安全相关的信息化各层的工程化落地方法。

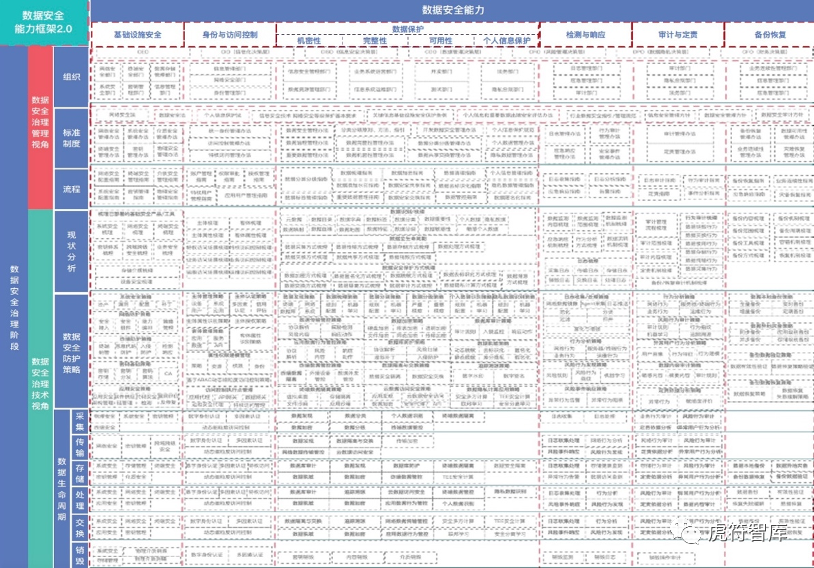

数据安全能力框架共包含567个能力组件,这些组件全面内生于数字化环境的方方面面,是数据安全治理成果转化落地到技术和管理实践的承载点,这些组件结合起来,可实现弹性扩展、自适应和自生长,满足政企客户不断变化的数据安全需求,不同行业在数据安全的体系建设与运行过程中,都可以按需选择、有序分布。

数据安全能力框架

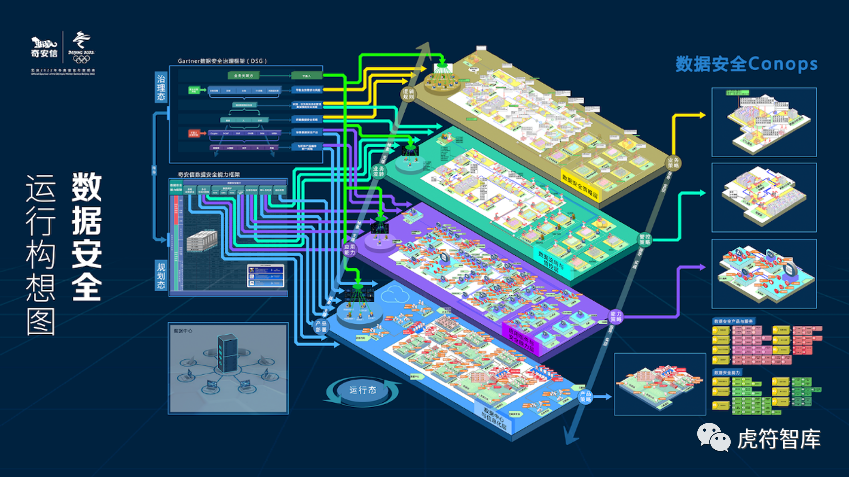

数据安全运行构想图,则为政企机构直观、形象地展现了有效运转数据安全这个复杂系统的全貌:从策略到流转,再到应用组件控制与网络计算环境的多层次结合。

运行构想图:贯穿治理先行、规划设计到技术落地

数据安全运行构想图(以抽象脱敏的“健康码”为示例)

目前业内谈到数据安全,普遍只提及了数据治理,或是细致的单一落地技术点,缺乏一套真正将数据安全治理的结果转化为技术落地,并真正运行起来的体系建设全景。

数据安全运行构想图采用系统工程的方法,从数据安全运行视角,以新型数据中心的业务场景为依托,基于业务到技术实现的层次化视角,囊括了数据安全应具备的三个状态:治理态、规划态和运行态,细致展现了数据安全治理结果转化到规划设计、技术落地的过程。

四个层次:解决全周期全流程的数据安全需求

奇安信数据安全运行构想图分为四个层次,分别是数据策略中心层、数据流转管控层、数据应用安全能力层和数据中心安全能力层,满足全周期、全流程的数据安全需求。这四个层次涵盖了业务规则、资源流转、应用能力、产品部署,并与能力框架中的各类策略清晰对应。

1)数据策略中心层 重点是健全数据安全管理制度,能根据数据安全治理的结果,构建相应的数据安全策略。数据的使用与安全策略,主要由如大数据主管部门、数字化主管部门、法务合规部门、审计部门等联合制定。

数据策略中心层,能帮助机构明确数据安全所需的组织、规范、制度、流程等;同时从业务场景、应用逻辑出发,基于数据在组件间的数据流转和数据脉络、主体身份视图、客体数据资源视图、主客体之间的访问关系、数据标签、数据分类分级等数据安全治理阶段的成果,构建基于“主客体”数据访问的业务权限策略以及数据的安全策略,并形成数据流转管控策略、应用安全能力策略、产品策略,并分发到数据流转控制层、数据应用安全能力层以及数据中心能力层。。

2)数据流转控制层,重点是确保数据的流转有序合规,规范数据使用与交易行为,对数据进行全面梳理和有效防护。通俗地解释,就是能动态精准地控制“什么部门的什么人,在什么地方、因为什么任务,访问什么数据里的什么字段”。

数据流转控制层,能全面梳理数据资产,确定适当的数据安全等级,并根据风险情况、威胁场景、业务分工、数据特征等设定多样化的属性标签,利用新型的数据属性技术体系,全方位描述与数据安全管控可能相关的数据信息;结合数据流转,构建数据脉络和数据地图;通过清晰管控数据的流转,并结合数据流转监测、数据安全态势感知等,发现非法用户窃取数据等异常行为;根据数据流转与管控策略,以“权限最小化”原则进行授信,通过零信任体系进行动态评估,实现对数据的动态、细粒度访问控制;对数据使用行为留痕,为实时的监测响应和审计提供支撑;依据数据交易制度,审核交易主体身份、客体资源,所有交易记录留痕,利用数据沙箱的技术,规范数据的交易行为。

3)数据应用安全能力层, 重点是数据的防窃密、防泄密、防滥用,通过去标识化、匿名化、脱敏等安全能力实现对个人隐私数据保护,并对重要数据存储进行加密。

数据应用安全能力层,基于业务系统的逻辑和应用架构,将业务系统各应用组件层和各组件之间的逻辑关系呈现出来;同时,将所需要的安全能力嵌入到每个组件中,实现安全能力与应用的内生融合,如:业务系统采用微服务架构,应用与服务、服务与服务之间通过API通信,需要在业务系统中内置API安全管控与防护能力;根据数据安全治理的成果做相关的安全保护(如加密、脱敏、去标识化等)。

应用安全能力策略的落地会集中在这一层。根据内置的内容识别引擎和数据密级进行控制,对违规访问的数据进行拦截,防窃密,防泄密,防止数据的滥用等;涉及到个人隐私数据访问,进行脱敏、去标识化等保护个人信息;对重要数据的存储进行加密等。

4)数据中心安全能力层,重点是保障数据的载体和业务运行环境的安全,包括安全区域划分、边界网络安全栈、服务器加固、系统安全等。

数据中心安全能力层,以体系化的方式,保障数据运行环境的安全,数据中心安全区域划分,保证了不同安全等级业务在适合的区域运行、不同安全等级数据的有效隔离;数据中心网络安全栈防护,做好边界安全的防护抵御外部攻击;服务器加固与防护并对应用和中间件进行持续监控保护,防止服务器遭受APT和0DAY攻击;面向资产、配置、漏洞、补丁的系统安全,解决了资产不清、配置不明、漏洞分布不知、补丁修复缓慢等问题。

数据安全运行构想图中,各层级之间的有效联系与运转,可以从两个方向上来理解:一是自上而下看,是策略的逐层实现与落地;二是自下而上看,是从产品部署到应用能力,再到业务流转及逻辑规则的支撑与提炼。

政企机构可以按图索骥,从“管理、技术、运行”三方面来开展数据安全的治理与防护工作,基于数据应用场景、业务逻辑与数据的流转,以数据安全治理为前提,在进行数据安全组织建设、制度建设与数据资产梳理及分级分类的前提下,进行数据安全防护设计,并通过数据安全态势感知进行数据安全运营,从数据资产管理、数据流动态势、数据风险分析、用户行为分析等维度,促进数据安全治理的闭环形成,让数据安全能力与日俱增。

关于作者

奇安信集团战略咨询规划部

声明:本文来自安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。