美国网络司令部(Cyber Command)警告美国各机构说,黑客正在利用一个广受欢迎的项目管理工具的软件缺陷。这表明,黑客可能正在为一场令整个私营部门头疼的更大规模攻击做准备。

美国国防部网络司令部当地时间星期五在一条推特上说,对这一问题的“大规模利用”正在进行,预计还会加速。这个问题存在于Atlassian Confluence中,这是一种企业应用程序,作为在企业环境中实现远程工作的手段。澳大利亚公司Atlassian在8月25日警告客户将他们的系统升级到最新版本的Confluence。

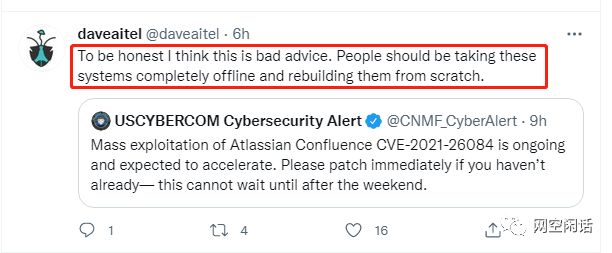

网络司令部警告说:“如果你还没有打补丁,请立即打补丁——这不能等到周末之后。”

美国国土安全部网络安全和基础设施安全局(cybersecurity and Infrastructure security Agency)负责网络安全的执行助理主任埃里克·戈德斯坦(Eric Goldstein)在一份声明中说,“勒索软件继续是国家安全的威胁和严峻挑战,但并非不可克服。”

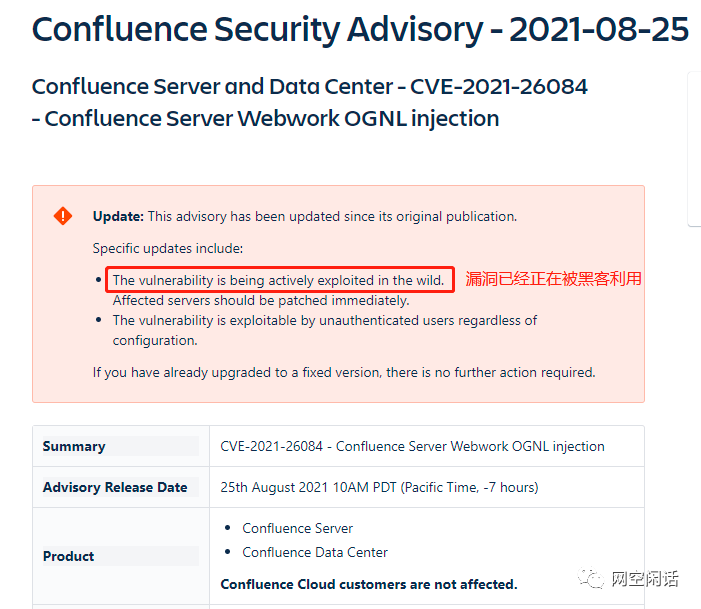

关于Atlassian的Confluence软件缺陷的具体细节并不多见。该公司表示,该问题被归类为CVE-2021-26084,是一个“注入漏洞”,“允许经过身份验证的用户(在某些情况下是未经身份验证的用户)在Confluence服务器或数据中心实例上执行任意代码。”在通用漏洞评分系统(Common Vulnerability Scoring System)上,该漏洞评分为9.8分(满分10分)。

8 月 25 日,Atlassian 公司发布补丁以解决这个关键代码执行漏洞。Atlassian将其描述为 OGNL 注入问题,该漏洞已在 6.13.23、7.4 版本中修复.11、7.11.6、7.12.5 和 7.13.0。发布补丁后不久,黑客就开始利用该漏洞,研究人员表示,重现漏洞利用比预期的要容易。

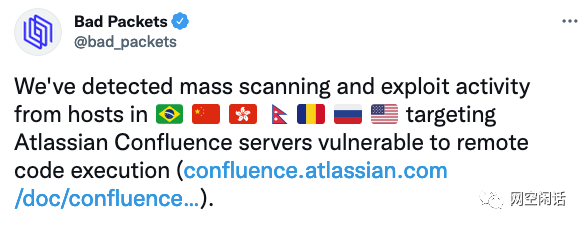

8 月 29 日,研究人员表示,重现漏洞利用比预期的要容易。9 月 1 日,网络安全公司开始看到旨在识别易受攻击的系统以及利用企图的互联网扫描。威胁情报公司 Bad Packets 观察到利用 CVE-2021-26084 提供加密货币矿工的攻击。

在发现第一次野外利用尝试后,研究人员发布了对该漏洞和概念验证 (PoC) 漏洞利用代码的技术分析,这可能会导致更多的威胁组织将 Confluence 漏洞添加到他们的武器库中。

然而,安全行业资深人士 Dave Aitel 认为现在打补丁可能还不够。“老实说,我认为这是个糟糕的建议。人们应该让这些系统完全离线并从头开始重建它们,”艾特尔在一条推文中说。

此前,美国国土安全部(Department of Homeland Security)网络部门和联邦调查局(FBI)警告各公司在美国劳工节(Labor Day)前警惕勒索软件攻击。劳工节是美国的假日周末。

殖民管道公司(Colonial Pipeline)的勒索软件攻击导致燃料运输延误,事件发生在五月母亲节附近。不久之后,在阵亡将士纪念日(Memorial Day)附近,食品生产公司JBS遭遇黑客攻击。另一起针对全球IT公司Kaseya的攻击发生在美国独立日(Independence Day)前后。

参考资源

1、https://www.cyberscoop.com/atlassian-confluence-ransomware-cyber-command/

2、https://www.securityweek.com/recently-patched-confluence-vulnerability-exploited-wild

3、https://www.securityweek.com/uscybercom-warns-mass-exploitation-atlassian-vulnerability-ahead-holiday-weekend

4、https://confluence.atlassian.com/doc/confluence-security-advisory-2021-08-25-1077906215.html

声明:本文来自网空闲话,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。