今年3月,国内外多家网络安全公司曝光了安卓恶意软件“RottenSys”(由最早发现的Check Point移动安全团队命名),该软件伪装成安卓手机的系统WiFi服务,通过恶意广告推送来获取利益。

以色列网络安全厂商Check Point认为,RottenSys具有第五代网络攻击的特点。

那么,到底何为第五代网络攻击?我们又该如何进行防御?

强调“实时”的第五代安全防御架构

Check Point认为,安全威胁已经从第一代PC病毒,经历过“网络攻击,利用应用的安全漏洞,再到多文件形态的攻击载荷”的演变后,到今天成为具备“多向量、大规模、高强度”三个鲜明特点的第五代多维攻击。

今日,所有行业的企业都在遭受第五代网络攻击,其特点是规模逐渐扩大,并且跨多个行业快速蔓延。这些针对移动设备、云端和各企业网络的复杂攻击,可以轻松绕过当今大多数组织正在使用的常规静态检测防御。

据统计,截止到今年3月12日,RottenSys已感染安卓设备496.4万余部,荣耀、华为、小米、OPPO等手机都是受感染大户;每天,就有 35 万部安卓设备轮番受到恶意广告推送的侵害;仅10天,RottenSys就诱导用户进行了54万余次广告点击,获得非法收入超11.5万美元。

反观企业的安全防御能力,大量的企业用于安全防护的手段,都还没有过渡到沙箱,甚至仍停留在防火墙和入侵防护之间。

为了应对多维的安全威胁,Check Point提出其第五代安全架构——Check Point Infinity,旨在“通过威胁情报实时共享、统一的可视化(安全策略和技术)管理平台,实现5分钟内全球安全策略快速下发,为网络、PC终端、移动端和云端提供实时的威胁防御。”

Check Point Infinity架构

Check Point的第五代安全防御架构,有哪些亮点能力?

1. 高级威胁防护延伸至移动端

再谈谈RottenSys。不同于以外的移动端威胁,此次RottenSys受到安全厂商的额外关注,本质是因为其极强的感染和盈利能力。

据Check Point北区技术经理谭云介绍,RottenSys通过伪装成系统服务进程要求敏感权限、入侵成功后主动推迟恶意行为的时间、利用Small架构实现恶意模块的隐秘加载等方法,非常好的实现了对用户和安全检测手段的伪装和规避。同时,结合开源项目MarsDaemon,RottenSys可实现的系统里长期驻留,且用户在后台无法手动关闭进程。

“用户的发现,一开始不是因为觉得被恶意入侵,而是认为系统WiFi服务导致手机运行速度大幅变慢,电量消耗也更快,甚至小米手机论坛遭到了大量的用户投诉。可想而知,RottenSys的伪装策略有多成功。

在移动端,基于SandBlast的行为风险引擎,实时的情报和控制,Check Point通过SandBlast Mobile为iOS和安卓移动设备上的应用和网络,提供高级威胁的防护能力。

2. CPU沙箱实现零日威胁防护

ROP/JOP(面向返回/跳转编程)是恶意软件作者用来获取受害计算机控制权的基本方法。用户在打开恶意文档后,黑客通过这些技巧可以劫持一小段内存的合法代码,控制CPU去加载和执行恶意软件。

合法代码的滥用一直是英特尔头疼的问题。通过在CPU中加入ASLR(地址空间随机化)、CET等机制,英特尔一直试图从CPU层级设法阻止此问题的发生。

在Check Point统计的最佳安全技术中,CPU沙箱(SandBlast威胁仿真)就是结合英特尔的控制流强制技术(CET),利用英特尔芯片自身的调试和性能分析功能,从中抽取出原数据,并在一个定制沙箱中进行复杂的仿真,以识别现有的ROP等高级漏洞利用技术,在恶意软件试图绕过或逃逸操作系统级沙箱等安全机制时及时做出阻断。

最佳安全技术“蜂巢”

3. 多云环境下的身份识别和数据保护

对安全性的担忧始终是企业上云的最大阻力。

Check Point认为,传统的安全解决方案不适应云端环境。基于IP的静态模式导致安全策略不能自动化的动态变更(与云环境下应有的敏捷性优势冲突)、DevOps(开发与运维)团队对安全不甚了解、安全团队不了解云基础架构、云平台自身安全性不足(缺乏URL过滤、身份认证、4-7层实时威胁防御、零日攻击检测与防护等能力)。这些对于以“敏捷”和“自动化”为基因的云来说,都亟待改善。

据RightScale在2017年对云现状的调研,67%的企业采用混合云架构。这个现状对于安全的最大挑战在于,对不同云的支持以及包保证云端与本地安全性的一致。

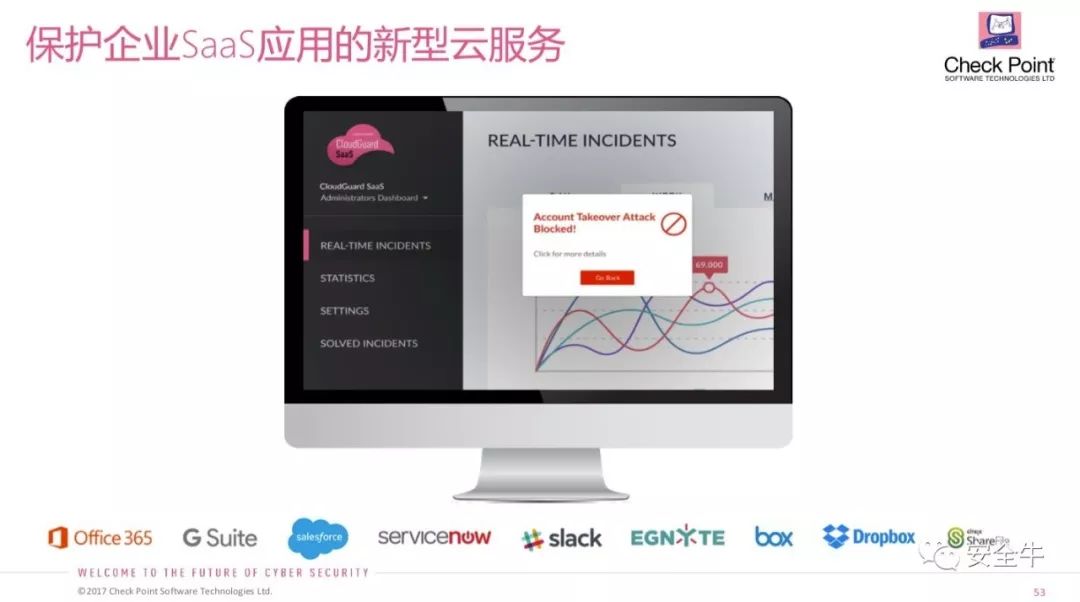

CloudGuard是Check Point多云环境下的云安全解决方案。IaaS版可支持不同云供应商,提供统一的安全策略和可视化平台,支持实时的高级威胁防御、DevOps和自适应的自动化编排;SaaS版则提供一键式跨网络、移动终端、云端的情报共享和威胁防御服务,并对用户身份和敏感数据做出针对性的防护。

特别在用户的身份保护方面,CloudGuard SaaS加入了已在申请专利的ID-Guard技术,通过对包括上网环境、行为等用户指纹信息的提取,形成独特的签名,以识别并阻断凭证盗用的登录、和不合规设备或未授权的访问。

声明:本文来自安全牛,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。