《智慧城市零信任技术规范》生态圈发布+权威解读

随着云计算、大数据、物联网、移动互联等新兴IT技术应用到智慧城市场景中,给城市各职能部门的基础设施安全建设日益复杂,网络安全边界正在逐渐模糊,导致传统基于边界的安全防护措施已渐渐不能满足智慧城市建设要求。

在此背景下,华为公司联合长春市政数局、讯盟科技和竹云科技在智慧城市产业生态圈发布《智慧城市零信任技术规范》标准。基于智慧城市业务系统设计经验,引入零信任技术架构,首创三级访问控制机制,保障应用和数据的访问安全,为智慧城市安全建设提供可参考、可落地的依据。

该标准定义了零信任技术与智慧城市场景结合的技术规范,在发生用户身份不可信、设备不可靠、环境不安全、操作不合规的风险时,通过实时、多维的风险感知,综合评估访问主体的可信程度,从而动态调整访问主体的应用权限,并由灵活的策略管理和多级策略执行点实现动态的访问控制,使应用、数据安全得到充分保障。

智慧城市零信任设计原则

No.1 统一身份管理

建立以身份为中心的访问控制机制,对用户、设备、应用进行统一身份管理。

No.2 持续风险评估

以访问主体的身份、行为、网络环境、终端环境等因素进行持续风险评估,确保访问主体可信。

No.3 动态访问控制策略

建立基于风险评估的动态访问控制策略,主体访问过程中,持续评估访问主体风险,并根据风险进行动态授权。

No.4 应用与接口最小化授权

建立基于应用功能和API接口的细粒度授权体系,对访问者开放满足最小权限原则所需的应用功能和接口权限,收缩潜在攻击面。

No.5 功能与数据分离

应用分层解耦,将安全能力嵌入应用,建立对智慧应用(后置)授权的可信访问控制,实现应用嵌入式安全及纵深防御。

智慧城市零信任总体架构

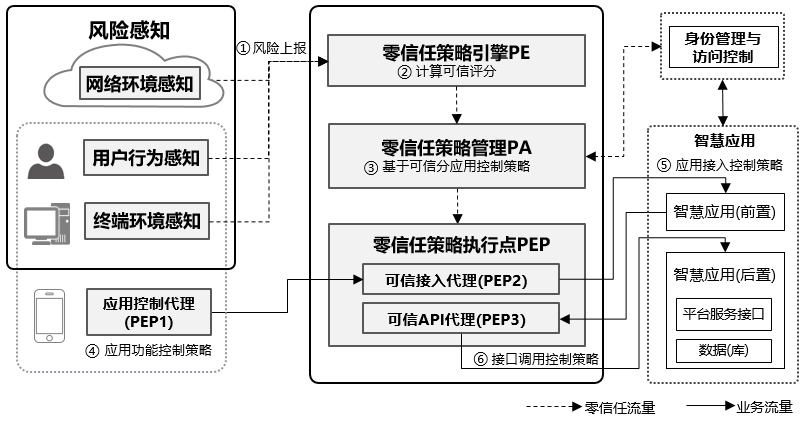

零信任总体架构由风险感知、零信任策略引擎、零信任策略管理、零信任策略执行点四个部分组成。通过与智慧应用、身份管理与访问控制两个模块对接,实现零信任动态安全防护。

智慧城市零信任技术总体架构 参考图

No.1 风险感知

风险感知可分为用户行为、终端环境、网络环境三类。用户行为风险包括:暴力破解、账号异地登录、用户截屏/录屏等。终端环境风险包括:ROOT/越狱、终端无锁屏密码、高风险应用安装等。网络环境风险包括:风险WIFI接入、命令注入攻击、SQL注入攻击等。零信任系统能够获取和上报相关风险给零信任策略引擎。

No.2 零信任策略引擎

在用户访问应用时进行可信评估。在零信任策略引擎接收、汇聚来自系统的风险感知信息后,基于零信任可信评分模型,计算访问主体(如用户)的可信评分,并将评分结果同步至零信任策略管理模块。

No.3 零信任策略管理

用于建立客户端与服务端的逻辑连接,负责生成客户端访问服务端的凭证。零信任策略管理从零信任策略引擎接收用户的可信评分,根据可信分阈值决定访问控制策略。随后,将访问控制策略下发至相应的零信任策略执行点。

No.4 零信任策略执行点

负责用户访问智慧应用的安全访问控制。零信任策略执行点从零信任策略管理获取访问控制策略,执行具体控制动作,确保用户对应用和数据的安全访问。具体包括应用控制代理、可信接入代理、可信API代理三级策略执行点,能够提供更细粒度、更多维度的访问控制策略。

下载:《智慧城市零信任技术规范》(SCIE 005-2021).pdf

声明:本文来自SCIE智慧城市产业生态圈,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。