2015年12月23日,当地时间下午3:35,伊万诺-弗兰科夫斯克州(乌克兰西南部,与罗马尼亚接壤,靠近匈牙利、斯洛伐克和波兰),7个110千伏(kV)和23个35kV的变电站断线3个小时。

这起事故影响到3家能源输送公司,导致22.5万客户断电。之后不久,乌克兰国家安全局(SBU)指称是俄罗斯干的。鉴于这种行动需要大量时间进行部署,乌克兰的断言也不无道理。

这是怎么发生的?

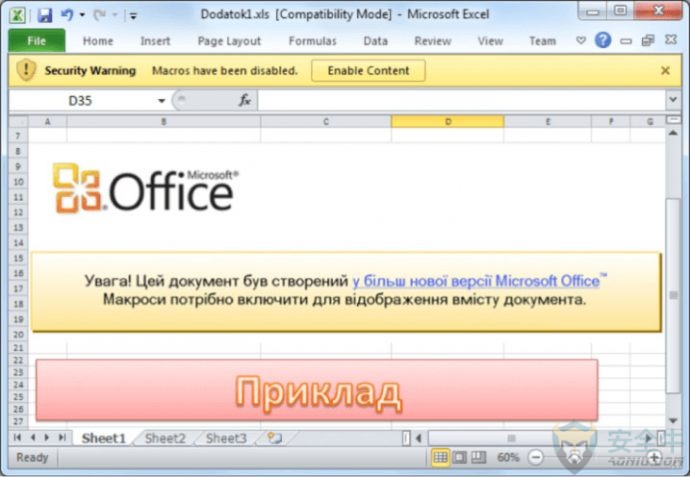

社会工程!所有的一切,都从假冒乌克兰议会(Rada)邮件地址的鱼叉式网络钓鱼攻击开始的。任何雇员通常都不会拒收这样的邮件,在某些社会结构中,无视来自议会的邮件甚至会带来不幸。

于是,雇员打开邮件,点开附件,允许宏编译;然后,恶魔放出,一切失控。

BlackEnergy恶意软件的变种开始感染系统。该社会工程步骤是攻击者在系统中建立桥头堡的重要一步。而这正是接下来6个月里发生的事。

一旦该恶意软件进入系统,授权用户就开始失去对管理口令和特权的控制,引发更大的问题:比如任由攻击者染指不间断电源(UPS)、人机交互界面(HMI)等关键监督控制系统。

保险起见,系统中还安装了KillDisk恶意软件的变种,可能是作为隐藏恶意黑客踪迹的一种手段。

最简单的解决方案可能是最有效的

乌克兰断电事件对ICS/SCADA系统的意义何在?或许就是提醒我们:威胁近在眼前,有时候这就是个简单的问题:我到底该不该点击里面的链接或打开其中附件?

普遍的观点是,如果有疑虑,别打开!猫有9条命可以做个好奇宝宝东摸西摸,你的计算机系统和设备可没有!

如果你能挫败最初的网络钓鱼、鱼叉式网络钓鱼或假冒攻击,攻击成功的可能性就会大幅减小。

威瑞森《数据泄露调查报告》(DBIR)显示,网络钓鱼和假冒,代表了涉社交活动数据泄露事件的绝大部分——近98%。而88%的假冒攻击,是通过电子邮件进行的。

所以,有理由相信,保护电网的关键第一步,就是对员工进行社会工程攻击防范和社交媒体使用的培训。其他应该注意的地方还有几点,但若缺了员工培训,一切都是白搭。这就像是想仅凭超远距离三分就赢下篮球赛一样。

当然,撞大运来一波三分雨是有可能,但为什么要放弃得分更稳固更容易的三分线内呢?坚持错误的战略,失败只是时间问题。

赢下安全保卫战

以下建议将给您带来打赢安全保卫战的机会:

1. 建立贴合实际且持续的员工培训项目

利用10分钟下午茶时间就搞定的“一次性”在线课程,对供应商来说当然再好不过。但对公司来说就不那么美妙了。识别可疑邮件是一项需要反复训练的技能。应找寻可根据自家工厂或设施特别定制培训项目的提供商,并要让培训成为长期持续的过程。有大把证据证明该策略可有效减小公司面临的风险。

2. 见疑必报

看到可疑邮件,或感觉自己已经陷入社会工程攻击,请立即通知IT部门。要具备感觉情况不对时跟踪日志的能力,因为日志信息是威胁情报收集的重要一环。让IT部门知晓情况不对,就可以调整过滤规则,轻松将威胁挡在门外。其他情况下,你的通报也可帮助IT部门封锁潜在恶意IP地址,令其无法染指整个企业。

3. 共享即关照

罪犯会在垂直行业流窜,所以,即便与竞争对手合作,也能令整个行业更加安全。竞争归竞争,威胁情报还是可以在《网络安全信息共享法案》框架下共享的。

4. 拿起电话

如果不确定电子邮件是否合法,不妨花30秒时间给你的同事、朋友或亲人打个电话,问问“你真的给我发了这个?”一个电话,可能为你省下数百万美元,保住你的工作,或成功避免掉一次公关危机。

5. 经常对员工进行红队测试

有良好的学习经历并作出相应调整,总比面对政府质询时说:“我们知道这种威胁存在,只是真没计划过这个”,要好得多。

以上几点的共通之处是什么?一切以人为本。社会工程就是以人为目标,从个人层面上俘获你。仔细想想就能知道,复杂计算机攻击和用心理压力诱骗别人就范,哪个更容易?罪犯肯定会挑阻力最小的那条路走。

不难看出,这些建议都是投入小产出高且易于实施的。

其他建议:

1. 审查ICS/SCADA安全架构

聘用经验丰富的专业ICS安全人员审查网络架构、VPN配置、防火墙设置、路由器控制和所有其他你可能不理解但确实很重要的技术事项。其中就可能留有需修复的漏洞。

2. 加强网络安全监测能力

诚然,有些攻击确实复杂、谨慎、隐秘。你得有健壮的日志收集和网络流量监测。做不好这些基本工作,你就得不到及时的检测、预防性响应和准确的事件调查。随时间进程,人工智能和机器学习可能会扮演越来越重要的角色,但你依然需要人类分析师来掌控全局。

3. 审查并更新事件响应、业务持续性和危机沟通计划

公共事业部门经常遭遇服务中断,很善于响应因天气或设备故障导致的此类事件。这方面的实践和经验教训已经很多了,但网络威胁是个新生事物,需要我们将之当成正常业务过程投入更多关注。我们制定的计划需要覆盖一些噩梦般的场景,比如应对擦除器恶意软件和勒索软件的预案等。

声明:本文来自安全牛,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。