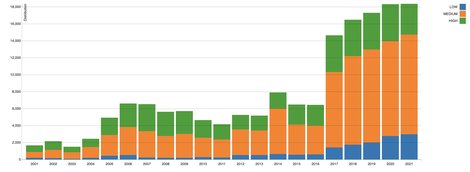

美国国家标准与技术研究所(NIST)发布信息图显示,2021年报告的漏洞数量为18378个。

年度报告漏洞数量五连涨,但2021年的情况与此前几年在某些方面不太一样。相比2020年,高严重性漏洞数量略有下降。今年是3446个高严重性漏洞,而去年则有4381个。

2021年上报的中风险和低风险漏洞数量分别为11767个和2965个,均超过了2020年录得的数据。

关于图表,众说纷纭。有些人困惑于高严重性漏洞减少的原因,而另一些人则表示该报告与他们整年所见相符。

Bugcrowd首席技术官Casey Ellis称,从最基本的层面来看,技术本身一直在加速发展,而漏洞是软件开发所固有的。产出的软件越多,存在的漏洞也就越多。

至于高、中、低严重性漏洞的不同情况,Ellis认为,影响小的问题更容易发现,通常也就更经常报告;而影响大的问题正好相反。

Ellis表示:“高严重性问题往往更加复杂,一经发现就会立即修复,对于系统性高严重性漏洞,团队往往还会优先安排根源分析,避免未来再次发生类似问题,因而这种级别的漏洞数量反而更少。”

K2 Cyber Security首席执行官Pravin Madhani称,高严重性漏洞数量下降的原因可能是开发人员采用了更好的编码实践,并解释道,很多企业最近几年都采纳了“安全左移”方法,寻求在开发过程早期阶段就重视确保安全。

Madhani补充说,在很大程度上,上报漏洞数量总体增加是由于新冠肺炎疫情:疫情迫使全球几乎每家企业都以各种方式采用技术。

“作为企业数字化转型和上云旅程的一部分,持续的新冠肺炎疫情阴霾继续推动很多企业快速上线自己的应用,这意味着代码可能没经过完整的质量保障(QA)流程,且可能使用了更多的第三方代码、老版代码和开源代码,而这些都是出现更多漏洞的风险因素。因此,尽管企业可能采用了更好的编码方式,却可能减少了测试步骤,或者测试不彻底,导致产出了更多漏洞。”

Viakoo首席执行官Bud Broomhead等其他网络安全专家则认为,考虑到当前坐等恶意黑客利用的漏洞如此之多,这份报告很具警示意味。

新漏洞数量再破纪录,加之修复和更新设备的滞后和迟缓,意味着企业遭入侵的风险比以往任何时候都要高,尤其是通过未修复物联网设备入侵。

Vulcan Cyber首席执行官Yaniv Bar-Dayan称,自己最担心的是不断增加的安全欠债,网络安全人员似乎不太可能还清。

如果IT安全团队没解决2020年的漏洞,那2021年的漏洞就会累积,也就会越来越难以防御。

Bar-Dayan称:“SolarWinds供应链后门事件这种高级持续性威胁越来越多,菊花链漏洞和漏洞利用程序给数字化企业带来严重损害。而整个网络安全行业都仍在为此事件善后并从中学习经验教训。考虑到IT安全团队本应早在SolarWinds软件供应链黑客事件发生之前就修复这些老旧已知漏洞,将所有责任都归咎于SolarWinds是不公平的。”

“网络安全团队需要做的不仅仅是漏洞扫描。作为一个行业,我们需要共同进退,更好地评估、管理和缓解网络风险。否则,我们将被不断累积的漏洞债务压垮。”

声明:本文来自数世咨询,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。