俄乌冲突中再现类似NotPetya的数据擦除攻击手法,令许多企业开始紧急加强安全措施,甚至一些不太可能受到影响的美国企业也陷入恐惧、不确定与怀疑情绪;

为避免乌克兰网空风险外溢,美国政府发布了相关恶意软件的IOC指标,并要求企业加强安全防御。

在俄罗斯对乌克兰展开军事行动之前,有攻击者针对多个乌克兰组织部署破坏性恶意软件,意在令对方计算机系统无法正常运行。

针对乌克兰组织的进一步破坏性网络攻击可能会发生,并在无意中将影响蔓延至其他国家。

这不禁令人想起2017年NotPetya数据擦除软件相似的攻击手法,并促使部分企业开始加强网络监控,甚至着手将客户数据转移出危险地带。

不要重蹈NotPetya恐怖故事

美国制造技术企业罗克韦尔自动化公司前首席信息安全官Dawn Cappelli表示,“等待最是令人惴惴不安。”刚刚退休的她最近一直与信息安全团队保持联系,积极评估企业系统中是否存在可疑活动。

她说,“大家正密切关注首个威胁指标的出现,打算尽快分享处置这些信息。”

美国参议院情报委员会主席、参议员Mark Warner在上周五表示,俄罗斯目前网络攻势相对有限可能是在刻意克制,而非无力进攻。他警告称,克里姆林宫方面可能随时会改变路线。

这场迅速爆发的冲突正传递出压力,迫使身处数千英里之外企业的安全团队研究自己的网络日志,并筛选由乌克兰当局、美国官员以及网络安全研究人员发布的各类威胁情报。

一部分公司的反应则更加积极,开始监控自己在冲突地区的计算机系统。出于预防目的,包括云基础设施与安全公司CloudFlare在内的多家企业已经开始将客户信息从乌克兰服务器中迁出。

网络咨询公司IANS Research的教员Jake Williams认为,目前的紧张局势已经令很多不太可能受到影响的美国企业陷入恐惧、不确定与怀疑情绪。

美国政府警告企业加强安全防御

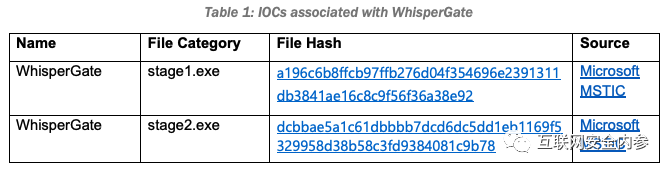

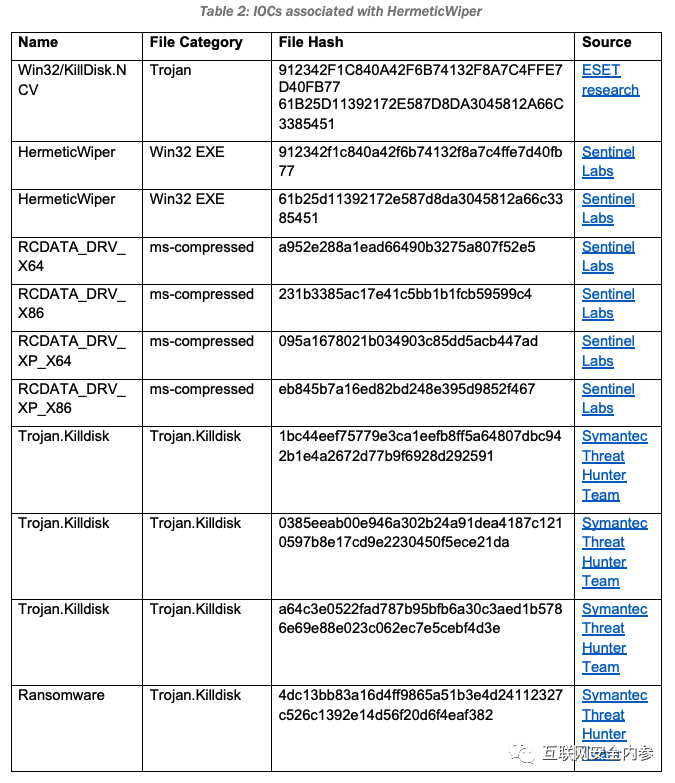

美国网络安全与基础设施安全局(CISA)及FBI联合发布咨询文件,提供了WHisperGate、HermeticWiper恶意软件的相关信息与开源威胁指标(IOC),希望帮助各组织机构检测并预防恶意软件。

1月15日,微软宣布发现针对多个乌克兰组织的复杂恶意软件攻击。这种名为WhisperGate的恶意软件分两个行动阶段,能够破坏系统中的主引导记录、显示虚假的勒索软件提示,并根据特定文件扩展名进行数据加密。值得注意的是,虽然在攻击过程中会显示勒索软件提示,但微软强调这时候目标数据已经遭到破坏、即使支付赎金也无法恢复。

2月23日,安全研究人员又发现,另一种名为HermeticWiper的恶意软件开始对乌克兰组织发动攻势。根据SentinelLabs的调查,该恶意软件专以Windows设备为目标,能够操纵主引导记录并致使后续引导失败。博通公司还提到, HermeticWiper与前期针对乌克兰的WhisperGate擦除器攻击间具有一些相似之处,同样会把擦除器伪装成勒索软件。

破坏性恶意软件对组织的日常运营构成直接威胁,并影响到关键资产与数据的可用性。组织应提高警惕并评估自身能力,包括针对此类事件的规划、准备、检测与响应能力。

这份联合咨询提供了指导建议与注意事项,可以作为网络架构、安全基线、持续监控与事件响应实践当中的组成部分。

CISA与FBI敦促所有组织实施联合咨询的相关建议,提高抵御这类网络威胁的能力。安全内参读者如有兴趣可以阅读报告的全文了解。

参考来源:https://www.cisa.gov/uscert/ncas/alerts/aa22-057a

https://www.wsj.com/articles/amid-warnings-of-cyberattacks-in-ukraine-u-s-companies-sitting-and-waiting-11645823557

声明:本文来自互联网安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。