3月3日,北约网络安全中心(NCSC)完成量子安全通信测试。此次测试使用其专门的虚拟专用网络(VPN)之一测试了“安全通信流”,并将其技术描述为“混合后量子VPN”,它将传统加密算法与那些被认为是“量子安全”的算法混合在一起。此次测试的成功,一方面表明以量子计算为代表的计算能力飞跃发展,量子计算变得越来越便宜、可扩展和实用,另一方面密码算法体系如何抵抗量子计算攻击成为重要而紧迫的问题,基于新型数学难题的后量子密码技术开始担负起抵御量子计算挑战的重任。

一、后量子密码技术发展现状

总体上看,欧、美、日这些传统发达国家处于后量子密码研究和应用领域的领先地位。而且各国之间通过各类国际性组织联合等方式开展了很多合作工作,较少体现出对抗。

(一)后量子密码技术上升到国家安全的高度

2022年2月,美国总统拜登签署了第8号国家安全备忘录——《关于改善国家安全、国防部和情报系统的网络安全》,其中首次提及后量子密码(PQC)。这将对美国乃至世界的量子技术和量子安全产生巨大影响。这份文件是美国国家安全机构在当前的联邦网络安全计划中,首个特别提到后量子密码(PQC)的文件。这对于4年来一直推动量子安全问题的量子联盟倡议机构以及整个量子信息科学来说,都是一场巨大的胜利。

(二)全球后量子密码标准化开展得如火如荼

近年来,各国密码管理部门对 PQC 研究也开始重视和推进,由于

目前尚未实现算法标准化,还未发展到实际系统研发和基础设施推广

建设阶段,主要的表现是国际产业界和标准化组织以及各国密码管理

部门都在积极推进 PQC 密码的标准化工作。在欧洲,欧洲电信标准化协会在网络安全技术机构下成立小组专门负责PQC方面的标准制定和研究工作。在美国,2015 年,美国密码和信息安全领域最权威的管理和研究机构国家安全局(NSA)公开宣布由于面临量子计算的威胁,其计划将联邦政府各部门目前使用的 ECC/RSA 算法体系向后量子算法进行迁移。次年美国国家标准与技术研究院(NIST)正式启动后量子密码标准竞选, 预计2024年确立后量子公钥密码标准。此外,国际互联网技术标准化组织 IETF 将基于哈希函数的签名体制 XMSS 纳入标准。

(三)后量子密码技术迁移工作逐步受到政府组织的重视

尽管主流的密码系统目前依然能够有效运行,但是在量子计算技术的潜在冲击下,几乎所有的加密算法都需要进行改进甚至必须进行迁移。以美国为代表,2021 年 8 月,NIST 的国家网络安全卓越中心正式启动后量子密码迁移工程。2021年9月17日,美国国土安全部(DHS)发布“应对后量子密码学”的备忘录。紧接着在10月4日,美国国土安全部(DHS)与国家标准技术研究所(NIST)又合作发布了应对量子技术风险的路线图,旨在帮助企业保护其数据和系统,降低量子技术发展相关的风险。2021年11月13日,美国国家标准技术研究院(NIST)邀请各部门、各企业撰写抗量子密码迁移意向书,描述产品和技术性内容,从而为抗量子密码迁移计划提供安全平台支持和演示。本通知旨在跨出美国国家网络安全卓越中心(NCCoE)与技术公司合作的第一步,双方将合作应对在“抗量子密码迁移”计划中认识到的网络安全挑战。

二、后量子密码技术安全性分析

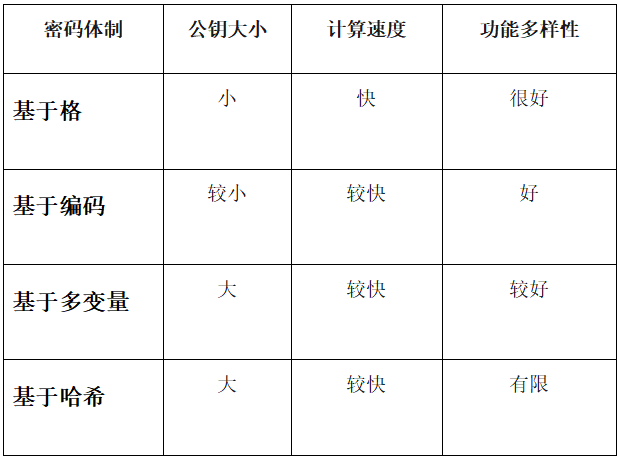

密码技术是网络安全的根基。当前,在一系列能够抵抗量子计算的算法方案中,从理论基础或者算法设计的可行性来看,后量子密码技术主要包括以下基于格 (Lattice-based)、基于编码 (Code-based)、基于多变量 (Multivariate-based)、基于哈希 (Hash-based) 四种密码体制类型,具体指标见表1 。到目前为止,后量子密码技术还没有经受实战的考验。在可信度、完整度、适用性方面还存在一定的问题。

表1 4种后量子密码方案对比

(一)在可信度方面

对于 PQC 而言,NIST 的标准征集工作是一次发展契机。经过 NIST 遴选的 PQC 方案将受到一定程度的安全分析和攻防验证,原则上将具有较好的可信度;而未通过 NIST 遴选的 PQC 方案,其发展则可能受到挫折。然而,仍然需要指出,即便是从经典密码分析角度而言,对于 PQC 的安全性理解仍然是任重道远。从另一个方面上来说,相比于从事经典密码分析专家的数量,具有密码分析的经验,又能够深入理解量子计算的专家十分稀缺。因此,对于 PQC 算法的量子攻击分析也许也并不充分。严格地说,PQC 算法的抗量子性是基于格和编码等底层数学问题的量子困难性假设,这一假设还有待时间的检验。

(二)在完整度方面

量子安全技术中单独的某一项技术有时不能构成完整的信息安全解决方案。这一问题对于某些PQC算法也同样存在,例如,部分基于纠错码的 PQC 只能加 密而不能签名,一些多变量 PQC 只能签名而不能加密。

(三)在适用性方面

原则上说,要保障量子安全就必须在整个信息系统上都应用量子 安全技术。因此,量子安全技术如何适配全系统中不同场景和不同设 备形态并进行应用,也是需要解决的问题。对于 PQC 技术而言,困难主要集中在如何减小算法复杂度和密钥规模,以便集成在轻量化设备中。

总体来说,基于四种密码体制类型,基于格和编码的构造是最多的,且主要被用于构造公钥加密(密钥交换)算法;由于基于多变量的陷门构造相对更为可行和高效,因此主要集中于数字签名方案,公钥加密方案较少;而基于哈希的构造方案中树状结构的使用,目前只有数字签名的构造,缺少公钥加密算法。

三、后量子密码产业推进和应用情况

根据 Inside Quantum Technology 的一份最新报告,到 2029 年,后量子密码(PQC)软件和芯片的市场将增至 95 亿美元。PQC 功能将嵌入到众多设备和环境中,其中 80%以上的收入将来自网络浏览器、 物联网、机床和网络安全行业本身。

(一)大型跨国公司和行业巨头抢占先机

国际上 ICT 行业大型跨国公司如 IBM、微软、谷歌、等都投入了力量在 PQC 的研究上并形成了相应研究成果。IBM 在该领域研究重点是格密码。微软参与到了 FrodoKEM、SIKE、Picnic、qTESLA 四个用于签名和密钥交互的 PQC 项目的研究中,PQC 库的开发和安全协议集成也是其重点投入的工作。2016 年微软公司发布了基于格密码库(Lattice Crypto),2018 年微软发布了著名开源项目 OpenVPN 的一个名为 PQCrypto-VPN 的分支项目,这个项目在 OpenVPN 中实现了PQC 算法,并可以在 VPN 中测试 PQC 算法的功能和性能。谷歌公司在对当前后量子密码技术发展进行调查后,也提出了基于环上带误差学习问题的密钥交换协议,还对运行于浏览器的 PQC 算法进行了实验。

(二)初创公司和安全行业公司不断涌现

当前,国际上也出现了一些面向 PQC 方向的初创公司和安全行业公司,传统安全公司 Onboard Security,研究方向面向格密码算法 NTRU,初创公司 Duality Technologies 提供基于量子安全的同态密码隐私保护解决方案。美国安全创新公司(Security Innovation)注册并 拥有 NTRU 算法的专利,其提供两种授权选项:开源 GNUGPL v2 授权 以及商业授权。从 2011 年起,该公司发布了多种实现 NTRU 算法的软件库,其中包括安全套接字协议层(SSL)和 ARM7/9 处理器库等。

(三)开源社区开源项目创新层出不穷

开源界也形成了 PQC 方向相关的开源社区,并开发了一些 PQC 方面开源项目。如“开放量子安全(Open Quantum Safe)”项目,目的是打造名为 liboqs 的抗量子破解加密算法的 C 语言库,该项目已经被应用到著名的开源安全软件 OpenSSL 上。类似的项目还有NTRUOpenSourceProject 等。

四、几点认识

(一) 公钥密码系统向后量子密码系统过渡困难重重

传统计算技术和量子计算技术的进步,推动了对更强大密码技术的需求。当前,为了抵御对传统计算的攻击,NIST已经建议从提供80位安全性的密钥大小和算法过渡到提供112位或128位安全性的密钥大小和算法。而为了提供抵御量子攻击的安全性,未来还需要进行一个过渡,即把公钥密码系统过渡到新的后量子密码系统。为了应对未来基于量子计算机攻击手法的出现,新的后量子加密算法有望成为未来全球加密与数字签名新标准。为了要能够与量子计算机攻击相抗衡,后量子加密算法也要融合多领域密码知识,包括编码密码、网格密码、多变量密码、散列密码,以及超通用椭圆曲线同源密码等。

(二)加速推进后量子密码相关标准的落地

当今已有一些国家正在制定新标准,用来对抗未来量子计算机攻击。像是曾制定出AES和DES加密标准的美国标准与科技研究院,早从几年前就在着手进行后量子密码的国家标准制定。在我国,后量子密码算法设计竞赛和标准化工作已经展开,除了大学和研究机构加大投入,一批致力于后量子密码应用的创新创业团队也在积极作为。尤其在量子密钥分发与后量子密码相结合的方向上,中国的科研和产业化团队已经迈出了他们的步伐。未来这些标准一旦成为全球通用国际标准,他们就会在相关领域抢占先机,拥有话语权。

(三)发挥企业在后量子密码发展应用过程中的重要影响力

通过新型密码产品的商业化推广使用活动,企业界能够不断积累和分析用户数据,从而促进后量子密码系统安全性能和运行效应的提升。2021年7月,ADVA 公司推出业界首个由后量子密码保护的光传输解决方案--FSP 3000 ConnectGuard光学加密解决方案。该解决方案现在可以保护数据免受可能破坏当今加密算法的量子计算机的网络攻击。2020年,十多个日本公司包括东芝、NEC和三菱电机等日本IT巨头和组织正在合作开发被称为“量子密码学”的下一代加密技术。这个为期五年的项目将探讨延长安全数据通信距离的可能性。它还将致力于研发可用于超高速、大容量5G网络的安全加密技术。

声明:本文来自信息安全与通信保密杂志社,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。