上周末,“微软被黑客组织入侵,云服务关键源代码泄露”的消息在安全社区开始流传。微软本周二表示,他们正在调查有关Lapsus$数据勒索黑客组织入侵其内部Azure DevOps源代码存储库并窃取数据的“传闻”。

与常见的勒索软件组织不同,Lapsus$不会在受害者的设备上部署勒索软件,而是实施“数据绑票”:以大公司的源代码存储库为目标,窃取他们的专有数据,然后试图以数百万美元的价格将这些数据卖回给受害公司。

虽然目前尚不清楚该勒索组织是否成功拿到了被盗数据的赎金,但可以确定的一点是Lapsus$并非虚张声势的组织,因为过去几个月中该组织对英伟达、三星、沃达丰、育碧和Mercado Libre等知名企业的攻击最后都得到了证实。

Lapsus$声称已经“搞定”微软

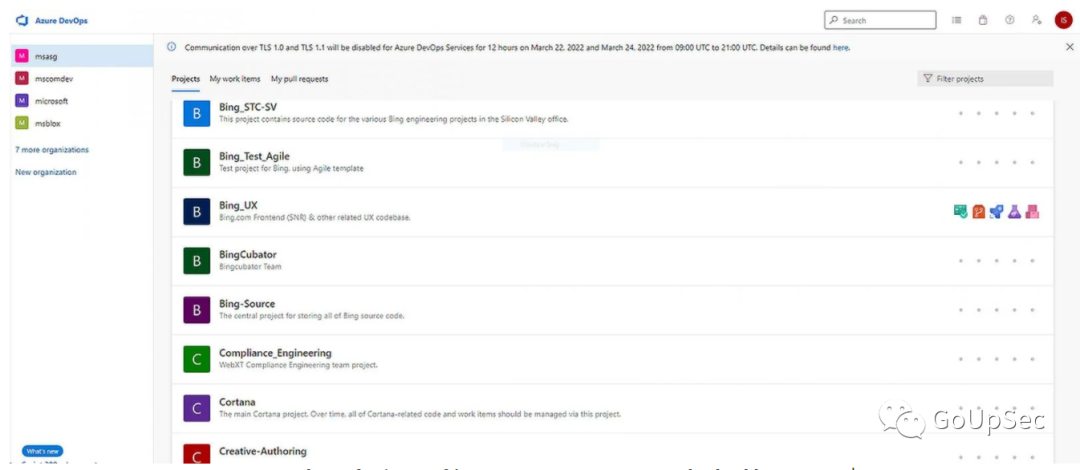

上周日清晨,Lapsus$团伙在Telegram发布了微软内部源代码存储库的屏幕截图(下图),以此来证实自己成功入侵了微软的Azure DevOps服务器。

该屏幕截图显示Azure DevOps存储库,其中包含Cortana和各种Bing项目的源代码遭泄露(文件名分别为“Bing_STC-SV”、“Bing_Test_Agile”和“Bing_UX”)。

屏幕截图还显示了其他源代码存储库,但不知道具体包含什么。

奇怪的是,不知是粗心还是什么别的原因,该勒索团伙在屏幕截图中留下了登录用户名的首字母缩写“IS”,这可能使微软能够识别和保护被盗的帐户(下图):

泄露失窃账户的信息可能意味着Lapsus$已经失去了对该账户的控制,或者只是在嘲弄微软,众所周知,勒索团伙与受害者之间经常会发生类似的心理战。

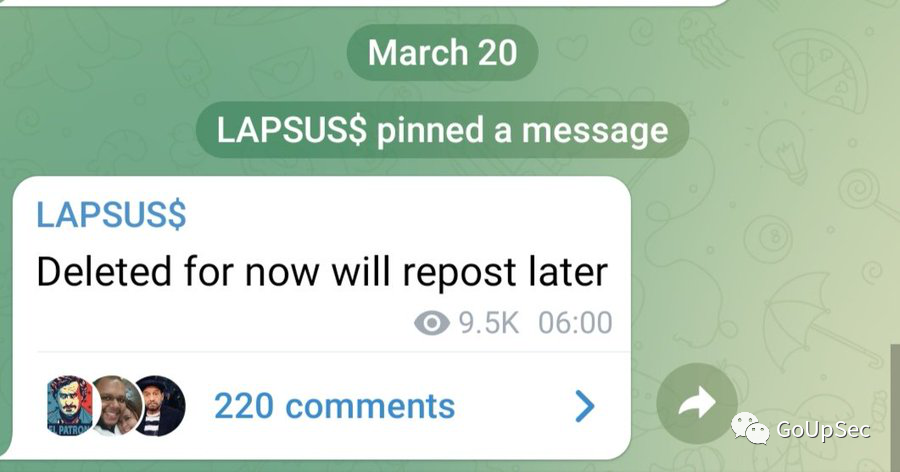

发布屏幕截图后不久,Lapsus$删除了帖子,并发了一条消息称“暂时删除,稍后再发布”:

然而,当时不少安全研究人员已经保存了屏幕截图并在Twitter上分享(下图):

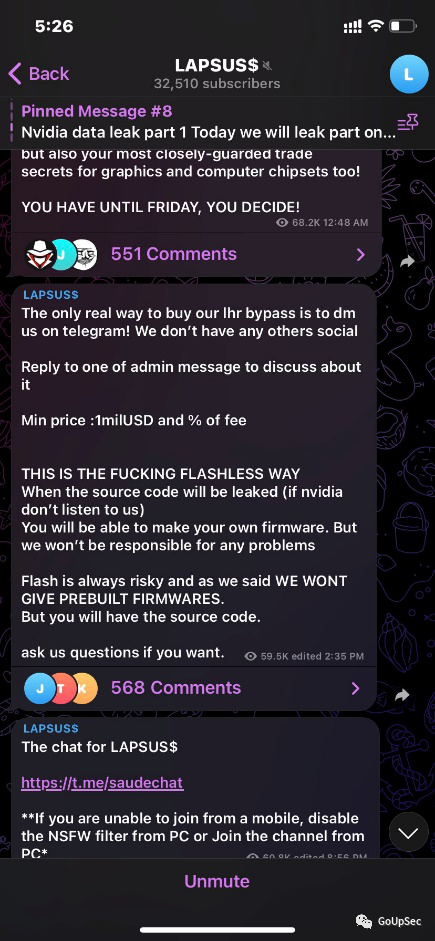

虽然微软并未确认源代码泄露,目前只是表示开始调查攻击(是否确实),但不幸的是,Lapsus$有着良好的记录,他们声称的攻击后来都被证实是真实的。而且该组织在勒索谈判中的态度格外强硬,甚至大爆粗口,下面是Lapsus$对英伟达发出的通牒截图(威胁不缴纳100万美元赎金将公开显卡驱动源代码):

源代码泄漏真的没有风险吗?

虽然源代码泄露会让攻击者更容易找到软件中的漏洞,但微软此前曾表示,源代码泄露不会增加风险。

微软表示,他们的威胁模型假设攻击者已经了解他们的软件是如何工作的,无论是通过逆向工程还是以前的源代码泄漏。

“在微软,我们有一种内部源代码方法——使用开源软件开发最佳实践和类似开源的文化——使源代码在微软内部可见。这意味着我们的产品安全性不依赖于源代码的保密性,我们的威胁模型假设攻击者了解源代码。”微软在一篇关于SolarWinds攻击者获取其源代码访问权限的博客文章中解释道:“因此查看(泄露)源代码与风险提升无关。”

但是,微软“源码泄露无风险”的说法也许并不准确。源代码存储库通常还包含访问令牌、凭据、API密钥,甚至代码签名证书。

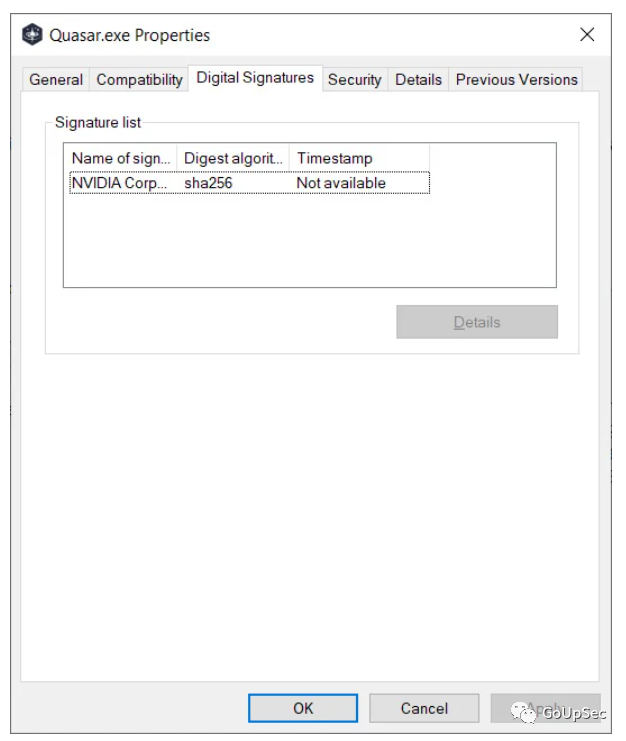

当Lapsus$入侵NVIDIA并发布泄露数据时,其中还包括代码签名证书,其他攻击者可使用这些证书给他们的恶意软件代码赋予合法签名,造成更大的威胁。因为NVIDIA的代码签名证书能够帮助恶意软件绕过防病毒引擎,例如下图:

使用被盗NVIDIA证书签名Quasar RAT后门

不过微软此前曾表示,他们有一项开发政策,禁止将API密钥、凭据或访问令牌等“秘密”包含在其源代码存储库中。

但即使是这样,也不意味着源代码中不包含其他有价值的数据,例如私有加密密钥或其他专有工具。

目前尚不清楚这些存储库中包含什么,但就像以前的受害者所遭遇的那样,Lapsus$泄露被盗数据只是时间问题。

参考链接:

https://www.bleepingcomputer.com/news/security/microsoft-investigating-claims-of-hacked-source-code-repositories/

https://msrc-blog.microsoft.com/2020/12/31/microsoft-internal-solorigate-investigation-update/

声明:本文来自GoUpSec,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。