前所未有的数据车祸事件。

不是1家2家,也不分传统车厂和造车新势力。

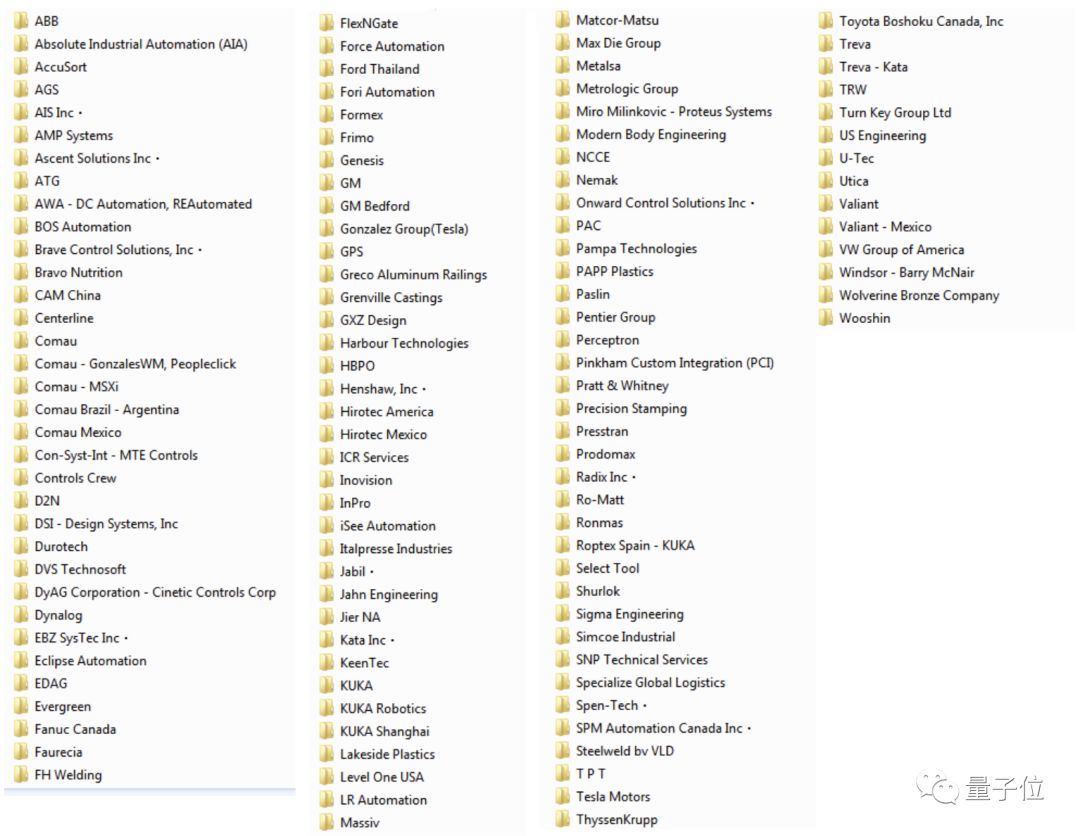

100多家车厂,从通用汽车、菲亚特克莱斯勒、福特、丰田,大众到特斯拉,现在机密数据统统被供应商的共同服务器曝光。

而且细思极恐的是,没人知道这个安全风险何时开始,也无法知道是否还有别人发现,更不知道数据是否已经外泄。

今天,数据安全事件的当事主角叫Level One,一家2000年创办于加拿大的汽车供应商,由于提供机器人和自动化方面的工程服务,在全球有100多家合作伙伴。

然而,正是这样一家“能力越大责任越大”的供应商,被网络安全公司UpGuard的研究员Chris Vickery发现,数据后门大开,轻松访问其合作伙伴的机密文件。

从车厂发展蓝图规划、工厂原理、制造细节,到客户合同材料、工作计划,再到各种保密协议文件……甚至员工的驾驶证和护照的扫描件等隐私信息,共计157千兆字节,包含近47,000个文件。

数据之机密和丰富,令人背后发凉。

事件详情

事情目前可最早追溯到本月1号。当时UpGuard安全团队的研究员Chris Vickery首次“盯上”了这个数据库。

在UpGuard,Chris Vickery的核心工作就是检查那些“无人看守”的缓存数据库,并检查是否存在无密码访问的可能。因此,也有人将他岗位称为:互联网数据库的看门狗。

但就在反复检查过程中,Chris Vickery确认,泄露源正是供应商Level One,通过Level One的文件传输协议rsync,可以无障碍访问上述所有隐私数据。

于是7月9日,Chris Vickery联系到Level One,10日,Level One采取断网脱机的方式,暂时止住了数据库裸露。

罪魁祸首的rsync其实是一种广泛使用的应用程序,经常用于大型数据传输和备份。但是,如果不采取适当的步骤限制rsync服务,数据可能就有泄露的风险。

这一次,Level One错在没有限制使用者的IP地址,让非指定客户端也能连接,并且也没有设置用户访问权限,比如客户端在接收信息前进行身份验证等。

也就是说,在没有这些措施保障的情况下,rsync是可以公开访问的。

而且这次数据暴露的规模之大,已经超乎了当事人和吃瓜群众的想象。

暴露的信息主要包括客户数据、员工信息及与Level One协议数据三类。

都很头疼,都是定时炸弹。

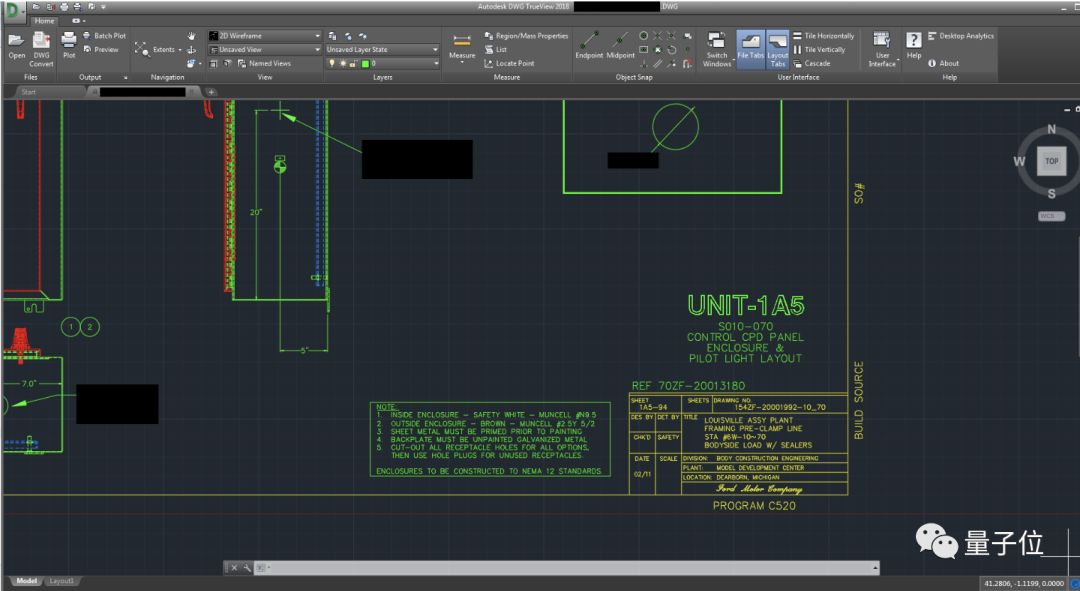

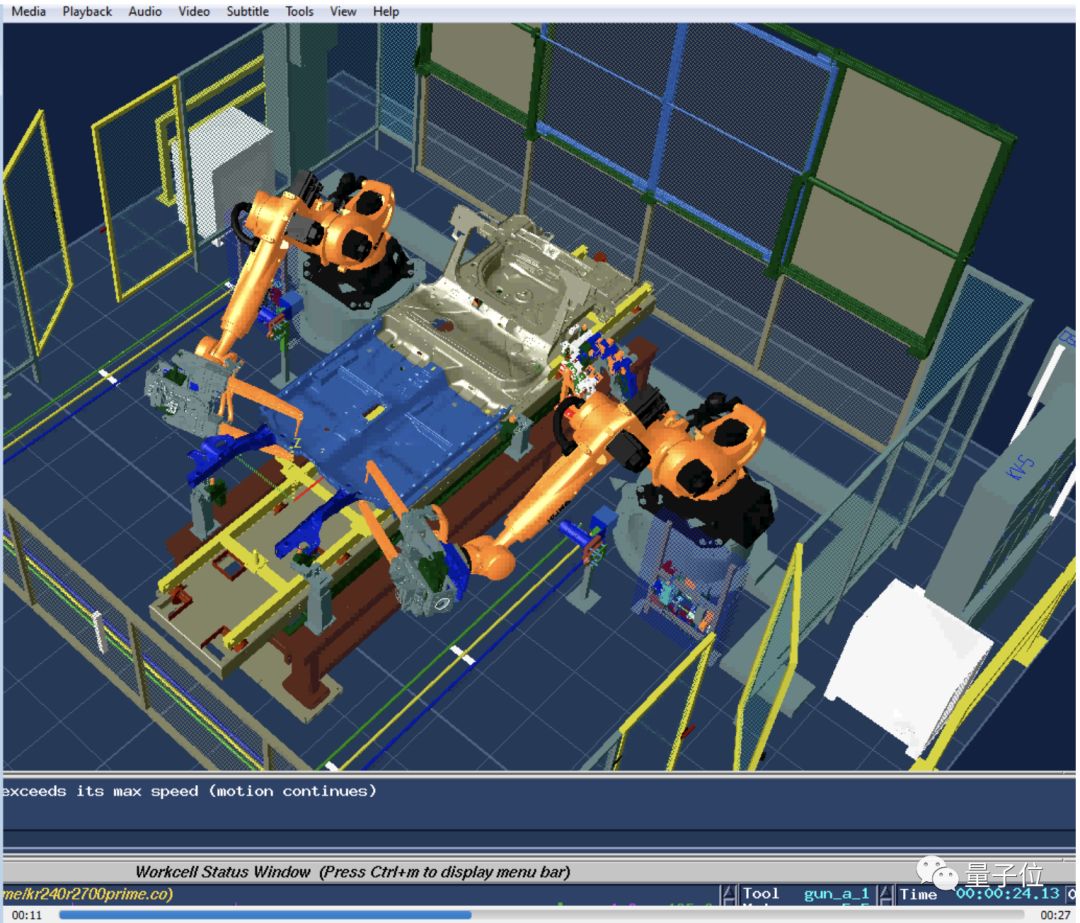

客户数据包括与Level One合作的通用、福特、特斯拉等100多家大型制造商的装配线和工厂原理图,保密协议和机器人的配置、规格、演示动画等。

工厂布局和机器人产品的详细CAD图纸也包含在数据中。

除了原理图外,详细说明的机器配置、规格和使用文档,以及机器人在工作时的动画也已暴露。

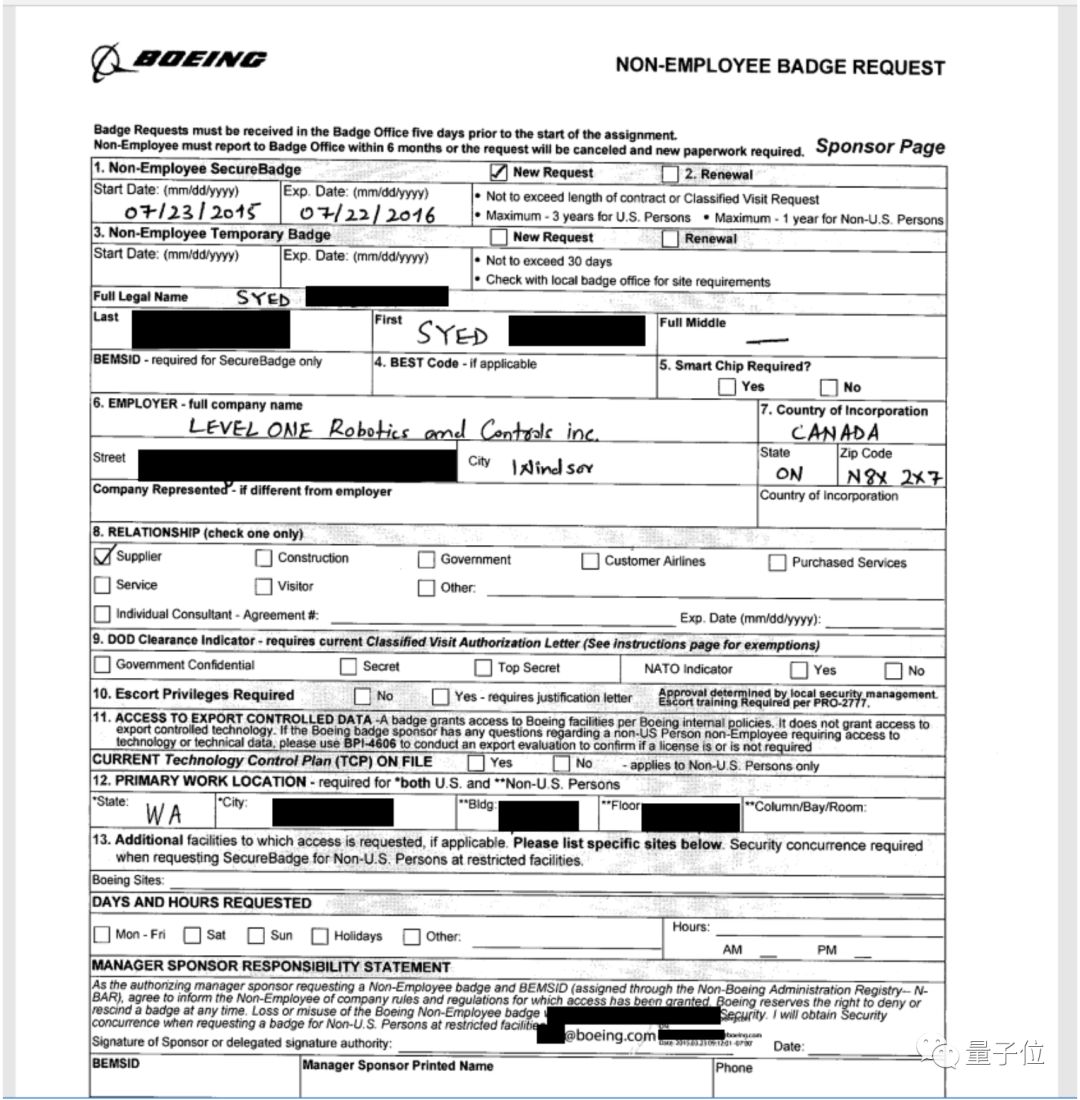

Level One的客户向其中一些客户端发送的ID证章和VPN凭证也在rsync中公开。

△ 发现的波音公司的证章申请表。

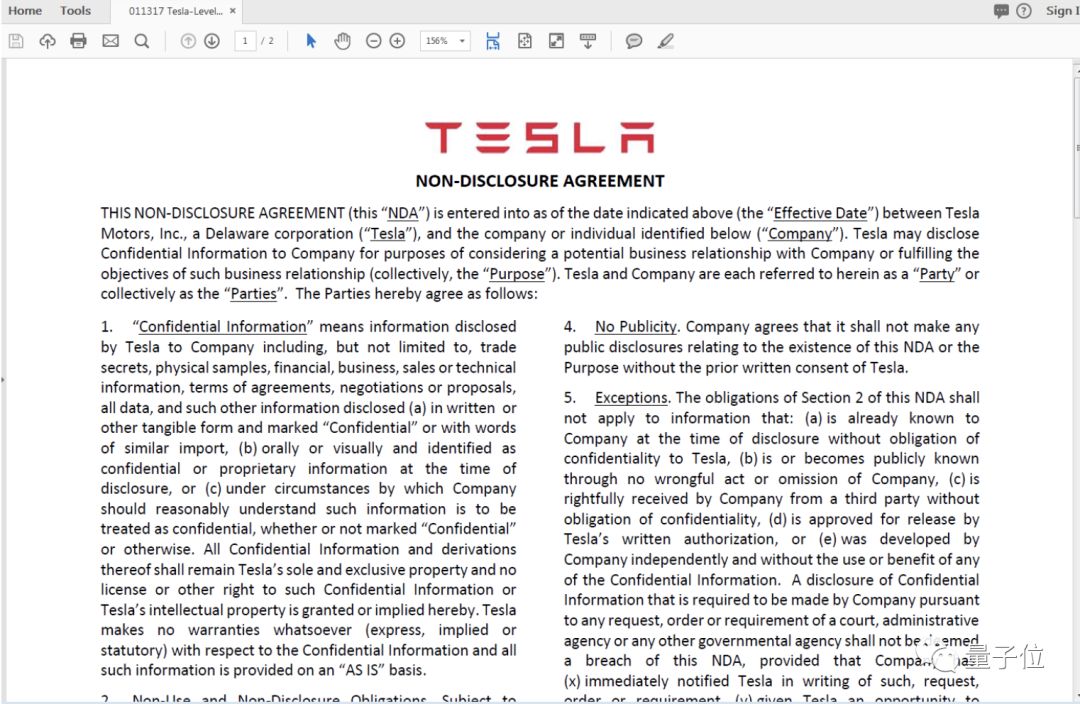

最具讽刺意味的是,数十份保密协议的全文也在曝光行列,客户隐私条款、保密数据文件、以及保密性质协议,统统外露。

△ 特斯拉的保密协议

惊不惊悚,意不意外?但暴露的事项不仅仅这些。

第二类是客户的员工数据,包括员工驾驶执照和护照扫描件、员工姓名和身份证号码,还有照片等隐私数据。

△ 护照扫描件信息

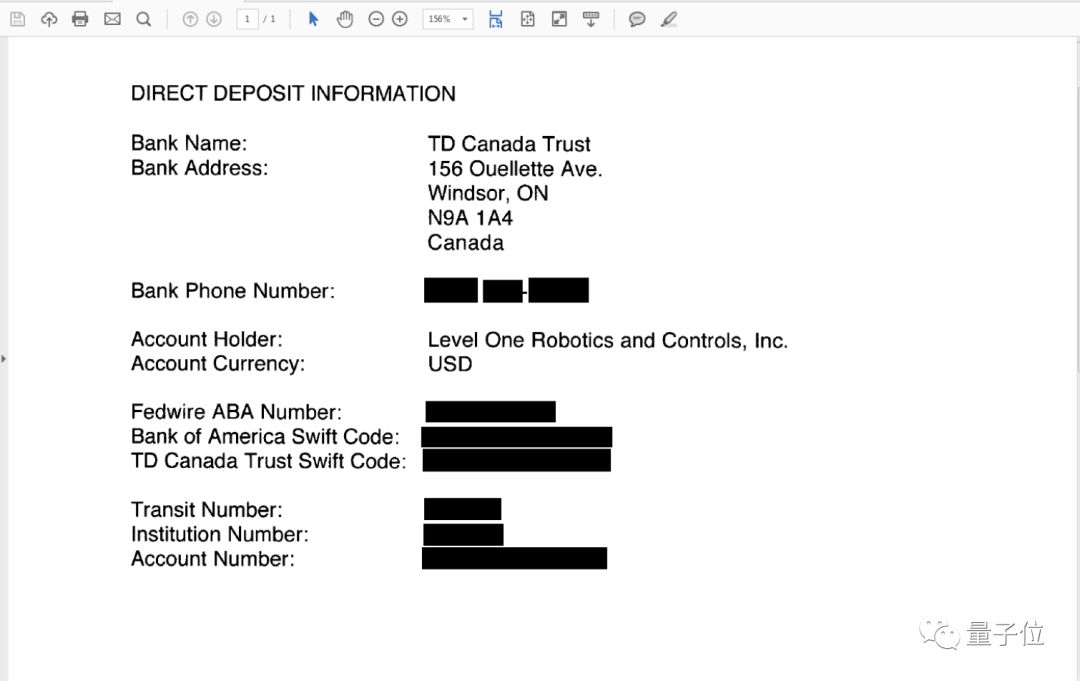

最后,还有Level One自己的数据。比一些合作的合同、发票、报价、工作范围和客户协议等,也在该数据库中。

△ 发现的One Level的银行文档

也就是说,对于这100多家制造商来说,从内部人员到外部合作方数据,都已昭告天下——更悲剧的是,在漏洞曝光之前,是否有其他人士访问过,目前还没有结论。

更别说这些数据一旦落入“别有用心”人士之手,将会造成怎样的威胁。

隐患警报

对于车厂来说,工厂布局、自动化流程和机器人规格等重要竞争力,最终决定了公司的输出潜力。

这些机密信息一旦被外人知悉,可能会招来竞争对手的的抄袭和叵测居心人的恶意破坏。

车厂竞争方面的底裤,也没有秘密可言了。

更令人不安的是,这些文件涉及到100多家制造商获得数字和物理访问的权限。

而且,在漏洞发现时,rsync服务器上设置的权限表明,服务器竟然是可公开写入的?!

这意味着一些人可能已经更改了里面的文档,比如可能直接替换存款指令中的银行帐号或嵌入恶意软件。

这是一次严重的安全事故车祸现场,给这100多家制造商带来的安全风险后患无穷。

汽车制造,人命关天。

如果别有用心的人士已经获取了这些数据,然后用于汽车关键部件的漏洞攻击,想想就令人不寒而栗。

最后,因为还包含了不少个人相关的隐私数据,是否会被用来其他危险使用,都不得而知。

并且通过相关信息撞库,还可能造成连锁数据泄露,威胁远不止汽车数据本身。

目前进展

截至目前,Level One首席执行官米兰-加斯科已经做出了回应,他说非常重视这一问题,并在进行全面调查,但还不能披露更多细节。

而相关涉及的车厂,肯定也已经着急成热锅蚂蚁了,但现在心中再痛,他们也只能选择不予置评。

另外,Level One CEO还表示,除了安全研究员Vickery之外,任何外部各方几乎不可能找到该入口、看到这些数据,但他并没有相关工具或手段来证明:都有谁访问过该数据库。

然而这个解释有些too young、too simple,sometimes naive。米兰-加斯科以为只有Vickery这样信息安全专家才会发现这漏洞。

但Chris Vickery也说了,通过暴露的备份服务器就能轻松找到Level One的数据,并且不需要密码或特殊访问权限,任何连接的人都可以下载这些材料。

对于这起数据车祸,只能说明Level One这样的供应商真太大意了。

而且此次无疑又给我们上了一课:第三方供应商和承包商可能造成的数据泄露风险,例子开始一个接一个。

就在上个月,票务公司Ticketmaster也表示数千名客户的付款信息被盗,源头则是Inbenta公司在TicketMaster网站上运行客户支持聊天机器人的软件存在漏洞。

另外别忘了,震惊全球的Facebook数据泄露事件,源头也是在第三方公司“剑桥分析”。

安全研究公司Ponemon去年调查的企业中,有56%表示他们遭遇了供应商相关的数据泄露事件。而且在越来越多第三方获得公司访问权的时候,数据泄露的风险就在增加。

此外,越来越多的第三方公司还能获得敏感信息,而且每年正在呈现24%的增长。

加之越来越强大的AI算法,给越来越多此前“没啥用”的数据插上了翅膀。

新时代里的安全事件,每一次都可能炸出新高度。

多方评价

这场数据灾难曝光后,外媒、Twitter等网友聚集地已经炸开了锅。

外媒《纽约时报》在报道的标题中用了“BIG RED FLAG”的描述,这指代危险信号,也经常用来隐喻成“让人生气的事情”。

做了多年的老产品经理Mark Schettenhelm感慨,企业和个人应该多关注下供应商的状况。如果他们不安去,则你也会遇到危险。

也有网友表示出面对此事无力感:数据泄露是一件多么可能发生的容易事情。

当然,也有网友认为导致的这场事故发生的One Level很是让人气愤,甚至有人在Reddit上评论说:“这家公司应该消失了。”

声明:本文来自量子位,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。