好看的皮囊千篇一律,有趣的灵魂万里挑一。抛开现象看本质,网络安全的灵魂是什么?如果把防火墙等硬件看作皮囊的话,它们的灵魂就是安全策略,没有灵魂的防火墙是脆弱的、无用的,也是孤独的。

当前,大多数金融机构的防火墙策略采用人工方式进行管理。随着网络规模的不断扩大与业务的频繁变更,策略规则的数量与日剧增,效果评估难于完成,合规性难于保证。IDC早在2018年就建议安全厂商重视策略管理。Gartner在2019年预测“至2023年,99%的防火墙被突破是由策略配置错误引起的,而不是防火墙自身缺陷”,并定义了网络安全策略管理技术(NSPM)。

从网络安全角度看,防守者不仅仅需要设备本身,而是一套完整的访问控制管理机制,防火墙作为安全边界的第一道防线,自然成为这套机制的重要载体。我们将访问控制的决策机制称为“策略中台”,或网络访问控制策略运维平台。

图1 网络安全策略管理工具组件

金融机构访问控制策略管理现状

目前国家开发银行网络安全访问控制策略管理工作主要以安全运维人员为主,其主要内容、方式和面临的问题如下。

1.访问控制策略合规检查和优化方面

通过人工方式对存量访问控制策略中的风险点进行定期梳理整改,如是否开放高危端口、跨安全域访问、是否允许特定源和目的的访问、定期优化存量策略(冗余、掩盖、失效条目)等。

面临的问题:访问控制策略数量庞大,通过人工定期、逐条筛查,工作量较大;设备厂商类型多,策略表达方式各不相同;缺乏标准操作规范。

2.访问控制策略的开通与验证方面

需求方提出访问控制策略需求->安全运维人员根据管理要求进行合规评估->登录安全设备确认策略是否开通->手工编写策略开通脚本->通过自动化平台下发执行->通知需求方验证访问控制策略是否开通。

面临的主要问题:需求量大,人工操作环节过多;检查内容复杂且数量较多,效率不高且人为失误率高;各运维人员编写脚本差异性较大。

3.访问控制策略的查询和排障方面

遇到业务访问异常需要排查访问控制策略时,由运维人员根据访问路径逐一确认策略开通情况;再由管理员逐台登录设备进行访问控制列表筛查,最终确认策略开通情况。

面临的问题:根据策略路径节点逐个分析,效率低的同时依赖运维人员个人对各网络区域的熟悉程度和技术技能。

网络访问控制策略运维平台建设与实践

Gartner在2019年的一篇技术观察中对网络安全策略管理(NSPM:Network security policy management)进行了定义:NSPM超越了防火墙供应商提供的用户策略管理界面,提供异构环境下集中的安全策略可视化控制能力;NSPM将整网的设备及其访问控制规则映射为虚拟网络拓扑,为规则优化、变更管理工作流、规则仿真、合规性评估与可视化提供分析和审计能力。

1.平台架构

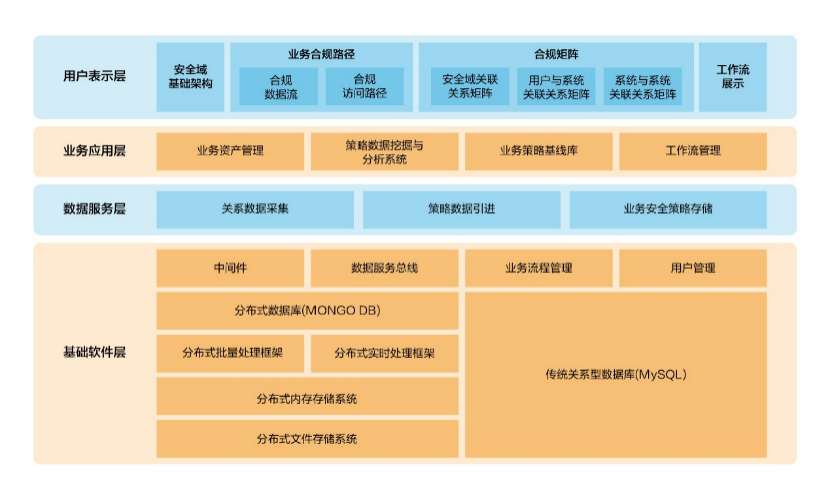

参考Gartner关于NSPM的定义,结合现阶段国家开发银行防火墙策略的管理方法与管理体系的调研,网络访问控制策略运维平台采用模块化分层结构。

图2 网络访问控制策略运维平台总体架构

(1)基础软件层。采用分布式文件存储系统HDFS、分布式的数据库Hbase、分布式文档存储数据库MongoDB提供最基础的大数据存储;分布式批量处理框架MapReduce、实时处理使用Spark流式数据实现分布式存储的分布式计算。

(2)数据服务层。平台采集所有影响网络数据路径和访问规则的三层网络设备配置。将多种不同来源数据按照统一的数据标准汇聚存储,分析建模,形成原始素材数据存储库,并可对外提供策略数据的共享服务接口。

(3)业务应用层。平台对数据服务层采集和汇聚的数据,根据业务需求和应用需求,整合为业务资产管理模块、策略挖掘与分析模块、业务策略基线库、攻击面分析模块、策略开通模块等主要功能,实现访问控制策略的全生命周期管理。

(4)用户展示层。采用B/S架构,通过可视化的手段,将数据采集及分析的结果,按照大屏展示、功能模块、配置需求、管理需求等模块,简单直观的方式展示给用户。

2.核心技术

(1)异构设备访问控制策略集中管理。平台通过在线采集方式定期抓取防火墙、路由交换、负载均衡等网关设备的策略配置以及路由表信息,采用归一化方式解析存储到统一的安全策略模型中,最终实现对异构品牌设备的各类访问控制策略集中展示、查询、导出、分析等功能。

(2)安全策略配置检查与优化分析。防火墙策略由于日积月累、频繁变更等原因造成很多僵尸策略,安全策略配置检查是对配置文件中的安全策略进行逐一与其他策略进行比对分析,判断相互之间的包含与被包含关系,最终检查分析判断是否为冗余策略或隐藏策略,以及是否存在可合并策略和空策略等,管理员可根据分析结果进行精简和优化调整。

(3)逻辑安全域拓扑自动生成。通过解析防火墙、路由交换设备的配置,计算设备间的互联关系,在拓扑上自动通过子网连线体现出来,依次递归遍历所有网关设备,自动形成全网逻辑拓扑;在此基础上,通过人工干预安全域及资产信息,描绘安全域架构拓扑。

(4)端到端全路径分析。实现任意源地址到目的地址的访问路径及数据流分析,包括是否有可达路径、可达路径经过的节点及命中的路由及策略信息、允许或拒绝的数据流详情等;访问路径分析时,通过源地址定位到对应的网关设备,再通过网关设备上的路由逐一寻找下一网关,直到目的地址;期间需匹配网关设备上的ACL策略、NAT策略、路由、安全策略等信息。

(5)访问控制策略自动开通。访问控制策略自动开通包括开通业务请求、模拟仿真分析、开通选路建议、策略风险分析、策略配置自动生成以及策略开通验证等多个环节,通过全流程化、自动化的方式减轻访问控制开通业务工作量,并确保变更内容准确。

3.实践效果

(1)实现全网安全策略集中可视化管理。国家开发银行通过部署访问控制策略运维平台,实现对全网异构品牌的防火墙、交换路由、负载均衡等设备的安全策略、路由策略、NAT策略等配置信息的自动采集、解析和存储。同时通过可视化展现方式,对策略业务逻辑统一展示,使访问控制策略可读性和可维护管理性大大提高。

(2)策略优化检查,落实信息安全最小化原则。国家开发银行防火墙等网络安全设备由于长时间维护和使用,产生较多不必要的、重复的安全策略,这类策略严重影响设备运行效率,也不符合信息安全管理规范,同时还存在被恶意软件利用和攻击的安全隐患。网络访问策略运维平台通过大数据和机器学习算法,针对此类策略进行检查、梳理和优化,可实现秒级的优化检查,从而快速找出设备中的各类冗余策略、隐藏策略、空策略、过期策略等带来的安全隐患,减少核心业务与数据资产的受攻击面。

(3)策略开通实现智能化运维。网络访问控制策略运维平台实现了安全策略全生命周期管理。通过与工单系统对接,自动分析访问控制策略开通的需求,智能定位需要开通策略的防火墙,自动进行风险分析和配置脚本生成与下发,开通结果验证等。完美解决策略运维工作效率低与业务敏捷性高的矛盾,策略变更工作准确率达到100%,变更交付效率提升300%,保障策略变更工作的准确、合规与高效。

(4)攻击分析,可视合规路径。网络访问控制策略运维平台自动采集和解析网络安全设备配置信息,同时通过对网络配置和安全策略集合分析和绘图管理,呈现出全网面向业务视角的安全域基础架构拓扑。通过添加核心业务资产,自动计算核心业务资产在安全域网络拓扑中的分布情况,使得核心业务资产与外界的互访关系及网络路径一目了然。

网络访问控制运维平台前沿发展探索

1.安全运营中心对接

安全策略管理不应独立于日常安全运营,防火墙策略集中管理平台未来需要与安全运营管理中心对接。一方面网络访问控制策略管理是安全运营管理体系的组成部分;另一方面可以实现策略配置数据的采集与下发,以及多种安全能力的集成,便于与用户业务平台的流程对接。

2.面向云环境的云安全技术扩展

2021年,国家正式发布了《国民经济和社会发展第十四个五年规划和2035年远景目标纲要》,专门谈到“加快数字化发展,建设数字中国”的议题,为金融科技的研发应用设置了重要的历史命题。金融企业越来越多的业务上云,云环境打破了传统IT基础架构的固有模式,通过云技术屏蔽硬件差异化,采用统一的管理工具,实现多类型、多品牌、多型号等安全访问控制设备的多元化统一策略管理。从而能够对所有IT基础设施环境中的安全策略和规则集进行集中管理。

声明:本文来自金融电子化,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。