文| 王漪清 信通院互联网法律研究中心助理研究员

2022年3月15日,美国总统拜登正式签署了《2022年关键基础设施网络事件报告法》(Cyber Incident Reporting for Critical Infrastructure Act of 2022,以下简称“《网络事件报告法》”或“该法”)。[1]该法增加了关键基础设施实体在遭遇网络事件和因勒索软件攻击而支付赎金时的两项强制性报告义务。该法的出台既是美国自1996年以来对全面加强关键基础设施安全保护工作的进一步推进,也是俄乌冲突下美国为应对网络安全态势现代化需求的新布局。[2]

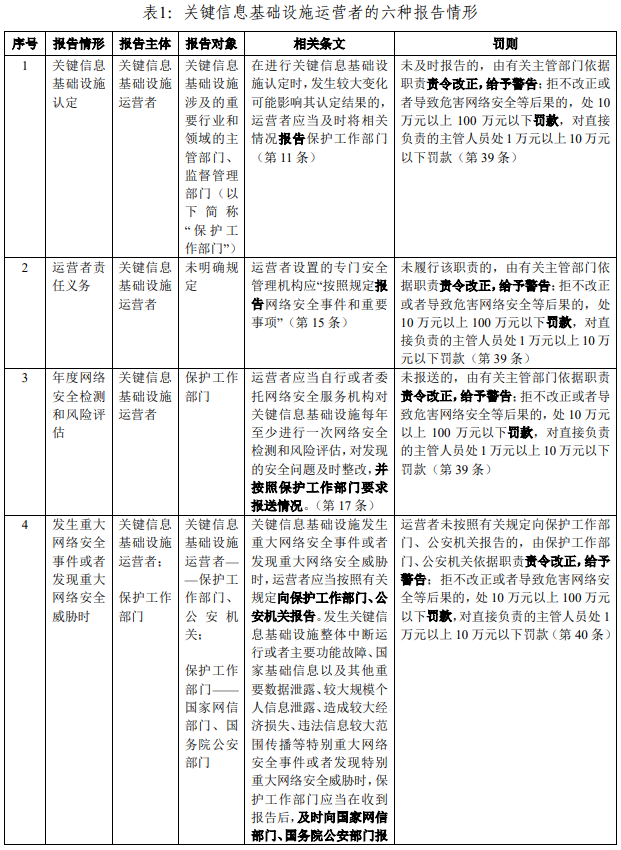

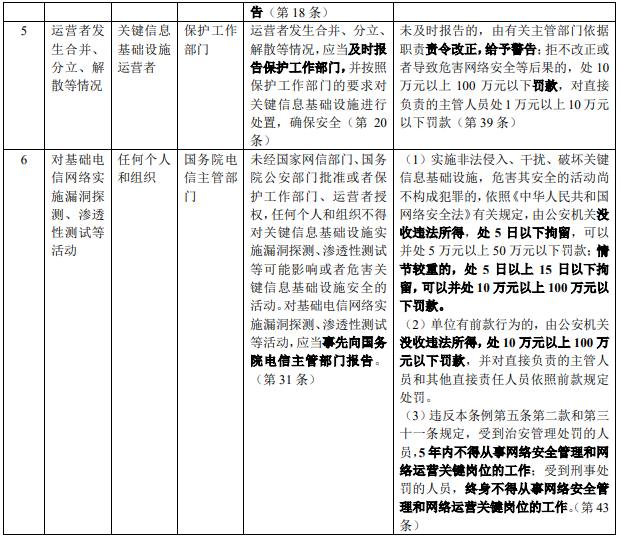

在此之前,我国于2021年9月正式施行的《关键信息基础设施安全保护条例》(以下简称《条例》)也规定了六种情形下的报告义务。本文拟探析中美关键信息基础设施安全保护中的“报告制度”。

目 录

一、美国《网络事件报告法》中的报告制度

(一)网络事件报告的主体

(二)网络事件报告类型及其要求

(三)未遵守报告规定的后果

(四)网络事件报告的共享

(五)《网络事件报告法》的完善与未来实施计划

二、我国《关键信息基础设施安全保护条例》中的报告制度

三、中美关键信息基础设施安全保护中的“报告制度”对比

附:美国二十六年来关键基础设施保护政策与法律制度演进

一、美国《网络事件报告法》规定的报告制度

该法共7条,分别规定了法律名称、术语定义、网络事件报告制度、联邦之间的网络事件报告共享制度、勒索软件漏洞警告试点项目、勒索软件威胁缓解活动(Ransomware Threat Mitigation Activities)和提交国会的报告等内容,核心条款为“网络事件报告”制度。

(一)网络事件报告的主体

《网络事件报告法》目前仅将“受管辖实体”笼统规定为第21号总统令(Presidential Policy Directive 21)中定义的“关键基础设施行业”的实体,具体定义将由美国国土安全部(DHS)网络安全和基础设施安全局(CISA)出台细则予以明确。第21号总统令明确划定了16大关键基础设施行业,包括:化工行业、商业设施行业、通讯行业、关键制造行业、水坝行业、国防工业基础行业、紧急服务行业、能源行业、金融服务行业、食品和农业行业、政府设施行业、医疗保健和公共卫生行业、信息技术行业、核反应堆、材料和废物行业、交通系统行业、供水和废水系统行业。

(二)网络事件报告类型及其要求

《网络事件报告法》明确规定只有“重大网络事件”(Substantial Cyber Incident)需要报告,并将其界定为可能会对美国的国家安全利益、外交关系、经济,或对公众信任、公民自由、公众健康和安全造成明显损害的单个或一系列网络事件。CISA将就“重大网络事件”具体类型出台细则。

《网络事件报告法》规定的特定报告类型主要有三种:网络事件报告、勒索赎金支付报告及二者的补充报告。网络事件报告,是指管辖实体应在不迟于其有理由相信网络事件发生后的72小时内向CISA所作出的报告。在该72小时之内,CISA主任不得要求该实体提供报告。报告内容将包括对网络事件的具体描述、已实施的安全防御措施、网络事件相关负责人的身份或联系方式、受影响实体的名称和其他信息等。勒索赎金支付报告,是指管辖实体在遭受勒索软件攻击而支付赎金后24小时内,应向CISA提交有关勒索软件付款事件的报告。即使该勒索软件攻击不属于本法管辖的网络事件,该实体也应履行报告义务。报告内容将包括对勒索软件攻击的描述、实施勒索软件攻击的策略和技术、赎金支付的日期和要求、赎金金额等。二者的补充报告,是指若有重要的新的或不同的信息可以提供,或者管辖实体依本法提供网络事件报告后发生勒索赎金支付,该实体应及时向CISA提交更新或补充报告,直到该实体通知CISA该网络事件已结束并得到充分缓解或解决。需要注意的是,依本法提交网络事件报告、勒索赎金支付报告及其补充报告的相关实体应履行数据留存义务。

此外,一般实体可以自愿报告本法未要求报告的网络事件或勒索赎金支付;管辖实体还可以自愿在网络事件报告、勒索赎金支付报告和补充报告中列入本法未要求报告的信息。

(三)未遵守报告规定的后果

CISA主任可以采取要求提供信息、发出传票、提交司法部长以提起民事诉讼(Civil Action)[3]等措施。

1、要求提供信息:CISA主任可以直接要求管辖实体提供有关网络事件或勒索赎金支付的信息。

2、发出传票:在CISA主任要求提供信息之日起的72小时内,若CISA主任没有收到回应或收到的回应不充分,CISA主任可以要求向该实体发出传票,以收集CISA主任认为判断网络事件或勒索赎金支付是否发生的必要信息。

3、民事诉讼:若该实体不遵守传票要求,CISA主任可将该案提交司法部长(Attorney General),在美国地方法院提起民事诉讼以执行该传票。

4、藐视法庭罪:法院可将不遵守传票的行为裁定为藐视法庭罪,予以处罚。

(四)网络事件报告的共享

网络事件报告的共享既包括CISA与关键基础设施实体之间的共享,也包括联邦机构之间的共享。

一方面,CISA在收到网络事件报告或勒索赎金支付报告后,应迅速采取行动、并向相关管辖实体秘密分享网络威胁因素,并确保报告中所涉信息的隐私和公民自由保护、数字安全。

另一方面,因网络安全等特殊目的,依据本法提供给CISA的信息可以依照联邦法律的其他适用规定,向任何联邦机构或部门、组成部门、官员等披露、保留和使用。任何联邦机构在收到网络事件报告(包括勒索软件攻击)的24小时内,应尽快将该报告提供给CISA。CISA主任应该依据《2002年国土安全法》分享和协调每份报告,并应确保信息安全和隐私保护。

(五)《网络事件报告法》的完善与未来实施计划

1、最终规则的制定

《网络事件报告法》要求,CISA主任应与司法部等其他相关联邦机构协商,在该法通过后的24个月内发布制定拟议规则的通知(Notice of Proposed Rulemaking);并在发布制定拟议规则通知后的18个月内发布最终规则。最终规定将明确管辖实体的具体类型、网络事件的具体类型、网络事件报告和勒索赎金支付报告的具体内容、相关程序事项等。此外,CISA主任还有权发布法规修订最终规则。

2、未来实施计划

勒索软件漏洞警告试点项目:在《网络事件报告法》颁布后一年内,CISA主任应该设立一个勒索软件漏洞警告试点项目。该项目将利用现有机构和技术开发相关程序,以专门用于识别存在安全漏洞的信息系统,并通知该信息系统的所有者。该试点项目应在该法颁布之日起4年后终止。

勒索软件威胁缓解活动:在《网络事件报告法》颁布之日起180日内,CISA主任应与国家网络局长、司法部长和联邦调查局局长协商,建立并主持勒索软件联合工作队(Joint Ransomware Task Force),以协调正在进行的打击勒索软件攻击的全国运动,并确定和寻求国际合作的机会。

二、我国《关键信息基础设施安全保护条例》中的报告制度

2016年颁布的《网络安全法》以专节的方式规定了“关键信息基础设施的运行安全”。2021年《条例》的颁布与施行,标志着我国网络安全保护进入了以关键信息基础设施安全保护为重点的新阶段。《条例》共11次提及“报告”义务,主要涉及六种情形:(1)关键信息基础设施认定;(2)运营者责任义务;(3)年度网络安全检测和风险评估:(4)发生重大网络安全事件或者发现重大网络安全威胁;(5)运营者发生合并、分立、解散等情况;(6)对基础电信网络实施漏洞探测、渗透性测试等活动。

三、中美关键信息基础设施安全保护中的“报告制度”对比

1996年,美国克林顿政府颁布第13010号行政令《关键基础设施保护》,最早提出“关键基础设施”的概念,揭开了美国关键基础设施保护的序幕。此后,“关键基础设施”的概念被各国普遍采纳,虽表述略有不同,但其核心都事关国家安全和公共安全,例如欧盟使用的是“基本服务运营者(Operator of Essential Services)”,[4]我国则使用“关键信息基础设施”。美国《网络事件报告法》与我国《条例》中的“报告制度”既有相似的制度,也有不同的情形:

一是在报告主体上,中美存在相似之处。根据《条例》,关键信息基础设施运营者是主要的报告主体;但在发生特别重大网络安全事件或者发现特别重大网络安全威胁时,关键信息基础设施涉及的重要行业和领域的主管部门、监督管理部门也成为报告主体,负有及时向国家网信部门、国务院公安部门报告的义务。美国《网络事件报告法》中主要的报告主体也是关键基础设施行业的实体,同时为CISA、国土安全部等政府机构设定了向国会报告的义务。

二是在报告情形上,中美均尚未明确“重大网络事件”/“重大网络安全事件”的具体类型。《条例》规定了六大情形,其中包括发生“重大网络安全事件或者发现重大网络安全威胁”,但“重大网络安全事件”“重大网络安全威胁”的具体类型尚未明确。此外,以“列举+兜底”的方式定义了“特别重大网络安全事件或者发现特别重大网络安全威胁”,列举内容为“发生关键信息基础设施整体中断运行或者主要功能故障、国家基础信息以及其他重要数据泄露、较大规模个人信息泄露、造成较大经济损失、违法信息较大范围传播等”。美国《网络事件报告法》也尚未明确“重大网络事件”的具体类型,但对“重大网络事件”进行了特征定义并提供示例,并规定由CISA对具体类型的明确描述出台细则。

三是在报告对象上,我国的报告对象较美国的更为多元化。《条例》中规定的报告对象包括:关键信息基础设施涉及的重要行业和领域的主管部门、监督管理部门;公安机关;国家网信部门、国务院公安部门;国务院电信主管部门。美国《网络事件报告法》中规定的报告对象为“网络安全和基础设施安全局(CISA)”和国会。

四是在报告方式上,美国《网络事件报告法》对于报告时限、方式予以更为明确的规定。《条例》规定的报告方式包括事前、事中、事后报告,且未限制报告时限。美国《网络事件报告法》则主要规定了事后报告,且明确了报告时限“有理由相信网络事件发生后的72小时内”“支付赎金后24小时内”;并要求CISA出台最终规则进一步明确网络事件报告的方式、时间、格式、生效日期。

五是在罚则上,中美均涉及行政责任。《条例》规定了多种类型的法律责任,包括责令改正、给予警告、罚款、没收违法所得、拘留以及职业禁止,主要为行政责任。美国《网络事件报告法》则规定CISA主任可以采取要求提供信息、发出传票、提交司法部长以提起民事诉讼等措施。

总体来看,《网络事件报告法》有利于强化美国政府对关键基础设施行业网络事件的信息掌握,从而提高美国网络和关键基础设施的安全性和恢复力。未来24个月内,CISA将会发布拟议规则制定的通知,但由于当前全球恶意网络活动不断增加、俄乌冲突持续,发布拟议规则制定通知的时间可能会提前。我国《条例》也处于实施的初始阶段,关于“报告制度”的相关细则也有待进一步完善,可以继续关注美国对于“报告制度”的制度构建。

附:美国二十六年来关键基础设施保护政策与法律制度演进

美国网络安全立法的核心就在于关键基础设施保护,其政策和法律制度逐步推进,已历经近二十六年的演进过程。此次俄乌危机中关键基础设施成为网络攻击重点,加速了美国在国际新形势下对于关键基础设施安全保护的新布局。以下是对美国关键基础设施保护政策与法律制度演进的梳理:[5]

1996年克林顿签署13010号行政令《关键基础设施保护》,组建了“关键基础设施保护委员会”,规定了8个关键基础设施行业

1997年“关键基础设施保护委员会”发布了《美国基础设施保护》报告,明确了联邦政府的关键基础设施领导地位

1998年克林顿签署63号总统令《关键基础设施保护》,开启了关键基础设施保护组织架构的建设

2001年小布什签署了13231号行政令《信息时代的关键基础设施保护》,强调信息时代关键基础设施的信息系统安全保护

2002年美国公布的《国土安全国家战略》详细列明了13个关键基础设施行业

2003年美国发布国土安全第7号总统令《关键基础设施识别、优先排序和保护》,厘定了17个关键基础设施行业

2008年美国国土安全部正式确定关键制造业为第18个关键基础设施行业

2006-2009年、2013年持续发布《国家基础设施保护计划》报告,为各级政府机构和私营部门如何管理国家关键基础设施提供实施框架

2013年美国发布第21号总统令《关键基础设施安全和恢复力》,取代2003年发布的7号总统令。美国关键基础设施保护范围最终确定16个行业并得以固化[6]

2013年美国发布第13636号行政令《提升关键基础设施网络安全》,关键基础设施保护的网络安全时代到来

2015年美国发布《网络安全法》

2016年奥巴马政府发布《网络安全国家行动计划》,明确指出要增强关键基础设施的安全性和抗打击能力

2017年特朗普签署行政令《增强联邦政府与关键基础设施网络安全》,加强关键基础设施网络安全保护

2018年美国国家标准技术研究院(NIST)发布新的《关键基础设施网络安全改进框架》V1.1版本

2018年美国发布《网络安全和基础设施安全局法案》,成立“网络安全和基础设施安全局”

2020年网络安全和基础设施安全局颁布了强制命令《实施漏洞披露政策》

2021年众议院通过《美国网络安全和基础设施安全局网络演习法案》《网络安全漏洞修补法案》《2021年工业控制系统能力增强法案》《州和地方网络安全改善法案》等

2021年美国发布《国家安全备忘录:改进关键基础设施控制系统网络安全》,推动联邦政府和关键基础设施之间的跨部门合作,以改善关键基础设施网络安全[7]

2021年网络安全和基础设施安全局陆续发布《保护5G云基础设施安全指南》

2022年拜登总统正式签署并通过了《2022年关键基础设施网络事件报告法》

[1]https://www.congress.gov/bill/117th-congress/house-bill/2471/text

[2] 《俄乌冲突下,美国对“关基”的未雨绸缪》,2022年4月6日,

https://inf.news/zh-cn/world/ee48686d6a6b61d772a81db8b1ad4f57.html

[3] 美国的民事诉讼 (Civil action)与我国的民事诉讼存在一定差异。根据康内尔法学院的解释,美国的Civil action是指一种非刑事诉讼(noncriminal lawsuit),以控诉开始,通常涉及私人当事人。典型的民事诉讼原因包括合同违约,殴打,诽谤以及违反联邦法令和宪法权利。

https://www.law.cornell.edu/wex/civil_action

[4] 刘金瑞:《我国网络关键基础设施立法的基本思路和制度建构》,《环球法律评论》2016年第5期,第118页。

[5] 孔 勇,范佳雪:《美国二十五年来关键基础设施保护政策演进研究》,2022年第1期,第35-38页。

[6]https://fedvte.usalearning.gov/publiccourses/critical101/0090.htm

[7]https://www.secrss.com/articles/35118

声明:本文来自CAICT互联网法律研究中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。