近日,Check Point的研究人员在报告中揭示了一个针对德国汽车制造业企业的长期恶意软件攻击活动。

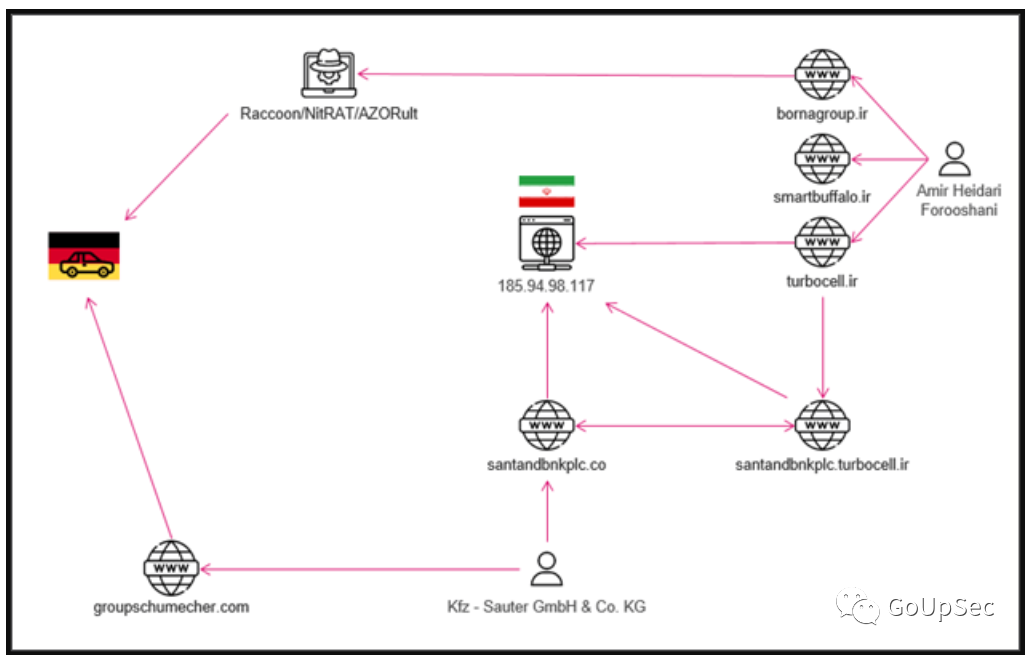

攻击目标包括多家德国汽车制造商和汽车经销商,攻击者通过克隆该领域各企业的合法站点(下图),注册了多个相似的域以供攻击使用。

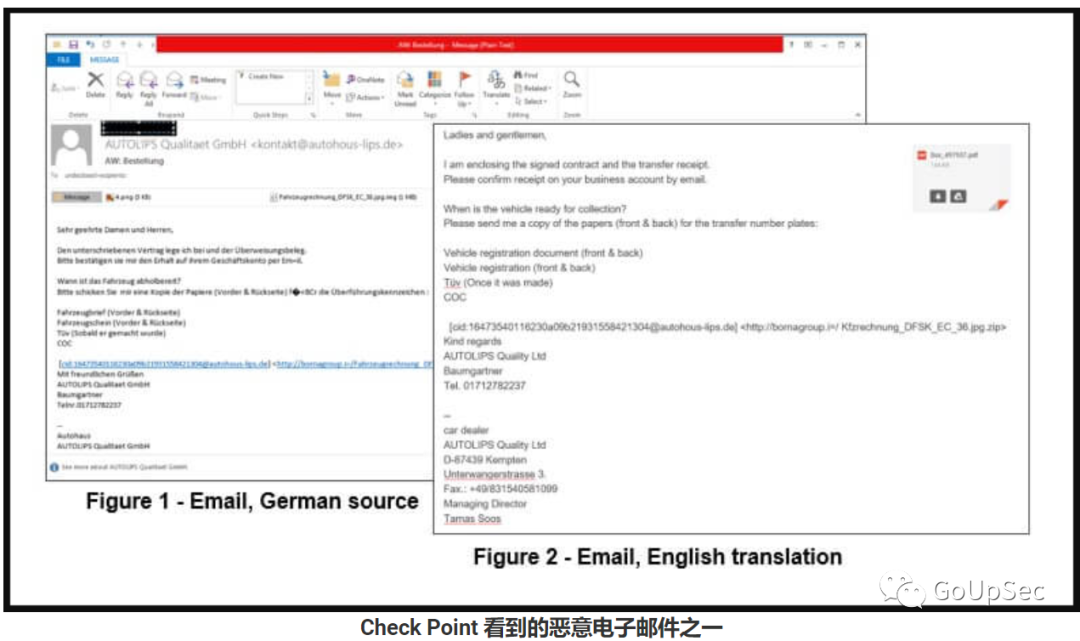

这些网站用于发送以德语编写的网络钓鱼电子邮件,并托管下载到目标系统的恶意软件有效负载。

根据该报告,攻击活动于2021年7月左右开始(也可能是3月),目前仍在进行中。

针对德国汽车工业

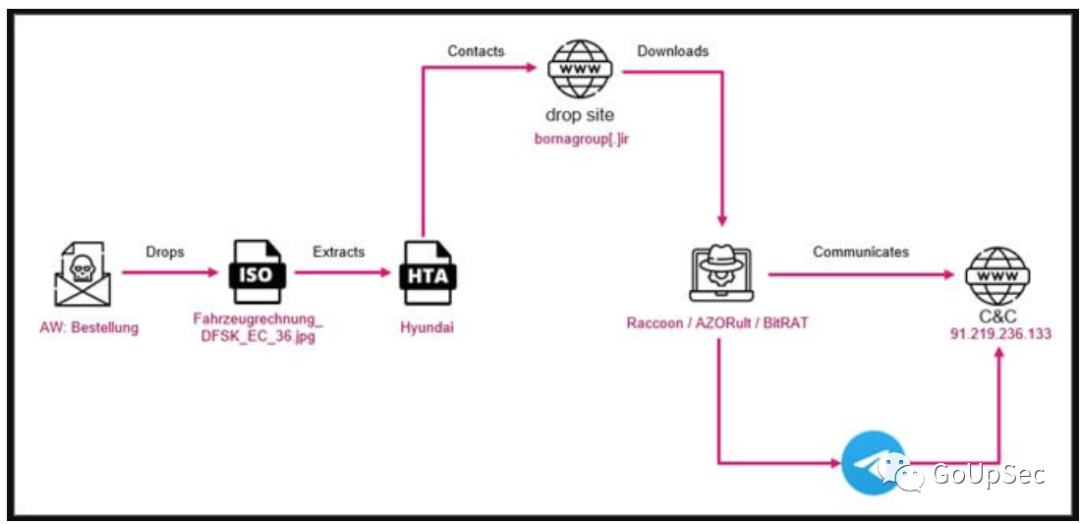

恶意软件感染链始于发送给特定目标的电子邮件,其中包含绕过许多互联网安全控制的ISO磁盘映像文件。

例如,下面的网络钓鱼电子邮件假装包含发送给目标经销商的汽车转账收据。

该档案又包含一个HTA文件,该文件包含通过HTML smuggling执行的JavaScript或VBScript代码。

恶意软件的感染链

这是所有技能级别的黑客都经常使用的技术,从依赖自动化工具包的“脚本小子”到部署自定义后门的国家黑客。

当受害者看到通过HTA文件打开的诱饵文档时,恶意代码会在后台运行,获取并启动恶意软件有效负载。

安全研究人员指出:“我们发现了这些脚本的多个版本,一些触发PowerShell代码,一些经过混淆处理,以及其他纯文本版本。它们都下载并执行各种MaaS(恶意软件即服务)信息窃取程序。”

此活动中使用的MaaS信息窃取器各不相同,包括Raccoon Stealer、AZORult和BitRAT。这三个都可以在网络犯罪市场和暗网论坛上购买。

在HTA文件的更高版本中,运行PowerShell代码以更改注册表值并启用Microsoft Office套件上的内容。这使得攻击者无需诱骗接收者启用宏,从而降低有效负载丢弃率。

目标和归因

Check Point表示,已经追踪到这些攻击的14个目标实体,都是与汽车制造行业有一定联系的德国组织。但是,报告中没有提到具体的公司名称。

信息窃取有效载荷托管在由伊朗人注册的站点(“bornagroup[.]ir”)上,而同一电子邮件用于网络钓鱼子域名,例如“groupschumecher[.]com”。

威胁分析人员能够找到针对桑坦德银行客户的不同网络钓鱼活动的链接,验证该活动的网站托管在伊朗ISP上。

攻击者的基础设施

总而言之,伊朗威胁行为者很有可能策划了这场运动,但Check Point没有足够的证据证明其归属。

最后,关于活动的目标,它很可能是针对这些公司或其客户、供应商和承包商的工业间谍活动或BEC(商业电子邮件泄露)。

报告链接:

https://blog.checkpoint.com/2022/05/10/a-german-car-attack-on-german-vehicle-businesses/

声明:本文来自GoUpSec,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。