“零信任”是最近在互联网上流行的安全术语之一,但它意味着什么?为什么安全或IT审计团队应该开始关注这个术语?传统企业关心的是通过部署防火墙、网络代理和其他边界隔离机制来形成分层的防御边界,以阻止恶意行为者的侵入,同时对企业网络内部运行的设备给予一定程度的默认信任。这种传统的网络防御模式根本无法应对自新冠肺炎出现以来增加600%的网络攻击情况,其结果通常会在很大程度上取得成功。考虑到通过物联网、云技术的技术扩展以及针对用户的网络钓鱼攻击持续容易进行,恶意攻击者也有了更多的攻击途径可供他们使用。随着普通安全漏洞的增加,使用传统安全方式继续保护企业的关键资产和数据的成本正变得越来越高,效率反而越来越低效。2021年底的普通安全漏洞给企业造成的损失高达424万美元。

本文将概述零信任安全模型以及如何在整个企业中快速迭代地建立零信任架构(请参阅相关的ISACA白皮书中的更多内容)。这篇博文还将列出一些潜在的审计或咨询方法,审计部门可以采用这些方法来加强他们在企业中作为“值得信赖的顾问”的地位。零信任并不是完全取代当前的网络保护模式,甚至不是改变基础设施,而是增强它们,以增强网络保护。读者可以利用这个机会,或者仅仅是增加对这一主题的了解,或者开始制定评估计划,以确定你的组织是否已经为这一新兴模式做好了充分的准备。

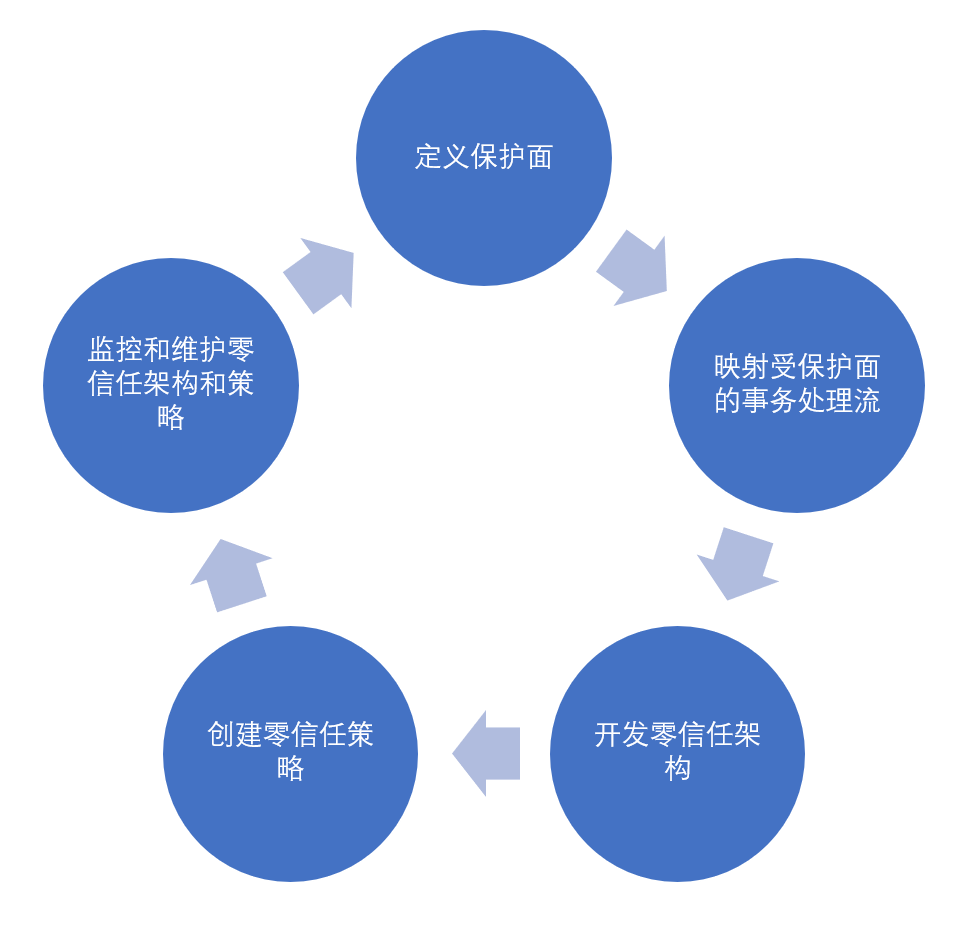

零信任生命周期

1 定义保护面

传统的安全方式通常侧重于定义和保护企业网络周围的安全边界,并尝试将敏感数据或易受攻击的信息系统与该边界保持距离。远程工作人员通过使用VPN等技术将这一传统边界延伸到用户的家庭网络中,不仅使传统企业网络备受挑战,而且使防御资源分配变得困难。

零信任通过使用关键数据、应用程序、资产和服务(DAAS)分组来专门定义和开发“保护面”,从而与此模型不同。

应使用数据分类政策或标准,根据数据对企业、客户和业务合作伙伴的相对重要性,对数据进行详尽的识别和分类

应对应用程序进行评估,以确定它们存储、传输或处理敏感数据的级别,以及在应用程序变得不可用或被恶意行为者勒索时对企业的价值

应对资产(笔记本电脑、平板电脑、服务器、路由器等)进行详尽的清点,并对其进行进一步评估,以便纳入个别保护面。

应识别和评估服务(域名系统、电子邮件、动态主机配置协议等),以便纳入受保护面。

此阶段的审计重点可能包括获取和检查组织的数据分类策略,以及确定系统和常用数据是否按此策略分类。进一步的保证活动可能包括:确定企业是否制定了零信任路线图并将其传达给必要的人员,以及该路线图是否明确确定了企业保护面、每个保护面的DAAS、责任方以及识别和评估活动的状况。本阶段的审计重点往往是确定是否已经为每个保护面制定了保护DAAS的初始安全政策。

2 对保护面内的事务处理流做映射

在定义各个保护面之后,应努力确定数据、应用程序、资产和服务之间的交互方式。这包括确定端口、协议、网络流量基线、网络上的源和目的地位置。这项测绘工作将使企业能够微调和实施每个保护区所需的定制保护程度,而不会影响DAAS的可用性、性能和可用性。

这一阶段的审计重点可以包括获取和检查与保护面有关的网络图文件,是否在每个图中说明相关的DAAS,以及是否存在足够的细节来描述范围内的DAA之间的相互作用。进一步的保证活动还可以包括评估先前步骤中定义的初始安全策略是否已修改,或在此审查之后是否需要额外的控制,以及是否正式安排了对DAAS相互依赖关系的例行审查,以确定更改并相应调整安全策略。

3 开发零信任架构

零信任不仅仅是访问控制,还包括有效利用多种技术,如深度数据包检测、端点保护、数据防丢失、网络过滤等,仅允许可信交易存在于网络上。在确定了企业保护面及其各自的DAAS相互依赖关系之后,可以根据企业独特的保护要求形成实际的零信任体系结构。企业通常会寻求使用防火墙或其他网络隔离机制来将保护面彼此隔离,从而创建“微隔离”。下一代防火墙是此阶段的主干,因为它具有在OSI模型的所有七层提供网络过滤的固有能力。

此阶段的审计重点可能会借助上一步来确定上面列出的特定安全设备或服务是否易于关联保护面并正确定位在网络上。审计重点还可能包括确定是否进行了良好架构的评审,并使用适当的技术和业务主管签字批准来验证架构是否满足业务需求

4 创建零信任策略

零信任策略的创建规定了“吉卜林方法(译者注)”的使用,以确保授予用户或系统等主体的任何访问权限都是适当的。这涉及到详尽地确定:

应该允许哪些人访问企业DAAS?

将允许哪些应用程序访问企业DAAS?

应该在什么时候访问企业DAAS?

企业DAAS位于何处(物理或逻辑)?

为什么需要访问企业DAAS?

应如何授予访问企业DAAS的权限?

此阶段的审计活动可能包括评估是否为每个保护面定义了最终的安全策略和要求。零信任是快速迭代的,但是零信任不是终极目标,因此安全策略和DAAS保护要求应该随着该过程的展开而发展。审计活动的结果可以确定是否发生了后架构审查,以识别是否有“未知流量”正在穿透网络。企业无法确定“未知流量”的来源、目的地、目的或有效性的,因此“未知流量”就像是煤矿中的金丝雀,预示着风险。而零信任的要求是:没有流量是未知的。

5 监控和维护零信任架构和策略

监控零信任需要频繁查看日志,并检查安全设备和终端保护解决方案产生的产品。随着时间的推移,企业应寻求确定网络上有关资产通信、数据交易量和用户活动的正常行为的基线并确定其构成。传递到模型中用于评估和调整的数据越多越好,因为监测活动和微隔离应用于单个保护面的保护会变得越来越有弹性。

这一阶段的审计重点应包括确定管理层是否正在进行正式的基线、日志审查和保护面精细化活动。审计重点还可能包括安全策略的计划更改是否源于这些审查和改进,然后按指示实施。

零信任的目的不是要取代现有的基础设施,也不会为企业带来实现其好处的巨额成本负担。零信任的迭代性质还允许组织通过开发单一保护面来缓慢的采用该模型,同时模型的效率和好处也会显现出来。内部审计师可以通过学习了解零信任体系结构的好处,并确定他们在多大程度上采用这种新兴安全体系结构模型能够获得成功,来帮助企业完成这一旅程。

编者按:本文于2022年3月17日首次发表 于ISACA官网ISACA Now Blog。文章内容仅代表作者本人观点。

作者:Adam Kohnke, CNG网络安全架构师

翻译:王彪,CDPSE,CDMP,CDSP,CISP-DSG,OCP,ISO27001LA,Azure Data,信息安全工程师(软考),ISACA微信公众号特邀通讯员,天融信数据安全治理专家

校对:王岩 (Liam Wong),CISA、CDPSE、CISSP、PMP、OCM 11g/12c、PGCA、MCDBA、MCSE,ISACA微信公众号特邀通讯员。

声明:本文来自ISACA,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。