数据安全保护在5G时代的思考

随着5G时代的到来,5G网络高速率、低时延的特性,必然导致边缘计算、云技术、大数据等应用的爆发,万物互联产生的海量数据将在终端和边缘端、边缘端和云端、云端内部来回穿梭,导致数据安全的边界越来越模糊、触点越来越多、风险越来越大,客户数据信息的范围将持续扩展,将包括但不限于设备信息、计算数据等。

另一方面,各类案件中暗藏的数据安全泄露问题日愈凸显,数据安全保护日趋受到重视。万物互联中产生的数据,所有权归客户所有。作为数据收集者,所有数据收集相关公司必须承担保护职责,对于出售或非法提供的行为将受到刑法处罚。

本文主要探讨5G时代数据安全保护属地化推进过程中客户数据信息的保护以及经验的业务层面价值。

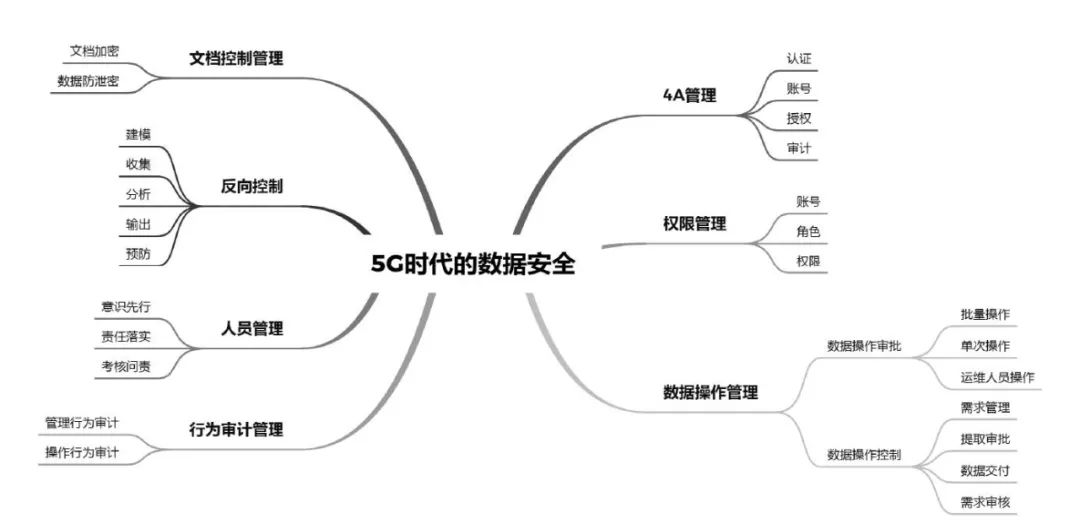

我们认为,万变不离其宗,进入5G时代,数据安全仍然应该回归本源,紧抓安全管理“三分技术七分管理”的核心原则不变。

数据安全保护5G时代属地化推进目标

根据数据安全相关管理办法的要求,数据安全保护属地化推进的目标如下:

1.依托信息化的数据安全保护体系系统和审计体系,对数据安全相关的数据泄露、数据篡改开展包括但不限于事前预防、事中控制、事后审计等相关工作。

2.通过数据安全管理体系、流程的细化与强化,落实日常管理与审核,做到数据安全泄露事件的及时发现、及时处理、及时惩罚。

3.通过逐级管控,加强对一线员工的数据安全管理,补齐短板,防止非预期泄露。

4.通过推广行之有效的数据安全保护体系,体现数据安全保护业务层面价值。

数据安全保护反向主动控制

为精准控制客户数据信息的操作行为,对客户数据信息的操作行为进行管控,从风险管理的角度及时发现操作风险行为并发出预警,得到输出结果后由信息安全管理人员主动发起操作行为控制,做到数据安全风险“抓早抓小”,提前预防。

1.建模

根据数据安全管理要求,对所有客户数据信息操作行为进行数字建模,为后续数据收集、数据分析、结果输出提供数字模型。

(1)识别

建立识别客户数据信息操作行为的数字模型,便于数据收集环节对操作行为数据进行收集。

(2)分析

建立分析客户数据信息操作行为的数字模型,便于数据分析环节利用大数据数据挖掘各类方法对数据进行分析。

(3)风险预警

依据SCL法,建立各类操作的风险发生可能性与危害性等级数字模型,便于结果输出环节对数据分析结果进行风险定级,预警高风险行为。

2.数据收集

将所有客户数据信息操作行为数据(只记录行为数据,不记录操作结果,以避免二次风险)进行全量收集。

(1)客户数据信息数据集群化管理

将客户数据信息集群化管理,避免分散的客户数据信息导致管理面过大,便于集中管理、集中调度、集中维护。

(2)客户数据信息操作行为数据模型化

根据建模阶段建立的数据识别数字模型,将操作行为数据模型化。

(3)操作行为数据收集

数据采集设备将操作行为模型化数据进行收集整理,存储至专用数据库。

3.数据分析

采用爬虫、探针等数据挖掘、清晰技术,对对操作数据收集后形成的大数据,根据前期建立的数据分析模型,对数据进行清洗、核对、整合,主动分析操作行为。

(1)数据模型化

根据建模阶段建立的数据分析数字模型,进行数字模型化处理后投入数据挖掘分析处理。

(2)数据核对

对数据模型化结果进行核对,避免模型化过程对数据完整性、准确性造成影响。

(3)数据整合

将操作行为收集数据进行最终整合,形成最终待分析数据

(4)数据分析

采用分类、估计、预测、相关性分组、聚类等多种方法主动挖掘分析操作行为数据。

4.结果输出

根据操作行为分析的结果,依据风险预警数字模型进行结果模型化,给出风险等级指标,对风险行为发出预警。

(1)数据分析结果风险模型化

根据建模阶段建立的数据分析数字模型,进行数字模型化处理。

(2)风险行为标记

根据模型化结果,计算得出风险等级。

(3)风险行为预警

根据风险等级触发相应等级预警,提醒信息安全管理员采取相应操作。

5.操作行为反向控制预防

信息安全管理人员根据客户数据信息操作行为风险输出结果,反向对操作人员的行为进行主动控制预防。主要针对超范围访问、超频次访问、数据操作失当等三个方面进行反向控制预防。

(1)超范围访问

回溯权限分配行为,对审批不到位的部分进行纠正、问责,及时调整角色权限,确保操作人员权责匹配。同时对超范围访问过程中是否涉及客户数据信息泄露,落实相应审计并问责。

(2)超频次访问

对超频次行为进行审核确认,明确是否岗位必要,非必要情况的超频次行为采取提醒、警示、关闭权限等操作,必要情况落实问责。

(3)数据操作失当

对于客户数据信息操作人员的操作失当行为,如资源占用过大、数据误操作等,根据数据操作规范及时纠正操作人员行为,确保客户数据信息数据集群数据安全。

数据安全保护管理推进

1.权限管理

数据安全保护属地化推进过程中,帐号的权限分配遵循“十二字”准则,即“权限明确、职责分离、最小权限”的原则。

在属地化推进过程中,由各级工号管理员建立“角色”视角,对使用涉及数据安全相关数据资产的各类业务系统、平台的全量岗位进行“角色”梳理、匹配、合并、规范,形成标准化的“角色”。

2.文档管控

运维支撑部门通过加强管控及审计,防止客户数据信息泄密事件发生。

(1)数据安全相关数据资产的数据需求过程,必须遵循“受控可控”原则,严禁明文传输数据资产,数据的提取结果必须为受控文档。

(2)因业务需要,第三方人员若需要使用涉及客户高价值信息的,必须在指定平台上遵循“受控可控”原则进行编辑和处理,不得存放在指定平台外的任何主机上。

3.操作行为审计

数据安全保护的属地化推进过程中,数据收集相关公司将操作行为审计重点放在工号管理行为的审计与数据安全操作日志审核上。

(1)工号管理行为审计

为实现数据安全保护过程中对管理行为的管理,必须严格落实工号管理行为的审计。

账号管理行为审计。针对工号管理人员对账号的新增、删除、调整行为进行审计,对未经审批的账号管理行为进行追究问责。

权限管理行为审计。针对权限的新增、删除、调整行为进行审计,确保严格遵循“权限明确、职责分离、最小特权”的原则。

(2)信息安全操作日志审核

信息安全操作日志审核即对数据安全相关数据资产的操作日志进行审核,具体操作为将日志与工单等原始凭证进行比对,分析查找违规行为。

基本要求如下:

应根据“职责不相容”原则设置安全员,根据属地化推进经验,必须由安全审计员指导督促归属部门安全员定期开展安全审核;

属地化推进过程中,数据安全相关数据资产的各系统应完整、准确记录各类关联到具体责任人的行为数据,包括但不限于帐号与授权管理、系统访问、业务操作、客户数据信息操作等行为;

属地化推进过程中,基于安全原则严禁审核原始日志包含明文的具体数据资产内容;

属地化推进过程中,数据安全相关数据资产的安全审核相关原始日志、审核结果须单独保存并做好相关灾备;

属地化推进过程中,数据安全相关数据资产的各类操作依据、凭证、凭据至少保留1年。

数据安全保护的长远意义

数据安全保护的属地化推进是以强化数据安全管理,实现信息安全为最终目的。通过对系统权限、操作日志、访问控制等安全措施,满足数据收集相关公司在数据安全保护方面的需求,提升抗数据安全风险能力,由此助力业务发展,提升客户感知,保持公司可持续性健康发展势头,具有长远的意义。

1.提升客户感知

数据安全保护的不断加强将遏制电信诈骗势头,客户在信息安全方面的感知必将得到提升,产生更强的专业信任感,树立更好的品牌形象。

2.形成行业标准

结合YD/T 2670-2013《基础电信运营企业移动网络客户信息安全管理框架》和 YD/T 2671-2013《分权模式(金库模式)客户信息安全保护技术要求》两个行业标准,形成数据安全管理工作统一标准。

3.保持公司可持续性健康发展

数据安全作为公司业务形象的生命线,抓好数据安全保护工作,将持续维护数据收集相关公司业务形象,保持数据收集相关公司可持续性健康发展。

同时可以实现将公司一整套成熟的数据安全保护体系作为公司的实力产品,向需要做好数据安全保护的行业如电力、银行、保险、教育等领域推广,为社会整体公民个人信息安全事业做出贡献的同时也为公司业务发展增添亮点。

结语

本文在分析数据收集相关公司数据安全保护属地化推进过程的目标、要求及举措办法的基础上对数据安全保护的具体实施进行了研究与探讨。在实际应用中需要紧密联系生产经营实际,发现数据安全保护的薄弱点,实现对架构、方法的更新,持续加强数据安全保护工作。

来源:《网络安全和信息化》杂志

作者:龚晓波

(本文不涉密)

声明:本文来自网络安全和信息化,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。