地基开始动摇

未来几年中,今日数字世界的地基将开始动摇,剧烈动摇。创新与意志兼具的攻击者,加上公司企业运营方式的深刻变革,甚至能颠覆最强大的机构与组织。只有做好坚实准备的,才能屹立不倒。

到2020年,民族国家将被添加到任何公司企业都必须注意的攻击者名单中,类似恐怖组织、犯罪集团、激进黑客主义者和普通黑客。无论是单打独斗还是联合出击,该名单中的每个成员都会比以前更难对付,他们的行动不受地域或法律的限制。而且,技术的进步不仅为公司企业提供了扩张与提效的大好机会,也给这些攻击者带来了更好更强大的网络,为他们发起攻击提供了更好的武器。

到2020年,民族国家将被添加到任何公司企业都必须注意的攻击者名单中,类似恐怖组织、犯罪集团、激进黑客主义者和普通黑客。无论是单打独斗还是联合出击,该名单中的每个成员都会比以前更难对付,他们的行动不受地域或法律的限制。而且,技术的进步不仅为公司企业提供了扩张与提效的大好机会,也给这些攻击者带来了更好更强大的网络,为他们发起攻击提供了更好的武器。

这些重大发展结合上充斥着实质性大额罚款的惩罚性监管环境,结果只有一个:不稳定性。

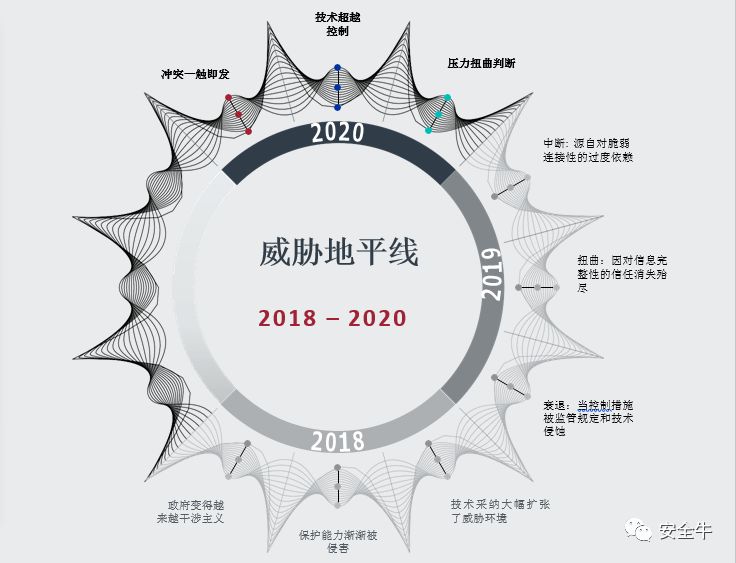

《威胁地平线2020》 呈现了未来2-3年里各个地区各行各业的公司企业将会面临的9大威胁。这些威胁按照日益碎片化的世界中反映日常运营的3个主题被分成了3类。

需在公司范围内全面应用解决方案和行为监管以应对即将到来的巨大变革。IT和信息安全部门无法独力解决这方方面面的问题。

需在公司范围内全面应用解决方案和行为监管以应对即将到来的巨大变革。IT和信息安全部门无法独力解决这方方面面的问题。

想在这急剧变化的环境中胜出,高管们需通过驱动应对威胁的行动来表明其决心与承诺。唯有协同动作,才能夯实基础,打造真实的适应力。

2018年

1.1 物联网设备泄露敏感信息

1.2 不透明算法破坏完整

1.3 流氓政府利用恐怖组织发起网络攻

2.1 重大事件暴露出未满足的董事会期

2.2 研究人员对安全漏洞缄口不

2.3 网络保险安全网被抽

3.1 颠覆性公司挑衅政

3.2 监管规定割裂云环

3.3 犯罪能力拉大国际警务方面的差

2019年

1.1 有预谋的网络中断令贸易陷入瘫痪

1.2 勒索软件劫持物联网

1.3 特权内部人致重要信息泄露

2.1 自动化虚假消息传播获取即时公信力

2.2 假信息影响业绩

2.3 被污染的供应链粉碎公司信誉

3.1 监视立法暴露公司秘密

3.2 隐私监管阻碍内部人威胁监视

3.3 急于部署AI导致非预期结果

2020年

1.1 网络与物理攻击联手摧毁业务弹性

1.2 卫星导致地面混乱

1.3 武器化设备令公司企业无力回天

2.1 量子军备竞赛破坏数字经济

2.2 人工智能恶意软件放大攻击者能力

2.3 对联网汽车的攻击将刹车纳入操作

3.1 生物特征识别给出虚幻的安全感

3.2 新监管规定增加风险与合规负担

3.3 受信任人员泄露公司弱点

《威胁地平线2020》 中包含的主题和威胁总结如下,并附上纵观整个报告所给出的建议。

主题1: 冲突一触即发

1.1 网络与物理攻击联手摧毁业务弹性

民族国家和恐怖分子将结合传统军事力量与越来越复杂的网络武器库,发起能造成重大影响的混合攻击。

1.2 卫星导致地面混乱

禁用或伪造GPS信号可致人身风险并影响全球旅游与金融市场。攻击者还可针对媒体、通信、气象及军事功能下手,进一步破坏运营与贸易。

1.3 武器化设备令公司企业无力回天

想要造成破坏的敌人会利用恒温器、冰箱、洗碗机、热水壶等联网设备中的漏洞,引发用电激增,过载地区电网。

建议:

更新危机管理计划以应对更广泛的极端情况。进行场景规划与训练。

执行全面风险评估,理清公司卫星通信使用情况。

主题2: 技术超越控制

2.1 量子军备竞赛破坏数字经济

开发或购入量子计算技术的公司将能打破当前加密标准。而基础性安全机制被淘汰,所有信息与交易都将突然陷入危险境地。

2.2 人工智能恶意软件放大攻击者能力

攻击者将利用人工智能(AI)的突破,开发出可从周围环境中学习并发现新漏洞的恶意软件。

2.3 对联网汽车的攻击将刹车纳入操作

通过黑掉联网系统,包括汽车控制系统,攻击者将能导演威胁人类生命和破坏供应链的事故,更不用说影响汽车制造商的信誉和盈利了。

建议:

投资不会被量子计算破解的加密方法,并准备好快速迁移。

投资具备AI技术专长的人,尤其是专精机器学习、恶意软件分析和逆向工程的。

对供应链来一次全面深入的风险评估,了解清楚车辆是否安全。

主题3: 压力扭曲判断

3.1 生物特征识别给出虚幻的安全感

公司企业会不知不觉降低访问控制等级:学会找出高端方法加以绕过的攻击者会频繁突破生物特征识别的限制。

3.2 新监管规定增加风险与合规负担

对透明度的要求将导致信息被存储在多个位置,且有第三方介入,会增加数据泄露发生的可能性。同时,新的数据隐私规定会对不合规行为处以重罚,大幅增加数据泄露在财务方面的影响。

3.3 受信任人员泄露公司弱点

给受信任人员增加压力会导致其中某些人泄露公司弱点。被托付保护信息责任的人容易被攻击者盯上,或者被引诱滥用手中职权。

建议:

执行风险评估以确定哪些角色和数据关键性等级的组合可被何种身份验证方法使用。

与董事会成员及其他主要利益相关者沟通平衡合规需求与业务风险的复杂性。

识别能够访问关键或敏感信息的个人及外部实体,验证并经常重评估这种访问权是否有必要。

注:本文译自ISF(信息安全论坛)近期发布的年度报告简版

声明:本文来自安全牛,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。