安全研究员 BushidoToken 最近利用 Shodan 网空搜索引擎,发现了三个新的信息窃密类恶意软件:Titan Stealer、Patriot Stealer 和 Raxnet Stealer。

Shodan

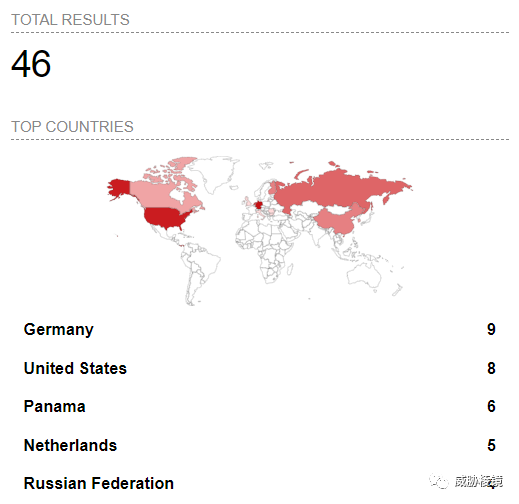

最初是以 http.html:"stealer" 在 Shodan 进行检索,能够发现信息窃密类恶意软件的登录页面。根据 Shodan 的结果,大部分都聚集在德国、巴拿马、美国与俄罗斯四个国家。

仅仅几天,数量已经出现了回落,可能是攻击者进行了规避动作。

信息窃密类恶意软件

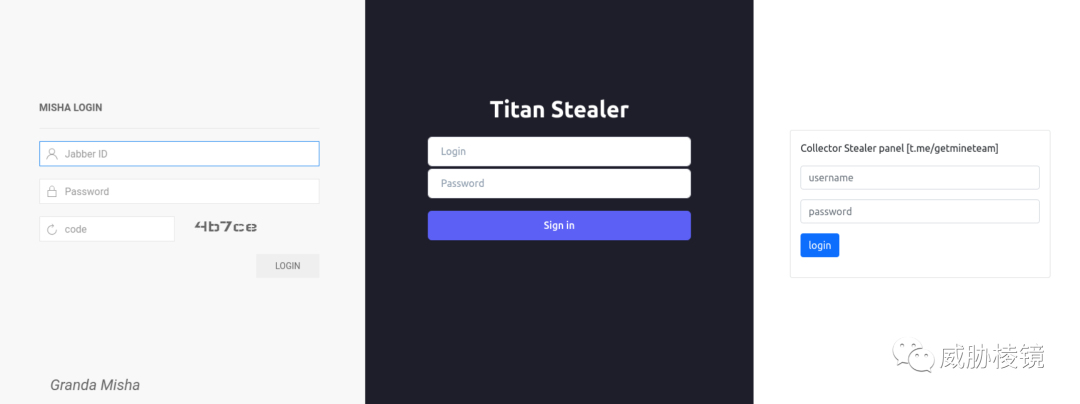

发现的登录页面中很多是 Misha Stealer、Collector Stealer 与 Titan Stealer。其中,Titan Stealer 的登录页面是最新的,而且似乎没有被披露过。

Grand Misha/Misha Stealer

http.title:"misha" http.component:"UIKit"

https://urlscan.io/search/#filename:%22misha.css%22

https://urlscan.io/search/#task.tags:%22misha%22

Collector Stealer

http.html:"Collector Stealer"

http.html:"getmineteam"

https://urlscan.io/search/#task.tags:%22collector%22

Titan Stealer

http.html:"Titan Stealer"

https://urlscan.io/result/daca0fcd-bbc9-48c8-810d-89fee466b639

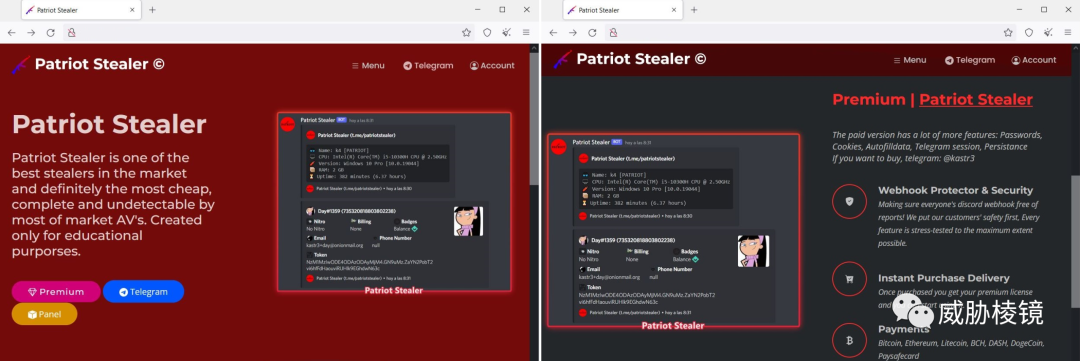

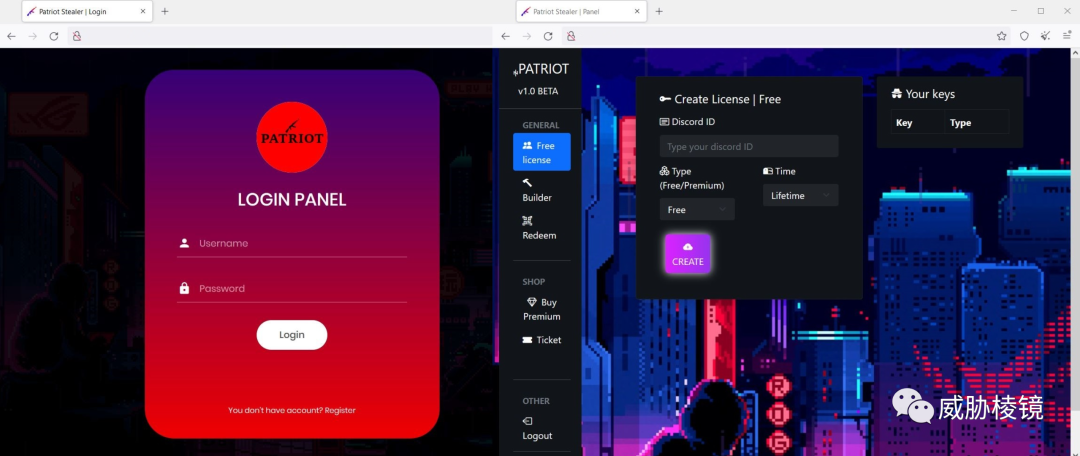

Patriot Stealer

新发现的恶意软件即服务(MaaS)平台 Patriot Stealer,可以窃取受害者的密码、Cookie、自动填充数据、Telegram 会话等。

从 Telegram 的描述来看,Patriot Stealer 的开发者似乎是讲西班牙语的攻击者。

http.favicon.hash:274603478

http.html:"patriotstealer"

https://urlscan.io/result/43a51776-e283-4522-ab29-ea5c7efc174a/

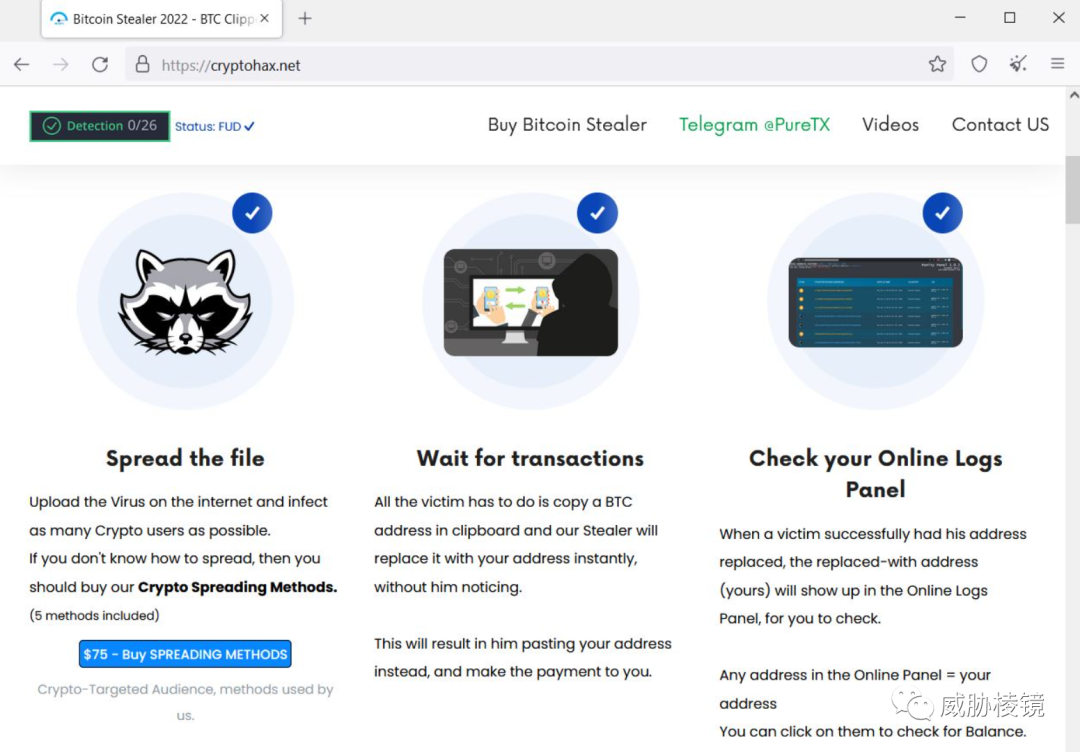

RAXNET Bitcoin Stealer

RAXNET Bitcoin Stealer 主要针对加密货币用户发起攻击,将目标钱包地址替换为犯罪分子自己的钱包地址。

这种恶意软件的售价从 80 美元与 150 美元不等。

运营人员也对外提供 75 美元的“传播方法”售卖。

http.favicon.hash:-1236243965

https://urlscan.io/result/c4f7f543-46f5-4051-b3cb-3699d4b99c5c/

总结

BushidoToken 在 GitHub 上列举了近 20 个检索 Tips,包括 PoshC2、PowerSploit 等。

Adversary Infrastructure on Shodan

https://github.com/BushidoUK/OSINT-SearchOperators/blob/main/ShodanAdversaryInfa.md

目前仍然有一些在野活跃的登录页面,各位读者可以通过 Shodan 检索进行查询与验证。读者也可以尝试使用其他网空搜索引擎进行测试,如 ZoomEye、FOFA、Quake 与 Censys 等。

如之前所说,经过多年的探索,网络空间搜索引擎早不局限于当初的识别与发现网联设备的功能,由网空测绘结果数据上进行分析和挖掘产出的花样已经越来越多。相信各厂商能够基于海量的数据,探索更多新的“招式”。

点击查看原文即可查看BushidoToken 博客内容

声明:本文来自威胁棱镜,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。