前情回顾·汽车网络威胁形势

安全内参12月2日消息,美国广播公司Sirius XM的联网车辆服务修复了一个授权漏洞,此漏洞允许攻击者在只知道车辆识别码(VIN)的情况下,远程解锁车门、启动联网车辆引擎。

研究团队Yuga Labs的Sam Curry发布了一系列推文介绍了此漏洞,并表示Sirius XM发布的补丁已经修复安全问题。

这个漏洞影响到了本田、日产、英菲尼迪和讴歌等多个汽车品牌,Sirius XM联网车辆服务发言人通过邮件发布声明称:

“我们非常重视客户账户的安全,并参与了漏洞奖励计划,希望帮助识别并纠正可能对我平台造成影响的潜在安全漏洞。作为工作的一部分,有安全研究人员向Sirius XM的联网车辆服务提交了一份报告,上报了影响到特定远程信息处理程序的授权缺陷。该问题在报告提交的24小时内即得到解决。没有任何用户或其他数据受到损害,也没有任何账户受到这种未授权方法的篡改。”

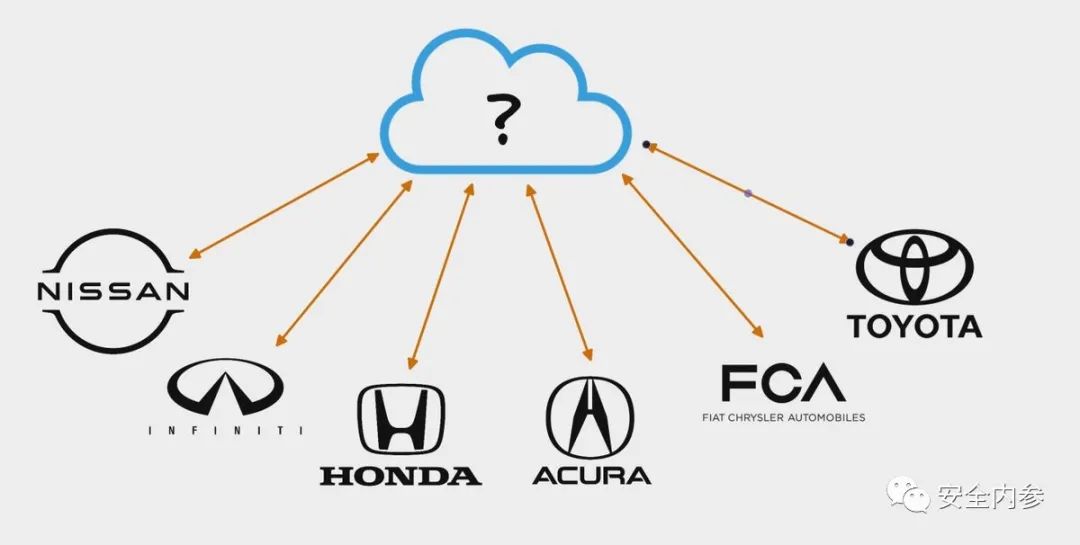

今年早些时候,Curry和其他几位漏洞研究人员曾发现多个影响到不同汽车厂商的漏洞。糟糕的现实令他们不禁发问,“到底是谁在为这些汽车制造商提供远程信息处理服务?”

答案是Sirius XM。目前讴歌、宝马、本田、现代、英菲尼迪、捷豹、路虎、雷克萨斯、日产、斯巴鲁和丰田使用的联网汽车服务都来自该公司。

研究人员们发现,该远程信息处理平台其实是使用汽车的VIN码(大多就直接展露在汽车前挡风玻璃下方)来授权指令、获取用户配置信息。

也就是说,只要攻击者知晓VIN码(在很多车型上,只要在车旁看一下就能找到),就可以向远程信息处理平台发送请求,进而远程解锁、启动、定位车辆,包括激活车上的灯光和喇叭。

根据Curry的说法,该团队打算很快公布关于汽车入侵案例的更多调查结果。另外,他们还收到了关于下一步攻击目标和预期效果的请求。一位推特用户请他们“下一次试试OnStar。”

汽车漏洞并不鲜见

今年早些时候,安全研究人员还在本田汽车上发现过另一个漏洞,允许恶意黑客远程启动并解锁2016年至2020年间生产的思域轿车。

此漏洞被编号为CVE-2022-27254,发现者为马萨诸塞大学达特茅斯分校的学生Ayyappan Rajesh和一位昵称叫HackingIntoYourHeart的研究者。

他们在研究中感谢了导师Sam Curry的协助,并解释称“各款本田汽车在每次开门、关门、启动和远程启动时都会发送相同的、未经加密的RF信号。攻击者可以窃听请求并实施重放攻击。”

参考资料:https://www.theregister.com/2022/11/30/siriusxm_connected_cars_hacking/

声明:本文来自安全内参,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。