0x00 漏洞概述

CVE ID | CVE-2022-23093 | 发现时间 | 2022-12-05 |

类 型 | 缓冲区溢出 | 等 级 | 高危 |

远程利用 | 是 | 影响范围 | |

攻击复杂度 | 用户交互 | ||

PoC/EXP | 在野利用 |

0x01 漏洞详情

ping是一个程序,可使用ICMP消息测试远程主机的可达性。

11月29日,FreeBSD项目发布安全公告,修复了ping 服务中的一个基于堆栈的缓冲区溢出漏洞(CVE-2022-23093),该漏洞影响了所有受支持的 FreeBSD 版本。

Ping的pr_pack()函数在将收到的IP和ICMP标头复制到堆栈缓冲区时,未考虑到响应或引用的数据包中的IP报头之后可能存在的IP选项报头,当存在IP选项时,可能导致溢出目标缓冲区最多40字节。远程主机可利用该漏洞导致ping 程序崩溃或远程执行代码。

影响范围

以下日期之前的所有受支持的FreeBSD 版本(FreeBSD 12 和 FreeBSD 13):

2022-11-29 22:56:33 UTC (stable/13, 13.1-STABLE)

2022-11-29 23:00:43 UTC (releng/13.1, 13.1-RELEASE-p5)

2022-11-29 22:57:16 UTC (stable/12, 12.4-STABLE)

2022-11-29 23:19:09 UTC (releng/12.4, 12.4-RC2-p2)

2022-11-29 23:16:17 UTC (releng/12.3, 12.3-RELEASE-p10)

0x02 安全建议

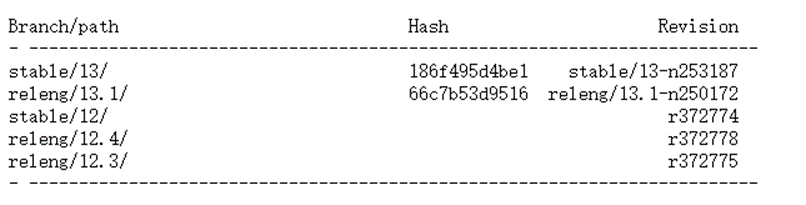

该漏洞已通过以下稳定版和发行版中相应的Git提交哈希值或Subversion修订号来修复,受影响用户可将系统(FreeBSD 12 和 FreeBSD 13)升级到最新版本。

下载链接:

https://github.com/freebsd/freebsd-src/tags

注:在所有受影响的 FreeBSD 版本上, ping 进程都是在功能模式的沙盒中运行,因此在系统交互方面非常受限。受影响用户可参考FreeBSD官方公告中的相应解决方案来更新系统:

https://www.freebsd.org/security/advisories/FreeBSD-SA-22:15.ping.asc

0x03 参考链接

https://www.freebsd.org/security/advisories/FreeBSD-SA-22:15.ping.asc

https://thehackernews.com/2022/12/critical-ping-vulnerability-allows.html

声明:本文来自维他命安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。