导语

数字经济时代下,软件已经成为了人们生活中不可分割的部分。正是软件大量且多样的需求导致软件开发模式发生了根本性的转变,即从传统的瀑布式开发向DevOps发开模式演进。相应的,软件开发过程中对于安全管理能力的缺失使安全隐患、代码漏洞留存于上线后的软件之中,成为不法分子利用、攻击的要害。

就单2021年已经发生了数起与代码漏洞有关的安全事件,比如Accellion文件传输服务漏洞导致多个组织在2月遭遇了严重的数据泄露;年底公开暴露的Log4j漏洞也迅速在当时成为影响力最大的安全威胁。此外,一系列数据也告诉我们问题的严重性,不仅仅是企业,人人都会面临遭受未知攻击的威胁。Positive Technologies的2020年报告指出,检测到的威胁中有31%涉及软件利用尝试。Synopsys估计,软件质量问题导致美国在2022年的损失将达到2.4亿美元。软件漏洞数量增加导致的网络犯罪增长42%。

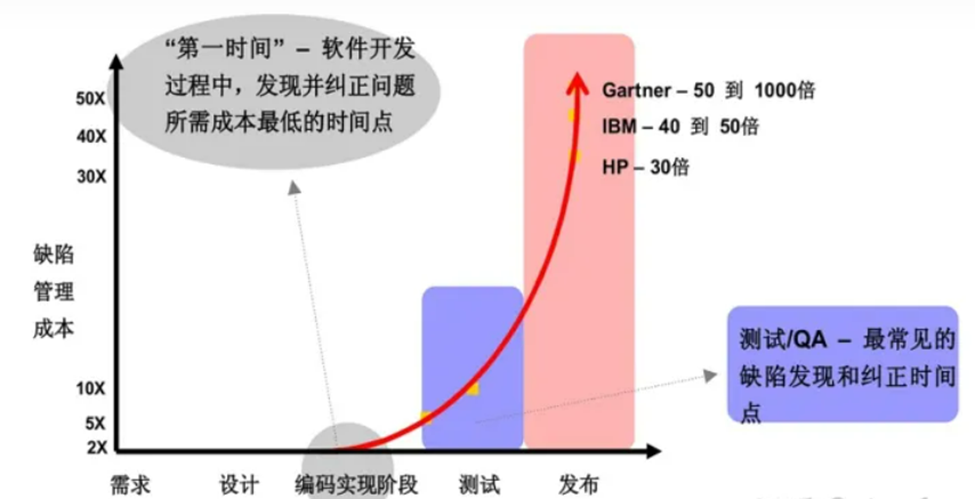

Veracode于2020年10月发布的软件安全状况报告发现,超过四分之三 (75.2%) 的应用程序存在安全漏洞。并且指出定期扫描缺陷的应用程序的平均修复时间更短。实际上,在研发的早期修复代码中的问题不仅可以节约时间,还可以大幅缩减成本。“哪里坏了修哪里”显然不再是明智之举,“安全左移”将成为必然的趋势。

SonarSource是一家致力于帮助研发人员在早期编码阶段自动化地解决代码问题的公司。目前,有超过700万的研发人员正在使用SonarSource的产品,用户数量增速过去四年达到2000%。公司预计今年ARR达到2.4亿美元,首席执行官Olivier声称公司已经找到了一条在未来走向10亿美元收入的路径。公司近期爆发式的增长也意味着这类代码检测工具正在向更广大的研发群体普及。

公司概况

SonarSource是一家瑞士公司,总部位于瑞士日内瓦。公司致力于开发开源软件以确保提供持续的代码质量和安全检测能力。截至目前员工数量300多人,并且在瑞士、法国、新加坡、德国、美国得克萨斯州都设有办公室。

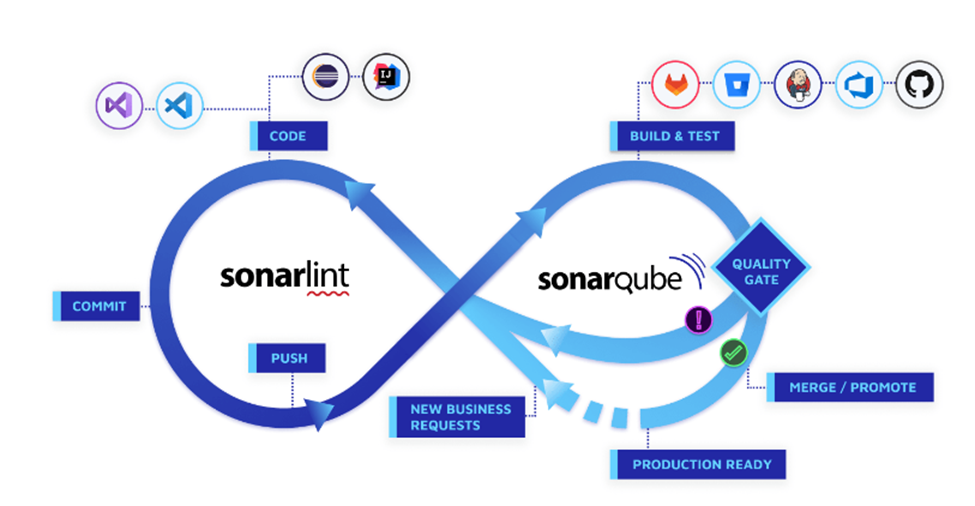

SonarSource目前提供三类产品,分别是SonarLint、SonarQube以及SonarCloud。三类产品虽然应用场景不同,但都给开发人员提供了静态代码分析(SAST)的能力,也就是在不运行程序的情况下通过一系列程序分析技术持续对代码进行理解与检测,发现代码中存在的漏洞。

SonarSource的愿景是希望从根本上改变组织交付软件的方式,帮助研发人员交付清洁代码,即安全、健壮且可以发展的代码。Olivier曾把这件事情比作投资:“我们拥有的这种方法的美妙之处在于它不再花费;对于相同的投资,你有很好的代码,以后你会有更大的投资回报,所以一开始的‘正确’就尤为重要,这是使软件成为资产而非负债所需的唯一步骤。”

始终面向研发人员的宗旨使SonarSource广受欢迎。“Goodbye Re-work!Hello Innovation!”的标语是SonarSource产品给研发人员带来的最大改变。通过自动化高精度的静态代码扫描工具赋能研发人员,使他们能够将更多的时间投入到创新且具有挑战性的事情上,为企业创造更多价值。

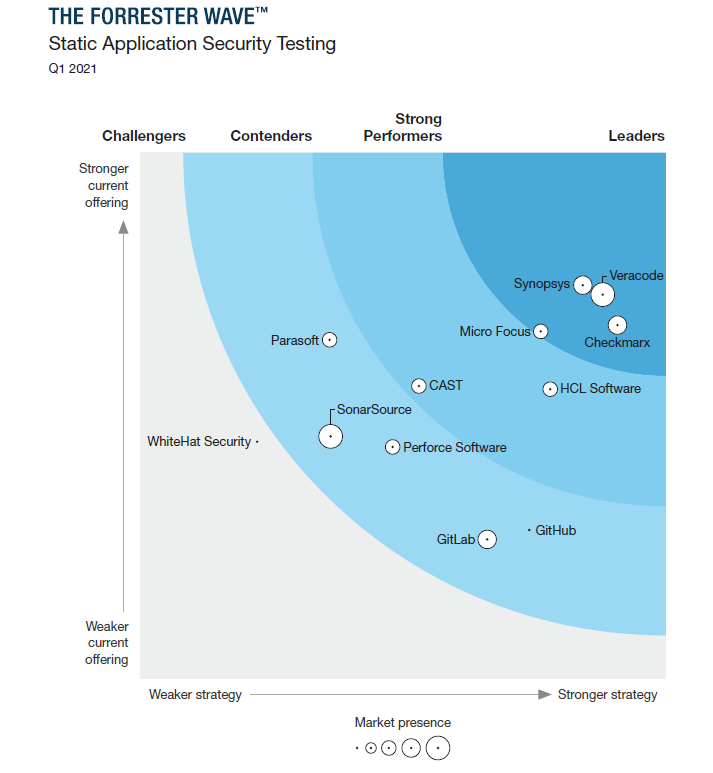

静态代码扫描工具目前市场现状

在整个的开发链条中还有其他工具也可以检测软件中存在的漏洞,比如IAST,DAST,FUZZ。这些动态测试工具受限于检测漏洞的原理,往往需要较高的使用条件,比如需要准备软件的运行环境、需要在测试过程中与软件进行交互来触发软件的功能、需要准备大量的测试用例。

而基于不同理念所产生的静态分析工具则没有此类限制,只需要接触源代码即可完成分析。这样的天然优势给予了静态代码分析类工具更广阔的市场空间,使得静态代码分析类工具更有可能成为走向研发者市场,成为一类具备普适性的研发效能工具。SonarSource的成功路径也从侧面证明了这一点。然而当我们把目光聚焦在国内市场,并没有发现类似SonarSource的企业。在中国,静态分析类工具仍然处在一个突破使用场景和市场空间的过程中,究其原因,我们认为以下三个方面的问题可能能够做一些说明:

落地成本高

目前国内市场上常见的静态代码分析工具具备较高的使用门槛。从开始接触到成功落地往往需要较多的适配与培训工作,需要企业投入较多的时间与人力成本。在研发工具接受程度与使用习惯还未养成的中国市场,这些先决条件往往成为劝退企业的第一道门槛,导致了很多有相关需求的中小型企业望而却步。

传统产品形态老旧,缺乏现代化集成能力

从用途来说,静态代码分析工具属于软件研发体系的支撑性工具,其使用场景往往会随着软件研发体系的变化而变化。目前国内市场主流的静态代码分析工具仍然停留在传统的客户端软件时代,用户通过上传代码进行集中式的分析与结果展示。当用户需要在现代化的研发体系(如模块化DevOps敏捷流水线)中去使用相关能力时,这种传统的软件形态往往会带来较多的麻烦,导致落地成本的提升和自动化程度的降低。目前国外走在前沿的分析类工具,如SonarQube、 Snyk和Coverity均采用了解耦式的模块化设计,方便用户进行流水线集成和自动化调度。

分析精度较差

随着软件产业的飞速发展,过去二十年间用户对于静态代码分析类工具的需求也在不断提升。从最早期进行代码风格的管理,到嵌入式时代对于代码质量的合规要求,到今天对于安全漏洞的治理。软件的复杂程度日益提升,静态代码分析工具试图解决的问题也越发复杂。现有的工具在面对复杂的软件安全漏洞时,分析精度直线下降,误报率往往超过50%。过高的误报率带来的是使用成本的大幅提升,同时也造就了静态代码分析类工具落地成本高,使用复杂的刻板印象。能否解决好复杂代码场景的分析精度问题,是决定SAST类工具接受程度的核心难题。

市场规模

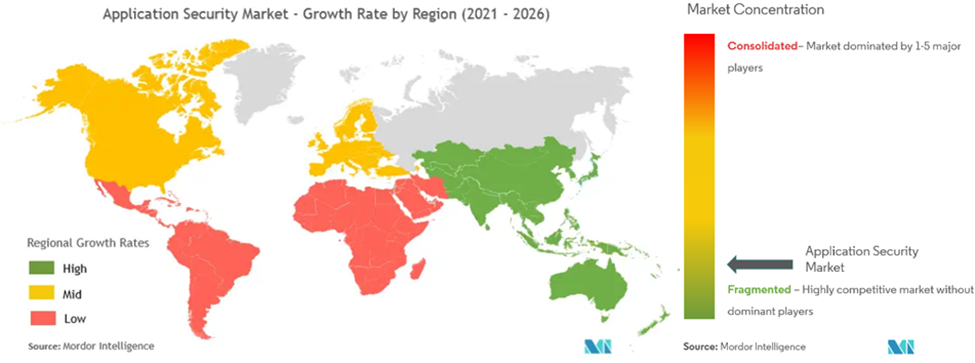

根据Modor Intelligence的报告,2020年全球应用安全市场(AST)规模为63.8亿美元,预计该市场与2026年达到157.6亿美元的规模,年复合增长率为16.4%。其中亚洲地区贡献了最高的增长速度。

根据InkWood的报告,SAST大约占AST市场的40%,2021年SAST全球规模大约在30亿美金,2026年全球范围内会达到63亿美金的规模。

由于市场上存在大量参与者,应用程序安全市场高度分散。市场上的许多参与者都在进行创新,将自己与竞争对手区分开来。

SonarSource的解决方案

SonarSource提供的一整套解决方案会在开发过程的整个生命周期,以及每个阶段执行检查。整套解决方案的核心理念是“Clean as You Code”。在开发者完成一部分新的代码之后,可以将代码推给扫描工具,并对这一部分的代码的品质进行分析和评价,以保证开发者的代码一直保持满足标准的状态。这个标准的状态通过“Quality Gate”来严格把守,它是发布前的最后一道检查,只有满足所有的要求才能发布到生产环境中,比如代码覆盖率,可靠性评级等等。开发人员可以设置自己的标准,也可以使用SonarSource提供的默认标准“SonarWay”。

三类产品

SonarLint

SonarLint是一个IDE扩展,可帮助开发人员在编写代码时检测和修复质量问题。就像Grammarly拼写检查器一样,SonarLint会实时提供反馈,以便在提交代码之前修复它们。此外,SonarLint会提供详细的规则描述和最佳实践来展示代码问题的原因与解决方案,开发人员可以在编码的同时学习提高自己的技能。

SonarQube

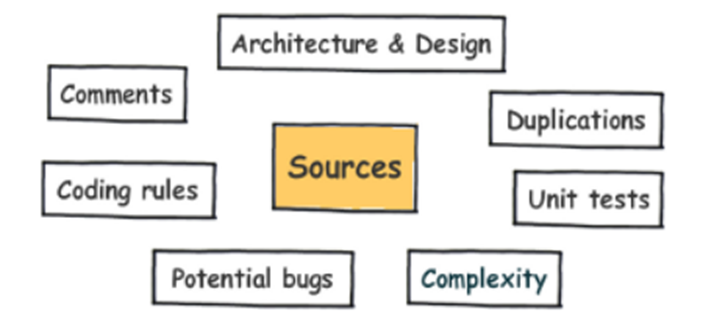

公司主打的SAST产品。产品是分离式的架构,一侧为SonarQube平台,可以在web端查看扫描结果;另一侧是SonarScanner,这是公司十多年来构建的代码分析引擎,内含5000多条规则积累。此外SonarQube 并不是简单地将各种质量检测工具的结果直接展现给客户,而是通过不同的算法来对这些结果进行再加工,最终以量化的方式来衡量代码质量,并进行管理。

SonarCloud

公司推出的SaaS云服务,针对开源项目进行分析检测。基本功能和普通的SonarQube差不多,但提供更多的SaaS级别的服务。

三类问题

上述三种产品本质上共同解决了三类代码问题,分别是代码可靠性,代码安全性以及技术负债(代码可维护性)。

代码可靠性

分析引擎可以针对代码中的Bug以及开发路径存在的问题进行检测。Bug通常是指一种编码错误,可能会导致程序运行时出现错误或意外。

代码安全性检测

SonarQube可以展示代码中的安全热点(Security Hotspots),也就是一些敏感代码,但它们不会影响整体应用程序安全性,也不需要研发人员立刻进行修复。但是事后审查的判断是有必要的,因为研发人员可能也会发现这些“敏感地带”会存在风险。除了安全热点以外,分析引擎还可以针对安全漏洞(Vulnerabilities)进行检测,安全漏洞是需要立即修复的,它们会严重影响应用程序安全性。这样的分类方式进一步降低了误报率,对研发人员更加友好。

分析引擎主要检测的安全漏洞分为两类。第一种是安全注入问题,第二种是安全配置问题。

技术负债(代码可维护性检测)

分析引擎可以检测代码异味,也就是代码可维护性的问题。通常它们使代码混乱且难以维护,换而言之,维护人员不知道如何修复这段代码,最坏的情况是原来的问题还没有修复,就引入新的问题。代码异味包括“七宗罪”,分别是不遵循代码标准,潜在缺陷,糟糕的复杂度分布,重复,注释不足或过多,缺乏单元测试,糟糕的设计。这七点也是检测技术负债的标准(技术负债是指修复代码异味所花费的精力)。

Synopsys 2022年的报告指出技术负债成为对现有代码库进行修改的最大障碍。据估计2022年的技术负债将增加到1.52万亿美元。

对于修复技术负债的问题,SonarSource也有着自己独到的解决方案。通常来说,主动对整个代码库的修复是费时费力的,也可能会产生功能回归风险。然而程序员总是会在老代码的基础上进行新的修改。所以SonarSource的产品只对于新的代码或者是在老代码上做过修改的代码进行扫描分析,也就是在不引入新的问题的同时逐渐对代码库进行修复,逐渐改进软件的质量。实际上就算没有主动去修复老的代码,通过SonarSource的解决方案,也会被逐渐地被动修复。据估计,第一年后整体代码的大约20%的问题将会被修复,两年后大约35%的代码问题会被修复,5年后大约50%的代码问题会被修复。

核心竞争优势

庞大的社区群体

SonarSource一直秉持着致力于透明、安全和持续改进自己的开源解决方案这一理念,打造了一个庞大的社区群体。目前超过700万的研发者在使用SonarSource的产品,并且有超过30万的组织在使用开源的版本。SonarSource的开源工具有着非常不错的性能,在给用户良好的使用体验的同时听取用户的意见,不断迭代自己的产品,形成良性的循环。Olivier表示,“我们从客户那里收到的反馈也变成了影响 SonarSource 产品开发的机会。在公司内部,我们使用内部讨论板和实时会议的组合,与我们的开发团队和产品经理进行透明的沟通”。

此外,庞大的社区也有助于SonarSource进行市场宣传和教育,渗透进更多的研发群体,增加用户粘性。

对代码质量问题极高的精准度

SonarSource有着自己沉淀了十几年的分析引擎,积累了超过5000条的规则。在不影响分析速度的同时,又能准确找出代码中存在的质量,风格问题。在过去,SonarSource一直在调优误报,着力打造一个更加适合研发者使用的工具。随着SonarSource收购RIPS,公司的产品开始增强对复杂问题分析的深度,并且正式转向安全性检测的SAST市场。目前,SonarSource的产品对某些安全问题的检测也有着极高的精准度。

极高的易用性,更适用于现代开发的理念

SonarSource的产品使用了模块化的设计。分析引擎和平台分离,更符合现代的开发理念,适用于云原生场景。它可以无缝的CI/CD集成,并且支持灵活的部署方式,包括云部署,容器化部署以及本地部署,安装过程也非常简单。此外,IDE集成的能力与现代化的UI帮助研发人员在更加早期的时候发现和展示问题,对研发人员更加友好。

独特的技术负债解决方案

SonarSource通过渐进的,被动的,无感的方式,逐渐修复代码库中的遗留问题。

竞对评价

Coverity

Coverity于2002年在斯坦福大学计算机系统实验室成立,由斯坦福大学教授Dawson Engler担任技术顾问,公司致力于解决代码中的安全问题。

Coverity的核心优势是它的检测能力。通过20年的积累,整体上Coverity对安全问题检测的广度和深度都是目前其他工具没法相比的,尤其是在C/C++上的检测能力。此外,Coverity支持大量的编程语言,框架以及编译器。虽然初期的配置上比较复杂,但是一旦配置完成,误报率和检出率相对会优于其他的工具。并且Coverity有着不错的扫描速度,每千行代码的平均分析速度大约为10秒。

然而Coverity的售价非常昂贵,产出报告结果的时间也相对较长。G2上很多使用者也指出Coverity的易用性较差,在初期的配置上非常困难,如果是新手可能无法完成配置。此外,Coverity的产品形态比较老旧,很难再往里添加新的技术,迭代速度慢限制了Coverity的成长机会。

Fortify

Fortify Software,是一家总部位于加利福尼亚州的软件安全供应商,成立于 2003 年。公司曾经成立过一个安全小组,专门研究Java相关的代码安全问题。

Fortify的核心优势是它在Java语言上的深度安全检测能力,虽然有一部分分析能力来自于较为陈旧的开源项目。此外,Fortify提供数量更多,功能更全的插件以及良好的售后服务。

然而,Fortify作为老牌的工具价格同样很高。也同样面临着产品形态老旧,技术更新迭代慢的问题。根据G2的评论,Fortify有时候可能无法理解某些语言(如Java 8+)的一些较新语法导致较高的误报率。这也是产品更新速度不够体现。

相比这两款老牌的工具,SonarSource的优势在于它的产品形态比较轻,价格便宜,更加贴近研发人员。虽然SonarSource对复杂安全问题的检测能力以及安全问题的覆盖度不如上述两款产品,但是Sonar庞大的社区正在帮助公司不断地迭代产品。

整体来说,静态代码分析工具仍然在大企业使用频繁。在一些对代码质量和安全有较高要求的行业比较普及,比如电脑软件行业,金融,汽车以及军工。

客户案例

SonarSource面向的行业、客户非常广泛,这也是SAST这类产品的特性决定的。只要人在写代码,就一定会出错,那么对代码检测以及管理的需求就会存在,不论哪个行业。

目前,80家财富100强公司使用SonarSource平台。IBM、微软、Alphabet和NASA是主要用户。至少400,000家公司以及超过700万研发人员使用SonarSource产品来提高代码质量。在过去四年中,SonarSource的客户群增长了2000%以上。

Cisco世界上最大的IT组织之一也曾困扰于无法管理其软件的质量。Cisco IT工程师Dhairya Sanghvi说:“过去有许多与代码相关的问题,这些问题随着时间的推移而升级,并让我们付出了很多代价”。

集成并使用了SonarQube之后引发对Cisco业务三大影响。第一,软件交付能力提高,不需要反复工作浪费时间。第二,软件质量得到了显著改进。第三,业务侧体现出来成本节约的价值。Sanghvi 说:“SonarQube是一个代码分析工具,与Jenkins集成得很好,整个团队都非常满意,SonarQube 是我们一致的选择。”

Cisco现在使用SonarQube分析了90个应用程序中超过900万行的Java、PL/SQL和C/C++代码,预计这一数字会增加到1.5亿行代码。

除此之外,很多企业比如西门子,都与SonarSource支持和产品开发团队密切合作。不仅仅通过社区,SonarSource还从客户那得到产品功能的反馈,以此来定期来制定产品迭代计划,推动产品创新。

销售模式

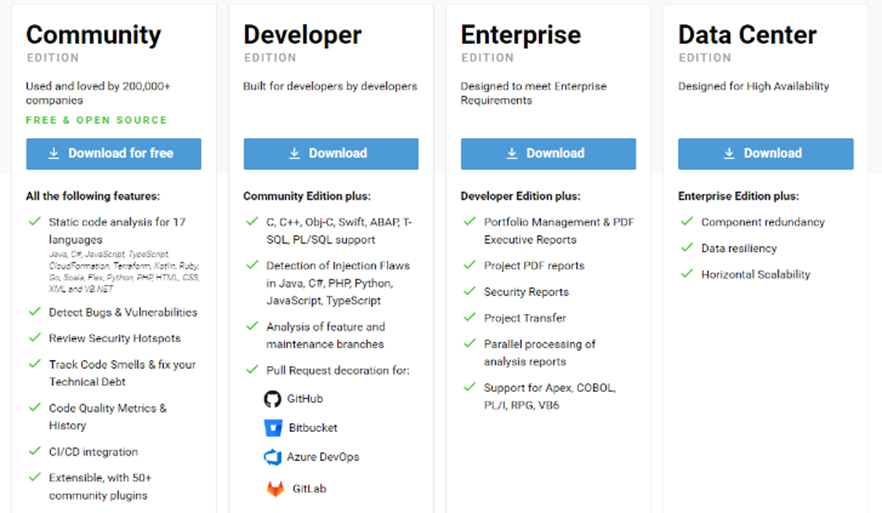

三款产品中SonarLint和SonarCloud是开源免费的。除了SonarCloud定制的私人服务需要付费之外,公司主要的收入来源来自SonarQube,一共有四个版本,分别是社区版,研发者版,企业版和数据中心版。除了版本之间功能的不同之外,SonarQube的收费模式是根据可分析的最大代码行数每年收license费用。

社区版是完全免费的,它实际上覆盖了SonarQube绝大部分功能,包括支持大多数语言,对代码质量和简单安全问题检测的能力,超过50种的插件等等。但问题是社区版不支持一个项目多分支的形式,这会导致一次扫描产生多个项目结果,增加管理的难度。

研发者版本起价是150美金一年,可使用的最大代码限制行数是10万行,已经可以满足一般研发人员日常的检测需求。此外,增加了C/C++语言的覆盖,增加了分支分析的能力,增强了安全分析的能力,尤其是针对注入这个问题可以做到深度精确分析。

企业版起价2万美金一年,可使用的最大代码限制行数是100万行。除了支持全部的27种语言之外,还提供了可以配置的SAST引擎功能,提供OWASP/SANS安全报告的能力。还赋能企业产出组合管理的能力。

数据中心版本起价10万美金一年,可使用的最大代码限制行数是200万行。这个版本对高可用性和横向扩展性有更好的支持。

此外,三个收费版本的产品价格均会随着最大代码限制行数的增加而提高。

市场表现

近期表现

2022年4月融资完成之后,SonarSource又实现了里程碑式的突破。公司把销售人员增加一倍,并在其位于瑞士、法国、德国和奥斯汀的办事处扩大营销团队。并计划在未来两年内再雇用 150 名奥斯汀本地员工。目前正在招聘工程、IT、产品管理、销售和营销等多个职位。

据SonarSource统计,2022年研发人员和企业客户采用率创历史新高。SonarSource的用户群增长了43%,支持超过400,000个组织和700万用户。Sonar解决方案在分析代码总量方面处于行业领先地位——现在全球组织的代码分析量超过5000亿行。通过在11个月内增加5,000名付费客户,Sonar 现在支持 21,000 家企业客户,其中包括超过75%的财富100强企业和近一半的财富500强企业。

新的CMO Manish Gupta加入和各地企业和开发人员的认可将助力SonarSource以巨大的势头发展,今年预计ARR达到2.4亿美元。

历史沿革

2006年,Freddy Mallet意识到代码质量管理至关重要。代码的缺陷最终会反映到软件交付的质量上,导致各种各样的威胁与损失,比如数据泄露,隐私威胁,财产损失,甚至是对人物理上带来的伤害。Freddy Mallet认为市场上需要一种提供自动化代码审查的产品。Freddy Mallet与好友Simon Brandhof通过集成Java的最佳开源工具在2007年开始了对Sonar平台的开发。Olivier Gaudin随后加入团队,SonarSource于2008年成立。

2010年,SonarSource实现了公司的第一个里程碑——Sonar平台被社区和企业接受,每月下载量超过2K次。各种插件的集成让Sonar备受好评。公司随后加大研发力度,在2013年正式推出SonarQube。

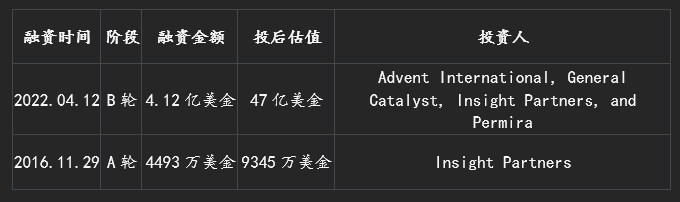

2016年,SonarSource从Insight Venture Partners筹集了4500万美元投资,以进一步加速增长。Richard Wells,MD和Insight Partners副总裁Matt Gatto加入公司董事会。此时的SonarQube已经完成了多次迭代,支持了大量的语言和规则,代码质量分析的能力已经逐渐体现出优势。

2018年,第一个SaaS平台SonarCloud基于市场需求和用户需求推出。在此之前的两年中,SonarSource也纳入了一些与代码安全性相关的检测能力,但是一直没有办法做到高精度的分析。

直到2020年,SonarSource收购RIPS。RIPS Technologies首席执行官兼联合创始人Johannes Dahse博士加入SonarSource担任研发主管。RIPS Technologies是一家致力于创新安全测试技术的公司,以从头构建了其一流的 PHP 代码分析引擎而闻名。它的团队在构建高效的代码分析解决方案方面有着悠久的历史,他们的引擎甚至可以检测复杂和深层嵌套的漏洞。这次收购让SonarSource语言覆盖的广度和RIPS检测的深度相结合,最终实现了多种语言上对安全漏洞的精准分析检测。这也标志着SonarSource正式走入了安全性SAST的领域。

2022年,Sonar从新的和现有的投资者那里筹集了4.12亿美元,估值为47亿美元。该公司将利用这笔投资来扩大销售团队,以实现10亿美元的收入。

融资历史&投资人评价

2016年11月29日,SonarSource获得了Insight Partners大约4500万美元的投资。Insight Partners主要投资对象是那些推动行业变革的高增长软件和互联网公司,他们认为SonarSource从根本上改变了管理应用程序的可维护性、可靠性和安全性的方式,并将在未来继续为企业和组织提供创新的解决方案来管理他们的代码库。

Advent International作为最新一轮的领投方之一表示,SonarSource 在研发人员中享有值得信赖的声誉,并提供真正差异化的解决方案,Advent 技术投资团队负责人兼合伙人 Bryan Taylor 说:“我们很高兴能与 SonarSource 团队合作,因为他们在软件开发生态系统中构建了一个主要平台,加速了他们收入和用户社区的快速增长。”

财务方面,从SonarSource成立以来都是处于自给自足的状态,只有第一年存在亏损。这两次的融资都是从公司发展扩张的角度出发。

核心团队

创始团队初识

联合创始人兼CEO Olivier Gaudin来自瑞士日内瓦,于1998年毕业于法国国立应用科学学院(INSA)的应用数学工程专业。因为通过软件更容易去计算和模拟数学理论的最后结果,所以Olivier选择了偏计算机的方向,主攻Java语言。曾经在IT行业,金融行业,建筑行业工作过。

在一次代码审查任务中,Olivier发现自己很难读懂自己下属写的代码,开始在自己的团队内部开始设置一些基本的编写规范。同时,Freddy和Simon也被同样的问题困扰,他们正在试图寻找一种自动化的工具来解决这个问题,但是并没有找到。Freddy和Simon当时已经在IT咨询公司Hortis共事了几年,分别担任CTO和高级Java研发员。Freddy有着二十多年软件相关工作经验,包括软件研发,软件基础架构设计,软件咨询。Simon也有着十几年的开发经验,两人率先开始研发Sonar平台。

后来,Olivier遇到了Freddy和Simon,被二人的想法吸引并于2007年加入了他们团队。有一次,他询问了Freddy和Simon对“干净的代码”的理解,发现三个人产生了分歧。这更加坚定了他们做出一套被行业认可的代码规范的想法,三人便于2008年创立SonarSource。

新成员的加入

Andrea Malagodi(CTO)

Andrea来自于瑞士日内瓦,于2003年毕业于欧洲工商管理学院的金融专业。曾在摩根大通担任首席技术官和技术负责人 25 年。工作的同时又在2018年攻读完成了美国斯坦福大学的创新科技项目。Andrea于2021年加入SonarSource,他的加入可以帮助SonarSource建立应对强劲增长所需的基础设施。

Gordon Pothier(CFO)

Gordon来自美国马塞诸塞州,于2000年毕业于本特利大学的金融MBA项目。他曾在软件安全公司 Carbon Black担任财务副总裁兼首席财务官,该公司于2019年被VMWare收购。他也曾担任过领先的应用程序安全初创公司Onapsis的首席财务官,于2021年加入SonarSource。Gordon在这一领域有着十多年的经验,有着非常广的人脉与资源。

Manish Gupta (CMO)

Gupta于2022年加入SonarSource,之前曾担任Redis的首席营销官,最近担任Oracle的Java和GraalVM全球营销副总裁,在他任职期间领导了这两家公司实现了多倍增长。他的经验将有助于SonarSource实现10亿美元的收入目标。

未来发展

市场教育方面

Olivier曾在一次采访中表示,“我们希望更多研发人员使用我们的产品,要知道全球有大约7000多万的研发人员。这是我们在此之前从没有遇到过的挑战,我认为我们的产品已经准备好了,剩下的工作就是安全意识上的教育和启发”。

实际上,SonarSource从很早的时候就开始尝试进行安全意识教育的工作。比如每年12月,会在Twitter上发布24个面向研发人员的安全问题解谜挑战,并为成功解谜者提供奖励。这些安全问题都是SonarSource团队在本年中花费大量时间研究和理解现实世界中的漏洞。公司正在尝试通过各种形式增加与用户之间的互动来传递安全意识。

产品创新方面

SonarSource希望在未来可以提高分析引擎的扫描的速度以及对代码安全问题深度分析的能力。SonarSource会继续为开发人员增加价值,优化SonarLint的能力,让研发人员在IDE侧有更好的无摩擦开发体验。

编辑:范云辰

作者:邱天吴寒

参考资料

SonarSource官网,PitchBook,The Forrester

https://zhuanlan.zhihu.com/p/532943997

https://www.zjdz.gov.cn/dzj/dzj/aqzx/20220113/16876.html

https://techcrunch.com/2022/04/26/sonarsource-raises-412m-to-scan-codebases-for-bugs-and-vulnerabilities/?guccounter=1&guce_referrer=aHR0cHM6Ly9hZ2g4MnJubTVsLmZlaXNodS5jbi8&guce_referrer_sig=AQAAAIQbF0gtoD9VOAE5IfLTjzV2QBs3SNa9EGp-EP7xPkX9JfgAyngs0Tt

https://www.usine-digitale.fr/article/sonarsource-leve-375-millions-d-euros-pour-detecter-les-erreurs-dans-le-code.N1997837

https://zhuanlan.zhihu.com/p/497718625

https://www.mordorintelligence.com/industry-reports/application-security-market

https://blog.csdn.net/libin95188/article/details/123038727

https://www.likecs.com/show-204321455.html#sc=1948

https://www.sonarsource.com/blog/code-security-now-theres-a-tool-for-developers/

https://www.sonarsource.com/plans-and-pricing/?gads_campaign=North-America-Sonar&gads_ad_group=Sonar&gads_keyword=sonarsource&gclid=EAIaIQobChMIscGv8tD1-wIVHBitBh2WnAXtEAAYASABEgKJrvD_BwE

https://ecapital.vc/news/rips-technologies-sold-to-sonarsource/?cookie-state-change=1670567160629

https://console.dev/interviews/sonarsource-olivier-gaudin/

https://www.challenges.fr/classements/fortune/olivier-gaudin-freddy-mallet-et-simon-brandhof_3328

https://www.pme.ch/business/2022/01/24/le-logiciel-libre-etait-pour-nous-une-evidence

免责声明

*本公众号仅作为学习和研究使用,不构成对任何人的投资和建议,您直接或间接基于本公众号内容做出的投资应自行承担风险,航行资本及作者不对此承担任何责任。

*以上信息均为航行资本基于网络公开信息渠道整理,航行资本不为以上信息的真实性、准确性做任何保证。

*本公众号上所转载或引用内容均标注来源及出处,仅代表原作者本人,不代表航行资本立场。转载或引用内容的版权归原作者所有。如涉嫌侵权,请及时联系我们,我们将及时更正或删除有关内容。

*如需转载本深度调研,或对以往调研内容感兴趣,请联系:zhihouchen@voyagers-partners.com。

声明:本文来自航行资本,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。