Oracle WebLogic Server是一个统一的可扩展平台,用于在本地和云端开发、部署和运行企业应用程序,例如 Java。WebLogic Server提供了Java Enterprise Edition (EE)和Jakarta EE的可靠、成熟和可扩展的实现。

近日,奇安信CERT监测到Oracle WebLogic Server远程代码执行漏洞(CVE-2023-21839),该漏洞允许未经身份验证的远程攻击者通过T3/IIOP协议网络访问并破坏易受攻击的WebLogic服务器,成功利用此漏洞可能导致Oracle WebLogic服务器被接管或敏感信息泄露。奇安信CERT已第一时间分析复现此漏洞。鉴于该漏洞在低版本JDK环境下影响较大,建议客户尽快做好自查及安装补丁。

漏洞名称 | Oracle WebLogic Server远程代码执行漏洞 | ||

公开时间 | 2023-01-18 | 更新时间 | 2023-01-18 |

CVE编号 | CVE-2023-21839 | 其他编号 | QVD-2023-2423 |

威胁类型 | 代码执行 | 技术类型 | 反序列化错误 |

厂商 | Oracle | 产品 | WebLogic Server |

风险等级 | |||

奇安信CERT风险评级 | 风险等级 | ||

高危 | 蓝色(一般事件) | ||

现时威胁状态 | |||

POC状态 | EXP状态 | 在野利用状态 | 技术细节状态 |

未发现 | 未发现 | 已发现 | 未公开 |

漏洞描述 | Oracle WebLogic Server中存在远程代码执行漏洞,该漏洞允许未经身份验证的远程攻击者通过T3/IIOP协议网络访问并破坏易受攻击的WebLogic服务器,成功利用此漏洞可能导致Oracle WebLogic服务器被接管或敏感信息泄露。 | ||

影响版本 | Oracle WebLogic Server 12.2.1.3.0 Oracle WebLogic Server 12.2.1.4.0 Oracle WebLogic Server 14.1.1.0.0 | ||

其他受影响组件 | 无 | ||

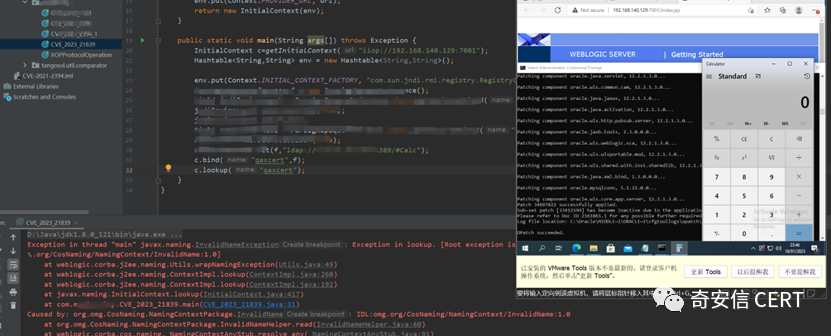

目前,奇安信CERT已成功复现Oracle WebLogic Server 远程代码执行漏洞(CVE-2023-21839),截图如下:

威胁评估

漏洞名称 | Oracle WebLogic Server远程代码执行漏洞 | |||

CVE编号 | CVE-2023-21839 | 其他编号 | QVD-2023-2423 | |

CVSS 3.1评级 | 高危 | CVSS 3.1分数 | 8.6 | |

CVSS向量 | 访问途径(AV) | 攻击复杂度(AC) | ||

网络 | 低 | |||

所需权限(PR) | 用户交互(UI) | |||

无 | 不需要 | |||

影响范围(S) | 机密性影响(C) | |||

不改变 | 高 | |||

完整性影响(I) | 可用性影响(A) | |||

低 | 低 | |||

危害描述 | 未授权的远程攻击者可通过T3/IIOP协议网络访问并破坏易受攻击的WebLogic服务器,成功利用此漏洞可能导致Oracle WebLogic服务器被接管或敏感信息泄露。 | |||

处置建议

请参考以下链接尽快修复:

https://www.oracle.com/security-alerts/cpujan2023.html

Oracle WebLogic Server升级方式

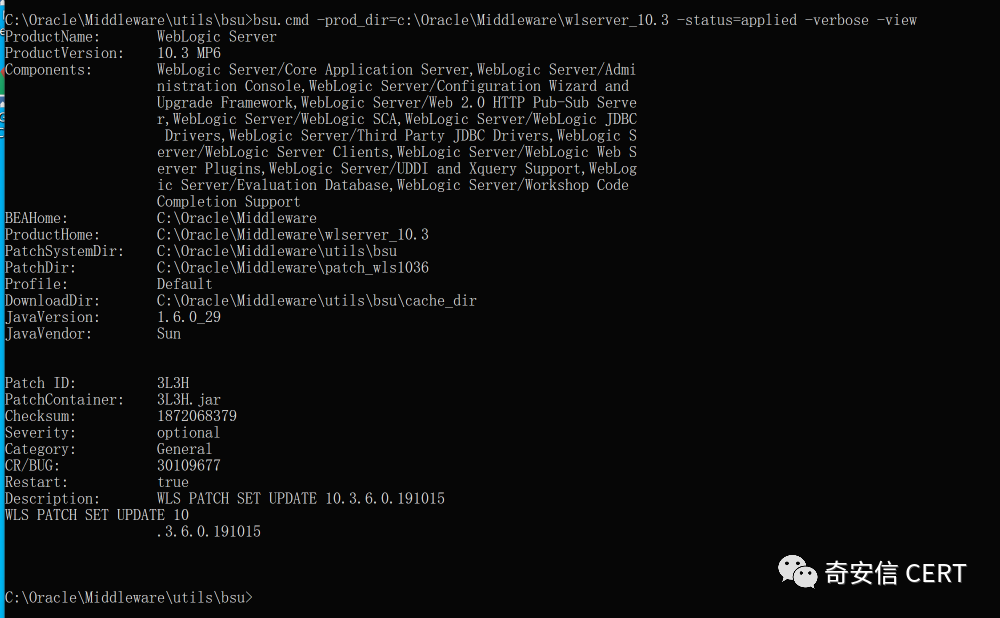

1.Oracle WebLogic Server 11g:

bsu.cmd -install -patch_download_dir=C:\\\\Oracle\\\\Middleware\\\\utils\\\\bsu\\\\cache_dir -patchlist=3L3H -prod_dir=C:\\\\Oracle\\\\Middleware\\\\wlserver_10.3

出现以上提示代表补丁安装成功。

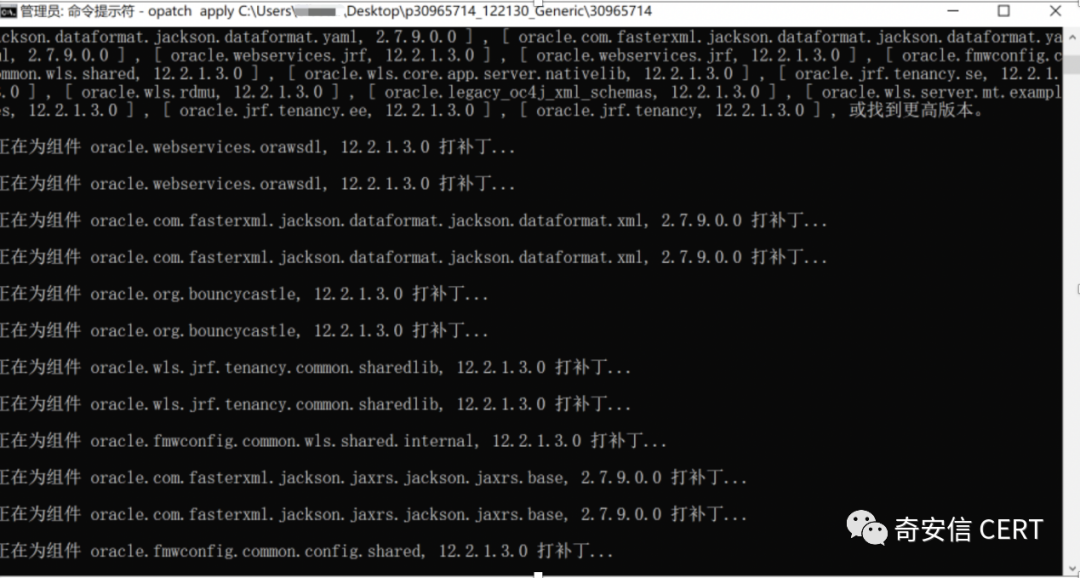

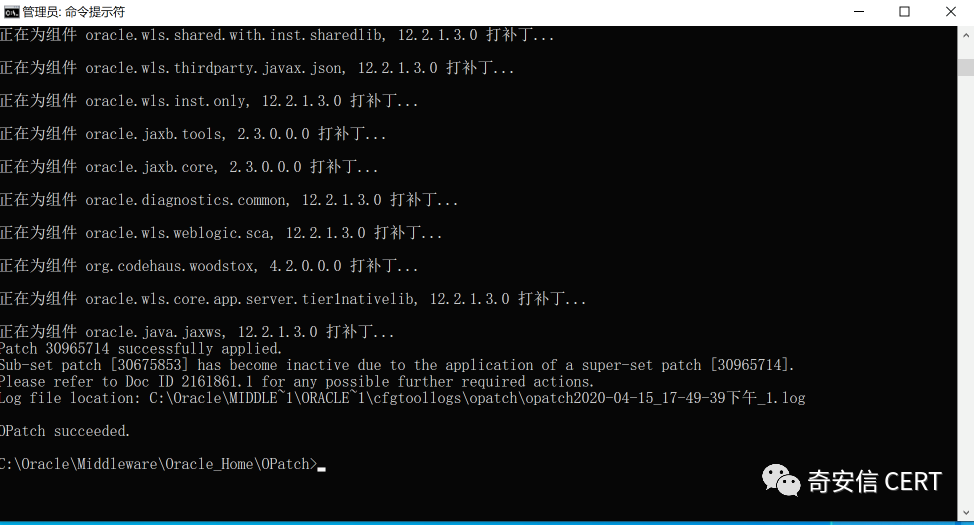

2.Oracle WebLogic Server 12c:

使用opatch apply 安装补丁

C:\\\\Oracle\\\\Middleware\\\\Oracle_Home\\\\OPatch>opatch apply 本机补丁地址

注:补丁编号请自行更改为新补丁编号。

若非必须开启,请禁用T3和IIOP协议。

禁用T3、IIOP协议具体操作步骤如下:

1.禁用T3:

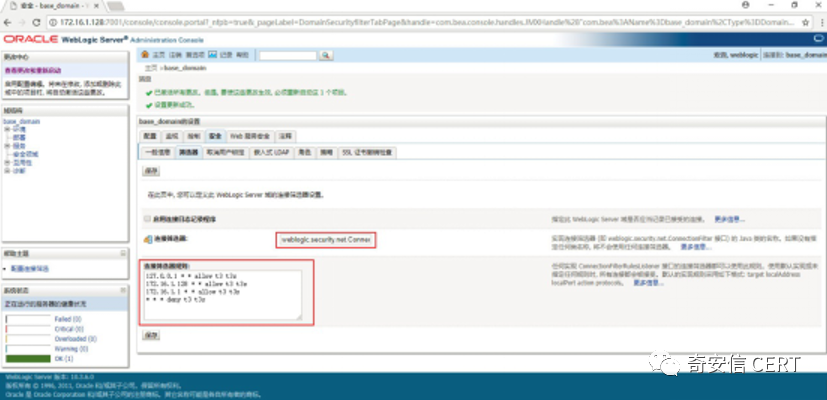

进入WebLogic控制台,在base_domain的配置页面中,进入“安全”选项卡页面,点击“筛选器”,进入连接筛选器配置。

在连接筛选器中输入:WebLogic.security.net.ConnectionFilterImpl,参考以下写法,在连接筛选器规则中配置符合企业实际情况的规则:

127.0.0.1* * allow t3 t3s本机IP* * allow t3 t3s允许访问的IP* * allow t3 t3s* * * deny t3 t3s

连接筛选器规则格式如下:target localAddress localPort action protocols,其中:

target 指定一个或多个要筛选的服务器。

localAddress 可定义服务器的主机地址。(如果指定为一个星号 (*),则返回的匹配结果将是所有本地 IP 地址。)

localPort 定义服务器正在监听的端口。(如果指定了星号,则匹配返回的结果将是服务器上所有可用的端口)。

action 指定要执行的操作。(值必须为“allow”或“deny”。)

protocols 是要进行匹配的协议名列表。(必须指定下列其中一个协议:http、https、t3、t3s、giop、giops、dcom 或 ftp。) 如果未定义协议,则所有协议都将与一个规则匹配。

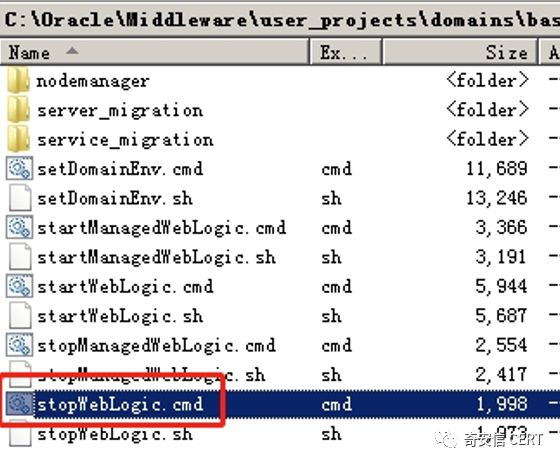

保存后若规则未生效,建议重新启动WebLogic服务(重启WebLogic服务会导致业务中断,建议相关人员评估风险后,再进行操作)。以Windows环境为例,重启服务的步骤如下:

进入域所在目录下的bin目录,在Windows系统中运行stopWebLogic.cmd文件终止WebLogic服务,Linux系统中则运行stopWebLogic.sh文件。

待终止脚本执行完成后,再运行startWebLogic.cmd或startWebLogic.sh文件启动WebLogic,即可完成WebLogic服务重启。

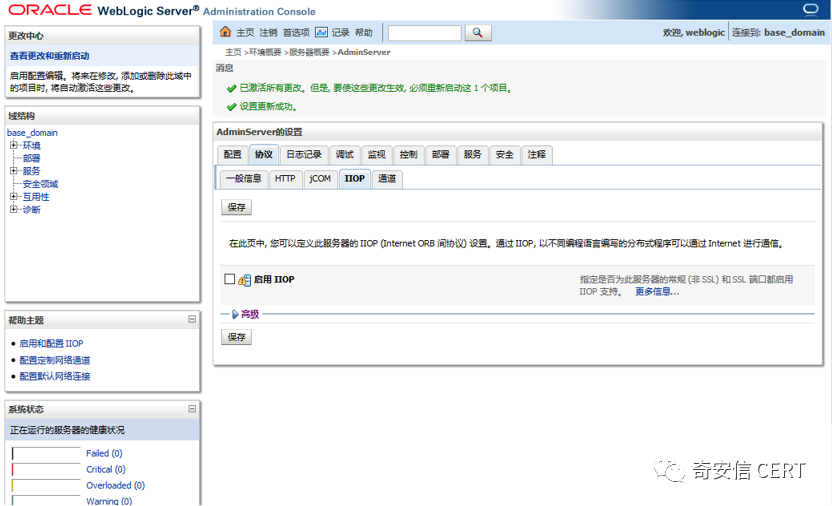

2.禁用IIOP:

用户可通过关闭IIOP协议阻断针对利用IIOP协议漏洞的攻击,操作如下:

在WebLogic控制台中,选择“服务”->”AdminServer”->”协议”,取消“启用IIOP”的勾选。并重启WebLogic项目,使配置生效。

参考资料

[1]https://www.oracle.com/security-alerts/cpujan2023.html

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。