根据Cybersecurity Ventures的报告,预计2023年网络犯罪将给全世界造成8万亿美元的损失。如果以国家经济体量比较,2023年网络犯罪将成为仅次于美国和中国的世界第三大经济体。预计未来三年全球网络犯罪损害成本将以每年15%的速度增长,到2025年达到每年10.5万亿美元。

多年来,加密货币经济与网络犯罪保持着千丝万缕的联系。无论暗网黑市还是勒索软件赎金提现,都严重依赖加密货币洗钱渠道。因此,对网络犯罪加密货币洗钱活动的监测、分析和预测,也是企业安全团队和执法部门最为关注的暗网情报之一。

近日,安全公司Chainalysis发布的2022年网络犯罪报告为我们揭示了网络犯罪这个“第三经济体”的引擎——加密货币洗钱活动的四大发展趋势。

趋势一:洗钱规模飙升,洗钱渠道高度整合

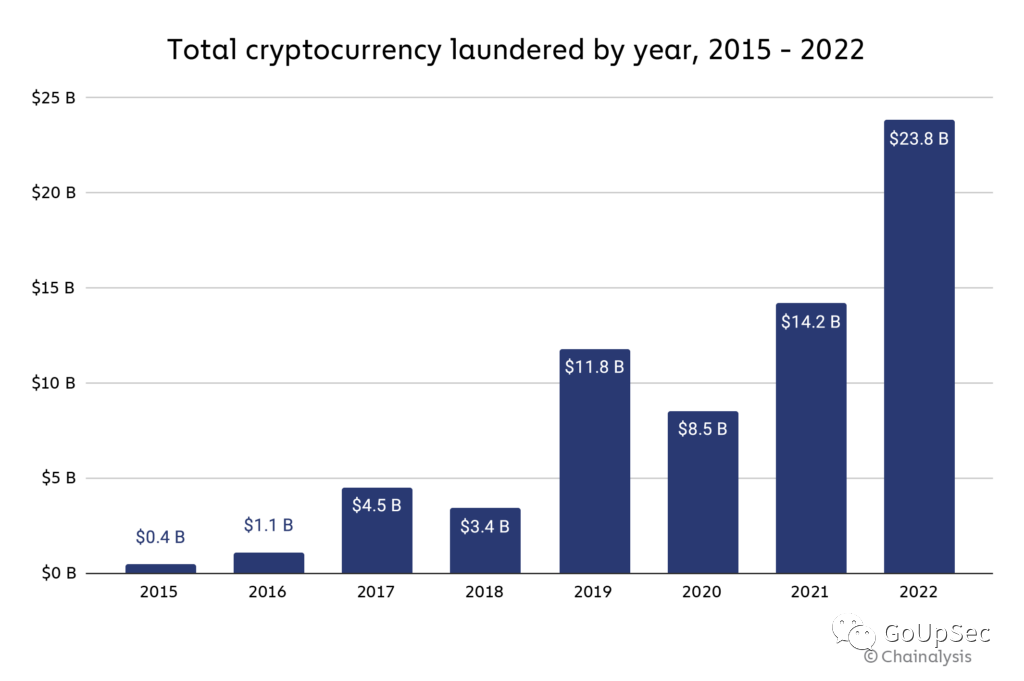

2022年网络犯罪洗钱金额规模呈现爆发式增长,非法加密货币钱包地址在2022年发送了价值近238亿美元的加密货币,比2021年增长了68.0%(下图):

但是,根据加密货币追踪公司Chainalysis近日发布的2022年网络犯罪调查报告,2022年网络犯罪的加密货币套现渠道出现了重大整合,报告仅监测到915法币提现渠道收到非法加密货币,低于2021年的1124个,这也是自2012年以来数量最少的一次,也是自2018年以来洗钱服务数量稳步下降的趋势延续。

主流中心化交易所依然是非法加密货币的最大接收者,接收了从非法地址发送的所有资金的近一半,超过40%的非法资金转移到中介服务——主要是混合器、地下洗钱服务或DeFi协议(其中大部分资金来自勒索软件、暗网市场和黑客地址)。

报告显示,交易所依然是不法分子套现的主要渠道,仅五家加密货币交易所就处理了近67.9%的黑市套现交易(编者:Chainalysis拒绝公布这五家交易所的名字)。

此外,不法分子的交易地址数量和交易金额也在整合,大多数加密货币洗钱活动都是由一小群人促成的。Chainalysis在2022年跟踪的63亿美元非法资金中,超过半数被542个加密货币钱包地址接收,其中仅四个钱包地址就接收了11亿美元。

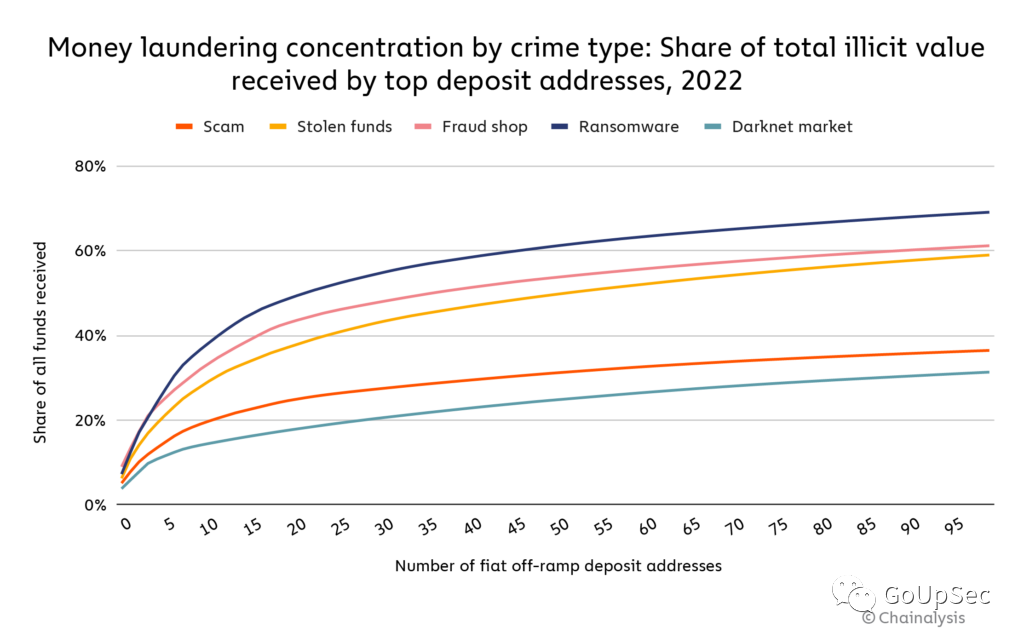

勒索软件是洗钱地址集中度最高网络犯罪类型(下图),仅21个存款地址就占从勒索软件发送到法币提现渠道所有资金的50%,而从暗网市场收到金额最高的21个存款地址的资金占比仅有18%。

不同网络犯罪类型中,勒索软件的洗钱地址集中度最高

数据来源:Chainalysis

Chainalysis的研究主管金·格劳尔(Kim Grauer)表示,加密货币犯罪“出口”的大幅缩小是政府持续打击加密货币洗钱活动的结果,也是正在实施额外执法的迹象。“令人震惊的是,其中一些存款地址转移了超过一亿美元的非法资金,并且在通过区块链分析非常透明且易于查看的情况下仍在运作,”格劳尔说,“这看起来确实是一个很好的阻击点,我们可以在区块链上分析甚至从根本上封锁此类洗钱活动。”

趋势二:混币器非法使用量创历史新高

混币器(Mixer)是犯罪分子使用的一种流行的加密货币混淆服务,2022年混币器接收了从非法地址发送的所有资金的8.0%。

混币器的功能是从多个用户那里接收加密货币,将它们混合在一起,然后向每个用户“如数返还”同等金额的加密货币,经过混币器处理的加密货币只能追溯到混币器而不是其原始来源,除非采用特殊的区块链分析技术。

混币器有许多合法用例,其中大部分与财务隐私有关。例如,如果有人知道你的加密货币地址,几乎可以在区块链上看到你的整个交易历史,因此很多合法用户尝试使用混币器来保护财务隐私。不过,混币器提供的财务隐私对犯罪分子来说也很有价值,这使其成为非法资金的目的地。

2022年5月,OFAC(美国财政部外国资产控制办公室)首次制裁混币器,指控Blender.io参与了朝鲜黑客集团Lazarus Group的加密货币洗钱活动,紧接着,同年8月,OFAC又制裁了混币器Tornado Cash。

2022年对知名混币器的制裁可能促成了两个趋势:发送到混币器的加密货币总量大幅下降,同时流向混币器的非法资金占比大幅提高(下图)。

混币器在2022年共处理了78亿美元,其中24%来自非法地址,而在2021年,混币器处理了115亿美元,其中只有10%来自非法地址。数据表明,合法用户减少了对混合器的使用,而犯罪分子仍在继续使用。

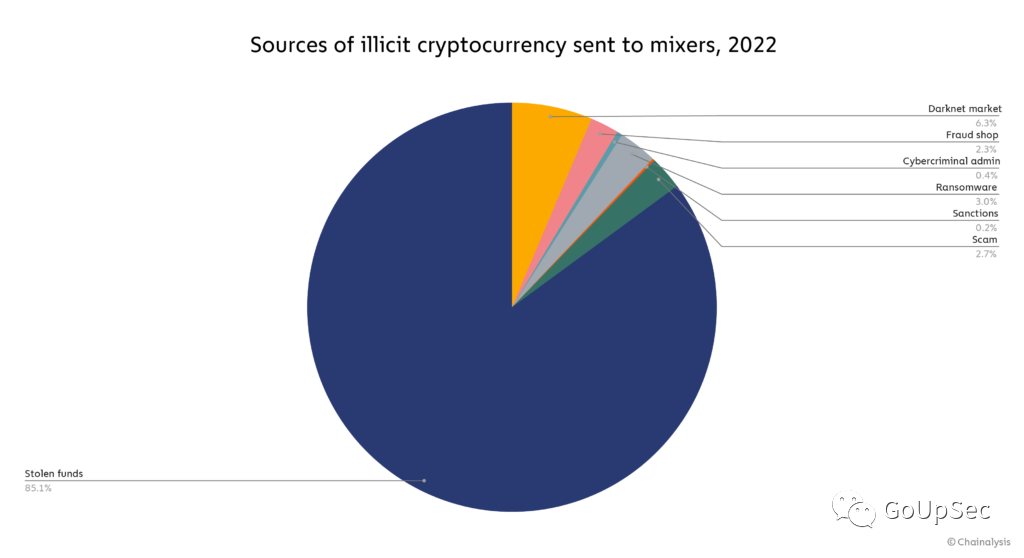

2022年混币器的非法加密货币来源构成

数据来源Chainalysis

同样值得注意的是,混币器处理的绝大多数非法资金属于被盗资金(上图),其中大部分来自与朝鲜有联系的黑客,鉴于他们居住在朝鲜,并不惧怕美国的制裁。

趋势三:地下洗钱服务发展迅猛

根据报告,2022年网络犯罪的另一个趋势是地下洗钱服务的快速增长。此类服务不像标准混币器那样可公开访问或广为人知,因为它们通常只能通过私人消息应用程序或Tor浏览器访问,并且通常只在暗网上做广告论坛。

虽然网络犯罪份子依然非常依赖加密货币交易所的场外交易经纪人来大规模洗钱。但2022年一个明显的趋势是具有品牌名称和定制基础设施的地下洗钱服务的兴起,这些服务的复杂性各不相同。有些仅作为私人钱包网络发挥作用,而另一些则更类似于即时交易器或混币器。

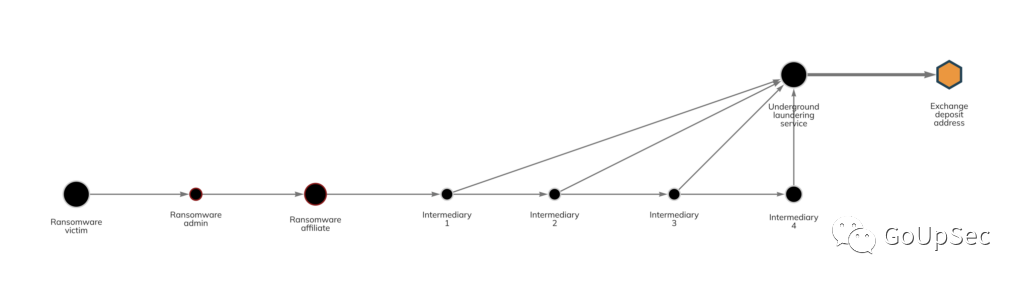

总的来说,地下洗钱服务通常代表网络犯罪分子将加密货币转移到交易所,将它们兑换成法定货币或干净的加密货币,然后将其发回给网络犯罪分子。与嵌套的场外交易服务一样,许多地下服务也使用这些交易所来获取流动性。下面是Chainalysis Reactor的示例:

如上图所示,地下洗钱服务的功能类似于混币器,它帮助一个知名勒索软件分支机构将资金转移到大型集中交易所的存款地址。存款地址被认为是由洗钱服务本身控制的。

趋势四:2022年网络犯罪分子大幅减持加密货币资产

网络犯罪分子通常会将资金长期存储在个人钱包或与犯罪服务相关的钱包地址中。一方面,这可能是因为他们的犯罪行为引起了调查人员足够多的关注,以至于暂时无法安全转移资金。另一方面,也可能是期望长期持有加密货币不但有可能增值,而且更方便用于其他犯罪活动。由于区块链的透明度,研究人员可以精确跟踪这些非法加密货币资产。

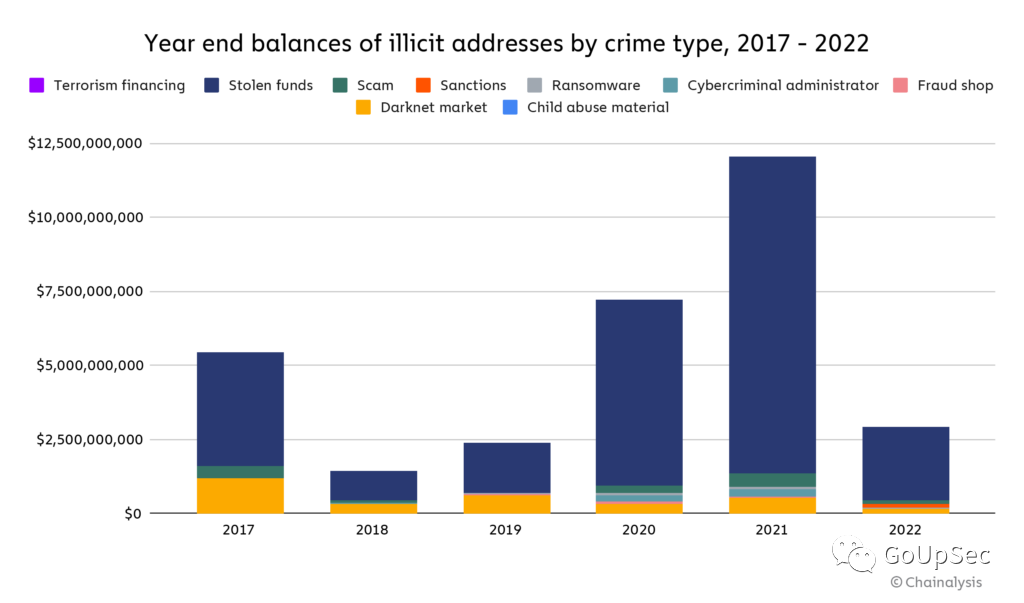

2022年不同类型网络犯罪活动的非法地址的加密货币资产余额 数据来源:Chainalysis

从上图可以看出两个显著趋势:

非法地址资金余额在2022年暴跌。从2021年底的120亿美元降至仅29亿美元。持续的加密货币熊市以及执法部门在2022年成功查获的大量毒品是造成这种情况的最可能原因。

被盗资金在链上犯罪余额中占主导地位。这可能是由于过去两年黑客窃取的加密货币数量猛增,而且这些黑客攻击经常成为加密Twitter和其他行业论坛上的重要讨论点,许多人公开追踪资金并分享持有被盗资金的地址。这可能使黑客很难将被盗资金转移到法币出口,这可能是他们选择将资金留在个人钱包中的原因之一。

网络犯罪非法加密资金余额信息很有价值,因为它们是执法部门可能没收的加密货币资产的最低目标。但非法资金余额的真实数字可能要高得多,因为很多来自线下犯罪活动并在事后转换为加密货币的犯罪资金并未被归因。

调查机构在2022年继续加强查封加密货币的能力,美国国税局刑事调查部门宣布他们去年查封了价值70亿美元的数字资产,是2021年查封金额的两倍多。2022年美国国税局其他重大缴获事件如下:

从两名被控洗钱的人手中缴获了创纪录的36亿美元,这些人在2016年的Bitfinex黑客攻击中被盗。

2021年11月没收了从暗网市场“丝绸之路”窃取的价值33.6亿美元的比特币,后来于2022年11月公开宣布。

没收了从Axie Infinity的Ronin Bridge窃取的价值3000万美元的加密货币,这也是首次成功没收朝鲜黑客集团Lazarus Group的加密货币。

非法加密资金余额的数据表明,没收非法加密资产的成功率正在不断提高,这同时也表明加密货币金融调查与法定货币调查之间的一个关键区别:在加密货币中,犯罪资产不能藏在银行和空壳公司的不透明网络中——几乎所有信息都是公开的。

声明:本文来自GoUpSec,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。