概述

奇安信威胁情报中心在去年发布了《Operation(верность) mercenary:陷阵于东欧平原的钢铁洪流》介绍Conti Group在2022年上半年的渗透攻击活动。

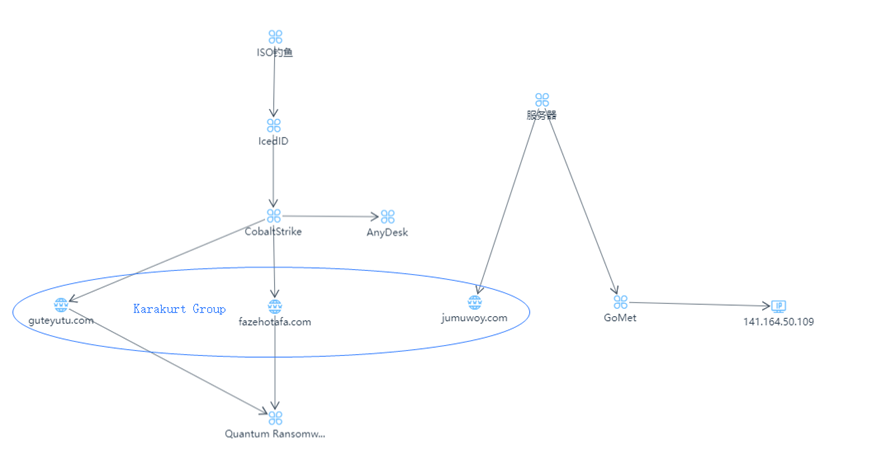

值得一提的是,我们在有些现场发现了Karakurt Group留下的勒索信,这从侧面印证了Karakurt Group曾经与Conti Group存在合作,国外研究人员认为Karakurt Group作为Conti Group的红队专门用来渗透攻击[1],基于我们观察到的案例,Conti 相关的勒索事件中所用的手法和C2基础设施确实与Karakurt Group有着很深的关联,由于Conti Group已经解散,无法获得更多有价值的信息。但我们观察到新兴的Quantum勒索软件似乎与Karakurt Group有着比较深的联系。

本文作为Operation mercenary的补充,重点介绍Karakurt Group在2022年的其他活动,相关IOC均已不活跃,仅供友商参考。

攻击事件

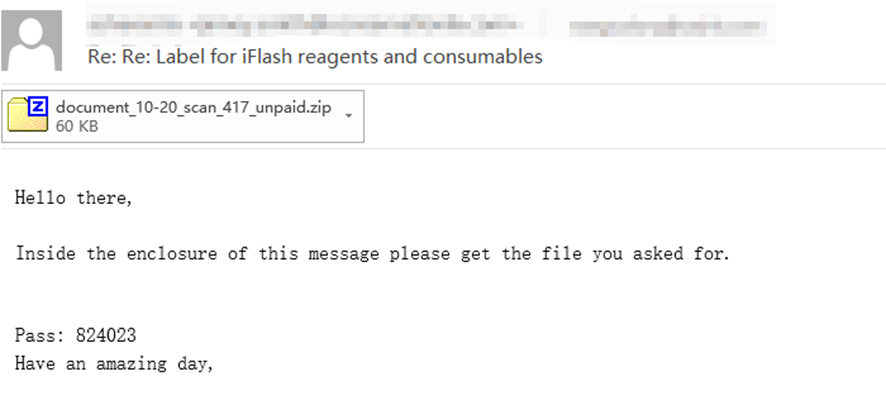

我们最早观察到的攻击面是相关企业可信邮箱定向投递的钓鱼邮件,恶意附件压缩包带有密码,用于绕过邮件检测。

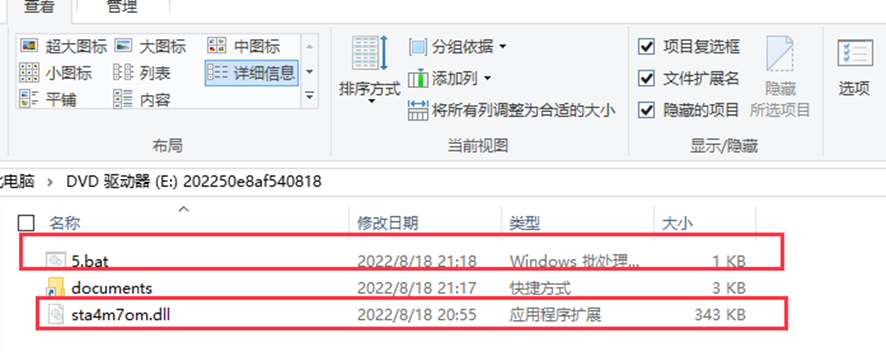

压缩包中为ISO文件,bat和dll文件设置了隐藏属性,诱导受害者点击名为documents的lnk文件

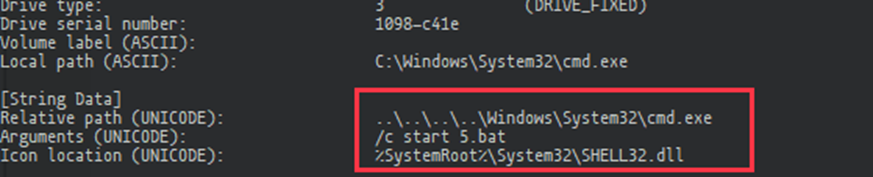

Lnk文件指向同目录下的bat脚本

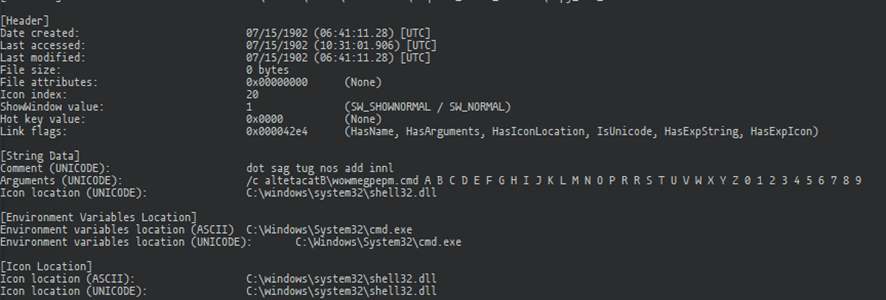

攻击者早期投递的LNK文件出现了test字样,获取到了攻击者生成LNK文件时的路径,测试时间显示为2022年6月6日。

路径 |

C:\\Users\\lamar\\Desktop\\test link\\ |

攻击者后期投递的Lnk文件如下,删除了相关调试信息。

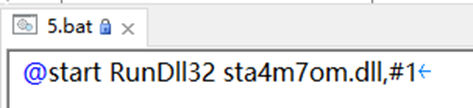

Bat文件主要功能调用同目录下sta4m7om.dll的第一个导出函数

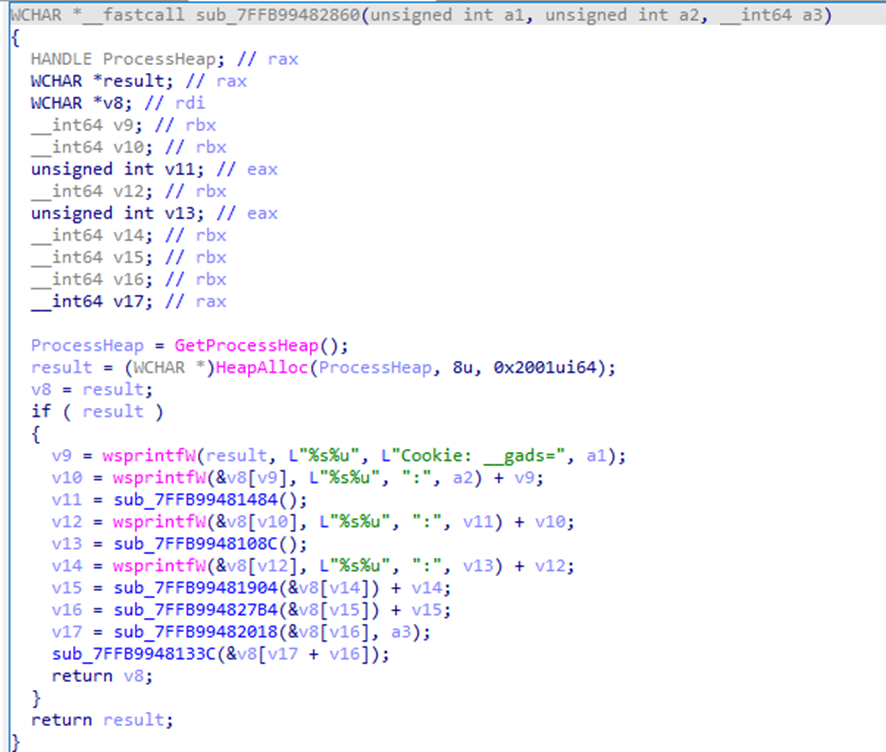

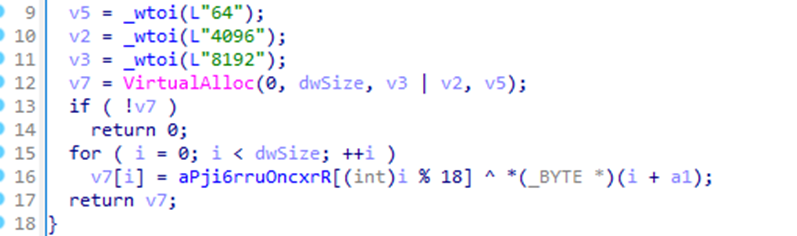

主要功能为混淆器,内存加载shellcode,第二阶段shellcode会判断样本运行环境对抗沙箱,最终内存加载IcedID

IcedID的C2如下:

CC |

dullthingpur.com |

toughflatlying.com |

ettermangusta.com |

wagringamuk.com |

ebothlips.com |

IcedID随后下发名为lsass.dll的Loader,内存加载CobaltStrike,

MD5 |

4dffb8cc2823b938bdd35506ec79b6bf |

攻击者在内网中尝试攻击域控,并成功拿到域管的账号密码。之后利用域管账号密码向域控下其他机器执行powershell命令内存加载CS,但被天擎拦截

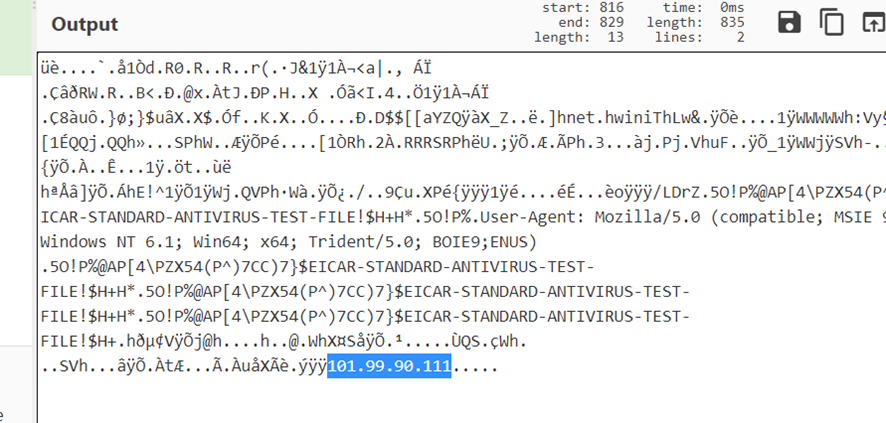

随后攻击者通过RDP登录到目标机器,将木马手动加入杀软白名单并执行,我们在天擎隔离区中发现了mimikatz等渗透工具,攻击者在内网漫游过程中一共使用了三个CobaltStrike的C2

CC |

111.90.146.218:8443 |

101.99.90.111:443 |

172.93.181.165:443(fazehotafa.com) |

时机成熟后攻击者通过RDP登录到受害者机器退出杀软后在C:\\ProgramData下批量下发加密程序。

Md5 | 文件名 |

2db78a7e5bf1854ba24d29b0141e70f9 | 32.exe |

fac17fa9794d40d175becc4321f26c86 | 32.dll |

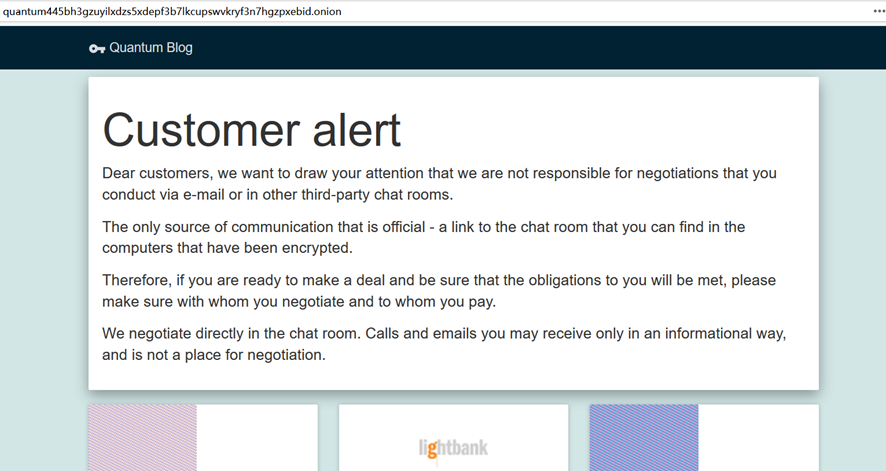

投递Quantum勒索软件。Quantum一直以来被认为是Conti Group Team Two来运营,是Conti勒索的替代品。

攻击者在内网横向移动中使用的一个C2(fazehotafa.com)与境外友商DFIR[2]最近发布的Quantum勒索报告中出现了重叠,值得一提的是在友商的报告中出现了另一个域名guteyutu.com,这两个域名与我们在2022年上半年监控到的Karakurt Group活动同源,鉴于Karakurt Group与老Conti之间的亲密关系,我们认为Karakurt Group已经深度参与到了Quantum勒索软件的投递过程中。

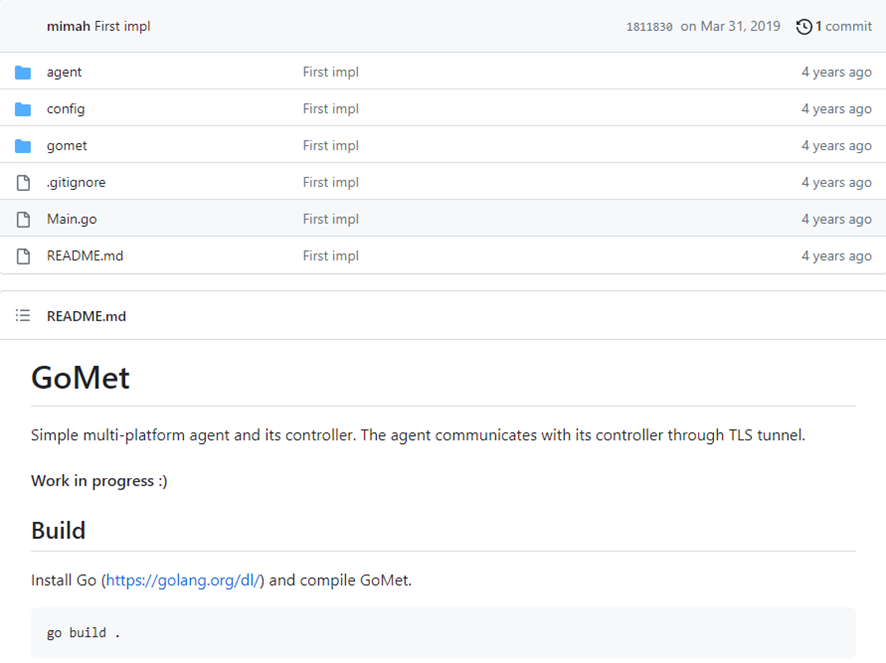

在Karakurt Group的其他活动中,我们观察到该团伙除了使用传统的CobaltStrike、msf、Anydesk外还了开源后门Gomet,作为CobaltStrike的备份保持对重点服务器的控制。

Md5 | CC |

d037d22495a7f724ab619e736fd67def | 45.76.211.131:8888 |

d6ae42478de3e5d864a5d6358ca1ac48 | 141.164.50.109:8888 |

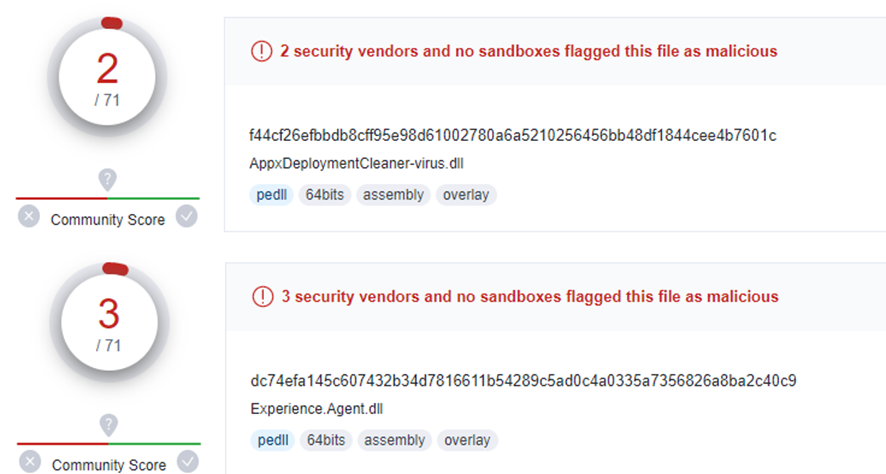

尽管事件已经过去了大半年但其样本在VT上依然有着较高的免杀效果

基于奇安信大数据平台关联,我们有中等程度以上的信心认为境外友商思科被入侵事件[3]与Karakurt Group有关。

总结

目前,基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、天擎、天眼高级威胁检测系统、奇安信NGSOC、奇安信态势感知等,都已经支持对此类攻击的精确检测。

IOC

MD5:

15dd0873cb6bef0c8e89a0319a202c3a

93787c6a5ba46605c0916be28ef52bf1

fac17fa9794d40d175becc4321f26c86

2db78a7e5bf1854ba24d29b0141e70f9

4dffb8cc2823b938bdd35506ec79b6bf

d037d22495a7f724ab619e736fd67def

d6ae42478de3e5d864a5d6358ca1ac48

3087bb457048fee050089a82c2671eaf

C2:

dullthingpur.com

toughflatlying.com

ettermangusta.com

wagringamuk.com

ebothlips.com

fazehotafa.com

111.90.146.218:8443

101.99.90.111:443

172.93.181.165:443

45.76.211.131:8888

141.164.50.109:8888

参考链接

[1] https://www.secureworld.io/industry-news/karakurt-ransomware-conti

[2] https://thedfirreport.com/2023/04/03/malicious-iso-file-leads-to-domain-wide-ransomware/

[3] https://blog.talosintelligence.com/recent-cyber-attack/

声明:本文来自奇安信威胁情报中心,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。